Um investigador publicou o «Zombie ZIP», uma forma simples de alterar a primeira parte (cabeçalho) de um ficheiro ZIP, de modo a que este afirme falsamente que o seu conteúdo está descomprimido, quando na realidade está comprimido.

Muitos produtos antivírus confiam nesse cabeçalho e nunca descompactam ou inspecionam devidamente a carga útil real. Em testes realizados cerca de uma semana após a divulgação, cerca de 60 dos 63 pacotes antivírus mais comuns não conseguiram detetar o malware oculto desta forma — aproximadamente 95% dos motores deixaram-no passar.

O Zombie ZIP é, essencialmente, um método para criar um ficheiro ZIP malformado capaz de contornar a deteção da maioria dos antivírus. No entanto, esta técnica tem uma importante ressalva. O ficheiro ZIP malformado requer um carregador personalizado para ser aberto corretamente. Qualquer utilitário de arquivo normal, como o Windows integrado Windows , o 7-Zip, o WinRAR e outros, também irá sinalizar o ficheiro como malformado.

A vulnerabilidade está registada como CVE-2026-0866, embora vários investigadores de cibersegurança contestem se deve ser classificada como uma vulnerabilidade ou se lhe deve ser atribuído um CVE. O facto de requerer um carregador personalizado torna quase impossível que este método infecte um sistema que ainda não esteja comprometido.

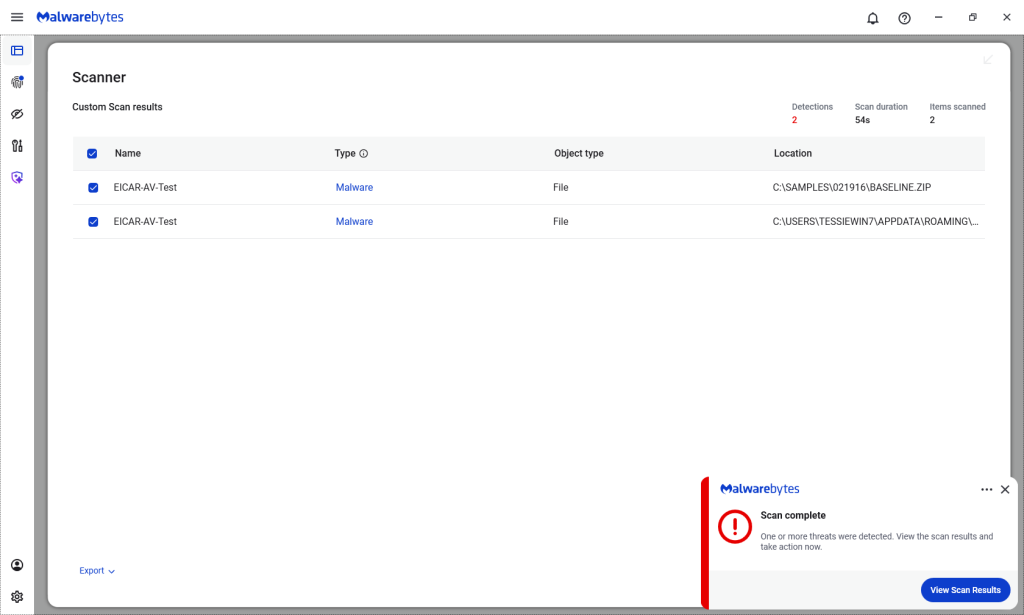

Ainda assim, permite que as soluções antimalware detetem tanto o carregador personalizado como qualquer malware conhecido, assim que a carga útil for devidamente descomprimida. Por outras palavras, a evasão afeta apenas a inspeção inicial do ficheiro ZIP, e não a execução efetiva do malware já conhecido.

Malwarebytes/ThreatDown Os produtos detectaram ambos os ficheiros, já agora.

Dados técnicos

Na sua página do GitHub (atualmente bloqueada pelo Malwarebytes Browser Guard a um padrão de risco), os investigadores explicam como funciona o método «Zombie ZIP».

Ao alterar o ficheiro compressiontype para 0 (STORED), as ferramentas que tentam ler o arquivo partem do princípio de que o conteúdo do ficheiro está simplesmente armazenado dentro do ficheiro ZIP e não está comprimido.

«Os motores antivírus confiam no campo "Método ZIP". Quando

Method=0 (STORED), eles analisam os dados como bytes brutos não comprimidos. Mas, na verdade, os dados estão comprimidos com DEFLATE — por isso, o scanner deteta ruído comprimido e não encontra assinaturas.O CRC é definido com a soma de verificação da carga útil não comprimida, criando uma discrepância adicional que faz com que as ferramentas de extração padrão (7-Zip, unzip, WinRAR) apresentem erros ou extraiam ficheiros corrompidos.

No entanto, um carregador desenvolvido especificamente para o efeito, que ignora o método declarado e descomprime como DEFLATE, recupera a carga útil na íntegra.

A vulnerabilidade consiste na evasão de scanners: os controlos de segurança indicam que «não há malware presente», quando na verdade o malware está presente e pode ser facilmente recuperado por ferramentas de ataque.

O investigador de segurança Didier Stevens publicado um método para examinar com segurança o conteúdo de um ficheiro ZIP «zombie» malformado. Uma forma de detetar a manipulação é comparando os campos do cabeçalho do ZIP compressedsize e uncompressedsize. Se forem diferentes, isso significa que o ficheiro ZIP não está, na verdade, ARQUIVADO, mas sim comprimido.

Não nos limitamos a comunicar as ameaças - eliminamo-las

Os riscos de cibersegurança nunca se devem propagar para além de uma manchete. Mantenha as ameaças longe dos seus dispositivos descarregando Malwarebytes hoje mesmo.