Se há algo que me irrita mais do que um burlão, são as empresas que se comportam como tal, mantendo-se sempre dentro dos limites da lei. Conseguem manter-se no mercado e desapontar os clientes durante anos.

É também por isso que, por vezes, as pessoas pensam que Malwarebytes Scam Guard pode ser excessivamente cauteloso ao sinalizar sites. Alguns sites encontram-se numa zona cinzenta em que até mesmo investigadores experientes têm de olhar duas vezes para perceber se se trata de uma fraude evidente.

Foi exatamente isso que aconteceu aqui.

Depois de receber uma denúncia anónima de um cliente, iniciei uma investigação sobre um e-mail que o Scam Guard sinalizou como altamente suspeito.

O e-mail

O e-mail foi enviado a partir do endereço anna@cosmosshift[.]org e promoveu um serviço chamado Cofre de Recursos de Crédito, exortando os destinatários a clicarem num botão com a indicação Verifique agora se é elegível..

Há sinais de alerta imediatos:

- O domínio do remetente (

cosmosshift.org) não tem qualquer ligação clara a serviços de crédito ou produtos financeiros. Não existe nenhuma instituição financeira chamada «Cosmos Shift». - A mensagem cria uma sensação de urgência em relação à aprovação do crédito, uma tática clássica de pressão baseada na engenharia social.

- Inclui um endereço físico e um link para cancelar a subscrição que parecem ser legítimos, mas que constituem também uma técnica comum de phishing denominada «branqueamento de legitimidade».

Ao contrário da maioria dos e-mails de phishing, este inclui uma saudação personalizada que utiliza o endereço de e-mail do destinatário. Uma vez que o destinatário afirma nunca ter interagido com o remetente, isto sugere que os seus dados possam ter sido obtidos através de um corretor de dados ou de uma violação de dados ocorrida no passado.

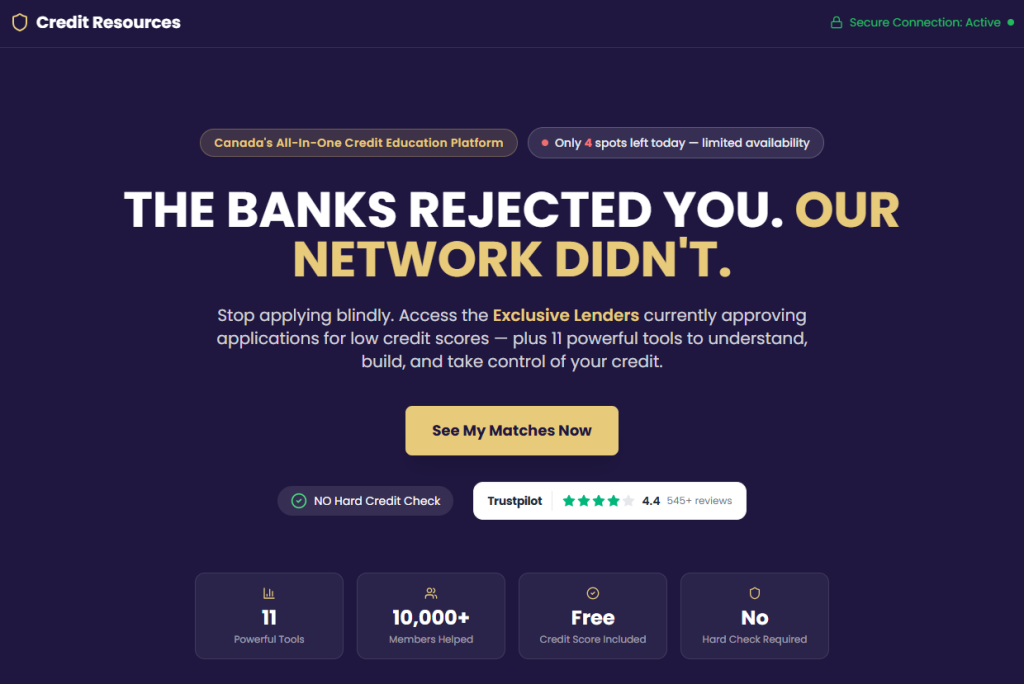

O site transmite uma imagem suspeita

Ao clicar na ligação, é redirecionado para (yourcreditvault.com), um site com um aspeto profissional que parece oferecer serviços de crédito.

Mas, ao analisar mais a fundo, descobrimos mais sinais de alerta:

- O site foi desenvolvido com Vite/React, um framework JavaScript moderno mais comum em projetos paralelos de startups do que em serviços financeiros regulamentados.

- As referências ao site bolt.new sugerem que este possa ter sido criado com o auxílio de ferramentas de IA

- Não há sinais visíveis de segurança ao nível bancário. O código-fonte HTML mostra apenas uma estrutura básica da aplicação, sem indícios de infraestrutura de encriptação própria do setor financeiro.

- A identidade visual (incluindo o logótipo) parece ter sido criada à pressa

- O pacote JavaScript (

index-B54Ghi53.js) por trás do formulário de envio está fortemente ofuscado: uma técnica utilizada por cibercriminosos para ocultar o destino para onde os dados enviados são encaminhados.

Por si só, nada disto prova a existência de intenção maliciosa. Mas, no seu conjunto, tudo isto sugere que se trata de algo criado à pressa e concebido para recolher dados, em vez de prestar um serviço financeiro sólido.

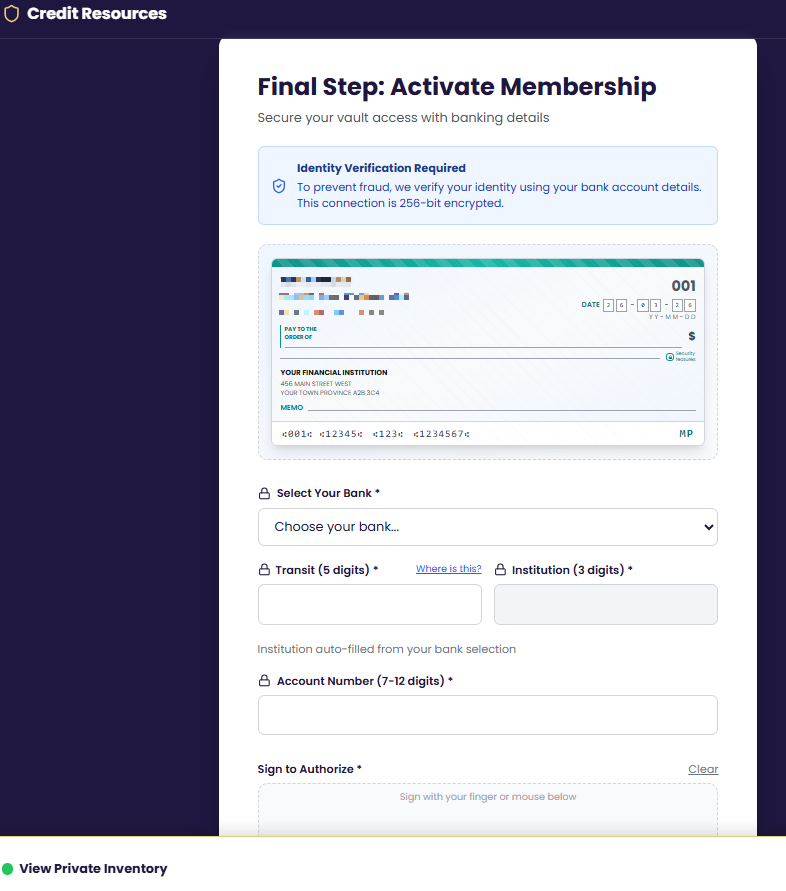

O formulário recolhe dados e custa 20 dólares por semana

A maior preocupação é o formulário, que recolhe uma quantidade extraordinária de dados para o que é apresentado como uma verificação básica de elegibilidade para crédito.

Ao monitorizar o tráfego de rede durante o envio do formulário, conseguimos identificar exatamente quais os campos que são transmitidos:

- Dados pessoais: nome, apelido, e-mail, telefone

- Endereço: rua, cidade, província, código postal

- Dados bancários completos: nome do banco, código da instituição, código de trânsito, número da conta

- Dados de monitorização associados a campanhas publicitárias

- Uma assinatura desenhada no ecrã, que é carregada para o Google Drive do proprietário.

Isso é muito mais do que o necessário para uma verificação de elegibilidade de crédito.

Apenas com esses dados bancários, alguém pode configurar débitos pré-autorizados (PAD) fraudulentos. Um PAD é uma forma de débito bancário direto utilizada legitimamente por entidades cobradoras, mas que também pode ser alvo de abuso.

E é exatamente isso que parece acontecer.

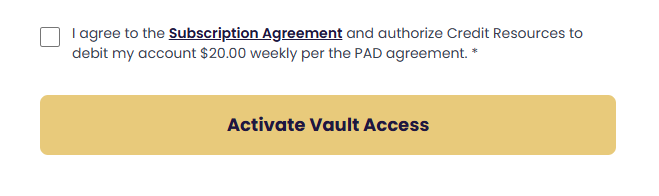

Uma pequena caixa de seleção, acompanhada de letras pequenas, autoriza a empresa a debitar 20 dólares por semana, nos termos do acordo de débito automático que o destinatário acabou de assinar. Esta caixa de seleção tem dois objetivos: proporciona aos operadores uma cobertura legal («você concordou com isso!») e transforma os dados da conta bancária que o formulário acabou de recolher numa arma.

Dirigido às pessoas em situação de vulnerabilidade financeira

Esta campanha parece visar deliberadamente pessoas com um historial de crédito fraco ou limitado. A promessa de «aprovação quando os outros dizem não» é muito convincente, especialmente para quem se encontra sob pressão financeira.

Não se trata de vítimas aleatórias, mas sim de pessoas que são alvo de ataques porque a sua situação de necessidade as torna mais propensas a revelar informações confidenciais sem verificar cuidadosamente a fonte.

A taxa de PAD de 20 dólares por semana (mais de 1 000 dólares por ano) pode levar a descobertos, comissões e outros prejuízos financeiros.

Para onde vão os seus dados

A nossa análise do tráfego de rede revelou uma infraestrutura de back-end sofisticada e multisserviços que utiliza componentes individuais, os quais podem ser todos legítimos.

Supabase: Os dados das vítimas são enviados através de uma solicitação POST para um projeto Supabase:

POST https://bstvkdzfgpktokbiagsc.supabase.co/rest/v1/vault_memberships

A Supabase é uma plataforma de bases de dados na nuvem fiável e bem conceituada, que oferece planos gratuitos.

Brevo (anteriormente Sendinblue): Trata-se de uma plataforma legítima de envio em massa de e-mails. A inscrição das vítimas nesta plataforma significa que estas podem ser alvo de campanhas de acompanhamento por tempo indeterminado.

POST https://bstvkdzfgpktokbiagsc.supabase.co/functions/v1/add-to-brevo

Google Drive e Folhas de Cálculo: O campo de dados de assinatura inclui um signature_drive_url, indicando que as assinaturas manuscritas das vítimas poderão ser armazenadas na infraestrutura do Google Drive. A google_sheets_synced O campo confirma que os registos das vítimas recebidos são replicados numa folha do Google Sheets em tempo real, proporcionando aos operadores um painel de controlo em tempo real com todos os que enviaram um formulário.

Individualmente, estas são plataformas de confiança. Em conjunto, formam um sistema concebido para:

- Recolher dados pessoais e bancários confidenciais

- Guarde-o em formatos acessíveis

- Adicionar utilizadores a campanhas de marketing em curso ou mesmo a campanhas de phishing

Por outras palavras, o envio do formulário não só coloca em risco a sua conta bancária, como também pode fazer com que seja incluído numa lista de pessoas suscetíveis de serem novamente alvo de ataques.

Infraestrutura

A infraestrutura subjacente a esta campanha abrange vários domínios:

cosmosshift[.]org(remetente do e-mail)yourcreditvault[.]com(página de destino).-

yourscore[.]ca(redirecionamento após o envio do formulário) creditresources[.]ca(e-mail de acompanhamento que incluía o número de telefone 1-833-427-1562)debtlesscredit[.]com(outro site que utiliza esse mesmo número de telefone)

A utilização de vários domínios e a existência de um único número de telefone associado a mais do que um domínio levantam suspeitas quanto à legitimidade da empresa.

Então, isto é uma fraude?

Isso depende de como o defines.

Embora isto possa não corresponder à definição jurídica estrita de uma fraude, compreendemos por que razão o Scam Guard o sinalizou, uma vez que muitas das táticas aqui utilizadas também se observam em e-mails de phishing e em sites fraudulentos.

Os indícios sugerem que estes sites são geridos por empresas reais, mas encontram-se claramente numa zona cinzenta. Por um lado, possuem registos empresariais, sites públicos e, aparentemente, até alguns clientes satisfeitos. Por outro lado, o modelo de negócio — cobrar taxas recorrentes por «programas» de crédito ou dívida — tem gerado um fluxo constante de reclamações de consumidores e acusações de burla. A utilização de vários domínios (Credit Resources, Debtless Credit, Your Credit Vault) também aponta para uma estratégia de geração de leads comum no setor do alívio da dívida.

É também provável que estas empresas recorram a listas de correio eletrónico adquiridas e que tenham encontrado o endereço de e-mail do nosso cliente numa lista de potenciais clientes. Infelizmente, listas como estas são compradas e vendidas tanto por profissionais de marketing legítimos como por cibercriminosos.

Entrámos em contacto com o remetente do e-mail e com a Credit Resources para obter comentários, mas não tínhamos recebido qualquer resposta até ao momento da publicação.

O que os cibercriminosos sabem sobre si?

Use a verificação gratuita Digital Footprint Malwarebytes para ver se as suas informações pessoais foram expostas online.