Um anexo num e-mail que se faz passar pela DHL sobre uma remessa contém um link para uma ferramenta de acesso remoto SimpleHelp pré-configurada — um ponto de partida ideal para os atacantes explorarem uma rede, roubarem dados e instalarem malware adicional.

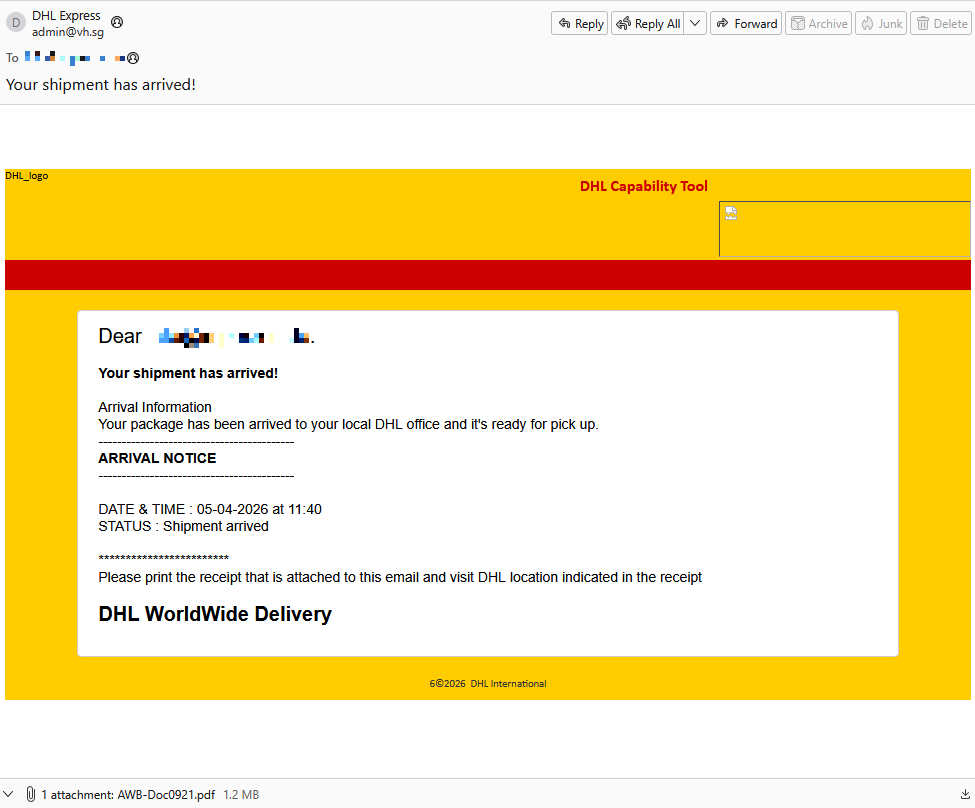

Uma empresa alemã fornecedora de peças sobressalentes e equipamentos industriais recebeu um e-mail que se fazia passar pela DHL, alegando que uma remessa tinha chegado.

Dada a natureza do seu negócio, imagino que recebam este tipo de e-mail constantemente. Mas alguns detalhes chamaram-me a atenção:

- O endereço de e-mail do remetente não pertencia à DHL,

- o endereço do destinatário era o endereço geral info@ da empresa,

- as imagens do e-mail estavam alojadas em

ecp.yusercontent.com, - e, acima de tudo, havia um laço afetivo.

Embora o conteúdo remoto esteja alojado numa página web legítima do Yahoo, normalmente utilizada para apresentar imagens e outros conteúdos no Yahoo Mail, não se trata de algo que a DHL utilize habitualmente.

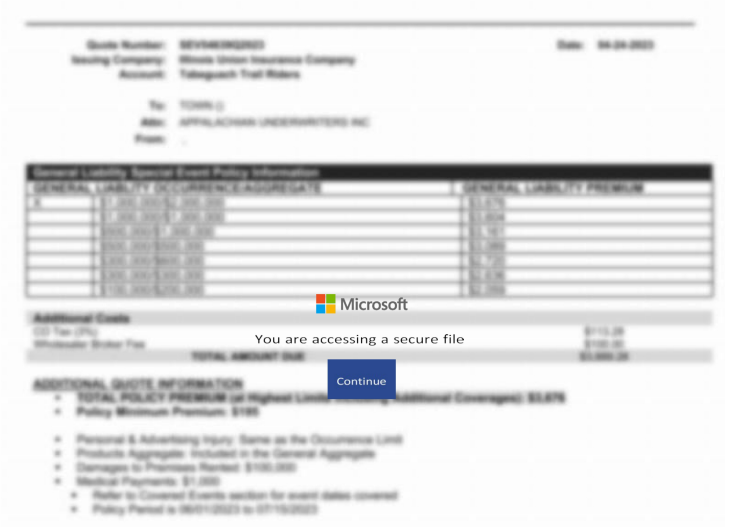

O anexo, um ficheiro PDF chamado AWB-Doc0921.pdf é apenas uma imagem desfocada com um botão com a marca da Microsoft que solicita à vítima que clique em «Continuar» para aceder a um ficheiro seguro.

Na verdade, ao clicar no botão, é descarregado um ficheiro chamado AWB-Doc0921.scr do domínio longhungphatlogistics[.]vn, um domínio pertencente a uma empresa de logística vietnamita que provavelmente foi comprometido para hospedar malware.

![Malwarebytes o longhungphatlogistics[.]vn](https://www.malwarebytes.com/wp-content/uploads/sites/2/2026/04/MBAM_block.png)

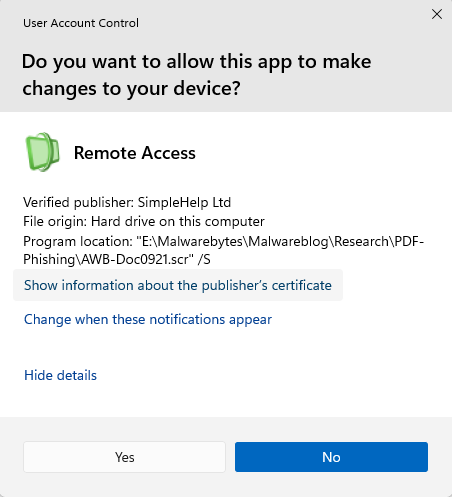

A .scr O ficheiro é um Windows , que é um executável (.exe) utilizado para iniciar protetores de ecrã. São frequentemente utilizados para ocultar código malicioso, uma vez que Windows neles, permitindo-lhes contornar algumas camadas de segurança.

Neste caso, o ficheiro é um instalador modificado de uma ferramenta de acesso remoto assinado pela SimpleHelp.

O SimpleHelp é uma plataforma de suporte remoto e de monitorização e gestão remotas (RMM). Permite o controlo remoto do ambiente de trabalho, a transferência de ficheiros, o diagnóstico e o acesso sem supervisão. Nas mãos erradas, trata-se efetivamente de uma porta traseira do tipo suporte técnico. Os atacantes podem utilizá-la para reconhecimento, roubo de credenciais, movimentação lateral, evasão das defesas e instalação de mais malware, incluindo ransomware. Já vimos o SimpleHelp ser utilizado indevidamente desta forma anteriormente.

Trata-se, basicamente, de um modelo de beaconing. Uma vez instalado, o sistema estabelece uma ligação com o servidor do atacante, o que tem mais probabilidades de ser permitido através do NAT e das firewalls do que as ligações de entrada. Como foi o utilizador quem iniciou a instalação, o atacante obtém visibilidade imediata do sistema e pode voltar a ligar-se mais tarde, sempre que o serviço estiver em execução. No caso de um phishing, isso significa que a isca só precisa de fazer com que a vítima execute o ficheiro uma vez. Depois disso, a consola do atacante pode mostrar a nova máquina como um recurso gerenciável.

Apesar de parecer um ataque não direcionado, a campanha demonstra um nível razoável de sofisticação, utilizando componentes legítimos para induzir os alvos a executarem a ferramenta de acesso remoto.

Como se manter seguro

A boa notícia: uma vez que você sabe o que procurar, esses ataques são muito mais fáceis de detectar e bloquear. A má notícia: eles são baratos, escaláveis e continuarão a circular.

Por isso, da próxima vez que um «PDF» lhe pedir para descarregar um ficheiro, pare um pouco para pensar no que poderá estar por trás disso.

Além de evitar anexos não solicitados, aqui estão algumas maneiras de se manter seguro:

- Acesse as suas contas apenas através de aplicações oficiais ou digitando o endereço do site oficial diretamente no seu navegador.

- Verifique cuidadosamente as extensões dos ficheiros. Mesmo que um ficheiro instale uma ferramenta legítima, pode não ser seguro executá-lo.

- Ativea autenticação multifatorpara as suas contas críticas.

- Use umasolução antimalwareatualizada e em tempo real com um módulo de proteção da web.

Dica profissional:Malwarebytes Guardreconheceu este e-mail como uma fraude.

Algo parece errado? Verifique antes de clicar.

Malwarebytes Guardajuda-o a analisar instantaneamente links, mensagens de texto e capturas de ecrã suspeitos.

Disponível comMalwarebytes Premium para todos os seus dispositivos e naMalwarebytes para iOS Android.