Um download do Slack infectado com um trojan, proveniente de um site de typosquatting, está a proporcionar aos atacantes algo que a maioria dos utilizadores nem sequer saberia procurar: um ambiente de trabalho oculto a funcionar no seu computador.

O instalador parece legítimo e chega mesmo a abrir uma instância funcional do Slack. No entanto, em segundo plano, pode criar uma sessão invisível na qual os atacantes podem navegar, aceder a contas e interagir com o seu sistema sem que nada apareça no ecrã. Para que fique claro, esta campanha não tem qualquer relação com a empresa Slack, e já os informámos do que descobrimos.

O Slack conta com dezenas de milhões de utilizadores ativos diariamente em mais de 200 000 organizações pagantes em mais de 150 países, incluindo 77 das empresas da Fortune 100. Assim, um instalador infectado com um trojan não constitui apenas uma ameaça para a pessoa que o executa, mas também para as redes empresariais, as contas ligadas ao SSO e as comunicações internas.

Todos confiam no logótipo

O Slack é uma daquelas aplicações que as pessoas instalam sem pensar duas vezes. Faz parte, juntamente com Chrome o Zoom, do panteão de programas que os trabalhadores descarregam logo no primeiro dia de um novo emprego, muitas vezes através de uma pesquisa rápida no Google, em vez de um link guardado nos favoritos. É isso que o torna tão atraente. A marca é imediatamente reconhecível, o instalador é algo que milhões de pessoas já utilizaram antes e toda a experiência de ver a instalação a decorrer parece completamente normal.

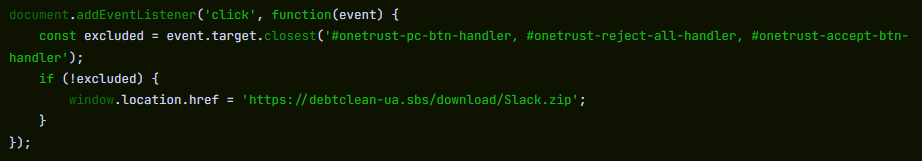

Os autores desta campanha registaram o domínio slacks[.]pro (repare no «s» extra e no domínio de nível superior .pro em vez de .com). O código-fonte do site inclui um manipulador de cliques em JavaScript que intercepta todos os cliques na página e redireciona o navegador para um ficheiro de download alojado num domínio separado, debtclean-ua[.]sbs. Os únicos cliques excluídos são os botões de consentimento de cookies; tudo o resto desencadeia o download. Não se trata de um verdadeiro ataque «drive-by» que explora o navegador de forma silenciosa, mas é quase isso: basta um único clique de um utilizador distraído.

O que aparece no ambiente de trabalho da vítima é um ficheiro chamado slack-4-49-81.exe, um nome que se assemelha tanto à numeração real das versões do Slack que a maioria das pessoas nem hesitaria.

Esta não é uma tática desconhecida. Em agosto de 2024, documentámos uma campanha quase idêntica que utilizava anúncios fraudulentos do Google Ads para redirecionar pesquisas no Slack para uma página de download maliciosa. Esses ataques distribuíram o SecTopRAT, um trojan de acesso remoto com capacidades de roubo de dados.

Estas campanhas continuam a surgir porque a fórmula funciona: os atacantes escolhem uma marca de confiança, registam um domínio convincente e contam com o facto de que a maioria das pessoas não analisa minuciosamente um URL quando está apenas a tentar preparar-se para trabalhar.

Uma instalação real e um carregador oculto, a funcionar em paralelo

Eis o que torna esta amostra em particular engenhosa: não se limita a fingir que instala o Slack. Na verdade, instala uma cópia funcional da aplicação, ao mesmo tempo que executa um carregador de malware em segundo plano. A vítima vê um ecrã de boas-vindas legítimo, observa o Slack a aparecer na barra de tarefas e não tem motivos para suspeitar que algo correu mal.

Compraste algo que não devias?

Poucos segundos após o lançamento, slack-4-49-81.exe grava dois ficheiros temporários no diretório do utilizador %TEMP% pasta. A primeira, slack.tmp, é o isco: um pacote de instalação Squirrel autoexecutável. O Squirrel é uma estrutura de atualização legítima e de código aberto integrada em dezenas de aplicações Electron, incluindo o verdadeiro Slack, o Discord e Teams Microsoft Teams. O dropper inclui uma cópia genuína do Squirrel Update.exe juntamente com um pacote NuGet chamado slack-4.49.81-full.nupkg, uma imagem de introdução com a marca (background.gif), e um manifesto de lançamento. Quando slack.tmp quando é executado, descompacta tudo isto em %LOCALAPPDATA%\SquirrelTemp, lança Update.exe com um padrão --install sinalizador e, a partir daí, a instalação do Slack prossegue exatamente como se o utilizador tivesse descarregado a aplicação a partir de slack.com. O Slack abre, tem um aspeto bom e funciona.

O segundo ficheiro, svc.tmp, chega segundos depois. Este é o carregador: um executável separado com cerca de 519 KB incorporado no instalador de 150 MB e extraído para %TEMP% ao lado do arquivo isca. Não possui assinatura, identifica-se nos metadados do seu executável portátil (PE) como Windows Update Service» da Microsoft Corporation e não tem qualquer relação com a estrutura Squirrel ou com a aplicação Slack que está a ser instalada ao seu lado. Quase imediatamente, cria um pequeno ficheiro chamado loader_log.txt na pasta temporária, confirmando que a fase do carregador foi iniciada, e tenta contactar um servidor de comando e controlo (C2) em 94.232.46.16 na porta TCP 8081.

Entretanto, a instalação do Squirrel é concluída e cria uma chave «Run» no Registo para que o programa continue a funcionar após o reinício: nome do valor com.squirrel.slack.slack sob HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. Este é exatamente o nome da chave e o caminho que uma instalação legítima do Slack cria. Um administrador de TI que estivesse a percorrer as entradas de arranque automático veria o que parece ser uma instalação normal do Slack e continuaria a sua tarefa.

Por dentro do carregador: o que a análise estática revela

Para compreender o que o carregador foi concebido para fazer assim que dispõe de um canal C2, analisámos diretamente o ficheiro binário. A informação sobre a versão PE indica que se trata de um Serviço de Atualização Windows (nome interno WinSvcUpd.exe), publicado pela Microsoft Corporation, versão 1.4.2.0. Nada disso é verdade. Trata-se de uma manobra de diversão concebida para passar despercebida numa lista de processos ou no Gestor de Tarefas.

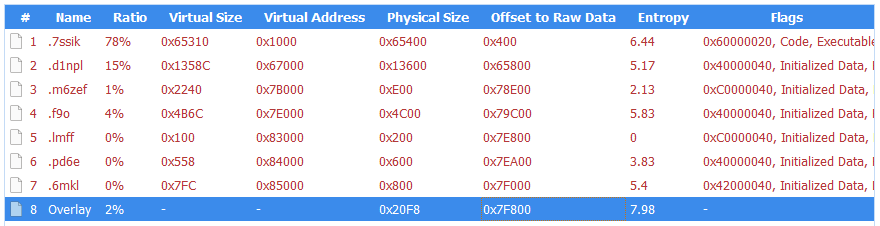

O ficheiro binário é um Windows de 64 bits compilado com o MSVC. As suas sete secções PE têm nomes aleatórios, como .7ssik, .d1npl, .m6zef, em vez dos ficheiros .text e .rdata padrão produzidos pelos compiladores normais, o que é consistente com a utilização de um construtor personalizado ou de uma ferramenta de encriptação. A sua tabela de importação é deliberadamente mínima: 90 funções de KERNEL32.dll e nada mais. Não há importações estáticas para redes, acesso ao registo ou manipulação de processos. Em vez disso, resolve essas APIs em tempo de execução utilizando GetProcAddress e LoadLibraryExW, uma técnica comum que oculta as verdadeiras capacidades do ficheiro binário da análise da tabela de importação.

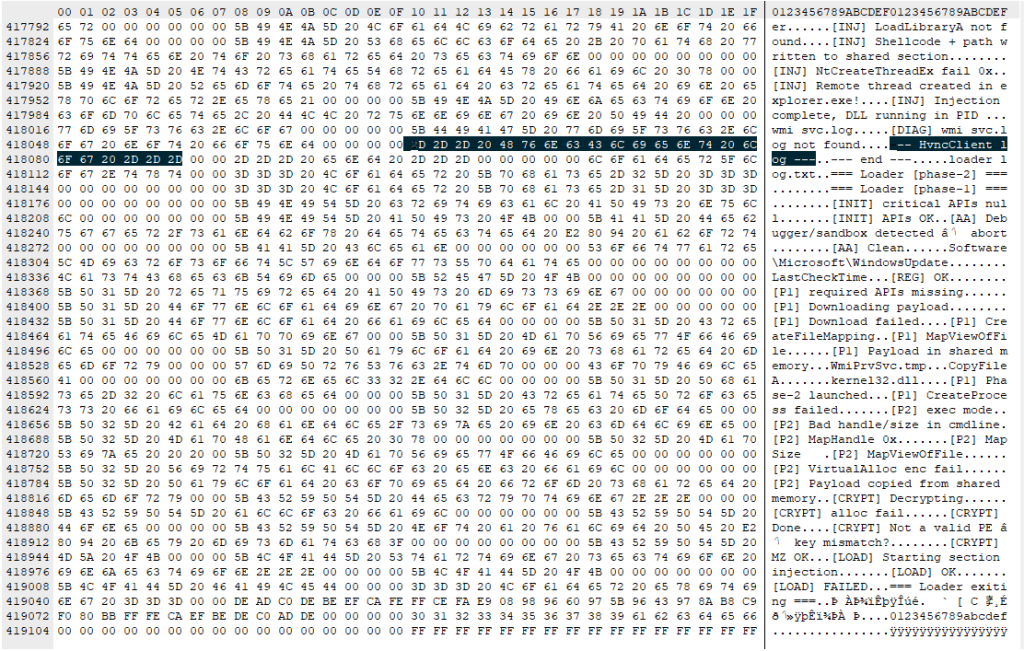

O que torna esta amostra invulgar para um carregador é o facto de ser tão «faladora» internamente. O ficheiro binário está repleto de cadeias de texto de depuração que descrevem toda a sua arquitetura, organizadas em subsistemas identificados. Estas cadeias de texto nunca foram destinadas a ser vistas pela vítima. Trata-se de elementos de diagnóstico dos programadores que ficaram na compilação e que nos revelam exatamente para que esta ferramenta foi concebida.

Cadeias de caracteres com prefixo [P1] descrever a primeira fase: o carregador descarrega uma carga útil do seu C2 ([P1] Downloading payload...). O próprio download utiliza o WinHTTP, resolvido em tempo de execução. As cadeias de depuração [HTTP] Connect, [HTTP] Send, e [HTTP] Recv acompanhar todo o ciclo da solicitação, enquanto [HTTP] winhttp unavailable revela o caminho alternativo caso a biblioteca não possa ser carregada. Armazena a carga útil na memória partilhada através das APIs Windows ([P1] Payload in shared memory), e lança uma segunda cópia de si mesmo como Fase 2 ([P1] Phase-2 launched). A Fase 2 lê a carga útil da memória partilhada ([P2] Payload copied from shared memory) e o descodifica. As cadeias de caracteres [CRYPT] Decrypting... e [CRYPT] MZ OK confirmar se a carga útil chega encriptada e se é validada como um Windows após a desencriptação. A DLL desencriptada é gravada no disco com um nome de ficheiro que corresponde ao padrão wmiprvse_*.tmp, concebido para se misturar com os ficheiros temporários criados pelo legítimo Windows Provider Host.

O carregador foi concebido para chamar uma função exportada específica da DLL descodificada: HvncRun. As cordas [LOAD] Calling HvncRun... e --- HvncClient log --- identificar a carga útil como um cliente HVNC, uma ferramenta de Computação em Rede Virtual Oculta. O HVNC difere de um trojan de acesso remoto convencional num aspeto fundamental: cria uma sessão de ambiente de trabalho completamente separada e invisível no computador da vítima. O atacante pode abrir navegadores, aceder a portais bancários e interagir com sessões autenticadas sem que nada apareça no ecrã visível do utilizador. Trata-se de uma ferramenta associada principalmente a operações de fraude financeira.

Para executar a carga útil do HVNC de forma oculta, o carregador está preparado para injetar a DLL em explorer.exe utilizando uma técnica conhecida como injeção baseada em secções. As cadeias [INJ] === Section-based injection into explorer.exe === e [INJ] Remote thread created in explorer.exe! descrever uma sequência na qual o carregador cria uma secção de memória partilhada através de NtCreateSection, mapeia-o tanto para o seu próprio processo como para Windows , grava o shellcode e o caminho da DLL na região partilhada e inicia um segmento remoto através de NtCreateThreadEx. Trata-se de uma variante de injeção de processos mais difícil de detetar do que a clássica WriteProcessMemory abordagem, porque evita escrever diretamente no espaço de memória do destino. Se as APIs do NT não estiverem disponíveis, o carregador recorre à gravação da DLL no disco e ao seu carregamento direto ([INJ] Required NT APIs not available, falling back to DropAndLoad).

O ficheiro binário inclui defesas ativas contra a análise. A cadeia de caracteres [AA] Debugger/sandbox detected indica que verifica a observação e altera o seu comportamento em conformidade. Dispõe das ferramentas necessárias para o fazer: IsDebuggerPresent e GetTickCount aparecem na tabela de importações, sendo frequentemente utilizadas para a deteção de depuradores e para a evasão de sandboxes baseada no tempo, embora ambas sejam também importações CRT padrão em qualquer binário compilado pelo MSVC. A string de depuração é o indício mais claro de que estas APIs são utilizadas intencionalmente.

O que isto significa para quem o executou

Se descarregou o Slack de qualquer outro local que não seja slack.com recentemente, especialmente a partir de um domínio que termina em .proou que descarregasse automaticamente um ficheiro ao clicar em qualquer ponto da página, leve isso a sério.

O carregador tenta estabelecer ligação com o seu servidor C2 antes de a janela do Slack terminar de carregar. Foi concebido para utilizar essa ligação (se estabelecida) para descarregar e descodificar uma carga útil HVNC e injetá-la em explorer.exe para funcionar a partir do próprio Windows . A instalação do Squirrel cria a mesma chave «Run» que uma instalação legítima do Slack criaria, pelo que a entrada de arranque automático é indistinguível da de um computador sem infecções. Entretanto, o carregador só precisa de ser bem-sucedido uma vez: se descarregar a carga útil do HVNC e a injetar no explorer.exe Durante a execução inicial, o atacante consegue estabelecer uma presença que se mantém até ao próximo reinício. A existência de persistência adicional para a carga útil depende das próximas ações do operador C2.

Como se manter seguro

Esta campanha é um exemplo de quanto esforço de engenharia é necessário para parecer algo comum. Um caminho de código instala software real através de uma estrutura legítima. O outro executa um carregador multifásico com resolução dinâmica de API, entrega de carga útil encriptada, injeção de processos no Windows e defesas contra análise, tudo compactado num binário que se identifica como um serviço da Microsoft. O engodo oculta o que está a acontecer, enquanto o carregador dá ao atacante um ponto de apoio.

Guarde nos favoritos as páginas de download oficiais do software que utiliza. Se se vir a pesquisar no Google por «download do Slack» e a clicar no primeiro resultado que parece adequado, é exatamente o tipo de pessoa que esta campanha foi concebida para aliciar.

- Descarregue o Slack apenas a partir do site oficial. Aceda diretamente a slack.com ou utilize um marcador de confiança. Evite clicar em anúncios ou em links desconhecidos.

- Verifique o URL com atenção. Esteja atento a alterações subtis, como letras adicionais ou domínios invulgares (por exemplo, «.pro» em vez de «.com»).

- Tenha cuidado com sites que iniciam downloads ao clicar. Se uma página começar a descarregar um ficheiro quando clicar em qualquer lugar, feche-a.

- Verifique o instalador antes de o executar. Clique com o botão direito do rato no ficheiro, verifique as suas propriedades e procure uma assinatura digital válida.

- Utilize proteção de segurança em tempo real. Uma ferramenta de segurança pode bloquear domínios maliciosos conhecidos e detetar comportamentos suspeitos durante a instalação.

- Esteja atento a comportamentos invulgares após a instalação de software. Atividades de rede inesperadas, lentidão ou processos desconhecidos merecem ser investigados.

- Se algo parecer errado, aja rapidamente. Desligue-se da Internet, execute uma verificação completa e altere as suas palavras-passe a partir de um dispositivo não infetado, especialmente no caso de contas de e-mail, bancárias e profissionais.

O que fazer se tiver sido afetado

- Desligue-se imediatamente da rede para interromper qualquer sessão C2 ativa.

- Execute uma verificação completa com Malwarebytes.

- Altere todas as palavras-passe das contas a que acedeu a partir deste computador. Faça-o a partir de um dispositivo diferente e não comprometido. Dê prioridade às contas de e-mail, bancárias e de SSO.

- Se este for um computador da empresa, avise imediatamente a equipa de TI ou de segurança.

Indicadores de compromisso (IOCs)

Hashes de ficheiros (SHA-256)

cfd2e466ea5ac50f9d9267f3535a68a23e4ff62e3fe3e20a30ec52024553c564 (slack-4-49-81.exe)

08fd0a82cdeb0a963b7416cf57446564dfed5de5c6f66dee94b36d28bfefec9d (svc.tmp)

Distribuição

slacks[.]pro

debtclean-ua[.]sbs

Indicadores de rede

94.232.46.16:8081

«Uma das melhores suites de cibersegurança do mundo.»

Segundo a CNET.Leia a análise deles →