Descobrimos várias campanhas que distribuem um programa de roubo de informações que identificamos como NWHStealer, recorrendo a tudo, desde VPN falsos VPN a utilitários de hardware e mods para jogos. O que distingue esta campanha não é apenas o malware, mas sim a amplitude e a credibilidade com que está a ser disseminado.

Uma vez instalado, pode recolher dados do navegador, palavras-passe guardadas e informações sobre carteiras de criptomoedas, que os atacantes podem utilizar para aceder a contas, roubar fundos ou levar a cabo novos ataques.

Detetámos várias campanhas que utilizavam diferentes plataformas e iscos para distribuir o NWHStealer. O stealer é carregado e executado de várias formas, tais como a autoinjeção ou a injeção noutros processos, como RegAsm (Ferramenta de Registo de Assemblagens da Microsoft). Frequentemente, são utilizados wrappers adicionais, como o MSI ou o Node.js, como carregador inicial.

O programa malicioso é distribuído através de iscas (o que o ficheiro afirma ser), tais como:

- VPN

- Utilitários de hardware (por exemplo,

OhmGraphite,Pachtop,HardwareVisualizer,Sidebar Diagnostics) - Software de mineração

- Jogos, truques e mods (por exemplo,

Xeno)

Está alojado ou é partilhado em vários canais de distribuição, incluindo:

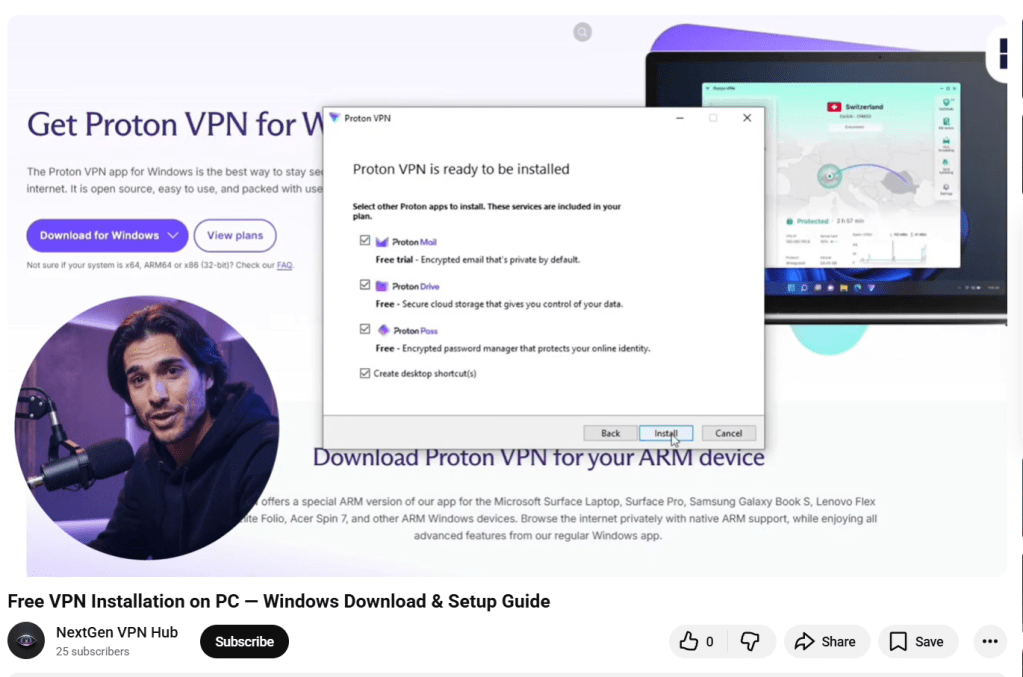

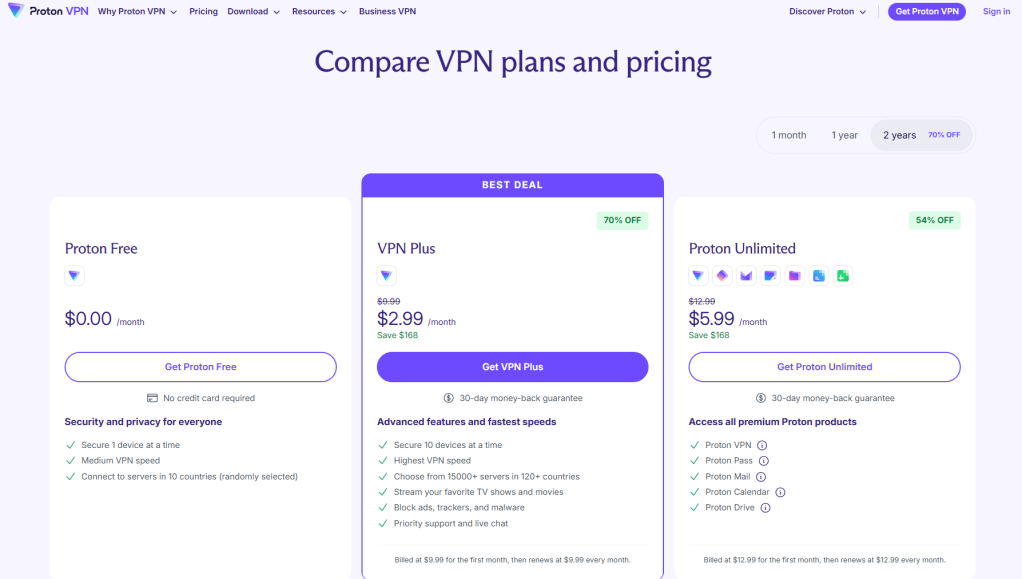

- Sites falsos que se fazem passar por serviços legítimos, como o Proton VPN

- Plataformas de alojamento de código como o GitHub e o GitLab

- Serviços de alojamento de ficheiros, como o MediaFire e o SourceForge

- Links e redirecionamentos de YouTube relacionados com jogos e segurança

Embora existam muitos métodos de distribuição, neste blogue abordamos dois casos:

- Caso 1: Um provedor de alojamento web gratuito que distribui um ficheiro ZIP malicioso que carrega o programa de roubo de dados através de autoinjeção

- Caso 2: Sites falsos que carregam o programa de roubo de dados através do sequestro de DLL e da injeção no processo RegAsm

Caso 1: Um provedor de alojamento web gratuito distribui o programa de roubo de dados

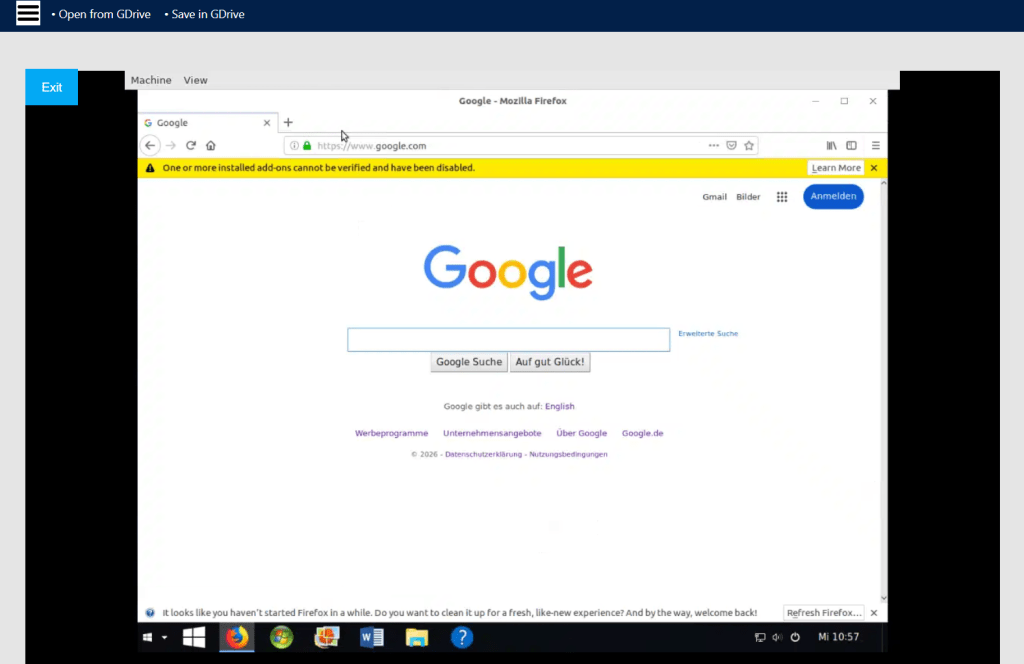

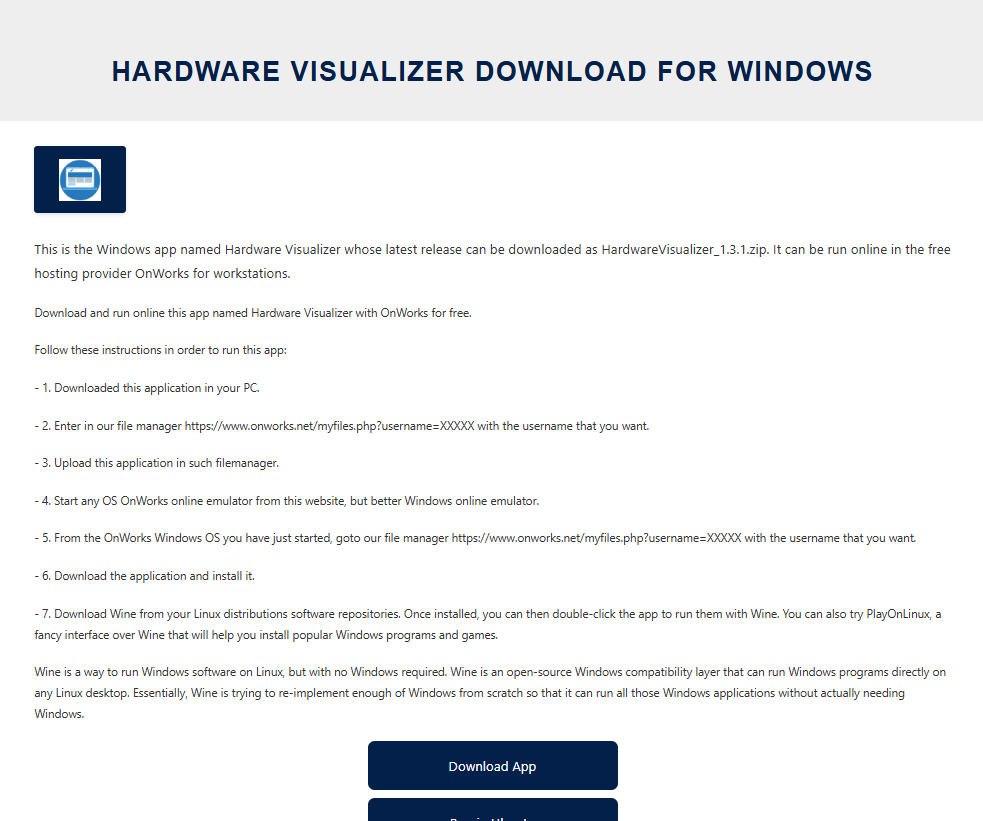

O primeiro caso é o mais inesperado. Descobrimos que um provedor de alojamento web gratuito, o onworks[.]net, hospeda ficheiros ZIP na sua secção de downloads que, em última análise, distribuem o programa de roubo de dados.

O site, classificado entre os 100 000 primeiros, permite aos utilizadores executar máquinas virtuais inteiramente no navegador.

Através deste site, os utilizadores descarregam um ficheiro ZIP malicioso com nomes como:

OhmGraphite-0.36.1.zipSidebar Diagnostics-3.6.5.zipPachtop_1.2.2.zipHardwareVisualizer_1.3.1.zip

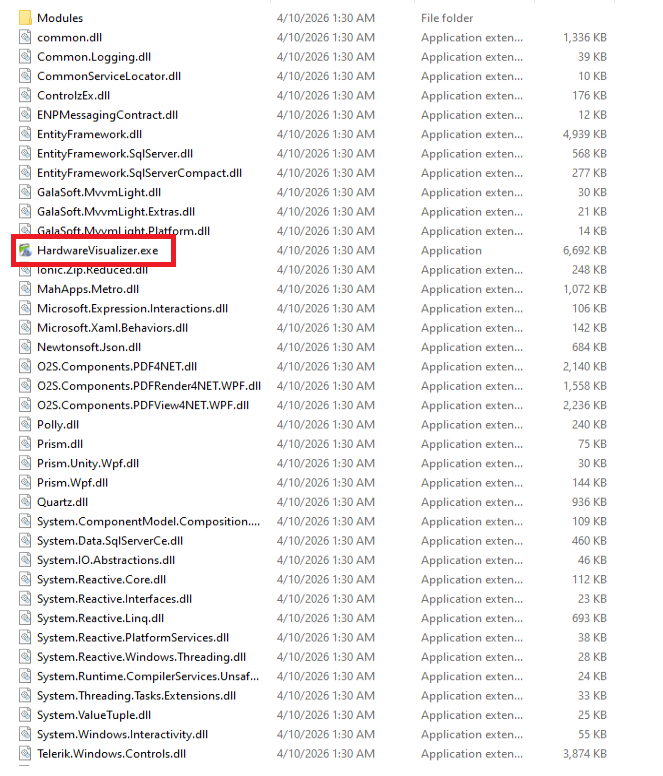

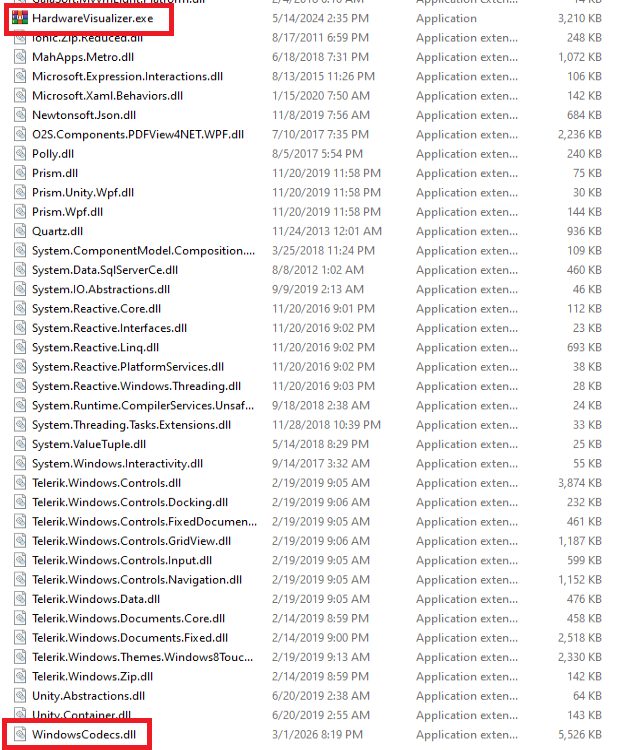

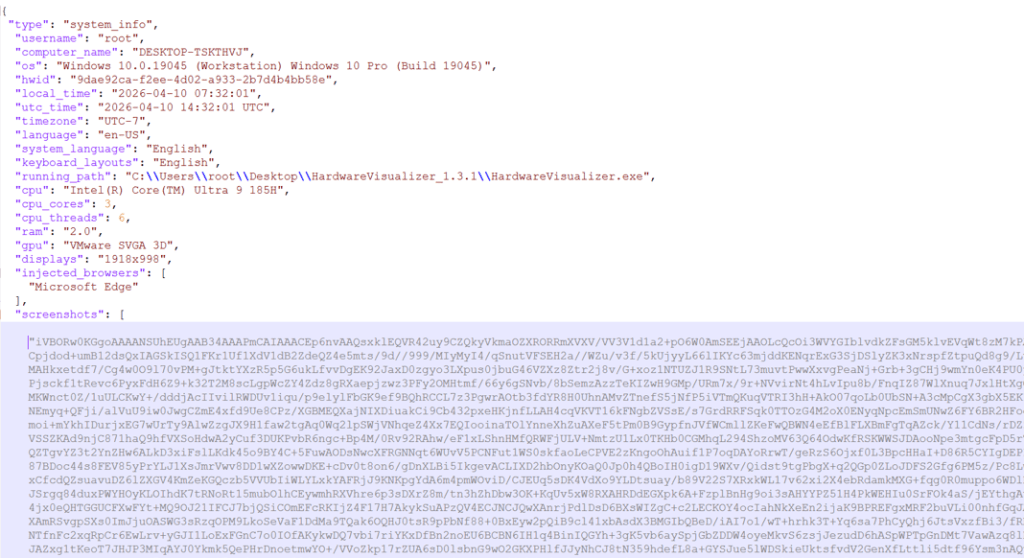

Neste caso, o código malicioso responsável pelo carregamento do programa de roubo de dados está incorporado no ficheiro executável, por exemplo HardwareVisualizer.exe.

O carregador contém código irrelevante para dificultar a análise e executa várias operações, incluindo:

- Verificar se existem ferramentas de análise no ambiente e encerrar o processo caso sejam detetadas

- Implementação de uma função de descodificação personalizada para cadeias de caracteres

- Resolução de funções utilizando

LoadLibraryAeGetProcAddress - Descriptografar e carregar a fase seguinte utilizando AES-CBC através das APIs BCrypt

Esta não é a única forma como o programa malicioso é distribuído. Encontrámos iscos semelhantes, com os mesmos nomes de ficheiros ZIP, que, em vez disso, distribuem o programa malicioso através do sequestro de DLL.

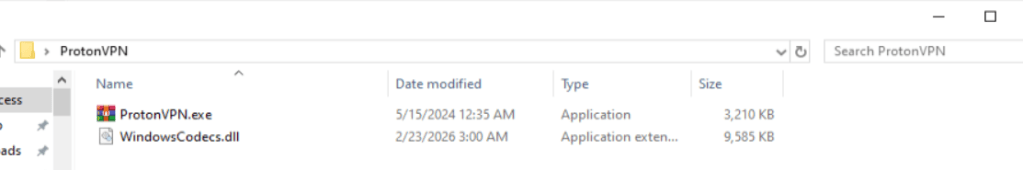

Neste caso, HardwareVisualizer.exe é, na verdade, o executável do WinRAR, e o código malicioso encontra-se em WindowsCodecs.dll.

Ao monitorizar o carregador de DLL, verificámos também que este era distribuído noutras campanhas com iscos diferentes. Por exemplo, no segundo caso analisado, esta DLL maliciosa é distribuída através de sites falsos.

Caso 2: VPN falso da Proton VPN e carregador DLL

No segundo caso, detetámos um site VPN se fazia passar pela Proton VPN disponibiliza um ficheiro ZIP malicioso. Este arquivo executa o programa de roubo de dados através do sequestro de DLL ou de um ficheiro MSI. Para que fique claro, isto não tem qualquer ligação com a Proton VPN, e já os contactámos para os informar do que descobrimos.

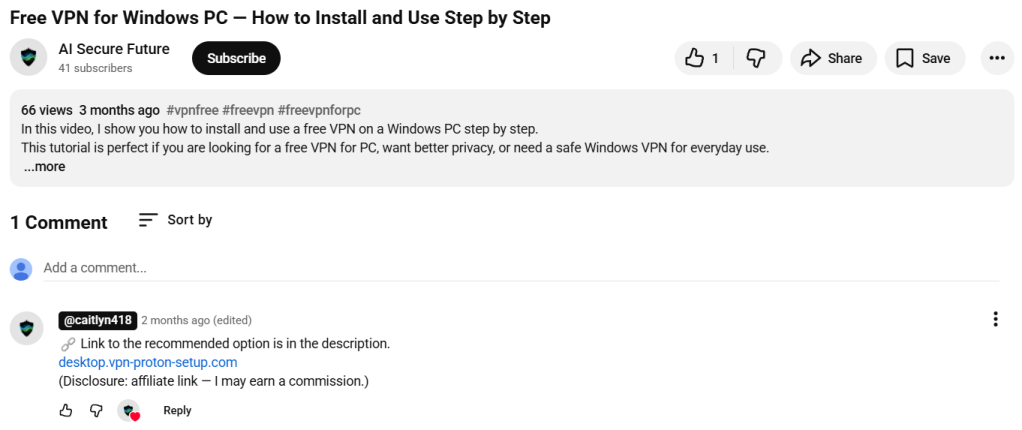

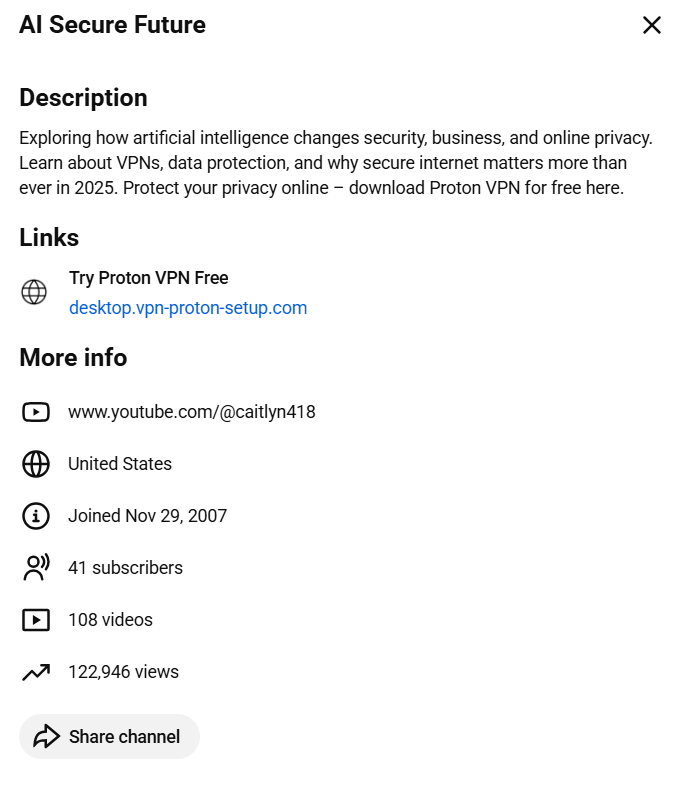

Os links para o site aparecem em vários YouTube comprometidos, juntamente com vídeos gerados por IA que demonstram o processo de instalação:

Noutras cadeias de infecção, esta DLL surge com nomes diferentes, tais como:

iviewers.dllTextShaping.dllCrashRpt1403.dll

Esta DLL descodifica dois recursos incorporados. O método de descodificação varia consoante as amostras: algumas utilizam implementações personalizadas do AES, enquanto outras recorrem à biblioteca OpenSSL.

Um dos recursos descodificados é uma DLL de segunda fase, runpeNew.dll, que é carregado e executado através do GetGet método.

A DLL de segunda fase inicia um processo (como RegAsm) e executa o esvaziamento de processos utilizando APIs de baixo nível, incluindo:

NtProtectVirtualMemoryNtCreateUserProcessNtUnmapViewOfSectionNtAllocateVirtualMemoryNtResumeThread

A carga útil final: NWHStealer

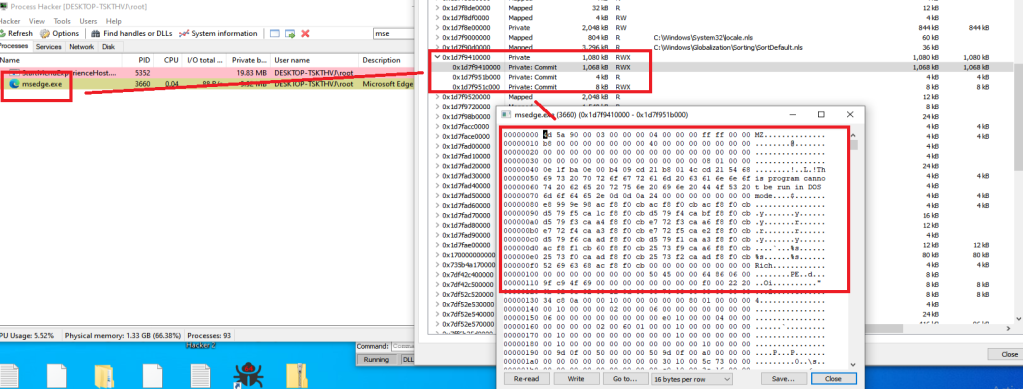

No final destas cadeias de infeção, o atacante instala o NWHStealer. O programa de roubo de dados é executado diretamente na memória ou insere-se noutros processos, tais como RegAsm.exe.

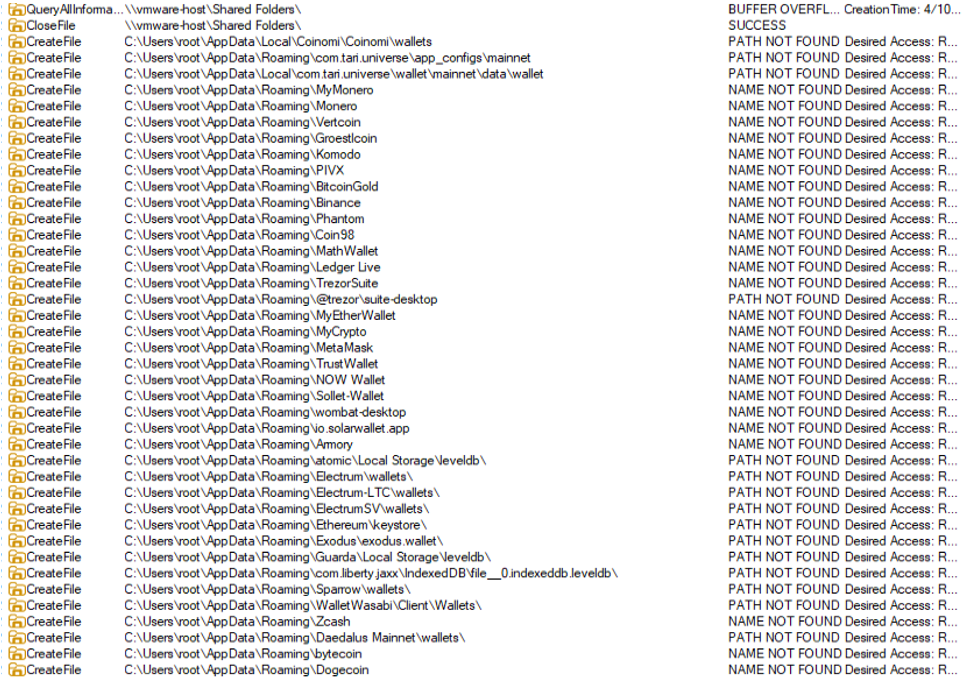

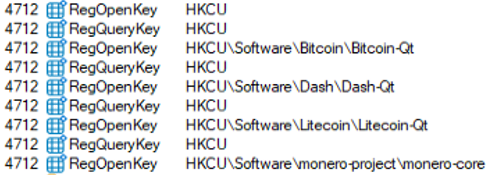

Enumera mais de 25 pastas e chaves do registo associadas a carteiras de criptomoedas.

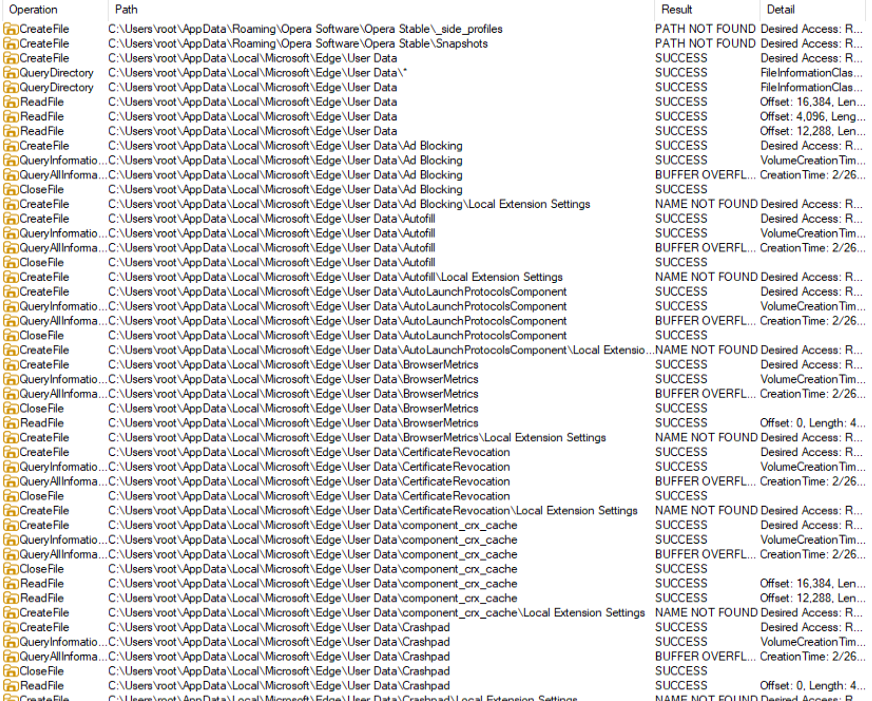

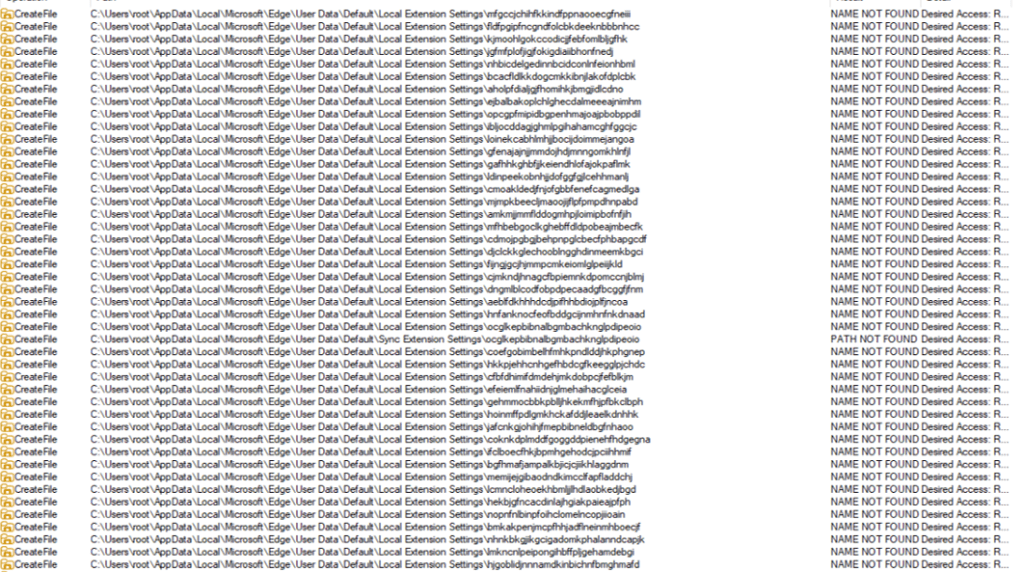

O programa malicioso também recolhe e extrai dados de vários navegadores, incluindo Edge, Chrome, o Opera, o 360 Browser, o K-Melon, o Brave, o Chromium e o Chromodo.

Além disso, injeta uma DLL em processos do navegador, tais como msedge.exe, firefox.exe, ou chrome.exe. Esta DLL extrai e descodifica os dados do navegador antes de os enviar para o servidor de comando e controlo (C2).

A DLL injetada também executa um comando do PowerShell que:

- Cria diretórios ocultos em

LOCALAPPDATA - Adiciona esses diretórios às exclusões Windows

- Força uma atualização da Política de Grupo

- Encripta um

getPayloadsolicita e envia para o C2 - Recebe e executa cargas úteis adicionais disfarçadas de processos do sistema (por exemplo,

svchost.exe,RuntimeBroker.exe) - Cria tarefas agendadas para executar a carga útil no momento do início de sessão do utilizador com privilégios elevados

Os dados enviados para o C2 são encriptados utilizando o algoritmo AES-CBC. Se o servidor principal estiver indisponível, o malware pode obter um novo domínio C2 através de um «dead drop» baseado no Telegram.

O programa malicioso também utiliza uma técnica conhecida de contorno do Controlo de Contas de Utilizador (UAC) do CMSTP para executar comandos do PowerShell:

- Gera um número aleatório

.infficheiro na pasta temporária - Utilizações

cmstp.exepara aumentar os privilégios - Confirma automaticamente a solicitação utilizando Windows

Como se manter seguro

Em vez de recorrerem a e-mails de phishing ou a esquemas fraudulentos óbvios, os autores desta campanha escondem malware em ferramentas que as pessoas procuram ativamente e nas quais confiam. Ao propagarem-se através de plataformas como o GitHub, o SourceForge e YouTube, aumentam as hipóteses de os utilizadores baixarem a guarda.

Uma vez instalado, o impacto pode ser grave. O roubo de dados do navegador, senhas guardadas e informações de carteiras de criptomoedas pode levar à apropriação de contas, a perdas financeiras e a outros riscos de segurança.

Aqui ficam as nossas dicas para evitar ser apanhado de surpresa:

- Faça o download de software apenas a partir de sites oficiais

- Tenha cuidado com os downloads do GitHub, do SourceForge ou de plataformas de partilha de ficheiros, a menos que confie na fonte

- Verifique as assinaturas dos ficheiros e os detalhes do editor antes de executar qualquer coisa

- Evite descarregar ferramentas a partir de links nas YouTube

- Dica profissional: Instale Malwarebytes Browser Guard no seu navegador para bloquear URLs maliciosas.

Indicadores de compromisso (IOCs)

Verifique a assinatura e a versão do software em arquivos suspeitos.

Hashes

e97cb6cbcf2583fe4d8dcabd70d3f67f6cc977fc9a8cbb42f8a2284efe24a1e3

2494709b8a2646640b08b1d5d75b6bfb3167540ed4acdb55ded050f6df9c53b3

Domínios

vpn-proton-setup[.]com (site falso)

get-proton-vpn[.]com (site falso)

newworld-helloworld[.]icu (domínio C2)

https://t[.]me/gerj_threuh (Ponto de entrega secreta do Telegram)

URLs

https://www.onworks[.]net/software/windows/app-hardware-visualizer

https://sourceforge[.]net/projects/sidebar-diagnostics/files/Sidebar%20Diagnostics-3.6.5.zip

https://github[.]com/PieceHydromancer/Lossless-Scaling-v3.22-Windows-Edition/releases/download/Fps/Lossless.Scaling.v3.22.zip

Esta é apenas uma lista parcial de URLs maliciosos. Descarregue o Browser Guard Malwarebytes Browser Guard para obter proteção total e bloquear os restantes URLs maliciosos.