À medida que as demissões aumentam e os candidatos a emprego inundam o mercado, as campanhas de phishing que se fazem passar por grandes marcas, incluindo a Coca-Cola e a Ferrari, estão a intensificar-se — e são mais sofisticadas do que nunca.

O primeiro esquema que identificámos utiliza uma página de reservas convincente para recolher dados pessoais e, em seguida, induz as vítimas a fornecerem as credenciais da sua conta de trabalho do Google através de uma página de início de sessão falsa, disfarçada dentro do que parece ser uma janela real Chrome . O que torna esta campanha particularmente perigosa é que vai além do habitual truque da janela falsa: o kit não se limita a obter uma palavra-passe e parar — o código-fonte mostra que este retransmite a entrada do utilizador para um backend controlado pelo atacante e apresenta dinamicamente diferentes solicitações de autenticação de dois fatores com base na resposta do servidor, em consonância com estruturas de phishing em tempo real concebidas para contornar a MFA.

Se recebeu uma oferta de emprego inesperada a pedir-lhe para «marcar uma chamada», eis o que deve ter em atenção.

Uma combinação desastrosa para fraudes relacionadas com empregos

Estes esquemas fraudulentos não surgem do nada. O mercado de trabalho dos EUA tem estado sob pressão contínua, uma vez que os empregadores despediram mais de 1,17 milhões de trabalhadores em 2025 — o número mais elevado desde o início da pandemia —, tudo isto impulsionado por uma combinação de reduções de pessoal a nível federal, cortes de custos nas empresas e um abrandamento mais generalizado das contratações. A taxa de desemprego atingiu o seu nível mais alto dos últimos quatro anos, 4,5%, em novembro de 2025, e o desemprego de longa duração — que inclui aqueles que estão desempregados há 27 semanas ou mais — aumentou em 322 000 ao longo do último ano.

Em declarações à CNBC, Heather Long, economista-chefe da Navy Federal Credit Union, descreveu as perspetivas sem rodeios: «É provável que seja uma primavera difícil para quem procura emprego.»

No meio desta agitação, os burlões continuam ativos. De acordo com a FTC, as perdas decorrentes de burlas relacionadas com empregos e recrutamento aumentaram de 90 milhões de dólares em 2020 para mais de 501 milhões de dólares em 2024, tendo o número de denúncias nesta categoria triplicado durante esse período. Como afirmou Melanie McGovern, do Better Business Bureau (BBB): «As burlas relacionadas com o emprego estão a regressar em força.»

Recentemente, descobrimos duas campanhas que ilustram o quão sofisticadas estas iscas se tornaram: uma que se faz passar pela Coca-Cola e outra que se faz passar pela Ferrari. Ambas exploram o desespero e a confiança que caracterizam um mercado de trabalho competitivo e utilizam kits de phishing que vão muito além de uma simples página de login falsa.

Golpe 1: A entrevista da Coca-Cola que rouba a sua conta do Google

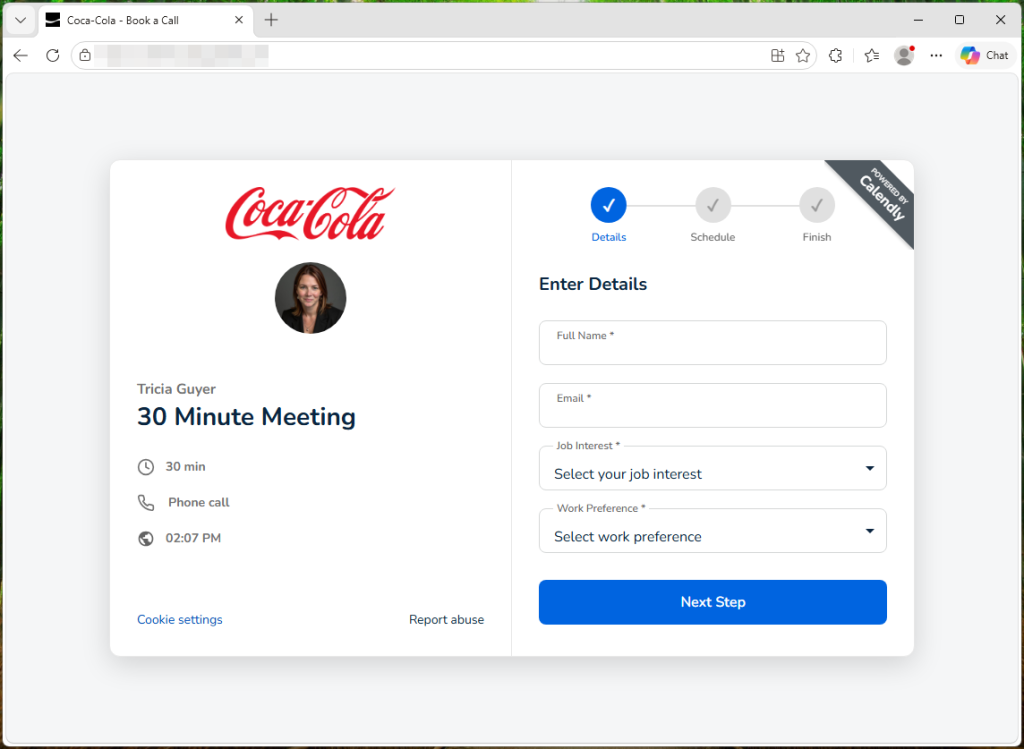

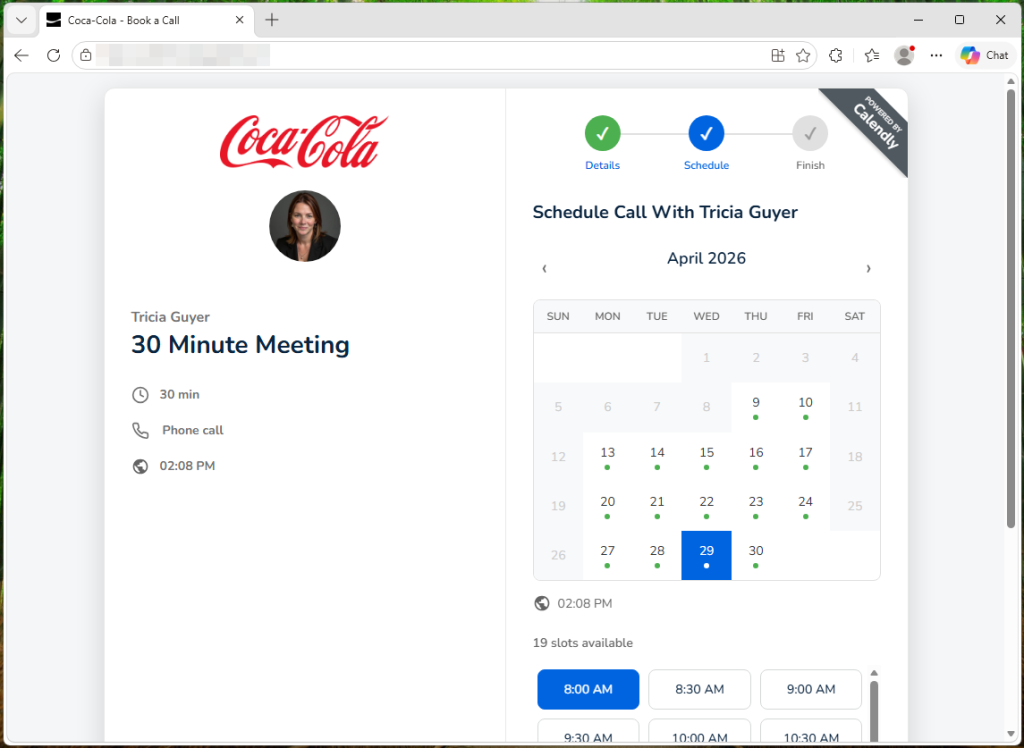

O ataque começa com um link para o que parece ser uma página de agendamento do Calendly para uma recrutadora da Coca-Cola chamada «Tricia Guyer». É-lhe pedido que preencha o seu nome, e-mail, o tipo de emprego em que está interessado e as suas preferências profissionais – nada que suscite suspeitas durante uma procura de emprego normal.

O primeiro sinal de alerta, porém, é a forma como chegou lá. Os recrutadores legítimos normalmente não enviam links para agendamento não solicitados sem um contacto prévio ou sem primeiro receberem uma candidatura. Tudo isto significa que, se não se candidatou a uma vaga na Coca-Cola e nunca falou com essa pessoa, encare o link com extrema desconfiança, por mais profissional que a página pareça.

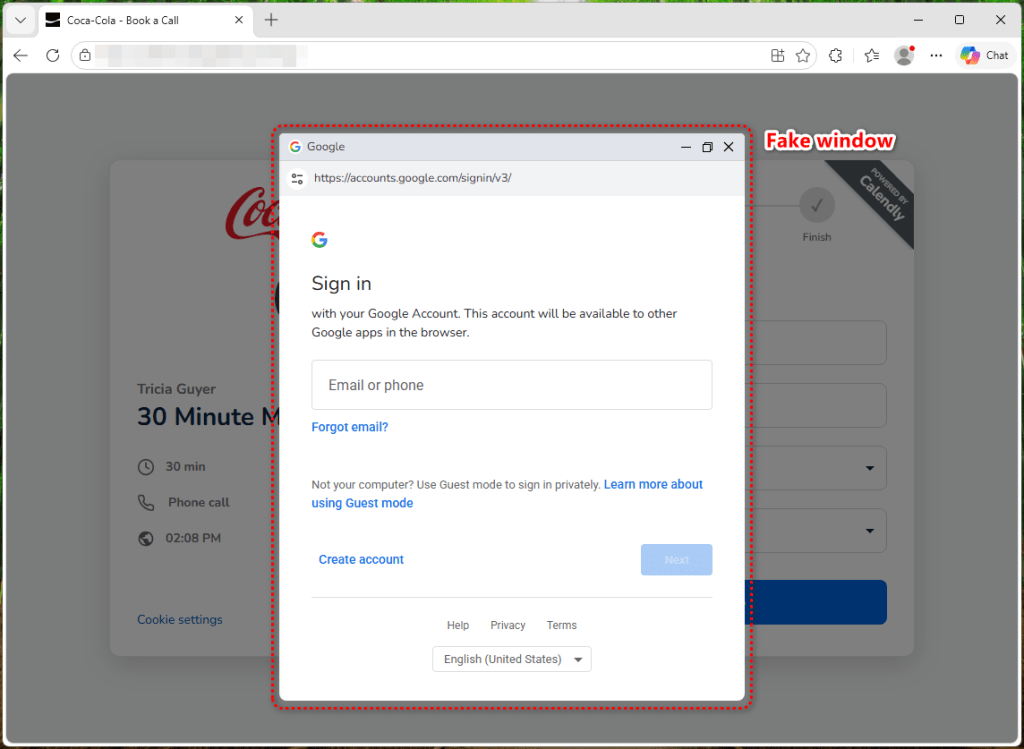

A janela falsa do navegador que engana até os utilizadores mais cautelosos

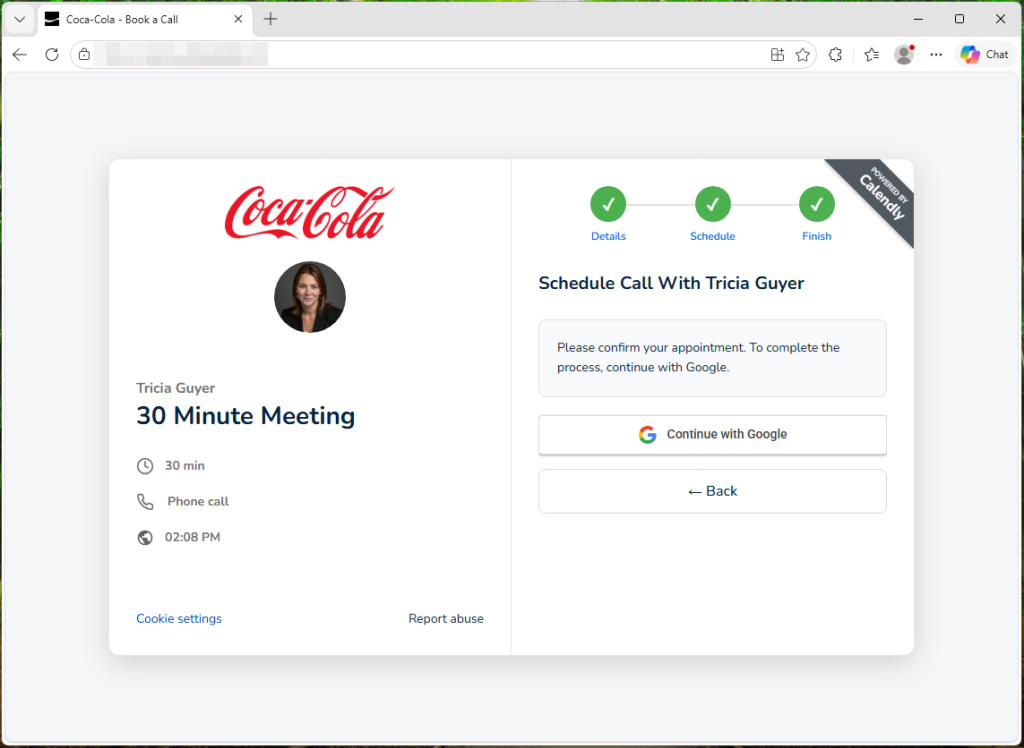

Depois de preencher o formulário de reserva, é-lhe pedido que escolha uma data e clique em «Continuar com o Google». Aqui, acontece algo enganador. Em vez de abrir uma página de início de sessão real do Google, o site exibe uma janela simulada Chrome dentro da própria página web, em vez de abrir uma janela pop-up real do navegador. Tem até uma barra de título com botões para minimizar, maximizar e fechar. Também possui uma barra de URL que diz https://accounts.google.com/signin/v3/.

Em muitos aspetos, parece exatamente uma janela pop-up do Google — mas não é. É apenas uma imagem de uma janela pop-up, com campos de formulário sobrepostos.

Não querem apenas a sua palavra-passe — também querem o seu código de verificação

A maioria dos ataques com janelas de navegador falsas é relativamente simples: mostram-lhe um formulário de início de sessão convincente, obtêm o seu e-mail e palavra-passe e ficam por aí. Se tiver a autenticação de dois fatores ativada, essas credenciais roubadas, por si só, não são suficientes para aceder à sua conta, uma vez que o atacante esbarra numa barreira na etapa de verificação.

Este kit não chega a esse ponto.

Assim que introduz o seu e-mail e palavra-passe, a página começa a consultar o servidor backend do atacante a cada três segundos — um padrão visível no código-fonte —, à espera de instruções sobre o que lhe mostrar a seguir. Do outro lado, as credenciais enviadas são encaminhadas para o servidor do atacante através de um ponto de acesso de login dedicado. O comportamento do kit — consultar imediatamente o tipo de desafio de autenticação após o envio — é consistente com o facto de o atacante estar a utilizar essas credenciais no login real do Google em paralelo. O kit contém quatro ecrãs de verificação separados: para códigos de e-mail, códigos de autenticador, códigos SMS e solicitações telefónicas do Google. Quando o Google pede ao atacante uma segunda etapa de verificação, o backend indica à página qual o ecrã a apresentar, e o código-fonte encaminha a vítima para a solicitação correspondente com base num valor authType na resposta do servidor. Vê o que parece ser uma solicitação normal do Google e fornece o código sem pensar duas vezes.

Como esta troca de mensagens ocorre a cada poucos segundos, o atacante consegue retransmitir cada desafio e inserir a sua resposta no login real do Google quase instantaneamente. O backend também pode enviar mensagens de erro personalizadas para o seu ecrã. O código verifica se existe um campo de erro na resposta do servidor e exibe-o diretamente — como «Palavra-passe errada, tente novamente» — para forçar uma nova tentativa caso algo não funcione do lado deles. Isto transforma o que normalmente seria uma simples captura de credenciais numa potencial apropriação total da conta, mesmo com a autenticação de dois fatores ativada. Quando vês a página «Reunião confirmada», as tuas credenciais e quaisquer códigos de verificação que tenhas introduzido já foram enviados para o servidor do atacante.

Gmail pessoal? Eles não o querem

Um detalhe revelador: o formulário rejeita endereços @gmail.com com a mensagem «Por favor, utilize o seu e-mail profissional ou empresarial» — um filtro que está incorporado no código-fonte. Isto visa especificamente as contas empresariais do Google Workspace. A razão é simples. Uma conta profissional comprometida é muito mais valiosa, uma vez que pode dar acesso a e-mails da empresa, documentos partilhados e calendários internos, além de poder ser utilizada para lançar novos ataques contra colegas de trabalho.

Golpe 2: A página de carreiras da Ferrari que rouba Facebook suas Facebook

O kit da Coca-Cola não é um caso isolado. Descobrimos uma segunda campanha de phishing — desta vez a fazer-se passar pela Ferrari — que adota uma abordagem diferente, mas igualmente eficaz.

A página apresenta-se como o portal oficial de carreiras da Ferrari. Inclui a barra de navegação da empresa, a identidade visual e as secções que se esperariam encontrar na página de recrutamento de uma entidade empregadora real — títulos como «Oportunidades de Carreira», «Foco nas Pessoas», «A Paixão no Centro» e «Excelência».

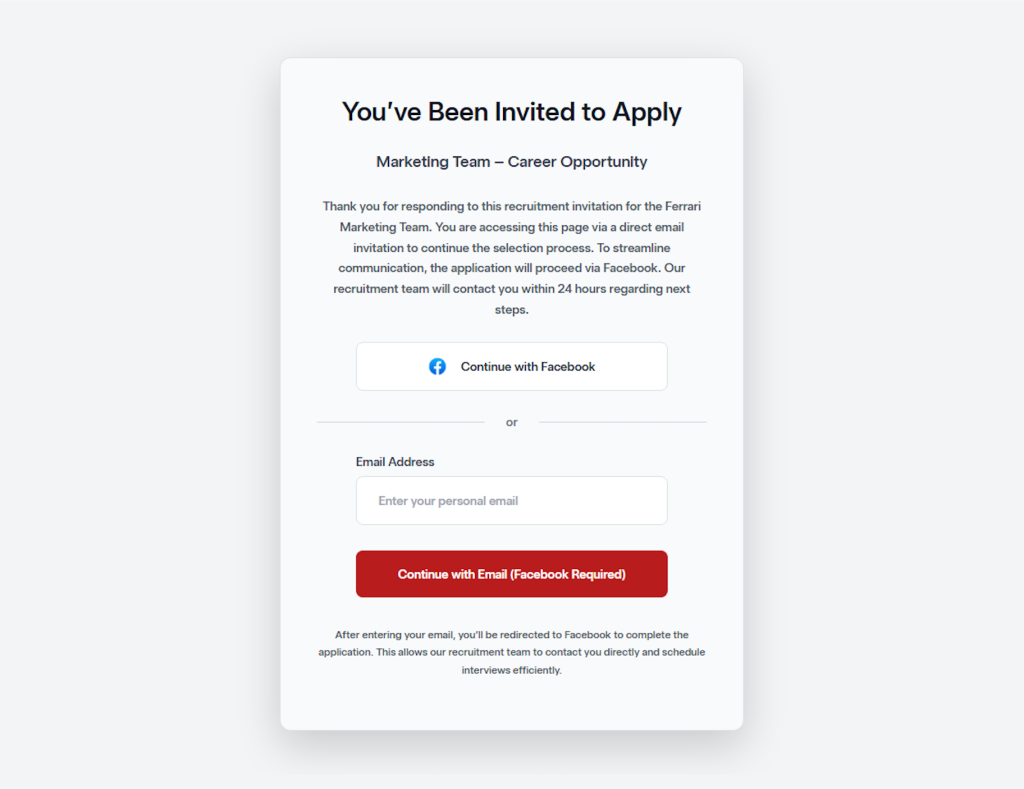

Mas a armadilha está no topo. Sobreposta à página, aparece uma janela pop-up a indicar: «Foi convidado a candidatar-se» a um cargo na área de marketing. Explica que está a aceder à página através de um «convite direto por e-mail para agilizar o processo de seleção». Em seguida, pede-lhe que «Continue com Facebookou que introduza o seu e-mail com um código de acesso.

Este é o isco do phishing. Quer clique no Facebook ou introduza o seu e-mail, será redirecionado para uma página Facebook falsa Facebook , concebida para recolher as suas credenciais. A abordagem imita uma técnica comum de phishing OAuth: muitos portais legítimos de candidaturas a empregos permitem o início de sessão através de contas nas redes sociais, o que é precisamente o que torna este truque tão convincente. Não se pede à vítima que faça nada de invulgar — basta «iniciar sessão com Facebookpara concluir uma candidatura a um emprego.

Ao contrário da campanha da Coca-Cola — que visava contas empresariais do Google Workspace e incluía um sofisticado kit para contornar a autenticação multifatorial (MFA) —, o esquema da Ferrari tem um alcance mais amplo, uma vez que visa Facebook . Uma Facebook comprometida pode dar aos atacantes acesso a serviços associados, mensagens pessoais e informações de identidade que servem de base para novas manobras de engenharia social. Além disso, constitui uma plataforma de lançamento para a disseminação de esquemas fraudulentos aos contactos da vítima.

O fio condutor de ambas as campanhas é o isco: o nome de uma empresa de prestígio e a promessa de uma oportunidade de carreira. Num mercado de trabalho onde milhões de pessoas procuram ativamente emprego, essa combinação é extremamente eficaz.

Como se proteger

- Desconfie de ofertas de emprego não solicitadas. Se não se candidatou ao cargo e não conhece o recrutador, não clique no link. Aceda diretamente à página de carreiras da empresa e verifique se o cargo e o recrutador são reais.

- Saiba como identificar uma janela de navegador falsa:

- Tente arrastar a «janela pop-up»: uma janela pop-up verdadeira move-se livremente fora da janela principal do navegador, enquanto uma falsa fica presa nas bordas porque faz parte da página.

- Tente minimizar o seu navegador: um pop-up verdadeiro permanece no ecrã como uma janela independente, enquanto um falso desaparece juntamente com a página.

- Observe a barra de URL dentro da janela: pode parecer correta, mas é apenas um elemento gráfico. Não é possível clicar nela, selecionar o texto ou digitar um novo endereço, como se faz num navegador real.

- Mesmo que a janela pop-up passe nos testes acima, verifique sempre o URL antes de introduzir quaisquer credenciais.

- Nunca introduza as suas palavras-passe numa página de agendamento. Serviços legítimos, como o Calendly, não exigem a sua palavra-passe de e-mail para marcar uma reunião.

- Se já introduziu as suas credenciais, altere imediatamente a sua palavra-passe do Google e revogue todas as sessões em myaccount.google.com > Segurança > Os seus dispositivos.

O mercado de trabalho é um terreno fértil para os burlões

Quem procura emprego é particularmente vulnerável ao phishing. Estão à espera de e-mails de desconhecidos, estão habituados a preencher formulários e estão suficientemente motivados pela oportunidade para não questionarem um passo adicional de login. Com a taxa de desemprego nos EUA a oscilar entre 4,3% e 4,4% até ao início de 2026, centenas de milhares de funcionários federais recentemente despedidos a competir por vagas no setor privado e as contratações no seu ritmo mais baixo dos últimos anos, o número de potenciais vítimas nunca foi tão elevado. Os burlões sabem disso e estão a investir esforços consideráveis para fazer com que as suas iscas pareçam legítimas, completas com logótipos reais de empresas, interfaces de reserva profissionais e páginas de login falsas com pixels perfeitos. Estes kits estão a melhorar mais rapidamente do que a capacidade de adaptação instintiva da maioria das pessoas.

A melhor proteção não é identificar a fraude — é saber que nenhum processo de recrutamento legítimo exigirá que se autentique através de uma página desconhecida, quer esta se faça passar pelo Google, Facebook ou por qualquer outra plataforma. Em caso de dúvida, feche o separador, aceda diretamente ao site da empresa e candidate-se à maneira tradicional.

Indicadores de compromisso (IOCs)

Domínio

- hrguxhellito281[.]onrender[.]com (servidor de backend)

Não nos limitamos a comunicar as ameaças - eliminamo-las

Os riscos de cibersegurança nunca se devem propagar para além de uma manchete. Mantenha as ameaças longe dos seus dispositivos descarregando Malwarebytes hoje mesmo.