Считается, что за тремя кампаниями, распространяемыми с помощью вредоносных расширений для браузеров ShadyPanda, GhostPoster и Zoom Stealer, стоит группа киберпреступников под названием DarkSpectre.

В декабре 2025 года мы писали о кампании ShadyPanda, предупреждая пользователей о том, что расширения, которые годами работали нормально, внезапно стали вредоносными. После вредоносного обновления эти расширения могли отслеживать поведение пользователей в Интернете и запускать вредоносный код в браузере.

Также в декабре исследователи обнаружили новую кампанию GhostPoster и выявили 17 взломанных расширений Firefox. Было установлено, что в рамках этой кампании в логотипе вредоносных расширений Firefox, которые были скачаны более 50 000 раз, скрывался код JavaScript, позволяющий злоумышленникам отслеживать активность браузера и устанавливать бэкдор.

Использование вредоносного кода в изображениях — это техника, называемая стеганографией. Ранее расширения GhostPoster скрывали код загрузчика JavaScript внутри PNG-иконок, таких как logo.png, для расширений Firefox, таких как «Free VPN », используя маркер (например, три знака равенства) в необработанных байтах для отделения данных изображения от полезной нагрузки.

Более новые варианты перешли к встраиванию полезных нагрузок в произвольные изображения внутри пакета расширений, а затем к их декодированию и дешифрованию во время выполнения. Это значительно затрудняет обнаружение вредоносного кода исследователями.

На основе этих исследований другие исследователи обнаружили еще 17 расширений, связанных с той же группой, помимо исходного набора Firefox. Они были скачаны в общей сложности более 840 000 раз, а некоторые из них оставались активными в сети до пяти лет.

GhostPoster сначала нацелился на Edge Microsoft Edge , а затем, по мере развития инфраструктуры злоумышленников, распространился на Chrome Firefox. Злоумышленники публиковали расширения в веб-магазинах каждого браузера как, казалось бы, полезные инструменты с такими названиями, как «Google Translate in Right Click», «Ads Block Ultimate», «Translate Selected Text with Google»,Instagram » и «Youtube Download».

Расширения могут просматривать посещенные сайты, поисковые запросы и поведение покупателей, что позволяет злоумышленникам создавать подробные профили привычек и интересов пользователей.

В сочетании с другим вредоносным кодом эта видимость может быть расширена до кражи учетных данных, перехвата сеансов или атак, направленных на рабочие процессы онлайн-банкинга, даже если сегодня это не является основной целью.

Как оставаться в безопасности

Хотя мы всегда советуем людям устанавливать расширения только из официальных интернет-магазинов, этот случай еще раз доказывает, что не все доступные там расширения безопасны. При этом риск, связанный с установкой расширения из источника, не являющегося интернет-магазином, еще выше.

Расширения, представленные в интернет-магазине, проходятпроцесс проверкиперед утверждением. Этот процесс, сочетающий автоматическую и ручную проверку, оценивает безопасность расширения, его соответствие политикам и общее впечатление от использования. Цель состоит в том, чтобы защитить пользователей от мошенничества, вредоносных программ и других вредоносных действий.

Mozilla и Microsoft удалили выявленные надстройки из своих магазинов, а Google подтвердила их удаление из Chrome Store. Однако уже установленные расширения остаются активными в Chrome Edge пользователи не удалят их вручную. Когда Mozilla блокирует надстройку, она также отключается, что предотвращает ее взаимодействие с Firefox и доступ к вашему браузеру и вашим данным.

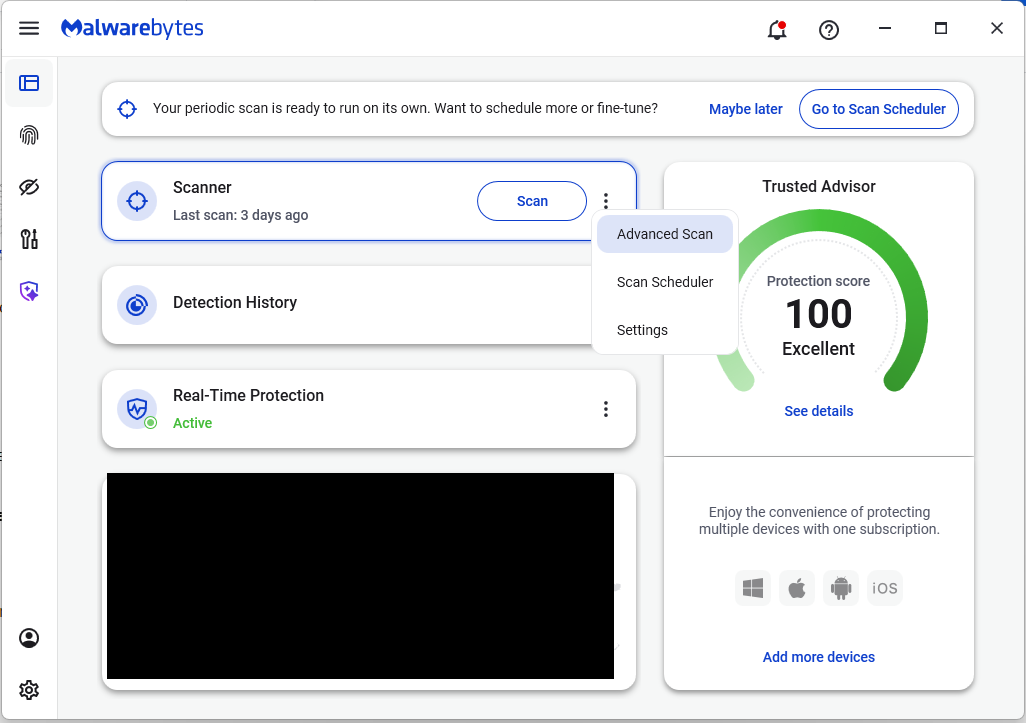

Если вы опасаетесь, что у вас может быть установлено одно из этих расширений, Windows могут запустить Malwarebytes Scan с закрытыми браузерами.

- На Malwarebytes Приборная панель нажмите на три точка, чтобы выбрать Advanced вариант.

- На вкладке Advanced » выберите «Глубокое сканирование». Обратите внимание, что это сканирование использует больше системных ресурсов, чем обычно.

- После сканирования удалите все найденные элементы, а затем заново откройте браузер(ы).

Ручная проверка:

Вот названия 17 дополнительных расширений, которые были обнаружены:

- Блокировщик рекламы

- Ads Block Ultimate

- История Amazon

- Усилитель цвета

- Конвертировать все

- Классный курсор

- Плавающий плеер – режим PiP

- Снимок экрана всей страницы

- Google Translate в правой кнопке мыши

- Один ключ Перевести

- Скриншот страницы Clipper

- RSS-канал

- Сохранить изображение в Pinterest, щелкнув правой кнопкой мыши

- Перевести выделенный текст с помощью Google

- Перевести выделенный текст с помощью правой кнопки мыши

- Скачать с Youtube

Примечание: могут существовать расширения с такими же названиями, которые не являются вредоносными.

Давайте посмотрим правде в глаза: окно в режиме инкогнито имеет свои ограничения.

Утечки данных, торговля в даркнете, мошенничество с кредитными картами. Malwarebytes Identity Theft отслеживает все эти угрозы, оперативно предупреждает вас и включает в себя страховку от кражи личных данных.