Microsoft выпустила экстренное исправление для уязвимости нулевого дня высокой степени опасности в Office, которая позволяет злоумышленникам обойти проверки безопасности документов и активно используется в злонамеренных файлах.

Microsoft выпустила экстренное исправление для уязвимости нулевого дня, отслеживаемой как CVE-2026-21509, и классифицировала ее как «Уязвимость обхода функции безопасности Microsoft Office» с оценкой CVSS 7,8 из 10.

Эта уязвимость позволяет злоумышленникам обойти меры защиты Object Linking and Embedding (OLE), предназначенные для блокирования небезопасных элементов управления COM/OLE в документах Office. Это означает, что вредоносное вложение может заразить компьютер, несмотря на встроенные средства защиты.

В реальной жизни злоумышленник создает поддельный файл Word, Excel или PowerPoint, содержащий скрытые «мини-программы» или специальные объекты. Они могут запускать код и выполнять другие действия на зараженном компьютере. Обычно в Office есть проверки безопасности, которые блокируют эти мини-программы, поскольку они представляют опасность.

Однако эта уязвимость позволяет злоумышленнику изменить структуру файла и скрытую информацию таким образом, что Office считает опасную мини-программу внутри документа безвредной. В результате Office пропускает обычные проверки безопасности и позволяет запустить скрытый код.

Поскольку код для тестирования обхода общедоступен, что увеличивает риск злоупотребления, пользователям настоятельно рекомендуется установить исправление.

Как защитить свою систему

Что нужно сделать, зависит от того, какую версию Office вы используете.

К затронутым продуктам относятся Microsoft Office 2016, 2019, LTSC 2021, LTSC 2024 и Microsoft 365 Apps (как 32-разрядные, так и 64-разрядные).

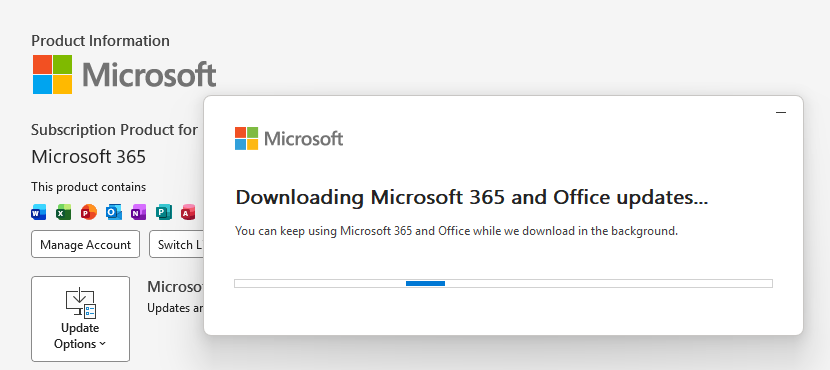

Office 2021 и более поздние версии защищены с помощью изменения на стороне сервера после перезапуска Office. Чтобы применить его, закройте все приложения Office и перезапустите их.

Office 2016 и 2019 требуют ручного обновления. Запустите Windows с включенной опцией обновления других продуктов Microsoft.

Если вы используете сборку 16.0.10417.20095 или более позднюю, никаких действий не требуется. Вы можете проверить номер сборки, открыв любое приложение Office, перейдя на страницу своей учетной записи и выбрав «О программе» для любого открытого приложения. Убедитесь, что номер сборки в верхней части экрана — 16.0.10417.20095 или более поздний.

Что всегда помогает:

- Не открывайте незапрошенные вложения, не проверив их у надежного отправителя.

- Относитесь ко всем неожиданным документам, особенно к тем, в которых содержится просьба «разрешить контент» или «разрешить редактирование», как к подозрительным.

- По умолчанию макросы должны быть отключены, и разрешаются только подписанные макросы от доверенных издателей.

- Используйте современное решение для защиты от вредоносных программ, работающее в режиме реального времени.

- Обновляйте операционную систему и программное обеспечение до последних версий.

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.