Поддельный сайт службы поддержки Microsoft обманывает пользователей, заставляя их загружать файл, который выглядит как обычное Windows . На самом деле он устанавливает вредоносное ПО, предназначенное для кражи паролей, платежных данных и доступа к учетным записям. Поскольку файл выглядит достоверно и не вызывает подозрений, он может остаться незамеченным как пользователями, так и средствами защиты.

Очень убедительное Windows

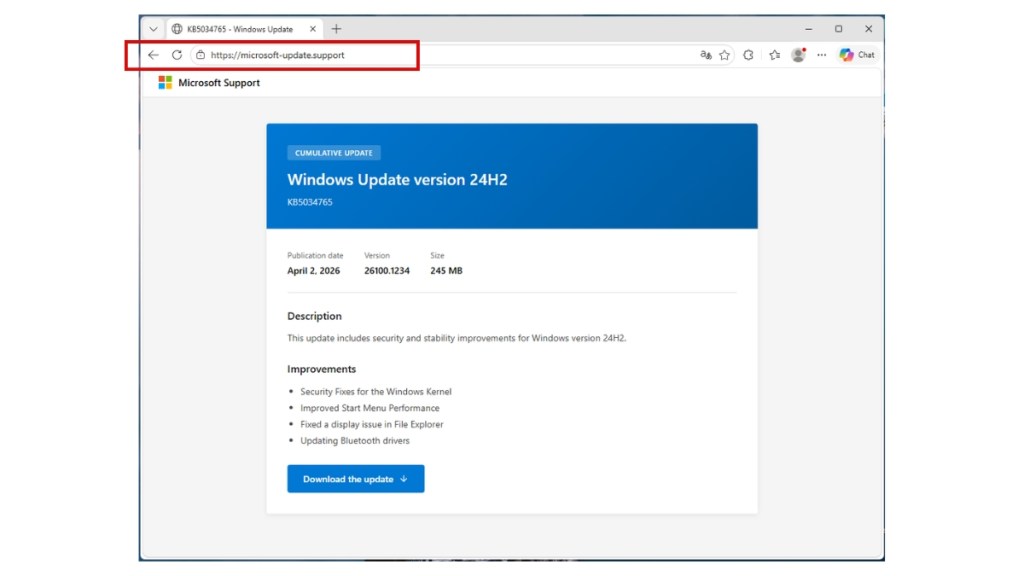

Мы заметили эту кампанию на microsoft-update[.]support, домен, зарегистрированный на основе опечатки и оформленный так, чтобы выглядеть как официальная страница службы поддержки Microsoft. Сайт полностью написан на французском языке (хотя подобные кампании, как правило, быстро распространяются) и предлагает поддельное накопительное обновление для Windows 24H2, снабженное правдоподобным номером статьи базы знаний. Большая синяя кнопка «Скачать» призывает пользователей установить обновление.

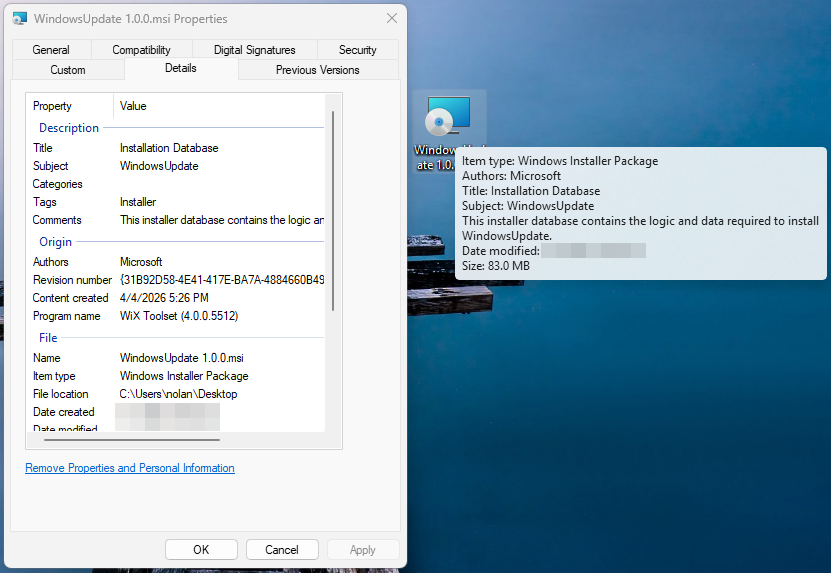

Загружается следующее: WindowsUpdate 1.0.0.msi, пакет Windows объемом 83 МБ. На первый взгляд всё выглядит вполне законно. Свойства файла тщательно подделаны: в поле «Автор» указано «Microsoft», в поле «Название» — «База данных установки», а в поле «Комментарии» утверждается, что файл содержит «логику и данные, необходимые для установки Windows Update».

Пакет был скомпилирован с помощью WiX Toolset 4.0.0.5512, официального фреймворка для создания установщиков с открытым исходным кодом, и создан 4 апреля 2026 года.

Почему эта кампания нацелена на Францию

Решение нацелиться на франкоговорящих пользователей не является случайным. За последние два года Франция пережила целую череду утечек данных, в результате чего на криминальных торговых площадках оказался в обращении ошеломляющий объем личной информации. Эти утечки предоставляют исходные данные, а подобные кампании превращают их в мошеннические схемы, выглядящие весьма правдоподобно.

В октябре 2024 года «Free», второй по величине интернет-провайдер Франции, подтвердил, что злоумышленник получил доступ к персональным данным примерно 19 миллионов абонентов, включая реквизиты банковских счетов. Всего за несколько недель до этого компания Société Française du Radiotéléphone (SFR) сообщила о собственной утечке данных, в результате которой стали доступны имена, адреса, номера телефонов и банковские реквизиты клиентов.

В начале 2024 года национальная государственная служба занятости France Travail подверглась хакерской атаке, в результате которой были скомпрометированы данные 43 миллионов человек, включая как нынешних, так и бывших соискателей за последние двадцать лет. Исследователи также обнаружили незащищенный сервер Elasticsearch, на котором в единой базе данных были объединены 90 миллионов записей, полученных в результате как минимум 17 отдельных утечек данных во Франции.

Этот поток утечек данных сделал Францию привлекательной мишенью для похищения учетных данных. Исследование KELA по программам-крадунам учетных данных за 2025 год выделило Францию в числе стран с наибольшим числом жертв наряду с Бразилией, Индией, США, Испанией, Великобританией и Индонезией.

Когда у злоумышленников уже есть имя, адрес и данные провайдера жертвы, полученные в результате предыдущей утечки, страницаWindows на французском языке становится гораздо более убедительной приманкой, чем обычная страница на английском.

Снаружи — Electron, внутри — Python

При запуске MSI-файла устанавливается приложение Electron (по сути, упрощённая версия браузера Chromium с добавлением пользовательского кода JavaScript) для C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\.

Основной исполняемый файл, WindowsUpdate.exe, представляет собой переименованную копию стандартной оболочки Electron — метаданные VirusTotal идентифицируют её как electron.exe. При проверке 69 антивирусными движками не было зафиксировано ни одного обнаружения, поскольку сам исполняемый файл не содержит вредоносных элементов. Это позволяет предположить, что вредоносный код находится в JavaScript-коде, входящем в состав приложения Electron (обычно упакованном как app.asar).

Рядом с электронной оболочкой находится AppLauncher.vbs, скрипт Visual Basic , который выступает в качестве стартового модуля. Встроенный в систему cscript.exe интерпретатор запускает VBS, который затем запускает приложение Electron — классическая техника «living-off-the-land», позволяющая избежать прямого запуска полезной нагрузки и сделать цепочку выполнения действий в журналах процессов похожей на обычные операции.

Но оболочка Electron — это лишь внешний слой. После запуска WindowsUpdate.exe появляется _winhost.exe, переименованный интерпретатор Python 3.10, замаскированный под легитимный Windows . Этот процесс распаковывает полную среду выполнения Python вC:\Users<USER>\AppData\Local\Temp\WinGet\tools, в том числе python.exe и вспомогательные библиотеки.

Затем он устанавливает набор пакетов Python, которые часто встречаются в инструментах для кражи данных:

- pycryptodome, используемый для шифрования похищенных данных

- psutil — утилита для просмотра запущенных процессов и обнаружения песочниц

- pywin32, обеспечивающий глубокий доступ к Windows

- PythonForWindows, используемый для взаимодействия с внутренними компонентами системы, такими как процессы и привилегии

Анализ кода JavaScript приложения Electron подтверждает это. Основная функциональность заключена в двух сильно запутанных файлах, обработанных с использованием таких методов, как упрощение потока управления и непрозрачные предикаты.

Более объёмный файл (~7 МБ) представляет собой основную полезную нагрузку программы-крадец данных, содержащую ссылки на процедуры pbkdf2, sha256 и дешифрования AES, а также механизм проверки срока действия кампании. Меньший по размеру файл (~1 МБ) нацелен на Discord: поскольку Discord работает на платформе Electron, скрипт модифицирует его код, чтобы перехватывать токены входа, платежные данные и изменения настроек двухфакторной аутентификации при запуске приложения.

Оба файла не были обнаружены ни одним из основных антивирусных движков — это следствие того, что вредоносное ПО скрывается внутри легального программного обеспечения и имеет сильно запутанный код.

Два способа, благодаря которым он переживает перезагрузку

Вредоносное ПО настраивает два независимых механизма сохранения.

Во-первых, reg.exe записывает значение с именем SecurityHealth в разделе реестра CurrentVersion\Run пользователя, указывая на WindowsUpdate.exe. Название этого параметра имитирует «Состояние Windows » — службу, отвечающую за уведомления Defender. Большинство пользователей и даже ИТ-специалисты пролистали бы его, не заподозрив ничего.

Во-вторых, cscript.exe создает файл ярлыка с именем Spotify.lnk в папку «Автозагрузка» пользователя. Любой, кто это заметит, скорее всего, решит, что Spotify настроил себя на запуск при входе в систему.

Два механизма сохранения данных, два разных вида, каждый из которых разработан так, чтобы выглядеть именно так, как пользователь ожидает увидеть.

Снятие отпечатков пальцев у жертвы, звонок домой, загрузка добычи

Через несколько секунд после запуска, WindowsUpdate.exe обращается к www.myexternalip.com и ip-api.com чтобы определить публичный IP-адрес и геолокацию жертвы. Такая разведка является практически универсальной особенностью программ-крадец данных: она позволяет оператору узнать, где находится жертва, и может повлиять на выбор собираемых данных.

Затем вредоносная программа устанавливает связь со своей инфраструктурой управления (C2). Она подключается к datawebsync-lvmv.onrender[.]com, конечная точка C2, размещенная на Render, и sync-service.system-telemetry.workers[.]dev, ретранслятор, работающий на Cloudflare Workers. Этот второй домен особенно хитро устроен: «system-telemetry» — именно тот тип поддомена, который сетевой аналитик может при беглом просмотре логов счесть легитимным мониторинговым трафиком.

Для вывода данных вредоносная программа использует store8.gofile[.]io, сервис для обмена файлами, позволяющий загружать файлы анонимно. Gofile стал фаворитом среди злоумышленников, занимающихся кражей товаров, поскольку он бесплатен, не оставляет следов и не создает документального следа для оператора.

Сотни процессов были завершены ещё до завтрака

Система телеметрии Sandbox зафиксировала более двухсот отдельных вызовов taskkill.exe, каждый из которых запускался в виде отдельного процесса. Хотя конкретные целевые процессы не фиксировались в сокращенных телеметрических данных, сам объем и характер действий соответствуют поведению программ-инфостэйлеров, которые перед началом сбора данных систематически завершают работу средств безопасности, процессов браузера (для разблокировки баз данных учетных данных) и конкурирующих вредоносных программ. Сначала уничтожить всё, что может помешать, а потом приступать к делу.

Почему системы автоматической защиты пропустили это

На момент анализа сервис VirusTotal не выявил ни одного вируса ни одним из 69 сканирующих движков для основного исполняемого файла и ни одним из 62 — для запуска VBS. Ни одно из правил YARA не сработало, а по результатам поведенческой оценки данная активность была классифицирована как низкорисковая.

Дело не в неэффективности какого-то одного инструмента. Это заложенный в архитектуре вредоносного ПО результат.

Electron Shell — это легитимная бинарная программа, используемая миллионами приложений. Вредоносный код скрыт в запутывающем коде JavaScript, который традиционные антивирусные средства не проверяют на глубоком уровне. Вредоносный код на Python запускается под обманчивым именем процесса и загружает компоненты во время выполнения из источников, которые выглядят вполне нормально.

По отдельности каждая часть выглядит безобидно. Только если проследить всю цепочку — от запуска VBS до приложения Electron, переименованного процесса Python и сбора данных с последующей их передачей — становится ясно, что эта деятельность носит явно вредоносный характер.

После проведения нашего анализа мы добавили средства обнаружения, чтобы защитить пользователей от этой угрозы.

Что это означает и что делать дальше

Сочетание локализованной фишинговой приманки, легитимного установщика MSI, оболочки Electron и полезной нагрузки на Python, развертываемой во время выполнения, демонстрирует, как развиваются стандартные программы-кражи данных. Каждый уровень выполняет свою функцию: MSI обеспечивает привычный процесс установки, оболочка Electron помогает файлу выглядеть «чистым», а среда выполнения Python предоставляет гибкий доступ к операционной системе. Вся цепочка построена из готовых легитимных компонентов.

Атаки, направленные на французских пользователей, следуют четкой схеме. Когда в сети уже циркулируют десятки миллионов личных данных, затраты на создание убедительной локализованной приманки значительно снижаются. Злоумышленник, уже знающий, услугами какого провайдера пользуется жертва, может адаптировать фишинговую страницу так, чтобы она соответствовала тому, что пользователь ожидает увидеть — будь то сайт его интернет-провайдера или, как в данном случае, Microsoft.

Самое главное, что нужно запомнить: результат VirusTotal с нулевым количеством обнаружений не означает, что файл безопасен. Часто это означает, что вредоносный код скрыт, например, внутри обфускационных скриптов или запускается во время выполнения, в результате чего традиционные методы обнаружения практически не могут его выявить.

Если вы полагаете, что, возможно, установили это обновление, действуйте следующим образом:

- Проверьте ключ реестра. Для этого нажмите Windows R, введите

regeditи нажмите Enter. Перейдите кHKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. Найдите запись с названиемSecurityHealthуказывая наWindowsUpdate.exeв папке «AppData» и удалите его. - Ищите

Spotify.lnkфайл в папке «Автозагрузка», который вы не создавали, и удалите его. Удалите папкуC:\Users<USER>\AppData\Local\Programs\WindowsUpdate\ - Удалить временные файлы в

C:\Users<USER>\AppData\Local\Temp\WinGet\tools\ - Измените все пароли, сохраненные в браузере — предположите, что сохраненные учетные данные, файлы cookie и токены сеанса могли быть скомпрометированы

- Включите двухфакторную аутентификацию, уделяя особое внимание электронной почте и финансовым счетам

- Запустите полное сканирование системы с помощью обновленного антивирусного средства (желательно такого, которое использует поведенческий анализ)

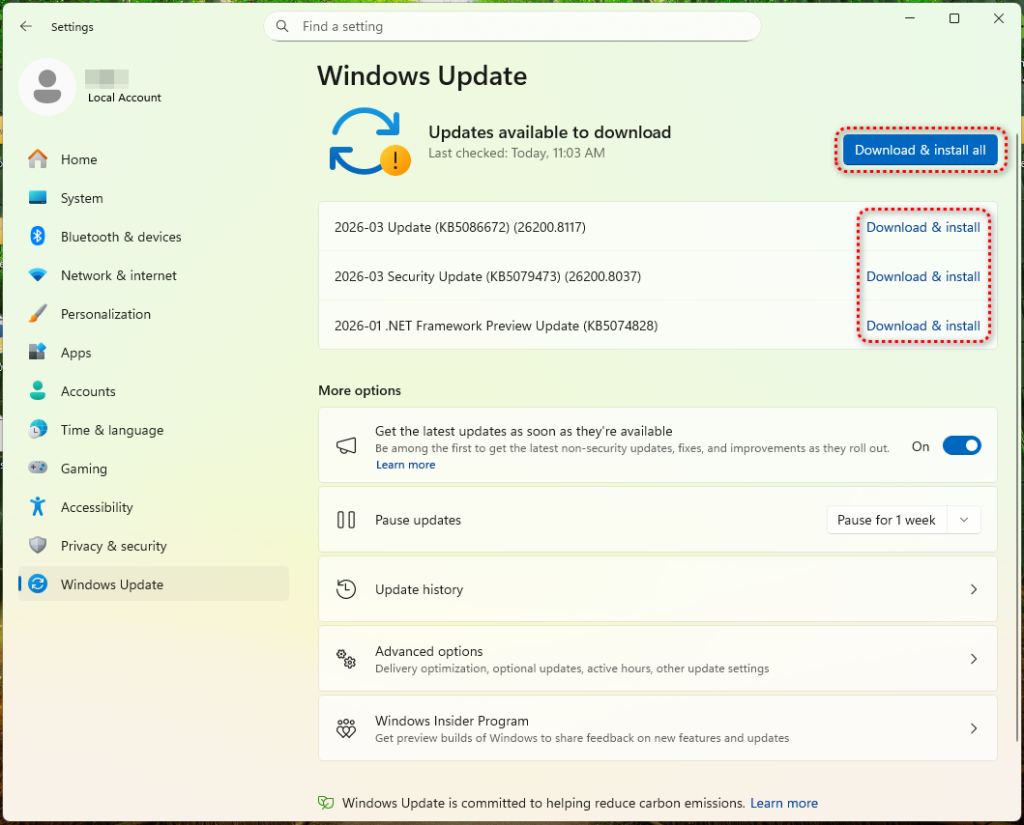

Как Windows обновить Windows

Самый безопасный способ обновить Windows воспользоваться встроенной функцией обновления. Откройте меню «Пуск», перейдите в «Настройки» > Windows » и нажмите «Проверить наличие обновлений». Это всегда должно быть вашим первым шагом.

Компания Microsoft действительно предлагает отдельные пакеты обновлений через каталог Microsoft Update (catalog.update.microsoft.com), но это единственный надежный источник для загрузки вручную. К любому другому веб-сайту, предлагающему Windows в виде файла, следует относиться с подозрением.

Будьте осторожны с сайтами, имитирующими службу поддержки Microsoft или Windows . Они могут выглядеть убедительно, но главное — это URL-адрес. Официальные страницы Microsoft доступны только на доменах, заканчивающихся на microsoft.com. Такой домен, как microsoft-update[.]support может показаться правдоподобным, но не имеет никакого отношения к Microsoft.

Если вы получили электронное письмо, SMS-сообщение или уведомление с призывом установить срочное обновление, не переходите по ссылке. Вместо этого откройте «Параметры» > Windows и проверьте это самостоятельно.

Наконец, рекомендуем включить автоматическое обновление. Это избавит вас от необходимости загружать обновления вручную и снизит риск установки поддельного обновления.

Индикаторы компромисса (ИКС)

Хеши файлов (SHA-256)

13c97012b0df84e6491c1d8c4c5dc85f35ab110d067c05ea503a75488d63be60(WindowsUpdate.exe)c94de13f548ce39911a1c55a5e0f43cddd681deb5a5a9c4de8a0dfe5b082f650(AppLauncher.vbs)

Домены

microsoft-update[.]support(фишинговая приманка)datawebsync-lvmv[.]onrender[.]com(C2)sync-service[.]system-telemetry[.]workers[.]dev(реле C2)store8[.]gofile[.]io(вывод данных)www[.]myexternalip[.]com(Разведка в области интеллектуальной собственности)ip-api[.]com(геолокация)

Элементы файловой системы

C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\WindowsUpdate.exeC:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\AppLauncher.vbsC:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Spotify.lnk