Один из членов нашей команды по веб-исследованиям указал мне на поддельный установщик WinRAR, ссылка на который была размещена на различных китайских веб-сайтах. Появление таких ссылок обычно является хорошим индикатором новой кампании.

Итак, я скачал файл и приступил к анализу, который оказался чем-то вроде матрешки. Слой за слоем, за слоем.

WinRAR — популярная утилита, которую часто скачивают с «неофициальных» сайтов, что повышает вероятность эффективности кампаний, предлагающих поддельные загрузки.

Часто эти полезные нагрузки содержат самораспаковывающиеся или многоступенчатые компоненты, которые могут загружать дополнительное вредоносное ПО, обеспечивать постоянное присутствие в системе, выводить данные или открывать бэкдоры, в зависимости от результатов первоначального анализа системы. Поэтому неудивительно, что одним из первых действий этого вредоносного ПО был доступ к конфиденциальным Windows в виде информации о Windows .

Это, наряду с другими выводами нашего анализа (см. ниже), указывает на то, что файл выбирает «наиболее подходящее» вредоносное ПО для зараженной системы, прежде чем продолжить ее компрометацию или заражение.

Как оставаться в безопасности

Когда вы ищете программное обеспечение для решения проблемы, особенно если вам нужно быстрое решение, легко допустить ошибку. Несколько простых советов помогут вам избежать неприятностей в таких ситуациях.

- Скачивайте программное обеспечение только из официальных и надежных источников. Не нажимайте на ссылки, обещающие предоставить такое программное обеспечение, в социальных сетях, электронных письмах или на других незнакомых веб-сайтах.

- Используйте актуальное решение для защиты от вредоносных программ в режиме реального времени, чтобы блокировать угрозы до их запуска.

Анализ

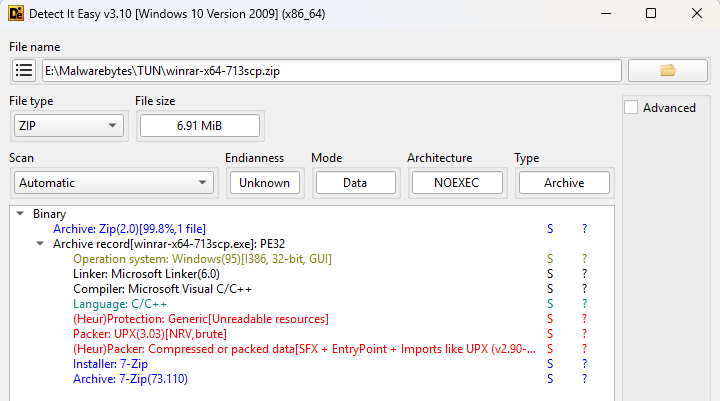

Исходный файл назывался winrar-x64-713scp.zip и первоначальный анализ с помощью Detect It Easy (DIE) уже намекнул на наличие нескольких слоев.

Разархивирование файла winrar-x64-713scp.exe который оказался файлом, упакованным UPX, для которого требовалась программа --force возможность распаковать его из-за преднамеренных аномалий PE. UPX обычно прерывает сжатие, если обнаруживает неожиданные значения или неизвестные данные в полях заголовка исполняемого файла, поскольку эти данные могут потребоваться для правильной работы программы. --force опция указывает UPX игнорировать эти аномалии и все равно продолжить декомпрессию.

При рассмотрении распакованного файла DIE показал еще один слой: (Heur)Packer: Compressed or packed data[SFX]. Просматривая строки внутри файла, я заметил две RunProgram примеры:

RunProgram="nowait:\"1winrar-x64-713scp1.exe\" "

RunProgram="nowait:\"youhua163

Эти команды указывают архиву SFX запускать встроенные программы сразу после извлечения, не дожидаясь его завершения (nowait).

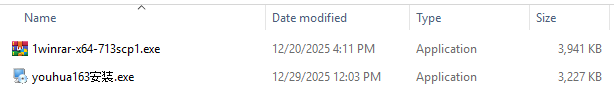

С помощью PeaZip я извлек оба встроенных файла.

Китайские иероглифы «安装» усложнили анализ строки, но они переводятся как «установить», что еще больше пробудило мой интерес. Файл 1winrar-x64-713scp1.exe оказался настоящим установщиком WinRAR, вероятно, включенным для того, чтобы не вызвать подозрений у тех, кто запускает вредоносное ПО.

После удаления еще одного слоя другой файл оказался защищенным паролем zip-файлом с именем setup.hta. Использованная здесь техника обфускации заставила меня перейти к динамическому анализу. Запуск файла на виртуальной машине показал, что setup.hta распаковывается во время выполнения непосредственно в память. Дамп памяти выявил еще одну интересную строку: nimasila360.exe.

Это известный файл, который часто создается поддельными установщиками и связан с вредоносным ПО Winzipper. Winzipper — это известная вредоносная программа на китайском языке, которая маскируется под безобидный архив файлов, чтобы проникнуть на компьютер жертвы, часто через ссылки или вложения. После открытия и установки она незаметно развертывает скрытый бэкдор, который позволяет злоумышленникам удаленно управлять компьютером, красть данные и устанавливать дополнительное вредоносное ПО, в то время как жертва полагает, что просто установила легальное программное обеспечение.

Индикаторы компромисса (ИКС)

Домены:

winrar-tw[.]com

winrar-x64[.]com

winrar-zip[.]com

Имена файлов:

winrar-x64-713scp.zip

youhua163установить.exe

setup.hta (удалено в C:\Users\{username}\AppData\Local\Temp)

Компонент веб-защиты Malwarebytesблокирует все домены, на которых размещены вредоносный файл и установщик.

![Malwarebytes winrar-tw[.]com](https://www.malwarebytes.com/wp-content/uploads/sites/2/2026/01/blocked.png)