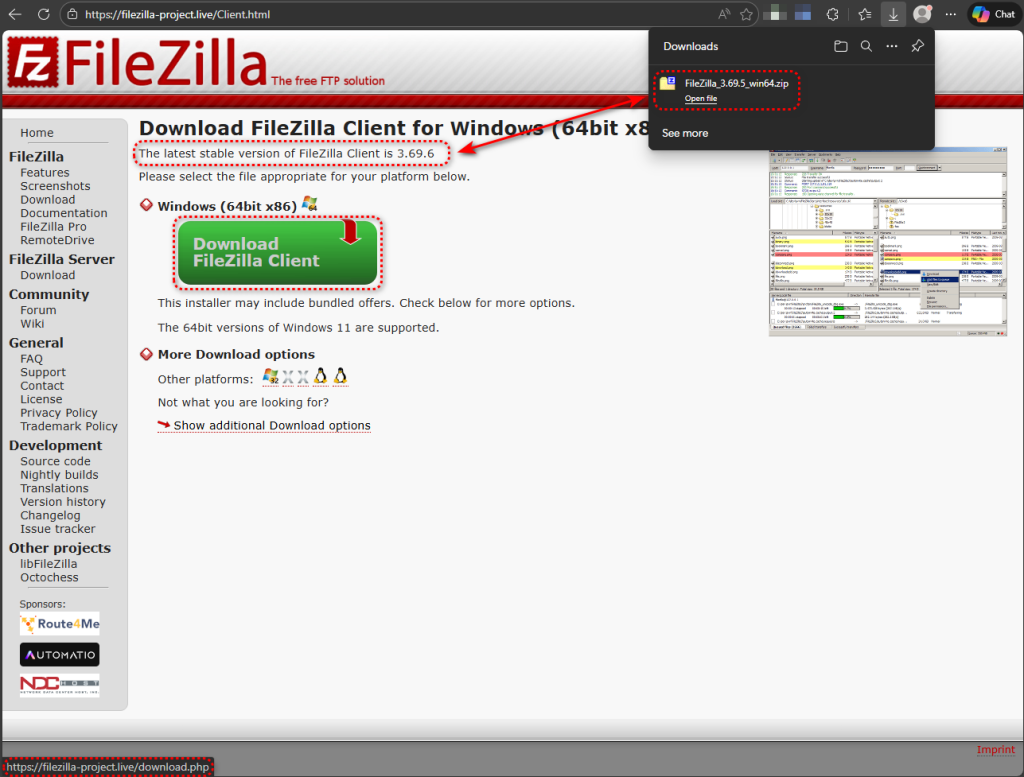

В Интернете распространяется троянская копия открытого FTP-клиента FileZilla 3.69.5. Архив содержит легитимное приложение FileZilla, но с добавлением в папку одной вредоносной DLL. Когда кто-то загружает эту подделанную версию, извлекает ее и запускает FileZilla, Windows сначала Windows вредоносную библиотеку. С этого момента вредоносное ПО работает внутри того, что выглядит как обычная сессия FileZilla.

Поскольку зараженная копия выглядит и ведет себя как настоящее программное обеспечение, жертвы могут не заметить, что что-то не так. Между тем вредоносное ПО может получить доступ к сохраненным учетным данным FTP, связаться со своим командно-контрольным сервером и потенциально остаться активным в системе. Риск не ограничивается локальным компьютером. Украденные учетные данные могут раскрыть веб-серверы или хостинг-аккаунты, к которым подключается пользователь.

Эта атака не использует уязвимость в самой программе FileZilla. Она зависит от того, что кто-то загрузит модифицированную копию с неофициального веб-сайта и запустит ее. Механизм распространения — это простое обманное действие, такое как использование похожих доменов или поисковое отравление, а не автоматическое самораспространение.

Растущая тенденция использования надежного программного обеспечения, зараженных пакетов

Злоупотребление доверенными утилитами с открытым исходным кодом, по-видимому, становится все более распространенным явлением. В прошлом месяце мы сообщали о поддельных загрузках 7-Zip, превращающих домашние ПК в прокси-узлы. Исследователи в области безопасности также сообщили, что скомпрометированная инфраструктура обновлений Notepad++ в течение нескольких месяцев доставляла настраиваемый бэкдор посредством боковой загрузки DLL.

Теперь FileZilla был добавлен в список программного обеспечения, подделываемого таким образом. Домен-двойник filezilla-project[.]live хостит вредоносный архив.

Метод прост: возьмите легальную портативную копию FileZilla 3.69.5, поместите в папку одну вредоносную DLL, заархивируйте ее и распространите архив. Заражение основано на хорошо известном Windows , называемом «угоном порядка поиска DLL», при котором приложение загружает библиотеку из своего собственного каталога, прежде чем проверять Windows папку Windows .

Один файл, одна временная метка, один подарок

Архив содержит 918 записей. Из них 917 имеют дату последнего изменения 2025-11-12, что соответствует официальному выпуску FileZilla 3.69.5 portable. Одна запись выделяется: version.dll, датированный 03.02.2026, почти на три месяца более поздний, чем все остальные документы в архиве.

Чистая портативная версия FileZilla не содержит файл version.dll. Все легитимные DLL-файлы в пакете являются библиотеками, специфичными для FileZilla, такими как libfilezilla-50.dll и libfzclient-private-3-69-5.dll. Библиотека API Windows —version.dll— это системная DLL, которая находится в C:\Windows\System32 и не имеет никаких оснований находиться в папке FileZilla. Его присутствие и является всей атакой.

Пойман с поличным: что показал нам Process Monitor

Мы подтвердили боковое загрузку в рабочей системе с помощью Process Monitor. Когда filezilla.exe запускается, ему необходимо загрузить ряд DLL-файлов. Для каждого из них Windows сначала Windows каталог самого приложения, а затем обращается к системной папке.

Для системных библиотек, таких как IPHLPAPI.DLL и POWRPROF.dll, каталог приложения возвращает NAME NOT FOUND, поэтому Windows легитимные копии из C:\Windows\System32. Это нормальное поведение. Но для version.dll, троянская копия находится в папке FileZilla. Windows ее там, отображает в памяти и никогда не достигает System32. Вредоносный код теперь запускается внутри filezilla.exeсобственный процесс.

Через 17 миллисекунд после загрузки вредоносная DLL ищет version_original.dll в том же каталоге и получает сообщение NAME NOT FOUND. Это явный признак проксирования DLL — техники, при которой вредоносная DLL перенаправляет легитимные вызовы функций на переименованную копию исходной библиотеки, чтобы хост-приложение продолжало работать в обычном режиме. В данном случае переименованная исходная библиотека не была включена в архив, что может способствовать нестабильной работе приложения.

FileZilla вызывает LoadLibrary, используя только имя файла DLL, а не полный путь, поэтому Windows сначала Windows собственном каталоге приложения — именно такое поведение необходимо злоумышленникам для установки вредоносной DLL. Это типичное поведение приложения.

Создан для обнаружения аналитических сред

DLL включает в себя несколько проверок, предназначенных для обнаружения виртуальных машин и песочниц перед выполнением своей полезной нагрузки. Анализ поведения показывает проверки версии BIOS, запросы производителя системы, проверку ключей реестра VirtualBox, перечисление дисковых накопителей и выделение памяти с помощью write-watch, что является техникой, позволяющей обнаруживать сканирование памяти с помощью инструментов анализа. Уклончивые циклы сна дополняют набор инструментов для противодействия анализу.

Эти проверки носят выборочный, а не абсолютный характер. В изолированных средах, которые очень напоминали реальные пользовательские системы, загрузчик успешно разрешил домен C2 и попытался выполнить обратные вызовы. В более явно виртуализированных конфигурациях он перешел в состояние покоя, не производя никакой сетевой активности, кроме рутинных запросов Windows . В нашей собственной тестовой системе FileZilla завершил работу почти сразу после запуска, что соответствует поведению DLL, обнаруживающего среду и убивающего хост-процесс до достижения сетевого этапа.

DNS-over-HTTPS: звонок домой, где никто не слушает

Когда загрузчик определяет, что среда безопасна, он не использует традиционный DNS для разрешения своего домена управления и контроля. Вместо этого он отправляет HTTPS-запрос публичному резолверу Cloudflare:

https://1.1.1.1/dns-query?name=welcome.supp0v3[.]com&type=A

Эта техника, DNS-over-HTTPS или DoH, обходит корпоративный мониторинг DNS, списки блокировки на основе DNS и устройства безопасности, которые проверяют трафик на порту 53. Это тот же подход к обходу, который использовался в прошлом месяце в кампании по распространению поддельного прокси-программного обеспечения 7-Zip.

Как только домен разрешается, загрузчик вызывает обратный вызов на свой промежуточный сервер. Анализ памяти процесса загрузчика выявил полную конфигурацию, встроенную во время выполнения:

{

"tag":"tbs",

"referrer":"dll",

"callback":"https://welcome.supp0v3.com/d/callback?utm_tag=tbs2&utm_source=dll"

}

Отслеживание кампании в стиле UTM предполагает структурированную операцию с несколькими векторами распространения. Тег tbs2 и идентификатор источника dll, вероятно, отличают это распространение DLL sideloading от других методов доставки в рамках той же операции.

Второй канал C2 на нестандартном порте

Помимо обратного вызова DoH, вредоносное ПО также связывается с 95.216.51.236 по TCP-порту 31415 — нестандартному порту в инфраструктуре, хостируемой Hetzner. Сетевой захват показывает десять попыток подключения в течение двух сеансов, что указывает на наличие механизма постоянных повторных попыток, предназначенного для поддержания связи с оператором. Использование высокого нестандартного порта — распространенный прием для обхода брандмауэров, которые проверяют только известные порты служб.

Что выявил поведенческий анализ

Автоматический поведенческий анализ архива выявил несколько дополнительных возможностей, помимо тех, которые мы наблюдали непосредственно. Поведенческие правила выявили сбор учетных данных из локального FTP-клиентского программного обеспечения. Учитывая, что вредоносное ПО загружается с помощью FileZilla, некоторые из этих обнаружений могут отражать законный доступ FileZilla к своему хранилищу учетных данных, хотя сочетание с инфраструктурой обратного вызова C2 делает такое безобидное объяснение маловероятным.

Дополнительные поведенческие индикаторы включали:

• Создание приостановленных процессов и запись в память других процессов

• Компиляция .NET во время выполнения с помощью csc.exe

• Изменения реестра, связанные с постоянным автозапуском

• Несколько вызовов API для шифрования файлов

В совокупности эти действия указывают на многофункциональный имплантат, способный к краже учетных данных, внедрению процессов, постоянному присутствию и, возможно, шифрованию данных.

Что делать, если вы могли быть затронуты

Будьте осторожны при загрузке программного обеспечения. Побочная загрузка DLL-файлов — не новость, и эта кампания показывает, как добавление одного вредоносного файла в вполне легитимный архив может скомпрометировать систему. Недавно мы наблюдали похожие тактики с использованием поддельных загрузок 7-Zip и других скомпрометированных каналов распространения. Относитесь к программному обеспечению, загруженному за пределами официальных доменов проектов, с той же осторожностью, что и к неожиданным вложениям в электронных письмах.

- Проверить

version.dllвнутри любого переносимого каталога FileZilla в вашей системе. Легальная версия FileZilla не содержит этот файл. Если он присутствует, считайте систему скомпрометированной. - Скачивайте FileZilla только с официального домена проекта filezilla-project.org и сверяйте хэш загрузки со значением, опубликованным на сайте.

- Мониторинг трафика DNS-over-HTTPS от процессов, не связанных с браузером. Исходящие HTTPS-соединения с известными резолверами DoH, такими как

1.1.1.1или8.8.8.8из приложений, которые не должны отправлять веб-запросы, следует расследовать. - Заблокируйте домены и IP-адреса, перечисленные в разделе IOC ниже, на периметре вашей сети.

- Перед извлечением и запуском приложений проверяйте zip-архивы на наличие аномалий в временных метках. Один файл с датой изменения, отличающейся от остальных файлов в архиве, является простым, но эффективным сигналом тревоги.

Malwarebytes и блокирует известные варианты этой угрозы.

Индикаторы компромисса (ИКС)

Хэши файлов (SHA-256)

665cca285680df321b63ad5106b167db9169afe30c17d349d80682837edcc755— троянизированный архив FileZilla (FileZilla_3.69.5_win64.zip)e4c6f8ee8c946c6bd7873274e6ed9e41dec97e05890fa99c73f4309b60fd3da4— троянизированныйversion.dllсодержащийся в архиве

Домены

filezilla-project[.]livewelcome.supp0v3[.]com— Обратный вызов C2 и подготовка

Сетевые индикаторы

95.216.51[.]236:31415— Сервер C2

Мы не просто сообщаем об угрозах - мы их устраняем

Риски кибербезопасности не должны выходить за рамки заголовка. Загрузите Malwarebytes сегодня, чтобы предотвратить угрозы на своих устройствах.