Nur selten schenkt jemand dem Abschnitt mit den Danksagungen in einer Offenlegung einer Sicherheitslücke Beachtung.

Für denjenigen, der den Fehler entdeckt hat, ist dies jedoch oft der Höhepunkt stundenlanger Arbeit, zahlreicher Versuche und Irrtümer, der Suche nach Anerkennung und schließlich der Gewissheit, dass die Sicherheitslücke behoben wird. Bug-Jäger erweisen uns allen einen großen Dienst, wenn sie eine Sicherheitslücke verantwortungsbewusst dem Anbieter melden.

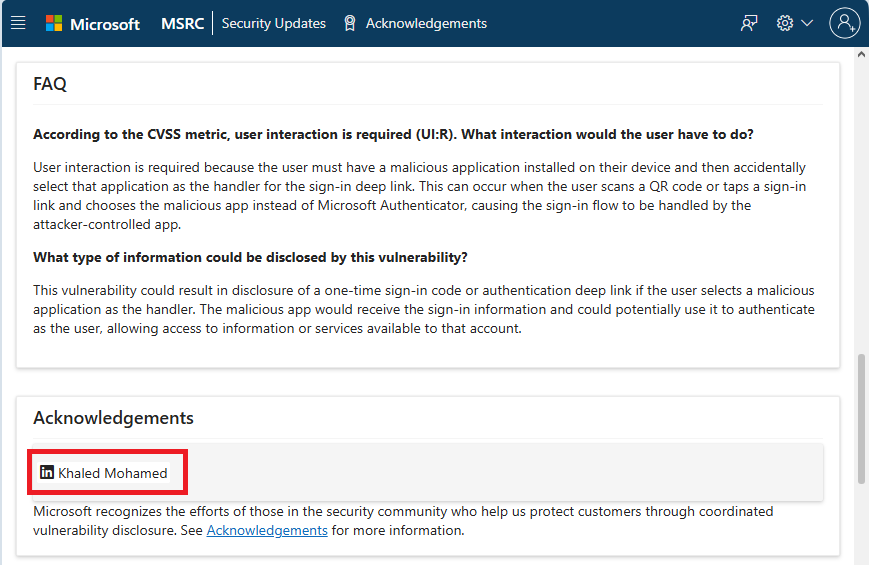

Diese Woche sprachen wir mit Khaled Mohamed, dem Bug-Bounty-Jäger, der CVE-2026-26123 entdeckt hat – eine Sicherheitslücke in Microsoft Authenticator für iOS Android, durch die in bestimmten Fällen eine andere App auf Ihrem Smartphone Ihre Anmeldecodes stehlen oder missbrauchen konnte.

F: Erzähl uns doch ein wenig über dich. Wie bist du zur Cybersicherheit gekommen?

A: Ich bin Khaled Mohamed, ein 23-jähriger Sicherheitsingenieur und aktiver Bug-Bounty-Jäger. Ich wurde in die Hall of Fame mehrerer großer Unternehmen aufgenommen, darunter Google, GitHub, LinkedIn, Mastercard, Starbucks und Vimeo. Ich finde es unglaublich bereichernd, bedeutende Sicherheitsprobleme bei einigen der renommiertesten Organisationen der Welt aufzudecken. Es ist ein großartiges Gefühl, eine Schwachstelle zu beheben, die unzählige Nutzer ernsthaft hätte beeinträchtigen können.

Mein Weg in die Cybersicherheit begann auf eine schwierige und unkonventionelle Weise.

Ich war so ein Kind, das es liebte, alles zu erkunden und Dinge kaputtzumachen. Irgendwann wurde ich dann zum „Script-Kiddie“. Ich erinnere mich noch gut an den Nervenkitzel, als ich das WLAN meines Nachbarn mit einem einfachen Skript lahmlegte und dachte, ich hätte die Welt im Griff.

Von da an begann ich, mich mit Cybersicherheit zu beschäftigen, insbesondere mit Websicherheit – wie Websites angegriffen werden können und wie man sie schützt.

Als ich 15 war, bekam ich meinen ersten freiberuflichen Auftrag: Penetrationstests für Webanwendungen. Es gelang mir zwar überhaupt nicht, echte Schwachstellen zu finden, aber diese Erfahrung war ein Wendepunkt. Sie motivierte mich dazu, mich mit den wissenschaftlichen Grundlagen der Cybersicherheit auseinanderzusetzen. Ich habe daraufhin ein Informatikstudium absolviert und lerne bis heute jeden Tag dazu. Das Thema ist wirklich unerschöpflich.

Ich glaube, viele Menschen in diesem Bereich haben ähnliche Erfahrungen gemacht. Im Grunde ist es die Neugier, die uns vorantreibt.

F: Haben Sie gezielt nach einer Sicherheitslücke in Authenticator gesucht, oder ist Ihnen etwas Ungewöhnliches aufgefallen?

A: Wie ich bereits erwähnt habe, bin ich Bug-Bounty-Jäger, obwohl ich damals nicht speziell auf Microsoft Authenticator abgezielt habe. Mir ist einfach zufällig etwas Ungewöhnliches aufgefallen, wie die App mit Deep Links und Anmeldeabläufen auf Mobilgeräten umgeht. Wenn man auf einen Anmeldelink tippt oder einen QR-Code scannt, fordert das Betriebssystem dazu auf, den Link zu öffnen.

Das machte mich neugierig. Was würde passieren, wenn eine andere App diese Aktion abfangen würde? Je mehr ich nachforschte und experimentierte, desto deutlicher wurde mir, dass es sich um ein echtes Sicherheitsproblem handelte. Als ich diesem Faden weiter nachging, entdeckte und meldete ich schließlich CVE-2026-26123.

F: Was hat Sie an der Sicherheitslücke im Authenticator am meisten überrascht?

A: CVE-2026-26123 könnte auf überraschend einfache Weise zu einer vollständigen Übernahme des Kontos führen. Wenn eine bösartige Anwendung auf dem Gerät installiert wurde und der Benutzer einen QR-Code für die Anmeldung mit dem integrierten Scanner des Telefons einscannte, könnte sein Konto praktisch übernommen werden. Selbst fortgeschrittene Schutzmaßnahmen wie die Zwei-Faktor-Authentifizierung (2FA) könnten umgangen werden, wodurch alle zugehörigen Microsoft-Konten vollständig kompromittiert würden.

Die potenziellen Auswirkungen auf die Multi-Faktor-Authentifizierung und passwortlose Anmeldeabläufe in der Praxis waren erheblich, und das hat mich wirklich überrascht.

F: Welchen Rat würden Sie angehenden Bug-Jägern oder allen geben, die gerade in die Cybersicherheit einsteigen?

A: Denke immer wie ein Angreifer und trainiere deine Denkweise, um die potenziellen Auswirkungen jeder Handlung zu erkennen. Dein technisches Wissen ist nur ein Werkzeug: Nutze es, um die von dir angestrebten Ergebnisse zu erzielen.

Testen Sie alles selbst. Gehen Sie nicht davon aus, dass etwas sicher ist, nur weil andere es bereits getestet haben. Überlegen Sie sich genau, wo noch Schwachstellen liegen könnten, und versuchen Sie dann, Ihre Annahmen durch praktische Tests zu bestätigen oder zu widerlegen.

F: Was ist Ihrer Meinung nach der häufigste Fehler im Bereich der Cybersicherheit?

A: Einer der häufigsten – und gefährlichsten – Fehler im Bereich der Cybersicherheit ist die Unterschätzung des tatsächlichen Bedrohungsniveaus. Viele Unternehmen glauben nach wie vor, dass Cyberangriffe selten vorkommen oder dass Angreifer in erster Linie große, bekannte Konzerne ins Visier nehmen. In Wirklichkeit kann jedes Unternehmen, unabhängig von seiner Größe oder seinem Ruf, zum Ziel werden.

F: Möchten Sie unseren Zuhörern noch etwas mitteilen?

A: Ich möchte, dass die Leute wissen, dass verantwortungsvolle Offenlegung funktioniert. Microsoft hat im Rahmen seines Programms zur koordinierten Offenlegung von Sicherheitslücken reagiert, und der Patch wurde als Teil des Sicherheitsupdates vom 10. März 2026 veröffentlicht, sodass die Nutzer nun geschützt sind.

Dieser Prozess – ein Forscher entdeckt ein Problem, meldet es verantwortungsbewusst, und der Anbieter behebt es – sorgt dafür, dass das gesamte Ökosystem auf Dauer sicherer wird. Wenn Sie eine Sicherheitslücke entdecken, melden Sie sie. Behalten Sie sie nicht für sich.

Wir möchten Khaled Mohamed für seine Zeit danken und wünschen ihm alles Gute für seine zukünftigen Unternehmungen.

Betrüger wissen mehr über dich, als du denkst.

Malwarebytes Mobile Security Sie vor Phishing, betrügerischen SMS, bösartigen Websites und vielem mehr. Mit integriertem, KI-gestütztem Scam Guard in Echtzeit.