Wusstest du, dass anhand der von dir verwendeten Browser-Erweiterungen ein Profil von dir erstellt werden kann? Werbetreibende können erkennen, welche Erweiterungen installiert sind, und daraus ein Bild davon erstellen, was für ein Nutzer du bist.

Sind Sie zum Beispiel stolz darauf, ein geschickter Online-Shopper zu sein, der nie den vollen Preis bezahlt? Vielleicht nutzen Sie eine Shopping-Erweiterung, die das Internet nach gültigen Gutscheincodes durchforstet. Sind Sie Entwickler, der Online-Tools erstellt? Dann nutzen Sie vielleicht Erweiterungen, um die Website-Leistung zu überprüfen, die Barrierefreiheit zu testen oder Seitenelemente zu untersuchen. Oder bist du vielleicht ein produktiver Mensch? Dann nutzt du wahrscheinlich Erweiterungen für die Verwaltung von Tabs, Inhaltszusammenfassungen oder sogar zur Verfolgung zeitgesteuerter Aufgaben.

Werbetreibende interessieren sich für Ihre Browser-Erweiterungen, weil diese Aufschluss darüber geben, zu welcher Zielgruppe Sie gehören und was Sie wahrscheinlich kaufen werden. Aber es sind nicht nur Werbetreibende. Je mehr Daten über Sie im Umlauf sind, desto mehr können Betrüger, Identitätsdiebe und Stalker davon profitieren.

Wenn eine Website erkennen kann, was Sie installiert haben, kann sie mehr über Sie erfahren, als Sie vielleicht erwarten.

Das ist kein hypothetisches Problem. Jüngsten Berichten zufolge LinkedIn Skripte eingesetzt, um die Browser der Besucher auf mehr als 6.000 Chrome zu überprüfen, und diese Daten mit den Nutzerprofilen verknüpft.

Anfang dieses Jahres gelang es Cyberkriminellen, in die Systeme des großen Datenbrokers Gravy Analytics einzudringen. Es handelt sich um ein wenig bekanntes Unternehmen, das riesige Mengen an Standortdaten von Smartphones sammelt. Obwohl das Unternehmen diese Daten legal erfasst, wurden durch den Datenleck hochsensible Informationen offengelegt und Millionen von Menschen einem Risiko ausgesetzt.

Welche Erweiterungen können profiliert werden?

Im vergangenen Jahr untersuchte eine Gruppe von Doktoranden, wie bestimmte Websites Nutzer anhand der von ihnen gewählten Browser-Erweiterungen nachverfolgen. Ein Student stellte eine beeindruckende Liste mit über 10.000 Erweiterungen zusammen. Ihre Ergebnisse zeigten, dass es einer Erweiterung nicht vollständig möglich ist, sich zu verbergen, ohne dass Änderungen an der zugrunde liegenden Technologie des Browsers vorgenommen werden.

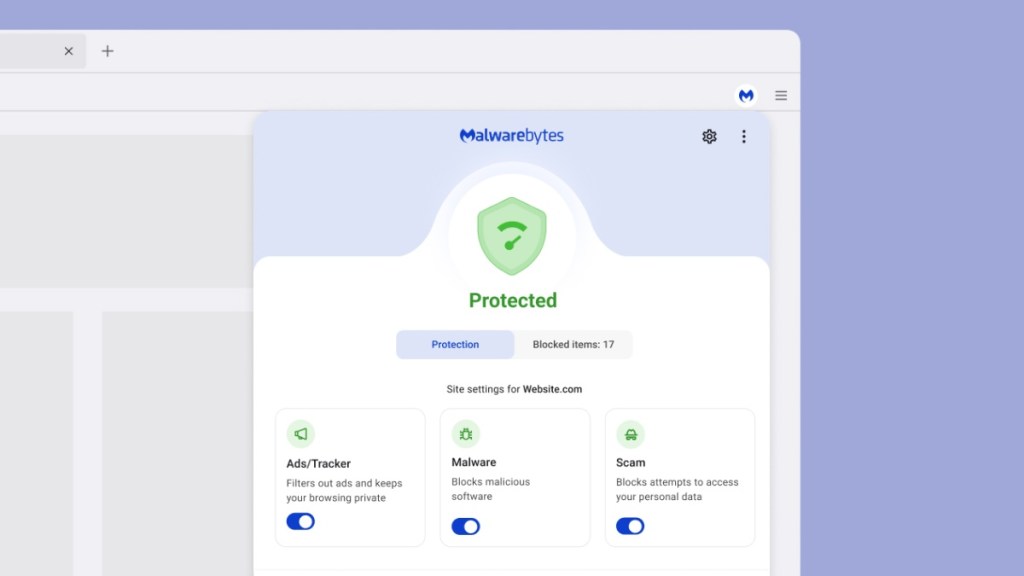

Nehmen wir Malwarebytes Browser Guard Beispiel. Das Programm muss intern kommunizieren, um beispielsweise zu prüfen: „Befindet sich diese Website auf der Zulassungsliste?“ oder „Gibt es ein Sicherheitsereignis, über das wir den Nutzer informieren müssen?“ Aufgrund der Funktionsweise von Browsern ist dieses Nachrichtensystem nicht vollständig von der Webseite isoliert, was bedeutet, dass es überwacht werden könnte.

Man könnte meinen, Verschlüsselung würde dieses Problem lösen, aber so einfach ist es nicht. Wenn nur eine Erweiterung ihre Daten auf eine bestimmte Art und Weise verschlüsselt, wird dieses Verhalten selbst zu einem eindeutigen Fingerabdruck.

Wie wir Browser Guard gemacht haben

Wir haben jedoch weitere Funktionen in Browser Guard integriert, Browser Guard es Werbetreibenden und Betrügern zu erschweren, zu erkennen, dass Sie das Programm installiert haben. Indem Browser Guard im Hintergrund läuft, Browser Guard die Informationen Browser Guard , die andere erhalten können, und begrenzt deren Reaktionsmöglichkeiten.

Verwendung von Browser-Speicher-APIs

Alle auf der Seite zurückgelassenen Daten können dazu verwendet werden, um herauszufinden, welche Erweiterungen installiert sind.Browser Guard die von den Browser-Anbietern bereitgestellten Tools für Erweiterungen, um zu verhindern, dass solche Spuren zurückbleiben.

Verwendung dynamischer URLs

use_dynamic_url ist eine Option, die Sie in der Manifestdatei der Browsererweiterung aktivieren können.

- Diese Einstellung ist in Chrome Edge standardmäßig deaktiviert.

- Firefox aktiviert dieses Verhalten standardmäßig, und es gibt keine Möglichkeit, es zu deaktivieren.

Was bedeutet das nun für die Fingerabdruckerkennung?

Bisher konnte eine Website lediglich nach bestimmten Ressourcen suchen, beispielsweise nach einem Bild, das von einer Erweiterung geladen wurde. Wenn sie diese Ressource fand, wusste sie, dass die Erweiterung installiert war.

Dynamische URLs generieren jedoch für jede Browsersitzung eine neue, eindeutige ID. Wenn eine Website also denselben Trick anwendet, sieht es so aus, als ob die Erweiterung nicht existiert.

Tatsächlich haben wir festgestellt, dass diese Technik auch von einigen Anti-Adblockern genutzt wird, um zu erkennen, welcher Adblocker auf dem Rechner läuft.

Was andere über Ihre Erweiterungen erkennen können (Chrome )

Wenn Sie dies in Chrome lesen, klicken Sie auf die Schaltfläche unten, um zu sehen, welche installierten Erweiterungen mithilfe öffentlich zugänglicher Ressourcen ermittelt werden können – genau wie in diesem Artikel beschrieben.

Installiere dann Browser Guard Chrome und überzeuge dich selbst, wie gut es deine Privatsphäre schützt.