El «Patch Tuesday» de este mes corrige 137 vulnerabilidades de seguridad, incluidas 31 calificadas como críticas por Microsoft, sin que se haya detectado ningún caso de explotación activa de vulnerabilidades de día cero.

Microsoft define un «zero-day» como «una falla en el software para la que aún no hay disponible ningún parche oficial ni actualización de seguridad». Este mes, Microsoft no ha detectado que se haya aprovechado ninguna de las vulnerabilidades mencionadas en entornos de producción.

No obstante, esta actualización dista mucho de ser de bajo riesgo. Una gran parte de los fallos críticos permiten la ejecución remota de código (RCE) en Windows , Office, Azure, SharePoint y componentes gráficos. Esto significa que los atacantes que engañen a un usuario para que abra un documento malicioso o le induzcan a conectarse a un servicio malicioso podrían obtener el control total del sistema.

Dos vulnerabilidades que hay que priorizar

De esa lista, hemos seleccionado dos que parecen que podrían causar problemas.

La primera es CVE-2026-40361, que tiene una puntuación CVSS de 8,4 sobre 10. Se trata de una vulnerabilidad crítica de tipo «use-after-free» en Microsoft Word que podría permitir a un atacante ejecutar código de forma local en el sistema afectado.

El uso después de la liberación es un tipo de vulnerabilidad causada por el uso incorrecto de la memoria dinámica durante el funcionamiento de un programa. Si, después de liberar una ubicación de memoria, un programa no borra el puntero a esa memoria, un atacante podría aprovechar el error para manipular el programa.

Por lo tanto, si un atacante logra que un usuario abra un documento de Word malicioso, o incluso que lo previsualice, podría ejecutar código arbitrario con los privilegios del usuario actual. Esto suele ser suficiente para instalar malware, robar credenciales o desplazarse lateralmente por una red.

En segundo lugar está CVE-2026-35421 (puntuación CVSS de 7,8 sobre 10). Se trata de un desbordamiento de búfer crítico basado en el montón en la Interfaz de dispositivos Windows (GDI). Un desbordamiento de búfer se produce cuando un área de memoria dentro de una aplicación de software alcanza el límite de su dirección y escribe en una región de memoria adyacente. Microsoft señala:

«Para que esta vulnerabilidad pueda ser explotada, un usuario tendría que abrir o procesar de algún otro modo un archivo EMF (Enhanced Metafile) especialmente diseñado utilizando Microsoft Paint. Esta acción es necesaria para activar la funcionalidad gráfica afectada en el Windows ».

Protección en tiempo real. Sin esfuerzo.

Cómo aplicar correcciones y comprobar si estás protegido

Estas actualizaciones corrigen problemas de seguridad y mantienen protegido su PC Windows . A continuación te explicamos cómo asegurarte de que estás al día:

1. Abrir Ajustes

- Haga clic en el botónInicio(el Windows situado en la parte inferior izquierda de la pantalla).

- Haz clic en Configuración (parece un pequeño engranaje).

2. Ir a Windows Update

- En la ventana de Configuración, seleccione Windows Update (normalmente en la parte inferior del menú de la izquierda).

3.Comprueba si hay actualizaciones.

- Haga clic en el botón que dice Buscar actualizaciones.

- Windows las últimas actualizaciones del Patch Tuesday.

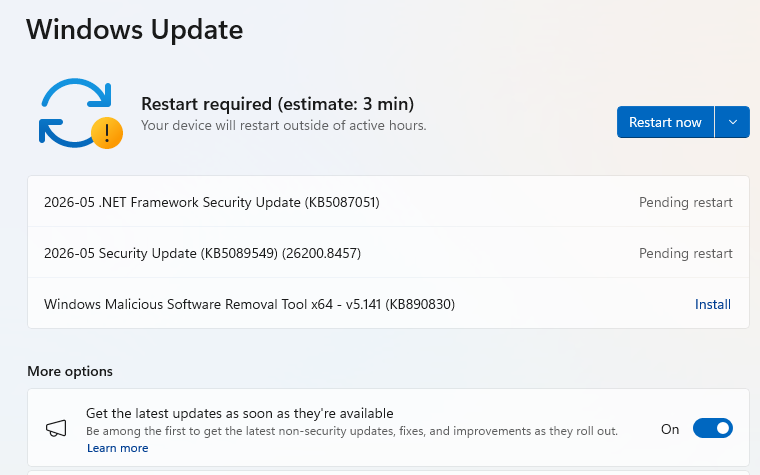

- Si has elegidorecibir las últimas actualizaciones tan pronto como estén disponibles, es posible que veas esta opción en«Más opciones».

- En cuyo caso, es posible que vea un Es necesario reiniciar mensaje. Reinicie el sistema y la actualización se completará.

- Si no es así, continúe con los pasos que se indican a continuación.

4.Descargar e instalar: si se encuentran actualizaciones, se empezarán a descargar automáticamente. Una vez finalizada la descarga, aparecerá un botón que dice«Instalar» o«Reiniciar ahora».

- Haga clic en Instalar si es necesario y siga las instrucciones. Normalmente, su ordenador necesitará reiniciarse para finalizar la actualización. Si es así, haz clic en Reiniciar ahora.

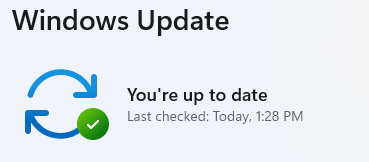

5. Comprueba que estás al día

- Después de reiniciar, vuelve a Windows Update y compruébalo de nuevo. Si dice You're up to date, ¡ya está todo listo!

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.