Un sitio web diseñado para parecerse a una página de seguridad de la cuenta de Google está distribuyendo lo que podría ser uno de los kits de herramientas de vigilancia basados en navegador más completos que hemos observado en la red.

Disfrazado como un control de seguridad rutinario, guía a las víctimas a través de un proceso de cuatro pasos que otorga al atacante acceso a las notificaciones push, la lista de contactos del dispositivo, la ubicación GPS en tiempo real y el contenido del portapapeles, todo ello sin instalar una aplicación tradicional.

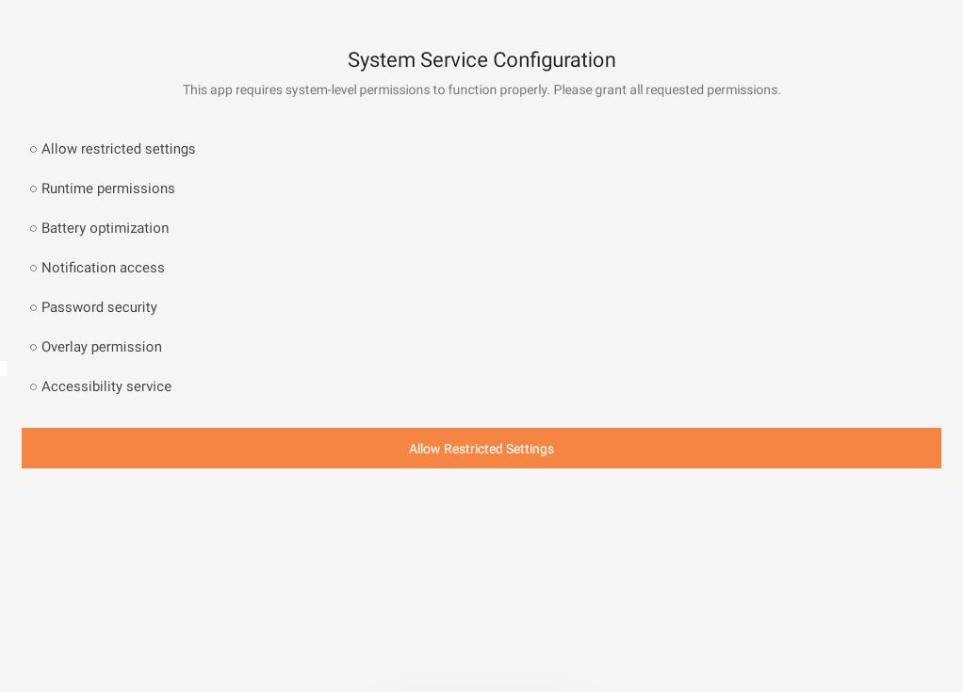

Para las víctimas que siguen todas las instrucciones, el sitio también ofrece un paquete Android que introduce un implante nativo que incluye un teclado personalizado (que permite la captura de pulsaciones), funciones de lectura de pantalla basadas en la accesibilidad y permisos compatibles con el acceso al registro de llamadas y la grabación del micrófono.

La infraestructura utiliza un único dominio de comando y control, google-prism[.]com. El dominio se enruta a través de la red de distribución de contenidos de Cloudflare, un servicio muy utilizado tanto por sitios legítimos como maliciosos.

Una página de seguridad sin barra de direcciones

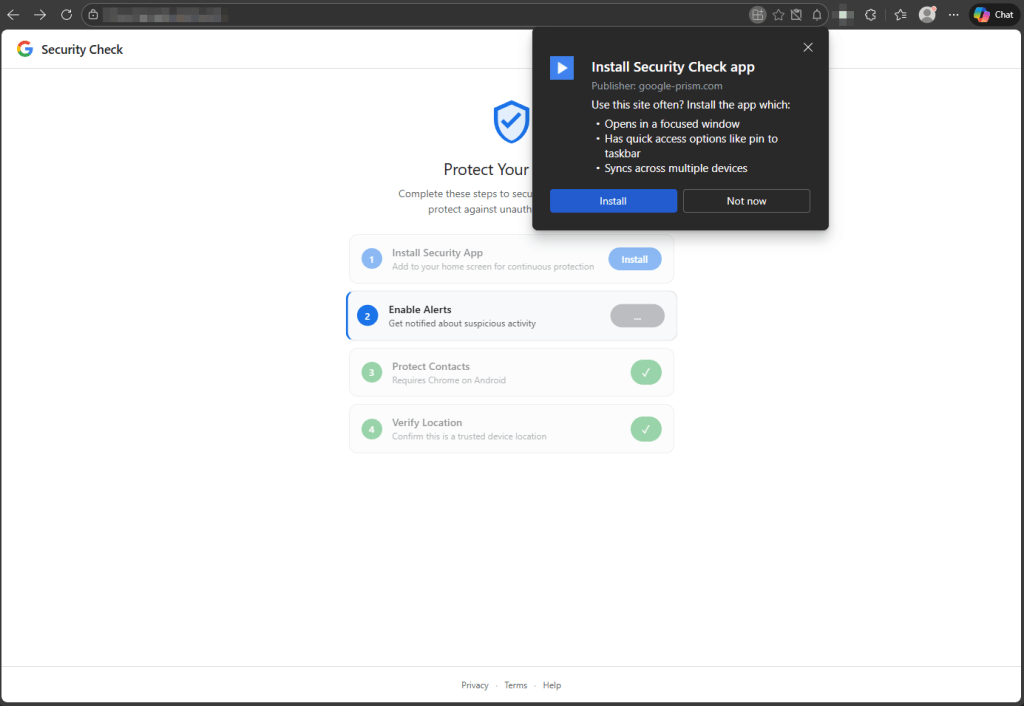

El ataque comienza con lo que parece ser una alerta de seguridad genuina de la cuenta de Google. No se basa en un exploit o un error del navegador. Se basa en que usted crea que está respondiendo a Google.

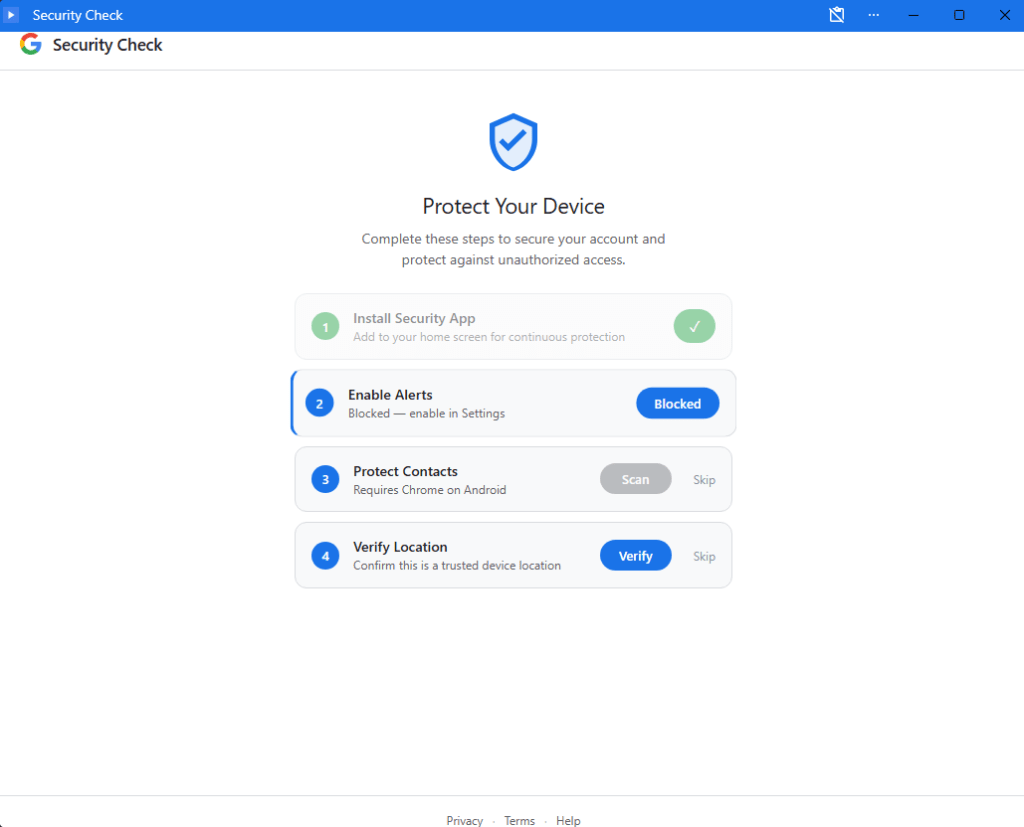

Cuando se instala como una PWA (una aplicación web progresiva, esencialmente un sitio web que se fija en la pantalla de inicio y se ejecuta en su propia ventana), la barra de direcciones del navegador desaparece. La víctima ve lo que parece y se siente como una aplicación nativa de Google.

En las pruebas, se nos guió a través de cuatro pasos, cada uno de ellos enmarcado como una medida de protección.

- Se solicita al usuario que «instale» la herramienta de seguridad como una PWA.

- El sitio solicita permisos de notificación, presentados como habilitación de «alertas de seguridad». Las notificaciones push web proporcionan al atacante un canal de comunicación persistente que puede funcionar incluso cuando la PWA no está abierta activamente.

- El sitio utiliza la API Contact Picker, una función legítima del navegador diseñada para compartir contactos con aplicaciones web. Se solicita a la víctima que seleccione los contactos que desea compartir. Tras la selección, la interfaz muestra un texto de confirmación comoX protegidos», presentando el paso como una comprobación de seguridad. Sin embargo, el análisis de la red muestra que los contactos seleccionados se envían directamente al dominio controlado por el atacante.

- El sitio solicita la ubicación GPS con el pretexto de «verificar su identidad desde una ubicación de confianza». Se extraen la latitud, la longitud, la altitud, el rumbo y la velocidad.

¿Qué ocurre después de cerrar la pestaña?

Cuando la víctima instala la PWA y concede los permisos, se activan dos fragmentos de código independientes. Comprender cuál hace qué explica por qué no basta con cerrar la pestaña.

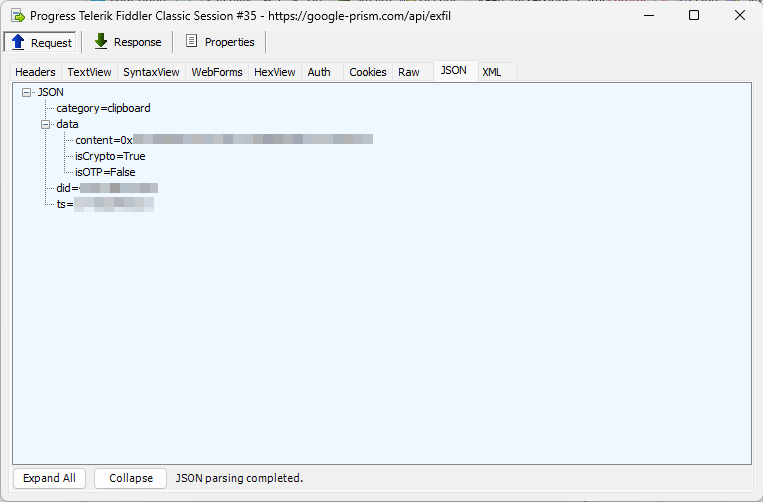

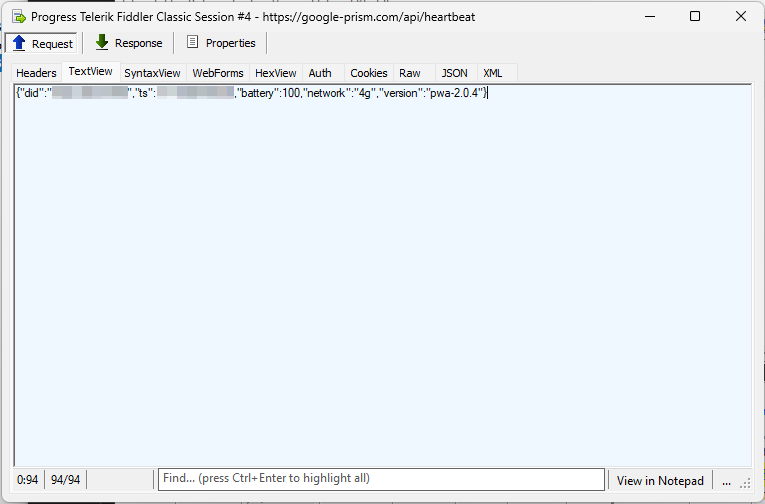

El script de la página se ejecuta mientras la aplicación está abierta. Intenta leer el portapapeles en eventos de enfoque y cambio de visibilidad, buscando contraseñas de un solo uso y direcciones de monederos de criptomonedas. Intenta interceptar códigos de verificación SMS a través de la API WebOTP en navegadores compatibles, crea una huella digital detallada del dispositivo y sondea /api/heartbeat cada 30 segundos, esperando a que el operador envíe comandos.

El servicio de trabajo es la parte que permanece activa si cierras la pestaña.

Se encuentra debajo de la página, gestiona las notificaciones push, ejecuta tareas en segundo plano integradas en las cargas útiles push y pone en cola los datos robados localmente cuando el dispositivo se desconecta, para luego vaciar esa cola en el momento en que se restablece la conectividad. Incluye controladores para eventos de sincronización en segundo plano y periódicos, lo que le permite activarse y ejecutar tareas donde esas funciones están soportadas y registradas.

Cierre la pestaña del navegador y el script de la página se detendrá. La supervisión del portapapeles y la interceptación de SMS finalizarán inmediatamente.

Pero el servicio sigue registrado. Si la víctima concedió permisos de notificación, el atacante aún puede activarlo silenciosamente, enviar una nueva tarea o desencadenar una carga de datos sin volver a abrir la aplicación.

Y si la víctima vuelve a abrirlo, la recolección se reanuda al instante.

Tu navegador, su proxy

Quizás la capacidad más preocupante sea la retransmisión WebSocket. Una vez conectado, el atacante puede enrutar solicitudes web arbitrarias a través del navegador de la víctima como si estuviera navegando desde la propia red de la víctima.

El malware actúa como un proxy HTTP, ejecutando solicitudes de obtención con cualquier método, encabezados, credenciales y cuerpo que especifique el atacante, y luego devuelve la respuesta completa, incluidos los encabezados.

Esto significa:

- Si la víctima se encuentra en una red corporativa, los recursos internos podrían quedar expuestos.

- Los controles de acceso basados en IP pueden eludirse.

- El tráfico del atacante parece provenir de la dirección IP residencial de la víctima.

El kit de herramientas también incluye un escáner de puertos que barre los rangos de la red interna (por defecto, las 254 direcciones de la subred local en los puertos 80, 443 y 8080) utilizando una técnica basada en el tiempo para identificar los hosts activos desde el entorno aislado del navegador.

Además, el atacante puede ejecutar código JavaScript arbitrario en el dispositivo de la víctima mediante un comando eval remoto enviado a través del WebSocket.

Los datos robados nunca desaparecen.

El kit de herramientas está diseñado para tolerar una conectividad deficiente. Cuando el dispositivo está desconectado, los datos capturados (capturas del portapapeles, actualizaciones de ubicación, OTP interceptados) se ponen en cola en la API de caché del navegador y se almacenan como entradas individuales bajo claves como /exfil/{timestamp}-{random}.

Cuando se restablece la conectividad, un evento de sincronización en segundo plano reproduce cada elemento en cola en el servidor. Cada entrada se elimina solo después de que el servidor confirme su recepción.

En los navegadores basados en Chromium, el servicio de trabajo incluye un controlador para la sincronización periódica en segundo plano bajo la etiqueta c2-checkin, lo que permite activaciones programadas cuando la función es compatible y está activada. En combinación con los latidos activados por push, esto significa que el atacante puede mantener el contacto con un dispositivo comprometido mientras la PWA permanezca instalada, lo que podría ser durante semanas o meses.

Cuando el navegador no es suficiente: el implante nativo

Para las víctimas que siguen todas las instrucciones, la capa web entrega una segunda carga útil: un Android disfrazado como una «actualización de seguridad crítica».

La página de descarga afirma que es «Versión 2.1.0 · 2,3 MB · Verificado por Google».

El archivo real es un paquete de 122 KB llamado com.device.sync, etiquetado como «Servicio del sistema» en el cajón de aplicaciones.

El APK solicita 33 Android , incluidos privilegios de alto riesgo como acceso a SMS, acceso al registro de llamadas, acceso al micrófono, acceso a los contactos y control del servicio de accesibilidad.

Incluye:

- Un teclado personalizado capaz de capturar las pulsaciones de teclas.

- Un receptor de notificaciones que puede leer las notificaciones entrantes, incluidos los posibles códigos de doble factor.

- Un servicio de accesibilidad que puede observar el contenido de la pantalla y realizar acciones en otras aplicaciones.

- Un servicio de autocompletado posicionado para interceptar solicitudes de rellenado de credenciales.

La pantalla «Habilitar autocompletar» de la capa web está diseñada para guiar a la víctima a través del proceso de activación de este servicio malicioso de autocompletar en Android .

Para mejorar la persistencia, el APK se registra como administrador del dispositivo (lo que puede complicar la desinstalación), configura un receptor de arranque para que se ejecute al iniciar el sistema y programa alarmas destinadas a reiniciar los componentes si se cierran. La aplicación incluye componentes compatibles con las capacidades de la interfaz de usuario basada en superposiciones, lo que sugiere un posible uso para superposiciones de phishing o interceptación de credenciales. Hay un componente FileProvider, compatible con la entrega de actualizaciones por etapas. La posibilidad de instalar las actualizaciones de forma silenciosa depende del nivel de privilegios del dispositivo y de la configuración de la política.

Qué hacer si usted puede haber sido afectado

Esta campaña muestra cómo los atacantes pueden abusar de las funciones legítimas del navegador mediante ingeniería social, en lugar de explotar una vulnerabilidad en los sistemas de Google.

En lugar de utilizar una página web simplemente para entregar un ejecutable tradicional, los operadores convierten el propio navegador en una plataforma de vigilancia. La capa PWA por sí sola, sin ninguna instalación nativa, puede recopilar contactos, interceptar contraseñas de un solo uso, rastrear la ubicación GPS, escanear redes internas y proxy el tráfico a través del dispositivo de la víctima. El Android amplía esas capacidades a la captura de pulsaciones de teclas, la supervisión de la pantalla basada en la accesibilidad y una vigilancia más amplia a nivel del dispositivo mediante permisos de alto privilegio.

Lo que hace que esto sea peligroso es que cada solicitud de permiso se presenta como una medida de seguridad. Las víctimas responden a lo que parece ser una alerta de seguridad legítima. La ingeniería social es fundamental para el funcionamiento de esta actividad.

Google no realiza comprobaciones de seguridad a través de ventanas emergentes no solicitadas. Si recibes una «alerta de seguridad» inesperada que te pide que instales software, habilites notificaciones o compartas contactos, cierra la página. Las herramientas de seguridad legítimas de la cuenta se acceden directamente a través de tu cuenta de Google en myaccount.google.com.

Siga los pasos que se indican a continuación para revisar los permisos y eliminar el sitio malicioso.

En Android

- Comprueba tus aplicaciones instaladas y la pantalla de inicio en busca de una PWAllamada «Security Check».En Android, ve a Ajustes > Aplicaciones y búscala. Desinstálala inmediatamente.

- Busque una aplicación llamada«System Service»con el nombre de paquete com.device.sync. Si el acceso de administrador del dispositivo está habilitado, revóquelo primero en Ajustes > Seguridad > Aplicaciones de administración del dispositivo antes de desinstalarla.

- Cambie las contraseñas de cualquier cuenta en la que haya utilizado la autenticación de dos factores por SMS o haya copiado contraseñas al portapapeles mientras el malware estaba presente.

- Revoca los permisos de notificación de cualquier aplicación web que no reconozcas. En Chrome Android: Configuración > Configuración del sitio > Notificaciones.

- Revisa tu configuración de autocompletar. Si se ha habilitado un servicio de autocompletar desconocido, elimínalo en Configuración > Contraseñas y autocompletar > Servicio de autocompletar.

- Si se instaló el APK nativo, considere restablecer los ajustes de fábrica. El malware se registra como administrador del dispositivo e implementa múltiples mecanismos de persistencia. Si la eliminación falla o no se pueden revocar los privilegios de administrador del dispositivo, puede ser necesario restablecer los ajustes de fábrica.

- Ejecute un análisis con un software de seguridad móvil de confianza para detectar cualquier componente restante.

En Windows Chrome, Edge y otros navegadores Chromium)

- Desinstala la PWA. En Chrome, haz clic en el menú de tres puntos y ve a Aplicaciones instaladas (o visita chrome://apps). Haz clic con el botón derecho en la aplicación«Security Check»y selecciona Eliminar. En Edge, ve a edge://apps y haz lo mismo.

- Desregistra el servicio de trabajo. Ve a chrome://serviceworker-internals (o edge://serviceworker-internals) y busca cualquier entrada relacionada con el dominio malicioso. Haz clic en Desregistrar para eliminarlo. Si la PWA sigue instalada o los permisos push siguen concedidos, el servicio de trabajo puede seguir recibiendo eventos activados por push en segundo plano.

- Revoca los permisos de notificación. Ve a chrome://settings/content/notifications (o edge://settings/content/notifications) y elimina cualquier sitio que no reconozcas de la lista Permitidos.

- Borra los datos del sitio malicioso. En Chrome: Configuración > Privacy seguridad > Configuración del sitio > Ver permisos y datos almacenados en los sitios. Busca el dominio y haz clic en Eliminar datos. Esto elimina los archivos almacenados en caché, la cola de exfiltración sin conexión y cualquier configuración almacenada.

- Comprueba si hay extensiones sospechosas en el navegador. Aunque este kit de herramientas en concreto no utiliza ninguna extensión, es posible que las víctimas que siguieron las instrucciones del atacante hayan instalado componentes adicionales. Revisa chrome://extensions o edge://extensions y elimina cualquier elemento que no te resulte familiar.

- Restablece la sincronización del navegador si los datos del portapapeles o las contraseñas pueden haber sido comprometidos. Si sincronizas contraseñas entre dispositivos, cambia primero la contraseña de tu cuenta de Google o Microsoft y, a continuación, revisa las contraseñas guardadas para ver si hay alguna que no hayas creado tú.

- Ejecute un análisis completo del sistema. Aunque esta amenaza reside principalmente en el navegador Windows, la capacidad de evaluación remota significa que podrían haberse entregado cargas útiles adicionales durante el periodo de compromiso.

En Firefox (escritorio y Android)

Firefox no admite la instalación de PWA, la API Contact Picker, WebOTP ni la sincronización en segundo plano, por lo que gran parte de este kit de herramientas simplemente no funcionará. Sin embargo, Firefox sí admite los trabajadores de servicio y las notificaciones push, lo que significa que el canal C2 basado en notificaciones podría seguir funcionando si la víctima concediera los permisos. La supervisión del portapapeles dependería del contexto de ejecución de la página y de los eventos de interacción del usuario, y no está garantizada en escenarios en segundo plano en Firefox.

- Revoca los permisos de notificación. Ve a Ajustes > Privacy seguridad > Permisos > Notificaciones > Ajustes y elimina cualquier entrada que no te resulte familiar.

- Elimine el trabajador de servicio. Vaya a about:serviceworkers y haga clic en «Cancelar registro» junto a cualquier entrada que no reconozca.

- Borrar datos del sitio. Ve a Configuración > Privacy seguridad > Cookies y datos del sitio > Administrar datos, busca el dominio y elimínalo. Esto borra el contenido almacenado en caché y cualquier dato de exfiltración en cola.

- En Firefox para Android, comprueba también que no se pueda acceder a about:config y revisa los accesos directos de la pantalla de inicio que se hayan añadido manualmente. Firefox en Android «Añadir a la pantalla de inicio»incluso sin compatibilidad total con PWA.

En Safari (macOS e iOS)

Safari en iOS . iOS y versiones posteriores admite la instalación de PWA («Añadir a la pantalla de inicio») y las notificaciones push, por lo que el flujo principal de phishing y el canal C2 basado en notificaciones pueden funcionar. Sin embargo, Safari no admite la API Contact Picker, WebOTP ni Background Sync, lo que limita las capacidades de vigilancia pasiva del kit de herramientas.

- Elimine la PWA de su pantalla de inicio. Mantenga pulsado el icono de Comprobación de seguridad y pulse Eliminar aplicación (o Eliminar marcador en iOS anteriores iOS ).

- Revoca los permisos de notificación. En iOS: Ajustes > Safari > Notificaciones (o Ajustes > Notificaciones, y busca la PWA por su nombre). En macOS: Ajustes del sistema > Notificaciones > Safari.

- Borrar datos del sitio web. En iOS: Ajustes > Safari > Advanced > Datos de sitios web, busca el dominio y elimínalo. En macOS: Safari > Ajustes > Privacy > Gestionar datos de sitios web.

- En macOS, comprueba también Safari > Ajustes > Extensiones en busca de cualquier elemento desconocido y revisa los elementos de inicio de sesiónen Ajustes del sistema > General >Elementos de inicio de sesión y extensiones.

Indicadores de compromiso (IOC)

Hashes de archivo (SHA-256)

1fe2be4582c4cbce8013c3506bc8b46f850c23937a564d17e5e170d6f60d8c08 (sync.apk)

Dominios

google-prism[.]com

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.