Una página web falsa de soporte técnico de Microsoft está engañando a los usuarios para que descarguen lo que parece una Windows normal Windows . En realidad, instala un programa malicioso diseñado para robar contraseñas, datos de pago y acceso a cuentas. Dado que el archivo parece legítimo y evita ser detectado, puede pasar desapercibido tanto para los usuarios como para las herramientas de seguridad.

Una Windows muy convincente

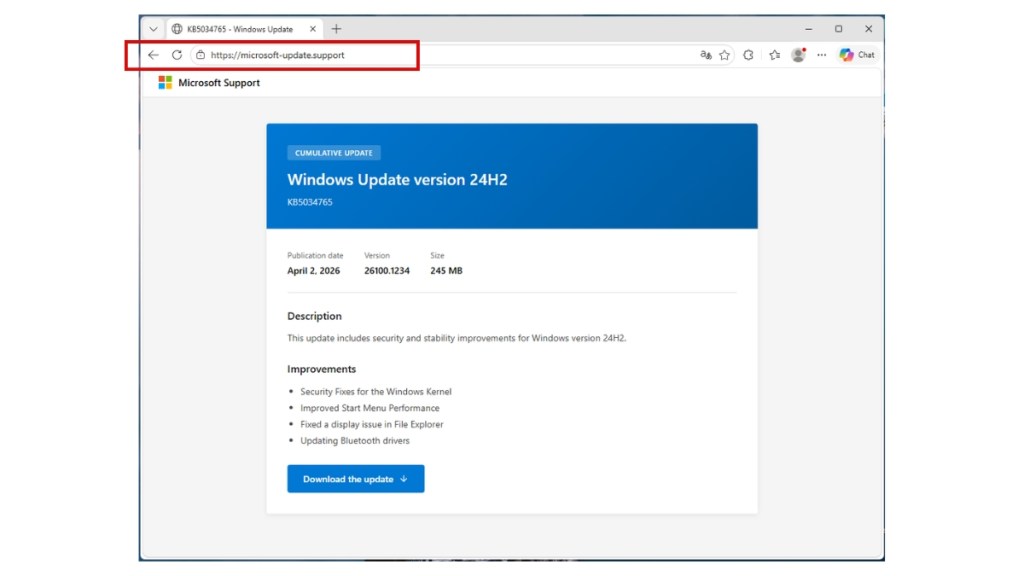

Vimos la campaña en microsoft-update[.]support, un dominio registrado aprovechando un error ortográfico y diseñado para parecer una página oficial de soporte técnico de Microsoft. El sitio está escrito íntegramente en francés (aunque estas campañas suelen propagarse rápidamente) y presenta una actualización acumulativa falsa para Windows 24H2 Windows , que incluye un número de artículo de la Base de conocimientos (KB) que parece verosímil. Un gran botón azul de descarga invita a los usuarios a instalar la actualización.

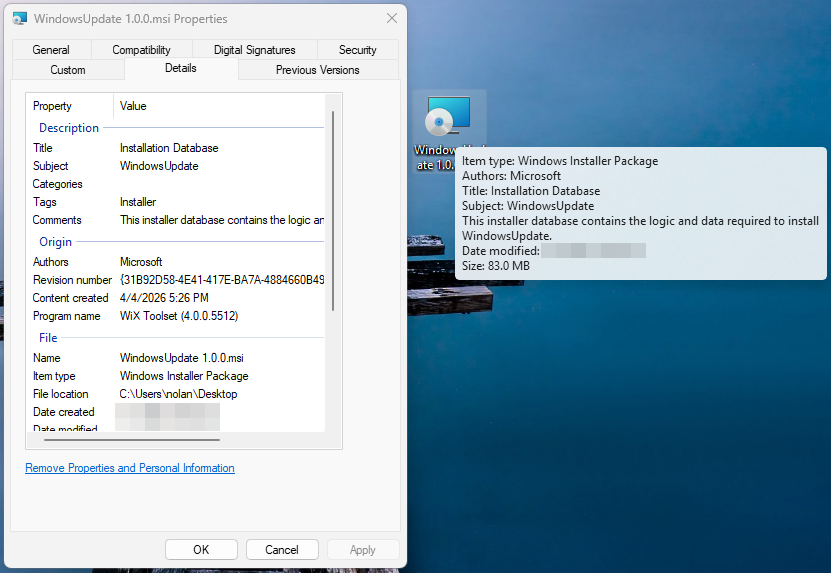

Lo que se descarga es WindowsUpdate 1.0.0.msi, un paquete Windows de 83 MB. A primera vista, todo parece legítimo. Las propiedades del archivo están cuidadosamente falsificadas: el campo «Autor» indica «Microsoft», el título reza «Base de datos de instalación» y el campo «Comentarios» afirma que contiene «la lógica y los datos necesarios para instalar Windows Update».

El paquete se compiló con WiX Toolset 4.0.0.5512, un marco de trabajo de instalación de código abierto legítimo, y se creó el 4 de abril de 2026.

¿Por qué esta campaña se centra en Francia?

La decisión de dirigirse a los usuarios francófonos no es casual. Francia ha sufrido una avalancha sin precedentes de filtraciones de datos en los últimos dos años, lo que ha dejado un volumen abrumador de información personal circulando en los mercados del crimen organizado. Las filtraciones proporcionan los datos brutos, y campañas como esta los convierten en estafas muy convincentes.

En octubre de 2024, Free, el segundo mayor proveedor de servicios de Internet de Francia, confirmó que un atacante había accedido a los datos personales de unos 19 millones de contratos de abonados, incluidos los datos bancarios. Apenas unas semanas antes, la Société Française du Radiotéléphone (SFR) había revelado su propia filtración, en la que se habían visto expuestos los nombres, direcciones, números de teléfono y datos bancarios de sus clientes.

A principios de 2024, France Travail, el servicio público nacional de empleo, sufrió una intrusión que puso en peligro los datos de 43 millones de personas, entre las que se encontraban solicitantes de empleo actuales y anteriores a lo largo de dos décadas. Los investigadores también descubrieron un servidor Elasticsearch desprotegido que reunía 90 millones de registros procedentes de al menos 17 filtraciones distintas en Francia en una única base de datos.

Esta avalancha de datos filtrados ha convertido a Francia en un objetivo atractivo para el robo de credenciales. El estudio de KELA sobre programas de robo de información de 2025 situó a Francia entre los países con mayor número de víctimas, junto con Brasil, India, Estados Unidos, España, Reino Unido e Indonesia.

Cuando los atacantes ya disponen del nombre, la dirección y el proveedor de servicios de Internet de la víctima gracias a una filtración anterior, una páginaWindows en francés resulta un señuelo mucho más convincente que una genérica en inglés.

Electron por fuera, Python por dentro

Cuando se ejecuta el MSI, instala una aplicación Electron (básicamente un navegador Chromium simplificado que incluye código JavaScript personalizado) para C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\.

El archivo binario principal, WindowsUpdate.exe, es una copia renombrada del shell estándar de Electron; los metadatos de VirusTotal lo identifican como electron.exe. En 69 motores antivirus, no se detectó nada, ya que el ejecutable en sí está limpio. Esto sugiere que la lógica maliciosa se encuentra dentro del código JavaScript incluido en la aplicación Electron (que suele estar empaquetado como app.asar).

Junto a la capa de electrones se encuentra AppLauncher.vbs, un Basic de Visual Basic que actúa como lanzador inicial. El sistema integrado cscript.exe El intérprete ejecuta el VBS, que a su vez inicia la aplicación Electron: una técnica clásica de «living-off-the-land» que evita lanzar la carga útil directamente y hace que la cadena de ejecución parezca rutinaria en los registros de procesos.

Pero el envoltorio de Electron es solo la capa exterior. Una vez en ejecución, WindowsUpdate.exe genera _winhost.exe, un intérprete de Python 3.10 renombrado y camuflado para que parezca un Windows legítimo Windows . Este proceso descomprime un entorno de ejecución completo de Python enC:\Users<USER>\AppData\Local\Temp\WinGet\tools, entre otros python.exe y las bibliotecas asociadas.

A continuación, instala un conjunto de paquetes de Python que suelen encontrarse en las herramientas de robo de datos:

- pycryptodome, utilizado para cifrar datos robados

- psutil, que se utiliza para examinar los procesos en ejecución y detectar entornos de sandbox

- pywin32, que permite un acceso avanzado a la Windows

- PythonForWindows, que se utiliza para interactuar con componentes internos del sistema, como procesos y privilegios

El análisis del código JavaScript de la aplicación Electron lo confirma. Dos archivos muy ofuscados, procesados mediante técnicas como la simplificación del flujo de control y los predicados opacos, contienen la funcionalidad principal.

El archivo más grande (~7 MB) es la carga útil principal del programa de robo de datos, y contiene referencias a rutinas de descifrado pbkdf2, sha256 y AES, así como una comprobación de la fecha de caducidad de la campaña. El archivo más pequeño (~1 MB) está dirigido a Discord: dado que Discord se ejecuta en Electron, el script modifica su código para interceptar los tokens de inicio de sesión, los datos de pago y los cambios en la autenticación de dos factores cuando se abre la aplicación.

Ninguno de los dos archivos fue detectado por los principales motores antivirus, lo cual se debe a que el malware se oculta dentro de software legítimo y a que el código está muy ofuscado.

Dos formas en las que sobrevive a un reinicio

El malware establece dos mecanismos de persistencia independientes.

En primer lugar, reg.exe escribe un valor denominado SecurityHealth en la clave de registro CurrentVersion\Run del usuario, apuntando a WindowsUpdate.exe. El nombre del valor se hace pasar por Windows Health», el servicio responsable de las notificaciones de Defender. Es algo que la mayoría de los usuarios, e incluso el personal de TI, pasarían por alto sin sospechar nada.

En segundo lugar, cscript.exe crea un archivo de acceso directo llamado Spotify.lnk en la carpeta de inicio del usuario. Cualquiera que lo viera probablemente pensaría que Spotify se había configurado para iniciarse al iniciar sesión.

Dos mecanismos de persistencia, dos formas diferentes de camuflaje, cada uno diseñado para parecer algo que el usuario esperaría ver.

Tomar las huellas dactilares de la víctima, llamar a casa, subir el botín

A los pocos segundos de iniciarse, WindowsUpdate.exe se pone en contacto con www.myexternalip.com y ip-api.com para averiguar la dirección IP pública y la geolocalización de la víctima. Este tipo de reconocimiento es una característica casi universal de los programas de robo de información, ya que indica al operador dónde se encuentra la víctima y puede determinar qué datos se recopilan.

A continuación, el malware se conecta a su infraestructura de comando y control (C2). Se conecta a datawebsync-lvmv.onrender[.]com, un punto final C2 alojado en Render, y sync-service.system-telemetry.workers[.]dev, un relé que se ejecuta en Cloudflare Workers. Ese segundo dominio es especialmente ingenioso: «system-telemetry» es exactamente el tipo de subdominio que un analista de redes podría descartar como tráfico de monitorización legítimo durante una revisión rápida de los registros.

Para la exfiltración, el malware recurre a store8.gofile[.]io, un servicio para compartir archivos que permite realizar subidas de forma anónima. Gofile se ha convertido en uno de los favoritos entre los ladrones de productos básicos porque es gratuito, efímero y no deja rastro documental para el operador.

Cientos de procesos cerrados antes del desayuno

La telemetría del entorno de pruebas registró más de doscientas ejecuciones distintas de taskkill.exe, cada uno de ellos iniciado como un proceso independiente. Aunque los procesos específicos a los que se dirigían no quedaron registrados en la telemetría resumida, el mero volumen y el patrón observados concuerdan con el comportamiento de los programas de robo de información, que cierran sistemáticamente las herramientas de seguridad, los procesos del navegador (para desbloquear las bases de datos de credenciales) y el malware rival antes de iniciar su rutina de recopilación. Eliminan todo lo que pueda interferir y, a continuación, se ponen manos a la obra.

¿Por qué los sistemas de defensa automatizados lo dejaron pasar?

En el momento del análisis, VirusTotal no detectó nada en los 69 motores analizados en el caso del ejecutable principal, ni en los 62 en el caso del lanzador VBS. No se encontraron reglas YARA que coincidieran, y la puntuación de comportamiento clasificó la actividad como de bajo riesgo.

No se trata de un fallo de una herramienta concreta. Es el resultado previsto de la arquitectura del malware.

Electron Shell es un binario legítimo utilizado por millones de aplicaciones. La lógica maliciosa se oculta dentro de un código JavaScript ofuscado, que las herramientas antivirus tradicionales no analizan en profundidad. La carga útil en Python se ejecuta bajo un nombre de proceso engañoso y descarga componentes en tiempo de ejecución desde lo que parecen ser fuentes normales.

Por separado, cada elemento parece inofensivo. Solo cuando se analiza la cadena completa —desde el lanzador VBS hasta la aplicación Electron, pasando por el proceso de Python renombrado y la recopilación y exfiltración de datos— queda claro que se trata de una actividad maliciosa.

Desde que realizamos nuestro análisis, hemos incorporado detecciones para proteger a los usuarios frente a esta amenaza.

Qué significa esto y qué hacer ahora

La combinación de un señuelo de phishing adaptado al mercado local, un instalador MSI creado de forma legítima, una envoltura Electron y una carga útil de Python implementada en tiempo de ejecución pone de manifiesto cómo están evolucionando los programas de robo de datos. Cada capa cumple una función: el MSI ofrece una experiencia de instalación familiar, la envoltura Electron contribuye a que el archivo parezca legítimo y el entorno de ejecución de Python proporciona un acceso flexible al sistema operativo. Toda la cadena está construida a partir de componentes legítimos y disponibles en el mercado.

Los ataques dirigidos a los usuarios franceses siguen un patrón claro. Cuando ya circulan decenas de millones de registros personales, el coste de crear un señuelo localizado y convincente se reduce considerablemente. Un atacante que ya sabe qué proveedor utiliza la víctima puede adaptar una página de phishing para que coincida con lo que esta espera ver, ya sea de su proveedor de servicios de Internet o, en este caso, de Microsoft.

La conclusión más importante es que un resultado de «cero detecciones» en VirusTotal no significa que un archivo sea seguro. A menudo significa que el código malicioso está oculto, por ejemplo, dentro de scripts ofuscados o se ejecuta en tiempo de ejecución, lo que deja poco margen para que los métodos de detección tradicionales lo detecten.

Si crees que has instalado esta actualización, esto es lo que debes hacer:

- Comprueba la clave del Registro. Para ello, pulsa Windows R, escribe

regedit, y pulsa Intro. Ve aHKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. Busca una entrada llamadaSecurityHealthseñalando haciaWindowsUpdate.exeen tu carpeta «AppData» y elimínalo. - Busca un

Spotify.lnkSi hay algún archivo en la carpeta «Inicio» que no hayas creado, elimínalo. Borra la carpeta.C:\Users<USER>\AppData\Local\Programs\WindowsUpdate\ - Borra los archivos temporales en

C:\Users<USER>\AppData\Local\Temp\WinGet\tools\ - Cambia todas las contraseñas guardadas en tu navegador: da por hecho que las credenciales guardadas, las cookies y los tokens de sesión pueden haber sido comprometidos

- Activa la autenticación de dos factores, dando prioridad a las cuentas de correo electrónico y a las cuentas bancarias

- Realiza un análisis completo del sistema con una herramienta antimalware actualizada (a ser posible, una que cuente con detección de comportamiento)

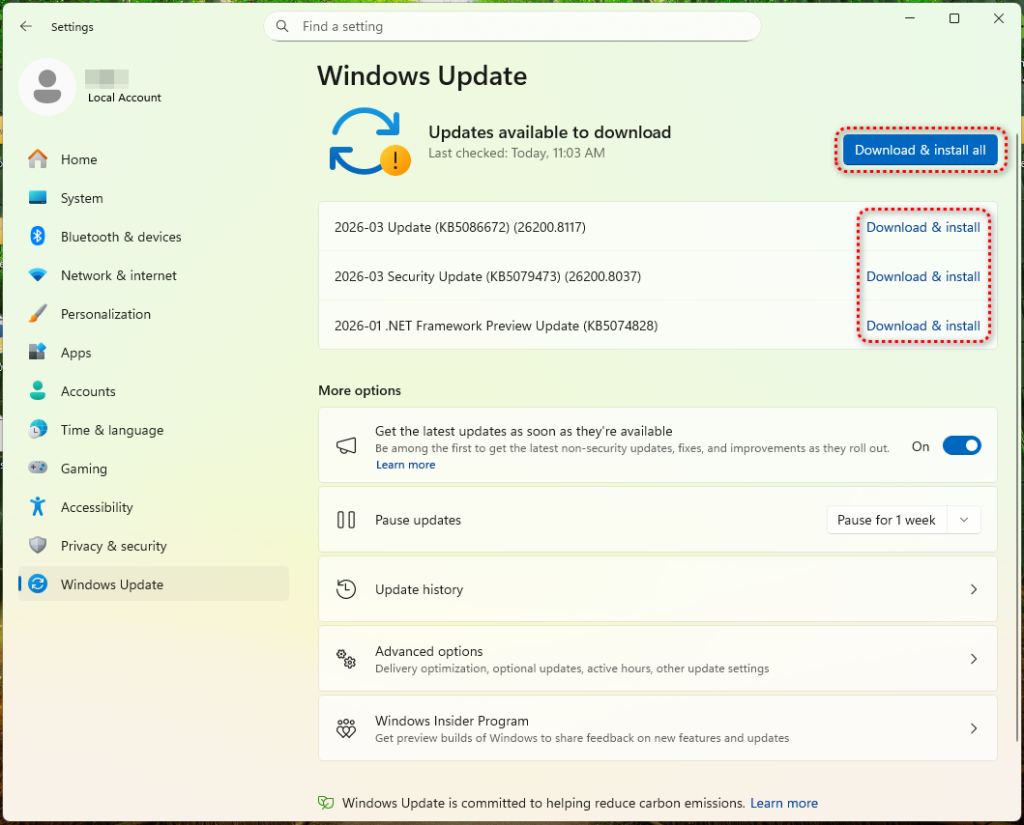

Cómo actualizar Windows de forma Windows

La forma más segura de actualizar Windows mediante la función de actualización integrada. Abre el menú Inicio, ve a Ajustes > Windows y haz clic en «Buscar actualizaciones». Esta debería ser siempre tu primera opción.

Microsoft ofrece paquetes de actualización independientes a través del Catálogo de Microsoft Update (catalog.update.microsoft.com), pero esta es la única fuente fiable para las descargas manuales. Cualquier otro sitio web que ofrezca una Windows en forma de archivo debe considerarse sospechoso.

Ten cuidado con las páginas que imitan al servicio de soporte técnico de Microsoft o Windows . Pueden parecer convincentes, pero lo importante es la URL. Las páginas legítimas de Microsoft solo se alojan en dominios que terminan en microsoft.com. Un dominio como microsoft-update[.]support Puede parecer verosímil, pero no tiene nada que ver con Microsoft.

Si recibes un correo electrónico, un mensaje de texto o una notificación en la que se te insta a instalar una actualización urgente, no hagas clic en el enlace. En su lugar, abre «Configuración» > Windows y compruébalo directamente.

Por último, plantéate activar las actualizaciones automáticas. Así te ahorrarás tener que descargar las actualizaciones manualmente y reducirás el riesgo de que te engañen para que instales una falsa.

Indicadores de compromiso (IOC)

Hashes de archivos (SHA-256)

13c97012b0df84e6491c1d8c4c5dc85f35ab110d067c05ea503a75488d63be60(WindowsUpdate.exe)c94de13f548ce39911a1c55a5e0f43cddd681deb5a5a9c4de8a0dfe5b082f650(AppLauncher.vbs)

Dominios

microsoft-update[.]support(señuelo de phishing)datawebsync-lvmv[.]onrender[.]com(C2)sync-service[.]system-telemetry[.]workers[.]dev(Relé C2)store8[.]gofile[.]io(filtración)www[.]myexternalip[.]com(Reconocimiento de IP)ip-api[.]com(geolocalización)

Elementos del sistema de archivos

C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\WindowsUpdate.exeC:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\AppLauncher.vbsC:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Spotify.lnk