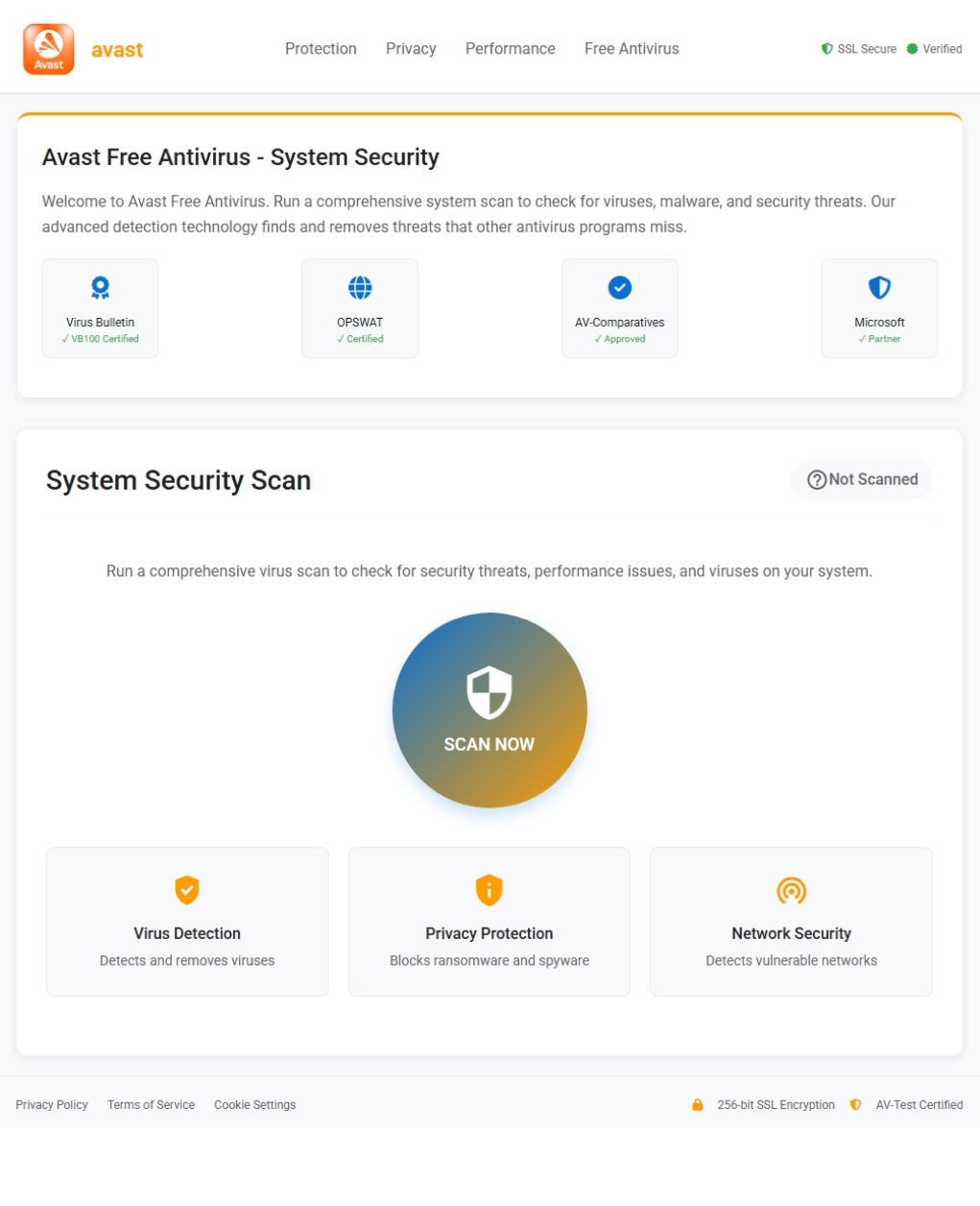

Una página web falsa que se hace pasar por el antivirus Avast está engañando a los usuarios para que infecten sus propios ordenadores.

La página web parece legítima, realiza lo que parece ser un análisis antivirus y afirma que tu sistema está plagado de amenazas. Pero los resultados son falsos: cuando te piden que «soluces» el problema, el archivo que te ofrecen para descargar es en realidad Venom Stealer, un tipo de malware diseñado para robar contraseñas, cookies de sesión y datos de carteras de criptomonedas.

Se trata de una estafa clásica del tipo «asusta y soluciona»: primero se genera pánico y luego se ofrece una solución. En este caso, la «solución» se aprovecha de la marca de confianza Avast para llevar a cabo el ataque.

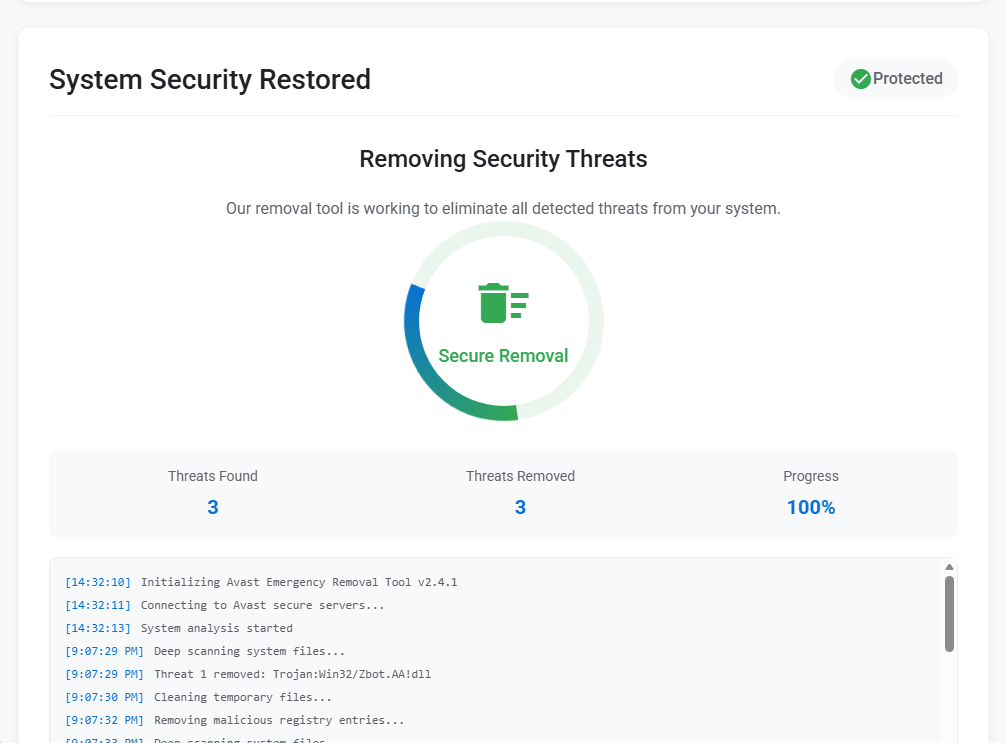

Un análisis que muestra exactamente lo que el atacante quiere que veas

La página de phishing es una réplica de la marca Avast, con barra de navegación, logotipo e iconos de certificación que inspiran confianza. Se invita a los visitantes a ejecutar lo que parece ser un análisis antivirus completo. Una vez que hacen clic, la página muestra una breve animación antes de ofrecer su veredicto predeterminado: tres amenazas detectadas, tres amenazas eliminadas, sistema protegido. Un registro de consola que se desplaza menciona una detección específica:Trojan:Win32/Zbot.AA!dll—para dotar a la actuación de un aire de concretitud. A continuación, se le pide a la víctima que descargue la solución: un archivo llamado Avast_system_cleaner.exe.

Esta es la carga útil. Y, lejos de limpiar nada, empieza a robar inmediatamente.

Un Chrome que no es Chrome

Cuando la víctima inicia Avast_system_cleaner.exe, el archivo binario —un ejecutable Windows de 64 bits de aproximadamente 2 MB— se copia a sí mismo en una ubicación diseñada para pasar desapercibido entre el software legítimo: C:\Program Files\Google\Chrome\Application\v20svc.exe. El archivo creado es idéntico, byte a byte, al original, y comparte el mismo hash MD5 (0a32d6abea15f3bfe2a74763ba6c4ef5). A continuación, ejecuta la copia con el parámetro de línea de comandos --v20c, un argumento sin sentido cuyo único propósito es indicar al malware que se está ejecutando en su fase secundaria.

El camuflaje es intencionado. Un proceso llamado v20svc.exe, ubicado en el directorio de la aplicación Chrome, parece, a simple vista, un componente legítimo del navegador. Cualquiera que eche un vistazo al administrador de tareas probablemente lo pasaría por alto sin darle importancia. Se trata de un ejemplo clásico de suplantación de identidad: dar a un archivo binario malicioso un nombre que se ajuste a las convenciones del software de confianza para que pase desapercibido en una inspección superficial.

Un artefacto de depuración integrado en el binario confirma su origen: la ruta del PDB indica crypter_stub.pdb, lo que indica que el ejecutable se empaquetó mediante un «crypter», una herramienta diseñada para codificar el código de una carga útil de tal forma que los motores antivirus no puedan reconocerla solo a partir de su firma. En el momento del análisis, solo el 27 % de los motores de VirusTotal detectaron la muestra, lo que significa que aproximadamente tres de cada cuatro productos antivirus comerciales no la detectaron en absoluto.

Las reglas de YARA identificaron la muestra como perteneciente a la familia de malware Venom Stealer, un descendiente conocido del marco Quasar RAT que se ha vendido en foros clandestinos desde al menos 2020. Venom Stealer está diseñado específicamente para el robo de datos: credenciales de navegador, cookies de sesión, carteras de criptomonedas y datos de tarjetas de crédito almacenados en los navegadores.

Cada cookie, cada cartera, cada contraseña guardada

Una vez ejecutado, el malware revisa una lista de objetivos de gran valor en el equipo de la víctima.

Todo empieza con los navegadores. El análisis de comportamiento confirma que el malware recopila credenciales guardadas y cookies de sesión. En el entorno de análisis, se observó que accedía directamente a la base de datos de cookies de Firefox en C:\Users\<USER>\AppData\Roaming\Mozilla\Firefox\Profiles\<profile>\cookies.sqlite-shm. La memoria del proceso también contenía estructuras JSON completas con datos de cookies sustraídos de Microsoft Edge Google Chrome, incluidas sesiones activas de Netflix, YouTube, Reddit, Facebook, LinkedIn, AliExpress, Outlook, Adobe y Google. Las cookies de sesión sustraídas permiten al atacante secuestrar sesiones de navegador autenticadas sin necesidad de la contraseña de la víctima, incluidas las sesiones protegidas por autenticación de dos factores.

El malware también ataca a los monederos de criptomonedas. Las firmas de comportamiento confirman que busca e intenta robar datos de monederos almacenados localmente, y se ha documentado que Venom Stealer ataca a las aplicaciones de monederos de escritorio. Para cualquiera que tenga activos criptográficos en un monedero «en caliente», las consecuencias son inmediatas.

Además de las credenciales, el programa malicioso captura una captura de pantalla del escritorio de la víctima, que se guarda temporalmente como C:\Users\<USER>\AppData\Local\Temp\screenshot_5sIczFxY95t2IQ5u.jpg, y escribe un archivo de seguimiento de la sesión en C:\Users\<USER>\AppData\Roaming\Microsoft\fd1cd7a3\sess. También se guarda un pequeño archivo de marcadores en C:\Users\Public\NTUSER.dat—una ruta elegida para imitar un archivo de subárbol Windows legítimo y evitar levantar sospechas.

Disimulado como análisis, transmitido a través de HTTP sin cifrar

Todos los datos robados se envían a un único dominio de comando y control: app-metrics-cdn[.]com, que decidió 104.21.14.89 (una dirección de Cloudflare) durante el análisis. El nombre de dominio está diseñado para parecer un servicio inofensivo de análisis o de distribución de contenidos, el tipo de tráfico que podría pasar desapercibido en el registro de un proxy corporativo.

La exfiltración sigue una secuencia estructurada de cuatro pasos a través de HTTP sin cifrar. En primer lugar, se envía una solicitud POST con datos de formulario multiparte a /api/upload envía el archivo recopilado —capturas de pantalla, datos del monedero, bases de datos de cookies— con un tamaño total de unos 140 KB. Una segunda solicitud POST a /api/upload-json envía una carga útil JSON estructurada de aproximadamente 29 KB que contiene credenciales y cookies analizadas. Una solicitud POST de confirmación a /api/upload-complete indica que el robo ha concluido. A continuación, el malware entra en un bucle de latido, conectándose periódicamente a /api/listener/heartbeat para mantener la conexión con la infraestructura del operador.

Todo este tráfico utiliza una cadena de agente de usuario genérica «Mozilla/5.0», lo que supone otro intento de pasar desapercibido entre el tráfico web habitual.

Llamadas al sistema, bucles de espera y comprobaciones del depurador

Venom Stealer no se limita a robar y marcharse. Toma medidas importantes para evitar ser detectado. La técnica de evasión más destacada es el uso de llamadas al sistema directas e indirectas, un método mediante el cual el malware invoca funciones Windows directamente, en lugar de pasar por el canal estándar ntdll.dll biblioteca. Dado que la mayoría de las herramientas de detección de puntos finales funcionan interceptando las llamadas a esa biblioteca, esta técnica las deja, en la práctica, sin capacidad de detección. Este comportamiento se detectó tanto en el proceso padre como en el proceso hijo creado.

El malware también comprueba si está siendo depurado, consulta la información del fabricante y el modelo de la CPU, lee el número de serie del volumen de la unidad del sistema, crea páginas de protección en la memoria que pueden bloquear los depuradores que intentan recorrer el código paso a paso, y enumera los procesos en ejecución. Se trata de técnicas habituales para detectar máquinas virtuales y entornos de análisis. Para dificultar aún más el análisis automatizado, incorpora llamadas de suspensión que superan los tres minutos.

Esto no es nada nuevo

Hacerse pasar por un programa de seguridad para distribuir malware es uno de los trucos más antiguos que existen. Un usuario que cree que su sistema está infectado está predispuesto a actuar con urgencia, y una página que parece pertenecer a un proveedor de antivirus de confianza es precisamente el tipo de autoridad en la que confiará. Al simular un análisis falso que «detecta» amenazas y luego ofrecer una solución, el atacante se aprovecha tanto del miedo como de la confianza en una sola interacción.

No se trata de una táctica aislada. En mayo de 2025, DomainTools documentó otra campaña en la que los atacantes crearon un clon muy convincente del sitio web de Bitdefender y lo utilizaron para distribuir el RAT Venom junto con el ladrón de datos StormKitty. El modus operandi es prácticamente idéntico: suplantar a una marca de seguridad, crear una sensación de urgencia y distribuir un troyano disfrazado de solución de protección. Esto sugiere que se trata de una plantilla repetible, no de un experimento aislado.

Qué hacer si usted puede haber sido afectado

Descarga software de seguridad únicamente desde los sitios web oficiales de los fabricantes. El sitio web oficial de Avast es avast.com. No confíes en los resultados de los motores de búsqueda, los anuncios ni los enlaces que aparezcan en correos electrónicos no solicitados.

Si has visitado una página web como esta o has descargado el archivo, actúa con rapidez:

- Comprueba si tu sistema está infectado. Busca el archivo

v20svc.exeenC:\Program Files\Google\Chrome\Application\. Si existe, es probable que tu sistema haya sido infectado por este malware. - Realiza un análisis completo del sistema inmediatamente. Utiliza una herramienta antimalware de confianza y actualizada (como Malwarebytes) para detectar y eliminar la infección. Si el análisis encuentra amenazas, sigue las recomendaciones de la herramienta para ponerlas en cuarentena o eliminarlas.

- Cambia tu contraseña inmediatamente. Empieza por el correo electrónico, la banca y cualquier cuenta importante. Da por hecho que todo lo que hayas guardado en el navegador ha quedado expuesto.

- Cierra sesión en todas las sesiones activas. Cierra sesión en servicios como Google, Microsoft, Facebook y Netflix. Las cookies de sesión robadas permiten a un atacante eludir por completo la autenticación de dos factores.

- Protege tus fondos en criptomonedas. Si utilizas un monedero de criptomonedas de escritorio, transfiere tus fondos lo antes posible a un nuevo monedero generado en un dispositivo no infectado.

Indicadores de compromiso (IOC)

Hash de archivos

- SHA-256:

ecbeaa13921dbad8028d29534c3878503f45a82a09cf27857fa4335bd1c9286d

Dominios

app-metrics-cdn[.]com

Indicadores de red

104.21.14.89

URL de C2

http://app-metrics-cdn[.]com/api/uploadhttp://app-metrics-cdn[.]com/api/upload-jsonhttp://app-metrics-cdn[.]com/api/upload-completehttp://app-metrics-cdn[.]com/api/listener/heartbeat

No nos limitamos a informar de las amenazas: las eliminamos

Los riesgos de ciberseguridad nunca deben propagarse más allá de un titular. Mantenga las amenazas alejadas de sus dispositivos descargando Malwarebytes hoy mismo.