Una campaña de phishing muy convincente está dirigiéndose a YouTube y, si tiene éxito, los atacantes no solo roban tus datos de inicio de sesión de Google. Pueden hacerse con el control total de tu cuenta de Google, incluyendo Gmail, tus archivos y tus pagos, para luego secuestrar tu YouTube y utilizar a tu audiencia para llevar a cabo estafas.

El señuelo consiste en una falsa notificación de infracción de derechos de autor tan convincente que incluso los usuarios más conscientes de la seguridad podrían caer en la trampa. El sitio web del ataque extrae los datos reales de tu canal, como tu foto de perfil, el número de suscriptores y tu último vídeo, para crear una página intimidatoria personalizada. A continuación, te redirige a una página de inicio de sesión diseñada para robarte los datos de tu cuenta de Google.

La operación funciona como una franquicia: varios atacantes comparten la misma plataforma y cada uno lleva a cabo sus propias campañas contra distintos creadores.

Por qué tu YouTube vale más de lo que crees

Para los creadores a tiempo completo, un YouTube no es solo un pasatiempo, es un negocio. Genera ingresos a través de anuncios, patrocinios y productos promocionales. Y todo ello se gestiona con una única cuenta de Google, que también controla tu Gmail, Google Drive y tus datos de pago.

Eso es lo que convierte a los creadores en objetivos tan atractivos. Los atacantes que secuestran un canal suelen cambiarle el nombre en cuestión de minutos, normalmente para hacerse pasar por una empresa de criptomonedas, y utilizan la audiencia existente para retransmitir estafas en directo. El creador original queda excluido y ve cómo sus años de trabajo se utilizan para estafar a sus propios suscriptores.

Una advertencia por infracción de derechos de autor es el cebo perfecto, ya que se aprovecha de lo que más temen los creadores: perder su canal de la noche a la mañana.

«Comprueba al instante el estado de los derechos de autor en YouTube»

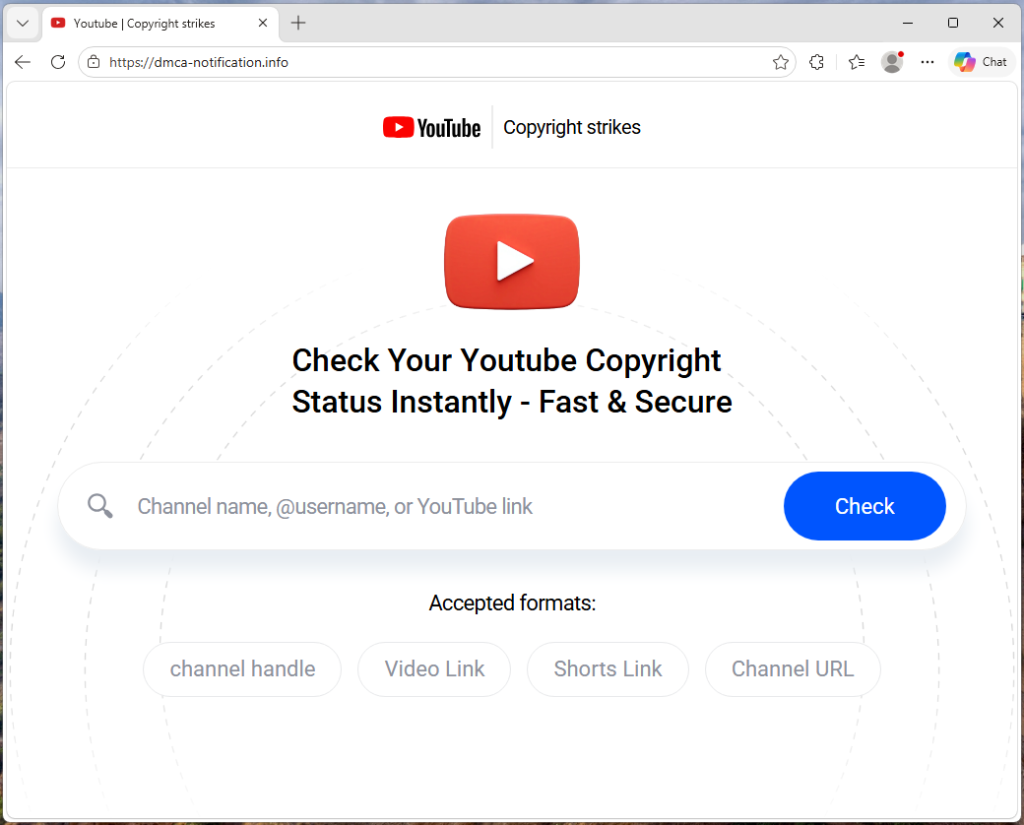

La campaña se lleva a cabo desde un sitio web llamado dmca-notification[.]info. La pestaña del navegador dice «YouTube | Avisos de infracción de derechos de autor», y la página tiene un aspecto limpio y profesional, con YouTube , la barra de búsqueda e instrucciones útiles.

Te invita a introducir el nombre de tu canal, tu nombre de usuario (@) o el enlace a un vídeo para comprobar el estado de tus derechos de autor. No hay nada en ello que llame la atención de inmediato como sospechoso.

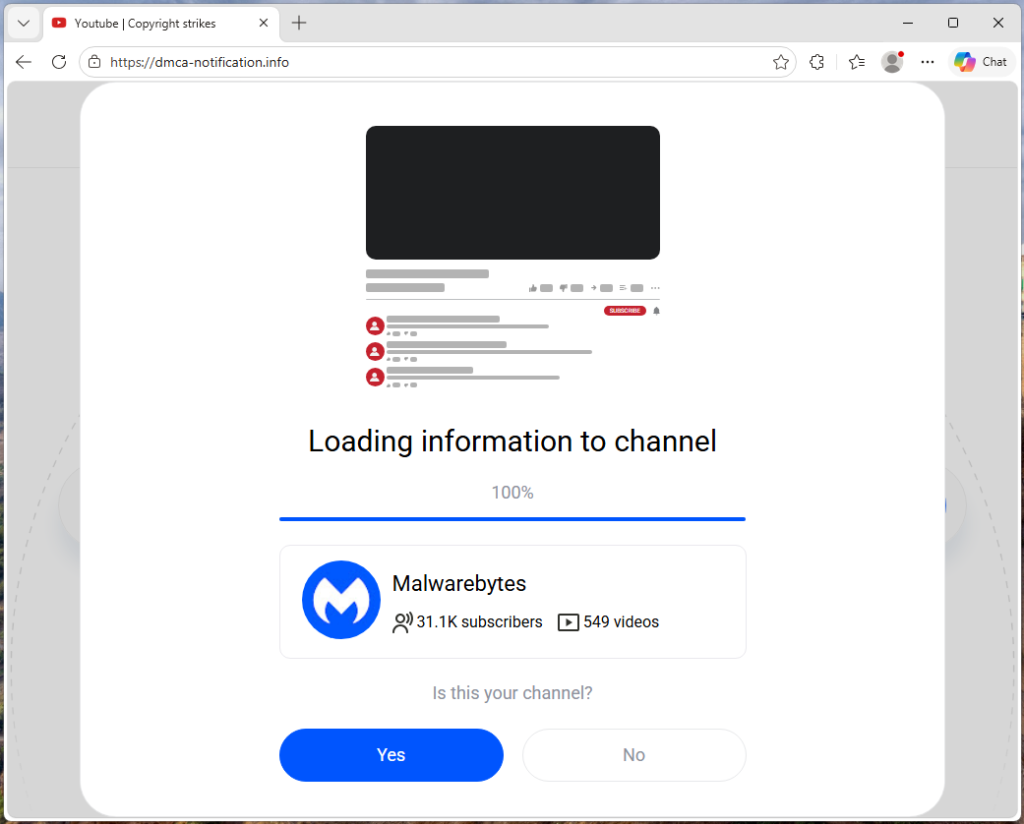

Cada enlace de phishing incluye el nombre de usuario del destinatario directamente en la URL, por lo que la página ya sabe quién eres antes de que escribas nada.

El código fuente contiene un indicador de seguimiento denominado suppressTelegramVisit, lo que modifica la forma en que se registran las visitas en función de si hay un parámetro de afiliado. Esto sugiere que los operadores podrían estar coordinando el tráfico a través de Telegram, aunque el kit podría distribuirse a través de cualquier plataforma.

Tus propios vídeos, utilizados en tu contra

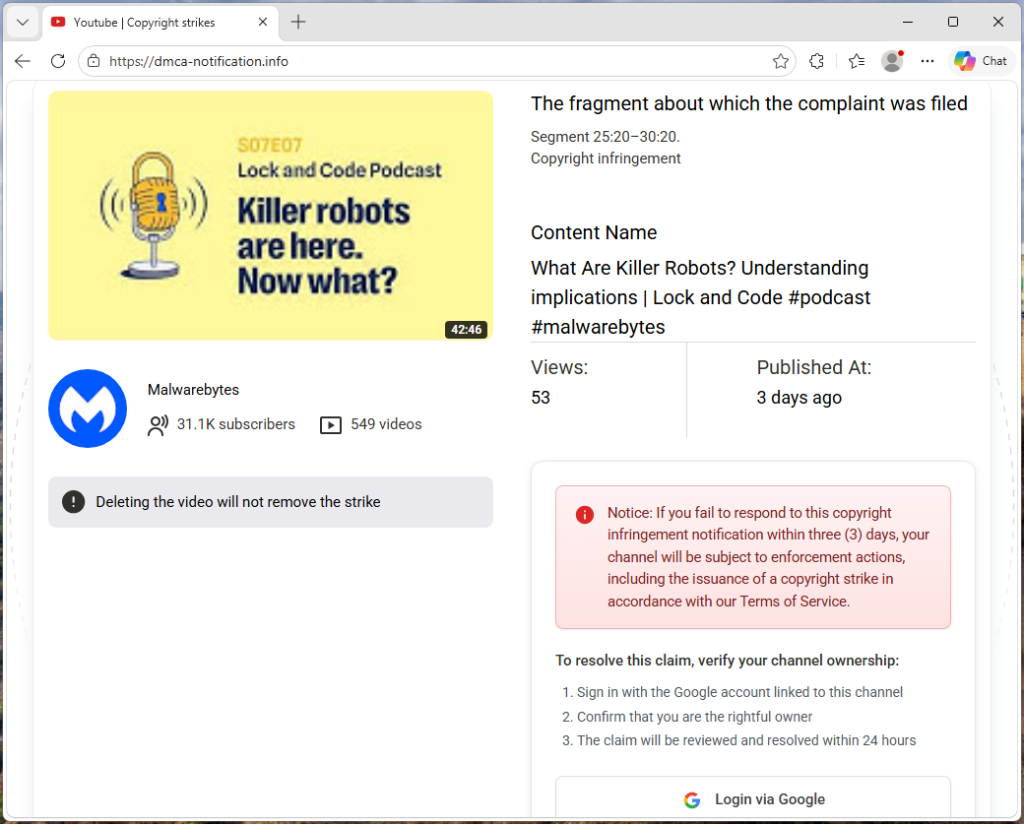

Una vez que la página tiene el nombre de tu canal, recupera datos reales de YouTube: tu avatar, el número de suscriptores, el número de vídeos y tu última subida (incluido el título, la miniatura y el número de visualizaciones). A continuación, esa información se utiliza para crear una denuncia de infracción de derechos de autor falsa.

Ves tu propia marca junto con un aviso de que un fragmento concreto de tu último vídeo ha sido señalado por infringir los derechos de autor. Las marcas de tiempo se generan dinámicamente para cada destinatario en función de la duración del vídeo, lo que hace que cada aviso parezca único y legítimo. Es como recibir un aviso legal falso que incluye tu dirección real. Los datos personales hacen que sea más difícil descartarlo como spam.

«Responda en un plazo de tres días o se enfrentará a medidas coercitivas»

La página aumenta la presión. Una advertencia te indica que borrar el vídeo no eliminará la infracción. Un aviso en rojo te advierte de que, si no respondes en un plazo de tres días, tu canal se enfrentará a medidas coercitivas. La solución propuesta es sencilla: inicia sesión con Google para verificar que eres el propietario del canal y la reclamación se resolverá en un plazo de 24 horas.

Cada elemento de la página está diseñado para llevarte al botón «Iniciar sesión con Google» antes de que te des tiempo a pensarlo.

La página de inicio de sesión que te roba la cuenta

Al hacer clic en ese botón, el sitio se conecta con su propio servidor de backend para obtener la dirección de una página externa de phishing, que el atacante puede sustituir por un nuevo dominio en cualquier momento.

En el tráfico observado, la solicitud a /api/get-active-domain devolvió el dominio blacklivesmattergood4[.]com, que luego se cargó en una ventana superpuesta a pantalla completa sobre la página del aviso de derechos de autor.

Lo que aparece a continuación es un clásico ataque de «navegador dentro del navegador»: una Chrome falsa Chrome creada íntegramente con HTML y CSS. Incluye una barra de título que dice «Iniciar sesión – Cuentas de Google – Google Chrome», un icono de candado y una URL que parece accounts.google.com. Nada de eso es real. Todo son solo imágenes. La única barra de direcciones real es la que aparece en la parte superior de tu navegador, que sigue mostrando dmca-notification[.]info.

Dentro de la ventana falsa aparece una réplica muy realista de la página de inicio de sesión de Google. Es idéntica a la original, pero cada tecla que se pulsa llega al atacante.

El análisis del tráfico también reveló intentos de conectarse a otros dominios—dopozj[.]net, ec40pr[.]net, y xddlov[.]net—que devolvían errores 502 en el momento de la captura. Puede tratarse de servidores de infraestructura de respaldo o de retransmisión de credenciales que estaban desconectados.

El enfoque de dominios rotativos es lo que hace que esta campaña sea resistente. El dominio de phishing se recupera en tiempo real sin almacenamiento en caché, lo que permite a los atacantes rotar la infraestructura rápidamente. Si se bloquea un dominio, se redirige a la siguiente víctima a uno nuevo.

Una vez introducidas las credenciales, la ventana emergente se cierra y la víctima vuelve a la página del aviso de derechos de autor sin que aparezca ningún mensaje de confirmación ni de error. Esto le da tiempo al atacante para utilizar las credenciales robadas antes de que la víctima se dé cuenta de lo que ha pasado.

A los grandes canales se les da carta blanca (a propósito)

Un detalle interesante: el kit comprueba si el canal de destino tiene más de tres millones de suscriptores. Si es así, se omite todo el proceso de phishing. En lugar de la advertencia por infracción de derechos de autor y el botón de inicio de sesión, la página muestra un mensaje inofensivo: «Tu canal está en regla. No es necesario realizar ninguna acción adicional».

Es casi seguro que se trata de una táctica evasiva. Los canales muy grandes suelen contar con equipos de seguridad especializados, relaciones con el personal de confianza y seguridad YouTube, o la visibilidad necesaria para provocar una retirada rápida si denuncian públicamente la estafa. Al excluirlos automáticamente, el kit reduce el riesgo de llamar la atención precisamente de aquellas personas que están en mejores condiciones de hacer que se cierre la operación.

No es solo un estafador

El código fuente revela que no se trata de una única página de phishing gestionada por una sola persona. El kit incluye un sistema de seguimiento de afiliados en el que cada atacante recibe su propio identificador, que se integra en los enlaces de phishing que envía. Un servidor central registra qué operador ha remitido a cada víctima y hasta qué punto ha avanzado cada objetivo en el embudo de conversión. Nuestra captura de tráfico lo confirma: el enlace de phishing incluía un identificador de referencia (ref=huyznaetdmca), la etiqueta de afiliado predeterminada, que parece ser una transcripción de una frase en ruso. Los nombres de marcas como Google y YouTube también YouTube escriben con caracteres cirílicos similares en el código fuente para eludir los escáneres de seguridad automáticos.

En resumen, se trata de «phishing como servicio»: una plataforma compartida que varios atacantes pueden utilizar para lanzar campañas a gran escala contra YouTube .

Cómo protegerse

Esta campaña nos recuerda que el phishing ha dejado atrás hace tiempo los correos electrónicos llenos de faltas de ortografía de un príncipe nigeriano. Los kits de phishing actuales son plataformas diseñadas por profesionales que cuentan con una infraestructura cambiante, personalización en tiempo real y una distribución similar a la de una franquicia.

Para YouTube , la regla fundamental es sencilla: las advertencias por infracción de derechos de autor solo aparecen en YouTube .

Si recibes una advertencia en cualquier otro sitio, considérala sospechosa.

- Desconfía de las prisas. Los procedimientos legales sobre derechos de autor auténticos no te presionan para que actúes con urgencia.

- Ve directamente a studio.youtube.com o a través de canales de confianza para comprobar tu estado

- Nunca inicies sesión a través de un enlace que aparezca en un correo electrónico o un mensaje

Cómo detectar una ventana de navegador falsa

- Prueba a arrastrarla: una ventana real se mueve libremente. Una falsa se queda fija dentro de la página.

- Minimiza el navegador: una ventana emergente auténtica permanece abierta. Una falsa desaparece

- Comprueba la URL: si no puedes interactuar con ella, solo es una imagen

Aunque todo parezca correcto, comprueba siempre la barra de direcciones antes de introducir tu nombre de usuario y contraseña.

Si ya has introducido tus datos, actúa con rapidez:

- Cambia tu contraseña de Google inmediatamente

- Revoca las sesiones activas en la configuración de seguridad de tu cuenta

- Comprueba si se han producido cambios no autorizados en tu YouTube

Indicadores de compromiso (IOC)

Dominio

dmca-notification[.]info(sitio web principal de phishing)blacklivesmattergood4[.]com(dominio dedicado a la recopilación de credenciales — activo en el momento de la captura)dopozj[.]net(infraestructura asociada — 502 en el momento de la captura)ec40pr[.]net(infraestructura asociada — 502 en el momento de la captura)xddlov[.]net(infraestructura asociada — 502 en el momento de la captura)

¿Te parece que algo no va bien? Compruébalo antes de hacer clic.

Malwarebytes Guardte ayuda a analizar al instante enlaces, mensajes de texto y capturas de pantalla sospechosos.

Disponible conMalwarebytes Premium para todos tus dispositivos, y en laMalwarebytes para iOS Android.