Mise à jour du 16 mars 2026

En début de semaine, Google avait annoncé à tort qu'une faille activement exploitée dans Chrome été corrigée ; l'entreprise vient d'annoncer qu'elle allait déployer une nouvelle mise à jour afin de protéger les utilisateurs contre cette faille, référencée sous le numéro CVE-2026-3909.

Contenu original :

Google a publié une mise à jour de sécurité hors cycle pour Chrome , qui corrige deux failles de sécurité « zero-day » à haut niveau de gravité.

Ces deux failles peuvent être exploitées à distance et ne nécessitent que la simple consultation d'un site web malveillant par l'utilisateur. La simplicité de l'attaque rend ces vulnérabilités d'autant plus dangereuses dans la pratique.

Comment mettre à jour Chrome

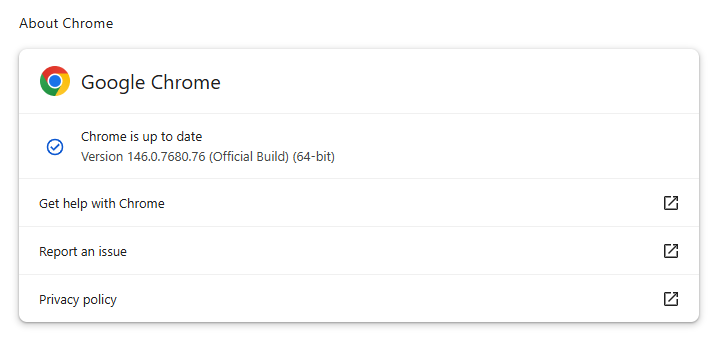

Les derniers numéros de version sont146.0.7680.75/76 pour Windows macOS, et146.0.7680.75 pour Linux. Si votre Chrome est à la version146.0.7680.75 ou une version ultérieure,vous êtes protégé contre ces vulnérabilités.

Le moyen le plus simple de rester à jour est de laisser Chrome mettre à jour automatiquement. Cependant, les mises à jour peuvent prendre du retard si vous fermez rarement votre navigateur ou si un élément vient perturber le processus de mise à jour.

Pour effectuer la mise à jour manuellement :

- Cliquez sur le menu« Plus» (les trois points)

- Accédez àParamètres>À propos de Chrome.

- Si une mise à jour est disponible, Chrome la télécharger.

- Redémarrez Chrome terminer la mise à jour ; vous serez alors protégé contre ces failles de sécurité.

Vous trouverez également des instructions détaillées dans notre guide expliquantcomment mettre à jour Chrome tous les systèmes d'exploitation, qui comprend des instructions pour vérifier le numéro de version.

Détails techniques

Google indique avoir détecté et corrigé ces deux failles en interne, les correctifs ayant été déployés environ deux jours après leur signalement.

CVE-2026-3909 est une vulnérabilité de type « écriture hors limites » dans Skia, la bibliothèque graphique 2D Chromeutilisée pour afficher le contenu Web et les éléments de l'interface utilisateur. Un attaquant distant peut attirer un utilisateur vers une page Web malveillante qui déclenche cette faille, corrompt la mémoire et permet potentiellement l'exécution de code dans le contexte du navigateur. Skia est une bibliothèque graphique 2D open source utilisée non seulement dans Google Chrome aussi dans de nombreux autres produits.

La vulnérabilité CVE-2026-3910 est une faille d'implémentation dans le moteur JavaScript et WebAssembly V8. Une page HTML spécialement conçue pourrait permettre à un attaquant distant d'exécuter du code arbitraire au sein du bac à sable V8. V8 est le moteur développé par Google pour le traitement du JavaScript, et il a connu plus que sa part de bogues.

Les composants Skia et V8 Chromeconstituent des cibles de choix, car ils se situent directement sur le chemin entre le contenu Web non fiable et le système sous-jacent.

Dans Skia, il est possible de combiner une écriture hors limites avec d'autres failles pour sortir du bac à sable du moteur de rendu, tandis que les failles d'implémentation de V8 apparaissent fréquemment dans les chaînes d'exploitation utilisées par les acteurs malveillants ciblés et les fournisseurs de logiciels espions.

Comment rester en sécurité

Pour protéger votre appareil, mettez Chrome à jour Chrome possible. Voici quelques conseils supplémentaires pour éviter d'être victime d'une attaque, même avant que la faille « zero-day » ne soit corrigée :

- Ne cliquez pas sur les liens non sollicités contenus dans les e-mails, les messages, les sites Web inconnus ou les réseaux sociaux.

- Activez les mises à jour automatiques et redémarrez régulièrement. De nombreux utilisateurs laissent leur navigateur ouvert pendant plusieurs jours, ce qui retarde la protection même si la mise à jour est téléchargée en arrière-plan.

- Utilisez unesolution anti-malwareà jour et fonctionnant en temps réel, qui intègre un module de protection Web.

Les utilisateurs d'autres navigateurs basés sur Chromium devraient bénéficier d'une mise à jour similaire d'ici peu.

Nous ne nous contentons pas de signaler les menaces, nous les éliminons.

Les risques de cybersécurité ne devraient jamais se propager au-delà d'un titre. Éliminez les menaces de vos appareils en téléchargeant Malwarebytes dès aujourd'hui.