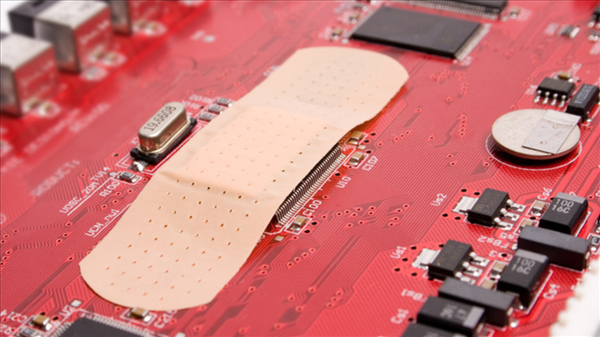

Google a corrigé 129 vulnérabilités dans Android dans sonbulletin Android de mars 2026, y compris une faille d'affichage Qualcomm connue pour être activement exploitée.

Vous pouvez vérifier Android de votre appareil, le niveau de mise à jour de sécurité et la mise à jour du système Google Play dansles paramètres. Vous devriez recevoir une notification lorsque des mises à jour sont disponibles, mais vous pouvez également les vérifier vous-même.

Sur la plupart des téléphones, allez dansParamètres > À propos du téléphone(ouÀ propos de l'appareil), puis appuyez surMises à jour logiciellespour voir si une nouvelle version est disponible. Les étapes exactes peuvent varier légèrement en fonction de la marque et de Android que vous utilisez.

Si votre Android affiche un niveau de correctif2026-03-05ou ultérieur, ces problèmes sont résolus.

Maintenir votre appareil à jour vous protège contre les vulnérabilités connues et vous aide à rester en sécurité. Nous savons qu'en raison des lacunes dans les correctifs et des cycles de fin de support, certains utilisateurs peuvent ne pas recevoir ces mises à jour. C'est pourquoi il est important de bénéficier d'une protection supplémentaire pour votre Android .

Détails techniques

La faille Android , référencée sous le nom CVE-2026-21385, est un bug très grave dans un composant graphique/d'affichage Qualcomm que les pirates exploitent déjà dans le cadre d'attaques ciblées limitées.

La vulnérabilité réside dans un composant graphique/d'affichage open source de Qualcomm utilisé par un grand nombre de Android . Qualcomm indique que plus de 230 modèles de puces différents sont concernés. D'après les pourcentages de parts de marché récemment publiés Android les puces, on peut raisonnablement supposer que le problème touche des centaines de millions d'appareils dans le monde, même si le nombre exact est difficile à déterminer.

Sur la plupart Android , vous pouvez consulter le modèle du processeur dans Paramètres > À propos du téléphone (ou À propos de l'appareil) > Informations détaillées et spécifications, puis rechercher des entrées telles que « Processeur », « Chipset » ou « SoC ». Des noms tels que « Snapdragon 8 Gen 2 », « Snapdragon 778G » ou « Qualcomm SM8xxx/SM7xxx » indiquent un chipset Qualcomm et que l'appareil peut faire partie de la famille concernée.

Google indique qu'il existe des signes indiquant que CVE-2026-21385 est déjà utilisé dans le cadre d'« exploitations limitées et ciblées », ce qui signifie généralement un petit nombre de cibles de grande valeur plutôt que des attaques généralisées visant le grand public. Les descriptions actuelles font état d'un scénario de corruption de la mémoire dans le composant graphique. La description officielle indique :

« Corruption de la mémoire lors de l'utilisation d'alignements pour l'allocation de mémoire. »

Cela signifie que si un pirate parvient à installer une application malveillante ou un code local sur l'appareil, il peut introduire des données spécialement conçues dans le pilote du composant graphique et corrompre la mémoire de manière contrôlée. Dans la pratique, un bug de ce type est idéal pour transformer l'accès limité d'une application normale en quelque chose de beaucoup plus puissant, par exemple en l'utilisant comme élément constitutif d'une chaîne d'exploits visant à élever les privilèges ou à échapper à un bac à sable.

Comme vous pouvez le constater, l'attaquant doit d'abord disposer d'un point d'ancrage local, par exemple en vous incitant à installer une application malveillante, en exploitant une autre vulnérabilité ou en abusant d'une application compromise déjà présente sur l'appareil.

Comment rester en sécurité

D'après les informations disponibles, les pirates devraient inciter un utilisateur à installer une application malveillante qui pourrait ensuite compromettre l'appareil. C'est pourquoi il est recommandé de suivre ces mesures de sécurité :

- Dans la mesure du possible, installez uniquement des applications provenant de boutiques d'applications officielles et évitez d'installer des applications promues dans des liens contenus dans des SMS, des e-mails ou des applications de messagerie.

- Avant d'installer des applications financières ou de vente au détail, vérifiez le nom du développeur, le nombre de téléchargements et les avis des utilisateurs plutôt que de vous fier à un simple lien promotionnel.

- Protégez vos appareils. Utilisez une solution anti-malware à jour et en temps réel, telle queMalwarebytes Android.

- Examinez attentivement les autorisations. Une application a-t-elle vraiment besoin des autorisations qu'elle demande pour effectuer la tâche que vous souhaitez lui confier ? En particulier si elle demande l'accès à l'accessibilité, aux SMS ou à l'appareil photo.

- Maintenez Android, les services Google Play et toutes les autres applications importantes à jour afin de bénéficier des derniers correctifs de sécurité.

Les escrocs en savent plus sur vous que vous ne le pensez.

Malwarebytes Mobile Security vousMobile Security contre le phishing, les SMS frauduleux, les sites malveillants et bien plus encore. Il intègre une fonctionnalité Scam Guard en temps réel, optimisée par l'IA.