Microsoft publie des mises à jour de sécurité importantes le deuxième mardi de chaque mois, connu sous le nom de Patch Tuesday. La mise à jour de ce mois-ci corrige 79 CVE Microsoft, dont deux vulnérabilités zero-day.

Microsoft définit un « zero-day » comme « une faille dans un logiciel pour laquelle aucun correctif officiel ou mise à jour de sécurité n'est encore disponible ». Ainsi, puisque le correctif est désormais disponible, ces deux failles ne sont plus considérées comme des « zero-days ». Il n'y a également aucune raison de croire qu'elles aient jamais été activement exploitées.

Mais voyons quelles pourraient être les conséquences si vous n'installez pas la mise à jour.

La vulnérabilité référencée sous le nom CVE-2026-21262 (score CVSS de 8,8 sur 10) est un bug dans Microsoft SQL Server qui permet à un utilisateur connecté de gravir discrètement les échelons des privilèges et de devenir potentiellement un administrateur de base de données à part entière (sysadmin). Avec ce niveau de contrôle, il peut lire, modifier ou supprimer des données, créer de nouveaux comptes et altérer les configurations ou les tâches de la base de données. Alors que SQL Server est censé vérifier ce que chaque utilisateur est autorisé à faire, dans ce cas, il peut être amené à accorder plus de pouvoirs que prévu.

Une fois que l'attaquant a pris pied, aucune interaction de l'utilisateur n'est nécessaire : l'exploitation peut se faire via le réseau à l'aide de requêtes SQL spécialement conçues qui exploitent les failles dans les contrôles d'autorisation. Dans un scénario réel typique, ce bug serait la deuxième étape d'une chaîne d'attaques : d'abord, pénétrer dans le système avec des privilèges limités, puis utiliser CVE-2026-21262 pour se hisser discrètement au rang de roi de la base de données et commencer à réécrire le script.

CVE-2026-26127 (score CVSS de 7,5 sur 10) est un bug dans la plateforme .NET de Microsoft qui permet à un pirate informatique de bloquer à distance les applications .NET, les mettant ainsi hors ligne pendant un certain temps. La faille se trouve dans Microsoft .NET 9.0 et 10.0, sous Windows, macOS et Linux, dans le runtime ou les bibliothèques .NET, et non dans une application spécifique. En d'autres termes, il s'agit d'un bug dans le moteur qui exécute le code .NET, de sorte que toute application créée avec les versions .NET concernées pourrait être exposée à un risque jusqu'à ce qu'un correctif soit appliqué.

Le principal résultat est le déni de service : un pirate peut provoquer le plantage ou l'instabilité de processus .NET ciblés, entraînant des temps d'arrêt ou une dégradation des performances. Pour une API Web publique, un service de paiement ou toute application métier basée sur .NET, cela peut se traduire par des pannes réelles et des utilisateurs mécontents lorsque les services sont régulièrement interrompus.

Les vulnérabilités affectant les utilisateurs de Microsoft Office sont deux failles d'exécution de code à distance dans Microsoft Office (CVE-2026-26110 et CVE-2026-26113) qui peuvent toutes deux être exploitées via le volet de prévisualisation, et une faille de divulgation d'informations dans Microsoft Excel (CVE-2026-26144), qui pourrait être utilisée pour exfiltrer des données via Microsoft Copilot. Les vulnérabilités d'Office apparaissent régulièrement dans les versions Patch Tuesday, et dans ce cas, aucune n'a été signalée comme étant activement exploitée.

Comment appliquer les correctifs et vérifier si vous êtes protégé

Ces mises à jour corrigent les problèmes de sécurité et protègent votre PC Windows . Voici comment vous assurer d'être à jour :

1. Ouvrir les paramètres

- Cliquez sur le boutonDémarrer(le Windows en bas à gauche de votre écran).

- Cliquez sur Paramètres (cela ressemble à un petit engrenage).

2. Accédez à Windows Update

- Dans la fenêtre Paramètres, sélectionnez Windows Update (généralement en bas du menu de gauche).

3.Vérifier les mises à jour

- Cliquez sur le bouton Vérifier les mises à jour.

- Windows les dernières mises à jour Patch Tuesday.

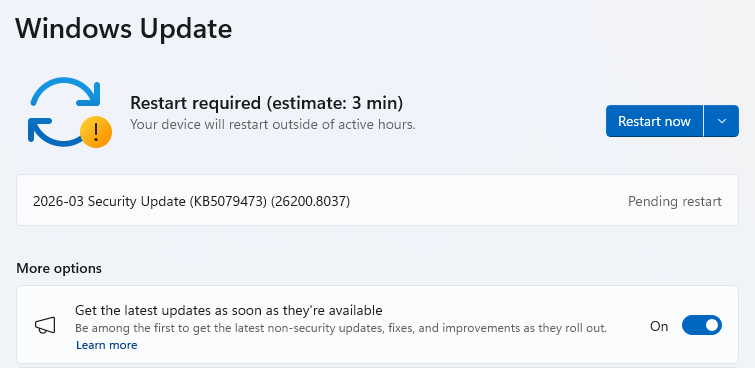

- Si vous avez choisi de recevoir les dernières mises à jour dès qu'elles sont disponibles, vous pouvez voir cela sousPlus d'options.

- Dans ce cas, vous pouvez voir un Redémarrage requis message. Redémarrez votre système et la mise à jour sera terminée.

- Si ce n'est pas le cas, passez aux étapes suivantes.

4. Télécharger et installer

- Si des mises à jour sont trouvées, elles commenceront à être téléchargées immédiatement. Une fois le téléchargement terminé, vous verrez apparaître un bouton indiquant " Installer ou redémarrer maintenant".

- Cliquez Installer si nécessaire et suivez les instructions. Votre ordinateur devra généralement être redémarré pour terminer la mise à jour. Si c'est le cas, cliquez sur Redémarrer maintenant.

5. Vérifiez que vous êtes à jour

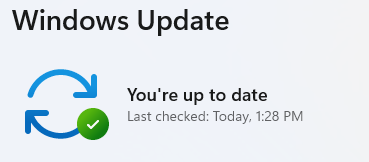

- Après le redémarrage, retournez à Windows Update et vérifiez à nouveau. Si le message " Vous êtes à jour" s'affiche, vous êtes prêt !

Nous ne nous contentons pas de signaler les menaces, nous les éliminons.

Les risques de cybersécurité ne devraient jamais se propager au-delà d'un titre. Éliminez les menaces de vos appareils en téléchargeant Malwarebytes dès aujourd'hui.