MISE À JOUR (27 février 2026) : Nous avons clarifié notre position concernant l'utilisation abusive de produits commerciaux légitimes.

MISE À JOUR (25 février 2026): Teramind a déclaré ne pas être affilié aux auteurs de la menace décrits et n'avoir pas autorisé le déploiement du logiciel mentionné. D'autres mises à jour ont été apportées tout au long du document à des fins de clarification.

Un faux site web de réunion Zoom installe discrètement un logiciel de surveillance sur Windows . Les visiteurs accèdent à une imitation convaincante d'un appel vidéo Zoom. Quelques instants plus tard, un compte à rebours automatique « Mise à jour disponible » télécharge un programme d'installation malveillant, sans demander l'autorisation.

La campagne frauduleuse diffuse un programme d'installation Teramind, qui est un produit légitime et une solution commerciale de surveillance de la main-d'œuvre utilisée par les entreprises pour enregistrer les activités des employés sur les ordinateurs professionnels, à des victimes sans méfiance. Dans cette campagne cybercriminelle, à laquelle Teramind n'est en aucun cas associée, le programme détourné et modifié est discrètement installé sur les ordinateurs de personnes ordinaires qui pensaient participer à une réunion.

Vous avez cliqué sur un lien Zoom, mais il n'y avait pas de réunion.

Toute l'opération commence sur uswebzoomus[.]com/zoom/, un site web qui s'ouvre comme une salle d'attente Zoom. Dès qu'il se charge, il envoie discrètement un message aux pirates pour les informer que quelqu'un est arrivé.

Trois faux participants scénarisés, « Matthew Karlsson », « James Whitmore » et « Sarah Chen », semblent se joindre à l'appel l'un après l'autre, chacun étant annoncé par une sonnerie Zoom qui semble authentique. Le son de leur conversation est répété en boucle en arrière-plan.

La page se comporte différemment si personne n'interagit avec elle. L'audio et la séquence de réunion ne commencent qu'une fois qu'une personne réelle clique ou tape. Les outils de sécurité automatisés qui analysent les pages suspectes sans interagir peuvent ne rien détecter d'inhabituel.

Un avertissement permanent « Problème réseau » s'affiche sur la vignette vidéo principale. Il ne s'agit pas d'un bug : la page est programmée pour l'afficher en permanence. Les coupures audio et les ralentissements vidéo sont entièrement délibérés et ont un objectif psychologique précis. Un visiteur qui subit un appel interrompu supposera naturellement que l'application présente un dysfonctionnement. Lorsque le message « Mise à jour disponible » s'affiche quelques instants plus tard, il a l'impression que le problème est résolu.

Le compte à rebours dont personne ne voulait

Dix secondes après l'apparition de l'écran de réunion, une fenêtre contextuelle s'affiche : « Mise à jour disponible — Une nouvelle version est disponible au téléchargement. » Une roue tourne et un compteur décompte de cinq à zéro. Il n'y a pas de bouton pour fermer la fenêtre.

À ce stade, le visiteur a déjà subi un appel frustrant et perturbé par des problèmes techniques, et une mise à jour logicielle est exactement ce qu'il attendait. La fenêtre contextuelle n'apparaît pas comme une surprise, mais comme une réponse.

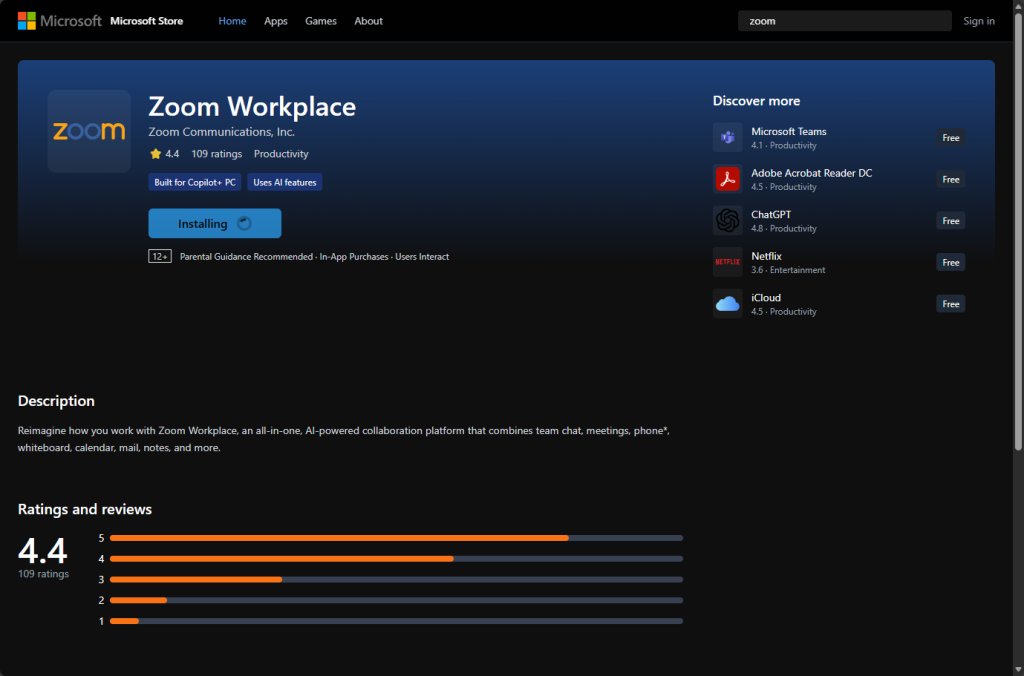

Lorsque le compteur atteint zéro, le navigateur reçoit l'instruction de télécharger un fichier en silence. Au même moment, la page bascule vers ce qui ressemble à la boutique Microsoft Store affichant « Zoom Workplace » en cours d'installation, avec une icône tournant en boucle. Pendant que le visiteur observe ce qui semble être une installation légitime résolvant le problème, le véritable programme d'installation s'est déjà installé dans son dossier Téléchargements, sans lui demander son autorisation à aucun moment.

Une mise à jour Zoom avec Teramind intégré

Le fichier téléchargé s'appelle zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced) (1).msi. Il s'agit d'un format Windows standard. Son empreinte numérique unique est 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa.

Le nom du fichier lui-même est révélateur : la chaîne s-i(__) copie la convention de nommage propre à Teramind pour un programme d'installation d'instance furtif, le hachage qui suit identifiant le compte Teramind spécifique contrôlé par l'attaquant auquel l'agent rendra compte.

L'analyse de sécurité du contenu du fichier a révélé deux éléments particulièrement révélateurs cachés à l'intérieur : la version 26.3.3403 de l'agent et un champ intitulé « Server IP » (adresse IP du serveur) ou « host name » (nom d'hôte). Ces champs confirment que le programme d'installation était préconfiguré pour se connecter à un serveur Teramind contrôlé par un pirate.

Le programme d'installation s'exécute via Windows sans présenter d'interface d'installation interactive classique. La cible configurée comme cible de surveillance n'a aucune idée de ce qui se passe.

Conçu pour être invisible

Dans les fichiers de compilation internes de l'installateur (notes issues du processus de développement qui ne sont normalement visibles que par les auteurs du logiciel), le nom du dossier out stealth apparaît dans le chemin de compilation. Cela indique que les pirates ont configuré le programme d'installation à l'aide de l'option de déploiement « mode furtif » de Teramind, une fonctionnalité d'entreprise légitime conçue pour les déploiements informatiques autorisés nécessitant un agent invisible. Cependant, dans le cadre de cette campagne criminelle, cette fonctionnalité est utilisée à mauvais escient afin d'éviter toute détection sur les appareils personnels des victimes.

Dans cette version de Windows , le MSI de Teramind nomme par défaut le fichier binaire de l'agent dwm.exe et l'installe sous un ProgramData\{GUID} répertoire. Ce comportement est documenté par le fournisseur et peut être modifié à l'aide de la commande TMAGENTEXE paramètre d'installation.

Pendant l'installation, le logiciel s'assemble par étapes. Plusieurs composants Teramind sont décompressés dans des répertoires temporaires pendant l'installation. Ces fichiers intermédiaires ne sont pas signés individuellement, ce qui peut parfois déclencher des outils de sécurité pendant l'analyse. La chaîne d'installation vérifie d'abord si Teramind est déjà présent sur la machine, puis recueille le nom de l'ordinateur, le compte utilisateur actuel, la langue du clavier et les paramètres régionaux du système. Ce sont les informations dont Teramind a besoin pour identifier l'appareil et commencer à rendre compte de son activité à la personne qui l'a déployé.

L'agent est configuré pour communiquer avec une instance de serveur Teramind distant, conformément aux déploiements de surveillance d'entreprise.

Conçu pour tromper les outils qui pourraient le détecter

L'un des aspects les plus délibérés de ce programme d'installation est la manière dont il s'efforce d'éviter d'être analysé. Les chercheurs en sécurité examinent les logiciels suspects dans des environnements « sandbox » contrôlés (essentiellement des machines virtuelles isolées où le logiciel peut fonctionner en toute sécurité tout en étant surveillé). Ce programme d'installation est conçu pour détecter précisément cette situation et se comporter différemment.

Les indicateurs d'analyse d'exécution signalent la présence d'une logique de débogage et de détection d'environnement (DETECT_DEBUG_ENVIRONMENT). Le programme d'installation effectue des vérifications conformes à l'analyse d'identification ou aux environnements sandbox et peut modifier son comportement dans ces conditions.

Une fois l'installation terminée, le programme d'installation supprime ses fichiers temporaires et ses dossiers de préparation. Cela signifie qu'au moment où quelqu'un vérifie la machine, les traces évidentes du programme d'installation peuvent déjà avoir disparu. L'agent de surveillance lui-même continue toutefois de fonctionner en arrière-plan.

Ce qui rend cette campagne cybercriminelle particulièrement dangereuse

Teramind est un éditeur de logiciels légitime dont l'objectif est de remplir une fonction. Les entreprises paient pour surveiller leur personnel sur les appareils appartenant à l'entreprise : il enregistre chaque frappe, prend des captures d'écran à intervalles réguliers, enregistre les sites web visités et les applications ouvertes, capture le contenu du presse-papiers et suit l'activité des e-mails et des fichiers.

Dans un contexte professionnel, où les employés sont informés et où des politiques sont en place, cela est légal. Mais ici, les cybercriminels utilisent l'outil Teramind à mauvais escient et installent secrètement le logiciel sur des ordinateurs personnels sans autorisation.

Les pirates n'ont pas écrit de logiciel malveillant personnalisé. Ils ont déployé un produit commercial développé par des professionnels, conçu pour fonctionner de manière fiable et persister après les redémarrages. Cela le rend plus durable que de nombreuses arnaques traditionnelles.

Comme les fichiers eux-mêmes appartiennent à un logiciel légitime, il n'y a pas de code malveillant que les outils antivirus traditionnels puissent détecter. Il s'agit plutôt d'une situation où le contexte est important. Ici, les escrocs utilisent à mauvais escient le logiciel de surveillance légitime de Teramind en l'installant sans consentement sur un appareil personnel d'une victime à son insu.

Que faire si vous pensez avoir été affecté

Si vous avez visité uswebzoomus[.]com/zoom/ et qu'un fichier portant le nom ci-dessus a été téléchargé :

Ne l'ouvrez pas.

Si vous l'avez déjà exécuté, considérez votre appareil comme compromis.

Vérifiez le dossier d'installation :

- Ouvrez l'Explorateur de fichiers.

- Naviguer vers

C:\ProgramData. - Recherchez un dossier nommé

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}.

ProgramData est masqué par défaut. Dans l'Explorateur de fichiers, sélectionnez Affichage et activez «Éléments masqués ».

Vérifiez si le service est en cours d'exécution :

- Ouvrez l'invite de commande en tant qu'administrateur.

- Type : sc query tsvchst

- Appuyez sur Entrée.

Si cela s'affiche STATE: 4 RUNNING, l'agent est actif. Si le service n'existe pas, cela signifie qu'il n'a pas été installé à l'aide de la configuration par défaut.

Modifiez les mots de passe des comptes importants (messagerie électronique, banque, travail) à partir d'un autre appareil qui n'est pas infecté.

Si cela s'est produit sur un ordinateur professionnel, contactez immédiatement votre service informatique ou votre équipe de sécurité.

Pour éviter que de telles attaques ne se reproduisent à l'avenir :

- Ouvrez Zoom directement depuis l'application sur votre appareil.

- Tapez vous-même zoom.us dans votre navigateur au lieu de cliquer sur des liens inattendus.

- Soyez prudent lorsque vous rencontrez des liens auxquels vous ne vous attendiez pas spécifiquement.

Conclusion

On observe une tendance discrète mais croissante chez les pirates à exploiter et à détourner des logiciels commerciaux légitimes. Des outils tels que Teramind s'installent sur un ordinateur et échappent à la détection des antivirus traditionnels, car ils sont légitimes et crédibles. Or, c'est précisément cette crédibilité qui les rend utiles aux personnes malintentionnées qui les déploient sans autorisation.

Cette campagne cybercriminelle ne repose pas sur une sophistication technique. Aucune nouvelle technique de piratage n'a été utilisée. L'attaquant a créé une fausse page Zoom convaincante, a configuré un téléchargement automatique avant que les visiteurs n'aient le temps de se méfier, et a utilisé un faux écran Microsoft Store pour justifier le tout. Il faut moins de trente secondes entre le clic et l'installation. Une personne qui attendait une invitation Zoom et qui voyait ce qui ressemblait à une installation Microsoft en cours pouvait facilement s'en aller en pensant qu'il ne s'était rien passé d'inhabituel.

Zoom est souvent usurpé parce que les gens reçoivent des liens vers des réunions par e-mail, SMS, Slack et invitations de calendrier, et cliquent rapidement dessus. Prendre cinq secondes pour vérifier qu'un lien mène bien à zoom.us est une habitude simple qui peut éviter de sérieux problèmes.

Indicateurs de compromis (IOC)

Hachages de fichiers (SHA-256)

644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

Domaines

uswebzoomus[.]com

ID d'instance Teramind

941afee582cc71135202939296679e229dd7cced