Un site de hameçonnage se faisant passer pour le jeu par navigateur « Pudgy World », récemment lancé, cible les utilisateurs de cryptomonnaies à l'aide d'une technique qui va bien au-delà d'un logo convaincant et d'une palette de couleurs assortie.

Pudgy World est un jeu par navigateur gratuit basé sur la marque de NFT Pudgy Penguins. Les joueurs explorent un monde virtuel, personnalisent leurs avatars de pingouins et accomplissent des quêtes. Cependant, certaines fonctionnalités sont liées à des objets de collection numériques et à des objets du jeu stockés dans des portefeuilles de cryptomonnaies.

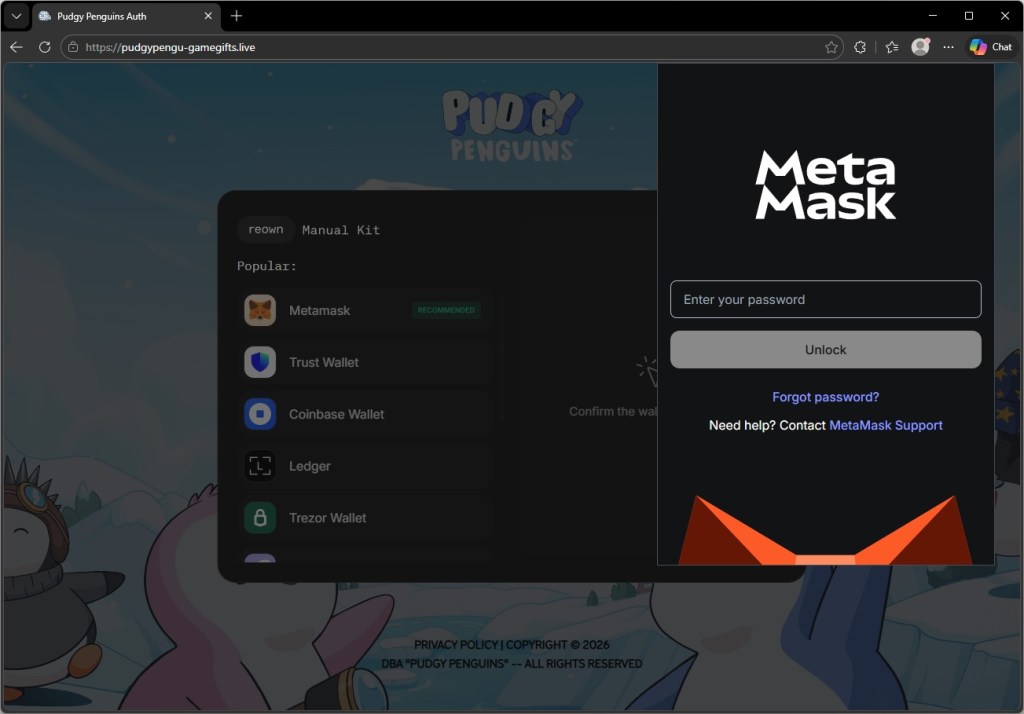

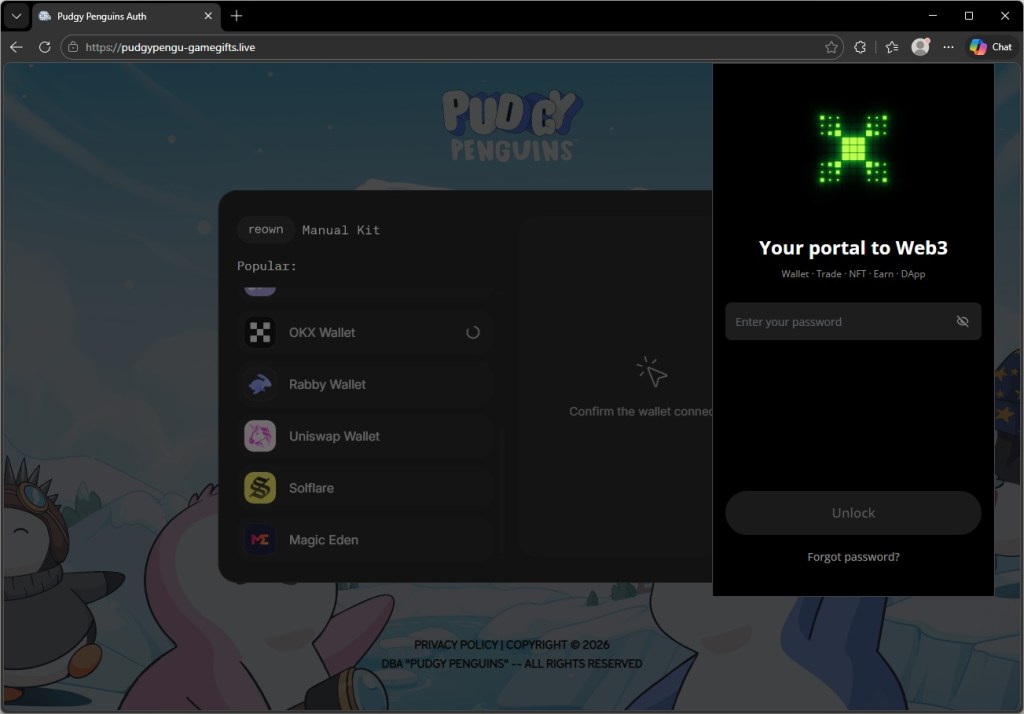

Cela signifie que le jeu officiel demande parfois aux joueurs de connecter un portefeuille cryptographique afin de vérifier la propriété des objets ou de débloquer des fonctionnalités supplémentaires. Le site de hameçonnage exploite cette étape : lorsqu'un visiteur sélectionne son portefeuille sur ce faux site, celui-ci affiche ce qui semble être l'écran de déverrouillage de ce portefeuille. Pour l'utilisateur, cela ressemble en tous points au véritable logiciel de portefeuille cryptographique auquel il fait déjà confiance.

« Connectez votre portefeuille pour commencer »

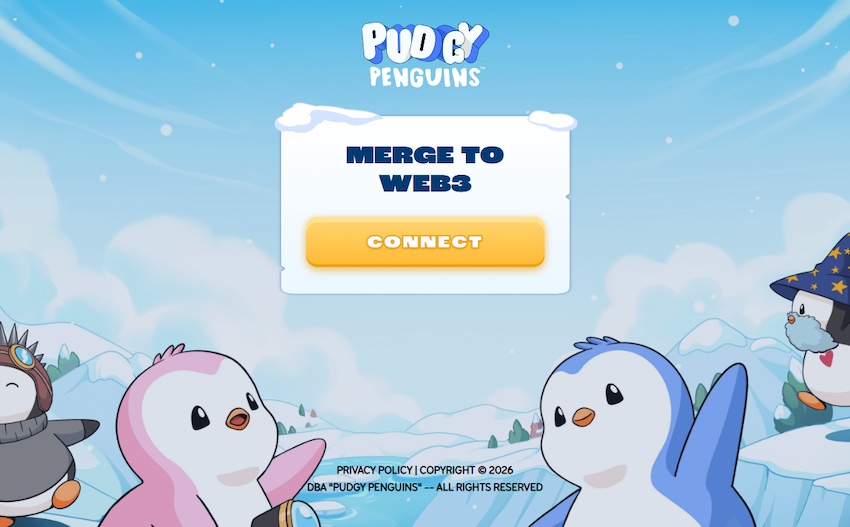

La marque Pudgy Penguins a connu des mois extraordinaires. Ce projet de NFT sur le thème des pingouins, relancé par le PDG Luca Netz après son rachat en 2022, a progressivement construit l'une des histoires de crossover les plus convaincantes du Web3 : des peluches physiques dans les rayons de Walmart et Target, un jeu mobile intitulé Pudgy Party qui a dépassé le million de téléchargements, et un jeu sur navigateur appelé Pudgy World qui a été mis en ligne le 10 mars 2026 et a immédiatement fait le buzz.

Le jeu officiel invite les joueurs à connecter un portefeuille crypto pour commencer. Cette phrase : « Connectez votre portefeuille pour commencer » apparaît désormais, mot pour mot, sur un site qui n'a rien à voir avec Pudgy Penguins.

Le domaine en question est pudgypengu-gamegifts[.]live. Il n'est en aucun cas affilié à Igloo Inc., la société à l'origine de Pudgy Penguins. Le site reproduit le décor glacé du jeu officiel, le logo de Pudgy Penguins et la palette de couleurs bleu et blanc caractéristique de la marque avec une telle fidélité qu'un utilisateur qui tomberait dessus au moment du lancement d'un nouveau jeu n'aurait aucune raison évidente de se méfier.

Onze portefeuilles, onze faux très convaincants

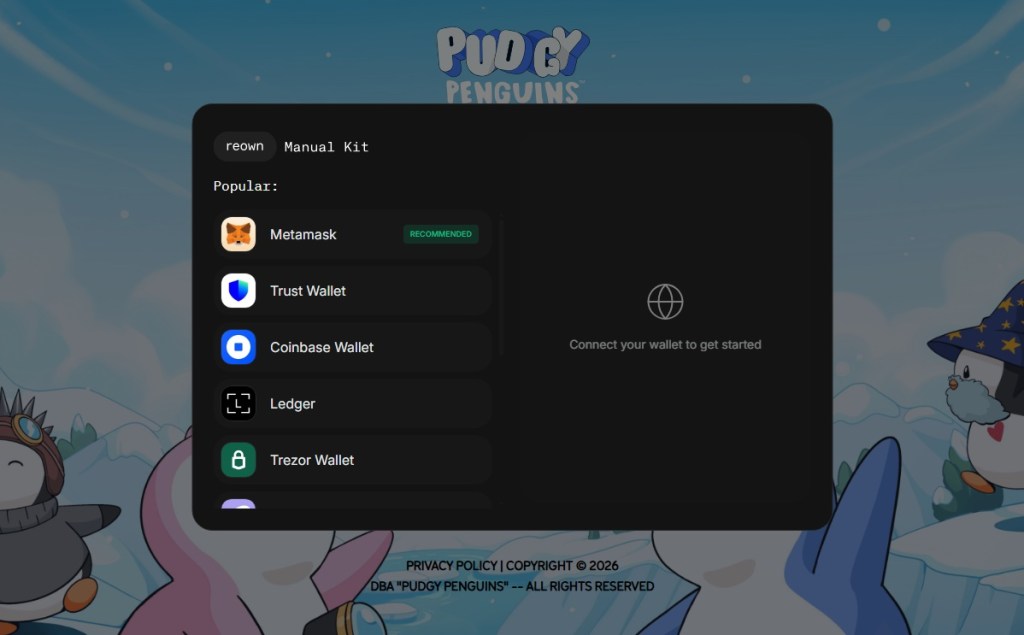

En cliquant sur le bouton CONNECT, une fenêtre contextuelle au thème sombre s'ouvre ; elle est conçue pour ressembler au kit de connexion Reown WalletConnect, la bibliothèque open source que le véritable site Pudgy World utilise pour gérer les connexions aux portefeuilles. La fenêtre contextuelle affiche même les libellés « reown » et « Manual Kit » en haut, à l'instar du composant authentique.

Vous trouverez ci-dessous la liste des portefeuilles pris en charge :

MetaMask (marqué « RECOMMANDÉ »), Trust Wallet, Coinbase Wallet, Ledger, Trezor Wallet, Phantom Wallet, Rabby Wallet, OKX Wallet, Magic Eden, Solflare et Uniswap Wallet.

C'est à l'étape suivante que l'attaque devient intéressante d'un point de vue technique.

Le choix d'un portefeuille logiciel ne redirige pas l'utilisateur vers une autre page et n'ouvre pas de site externe. À la place, la page affiche une superposition conçue pour ressembler à l'écran de déverrouillage réel de l'extension de navigateur du portefeuille. Cette superposition apparaît au bord de la fenêtre du navigateur, exactement à l'endroit où s'afficherait une véritable fenêtre contextuelle d'extension.

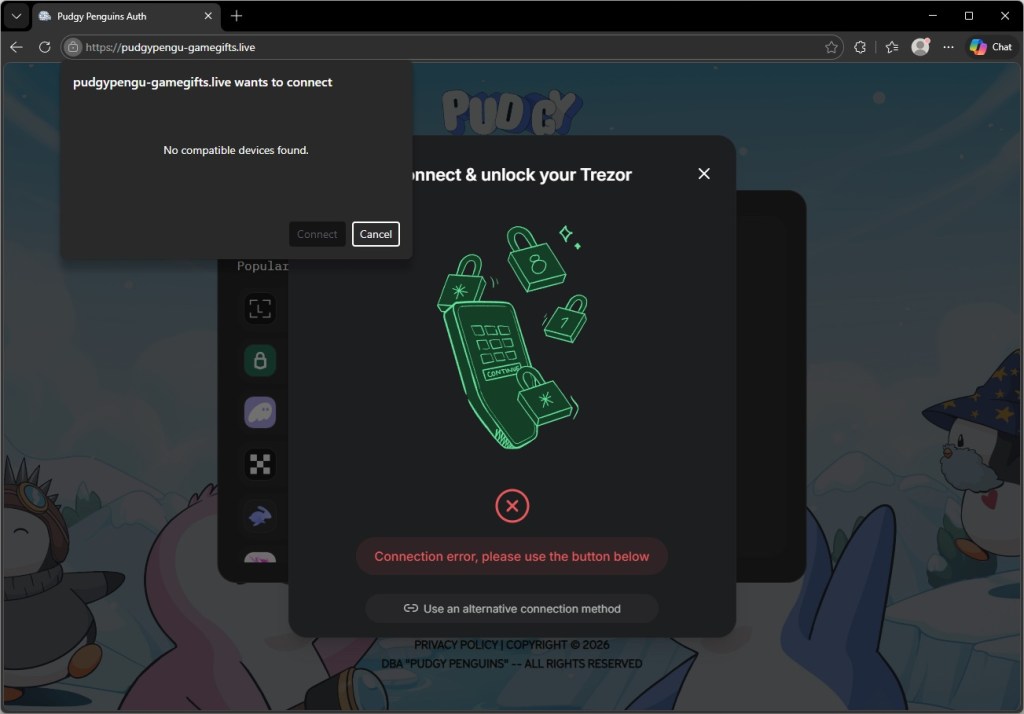

Le fonctionnement des portefeuilles matériels est différent. Lorsque l'on sélectionne « Trezor Wallet », une boîte de dialogue s'ouvre au centre de l'écran, imitant l'interface de Trezor Connect, plutôt qu'une fenêtre superposée dans un coin. Dans les deux cas, l'utilisateur a l'impression de consulter son propre logiciel, alors qu'il s'agit en réalité d'un élément de page web contrôlé par le pirate.

La contrefaçon se trouve exactement à l'endroit où se trouverait votre véritable extension

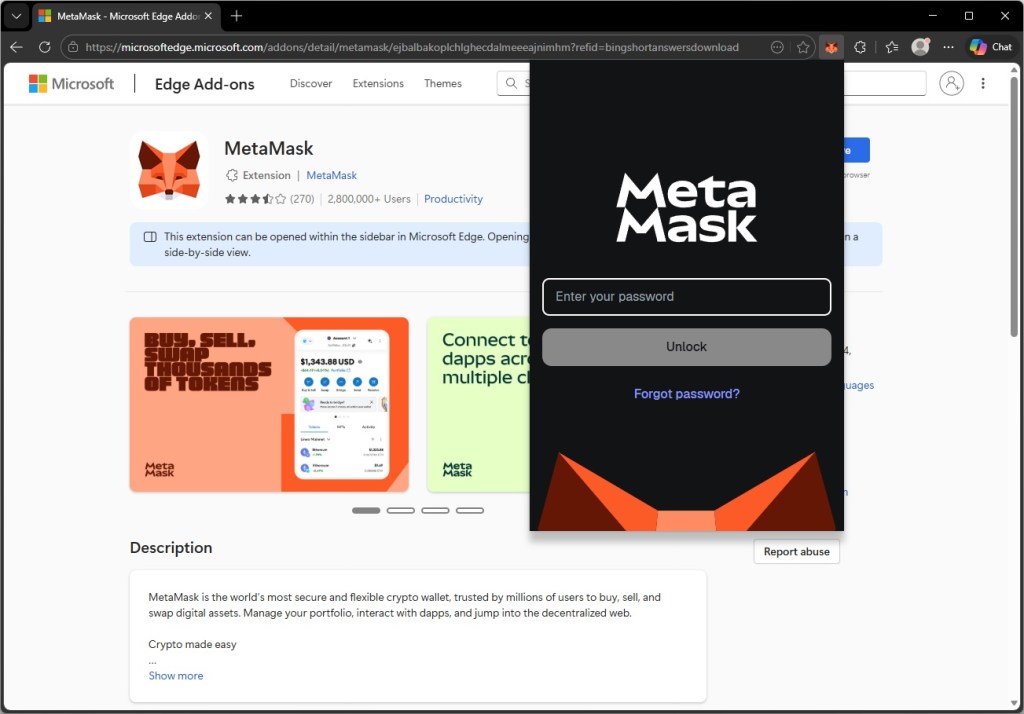

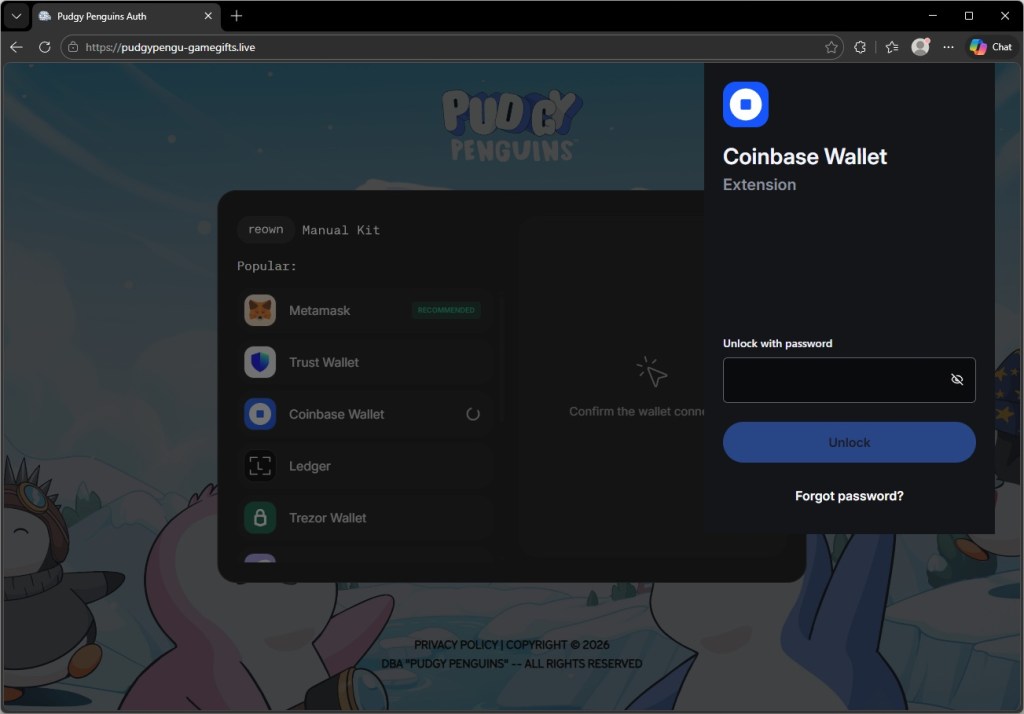

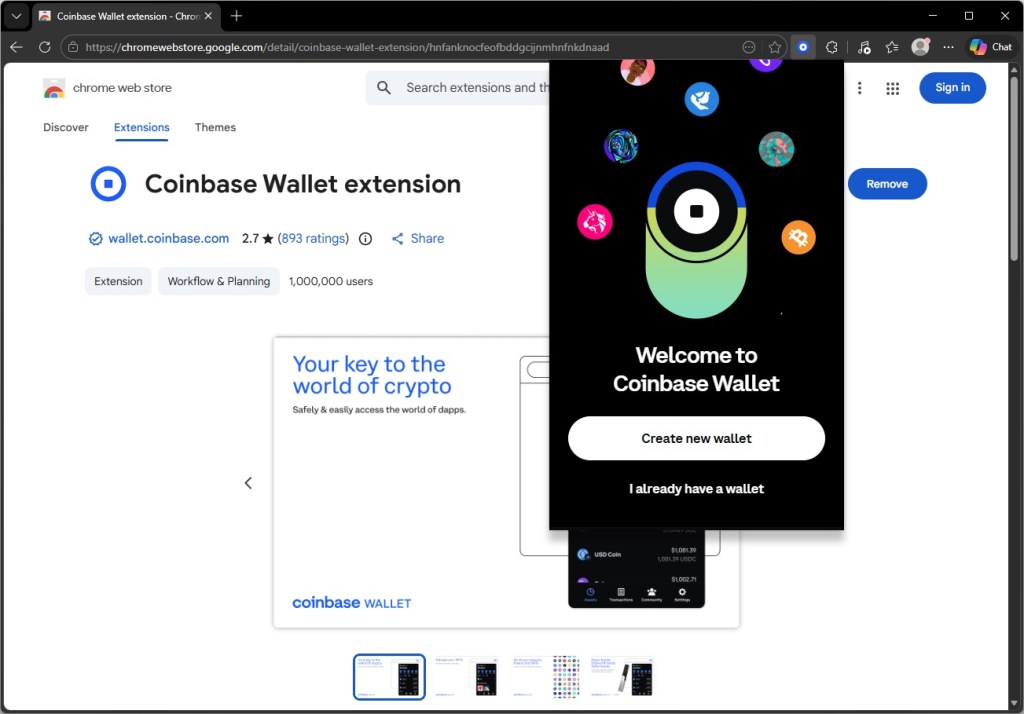

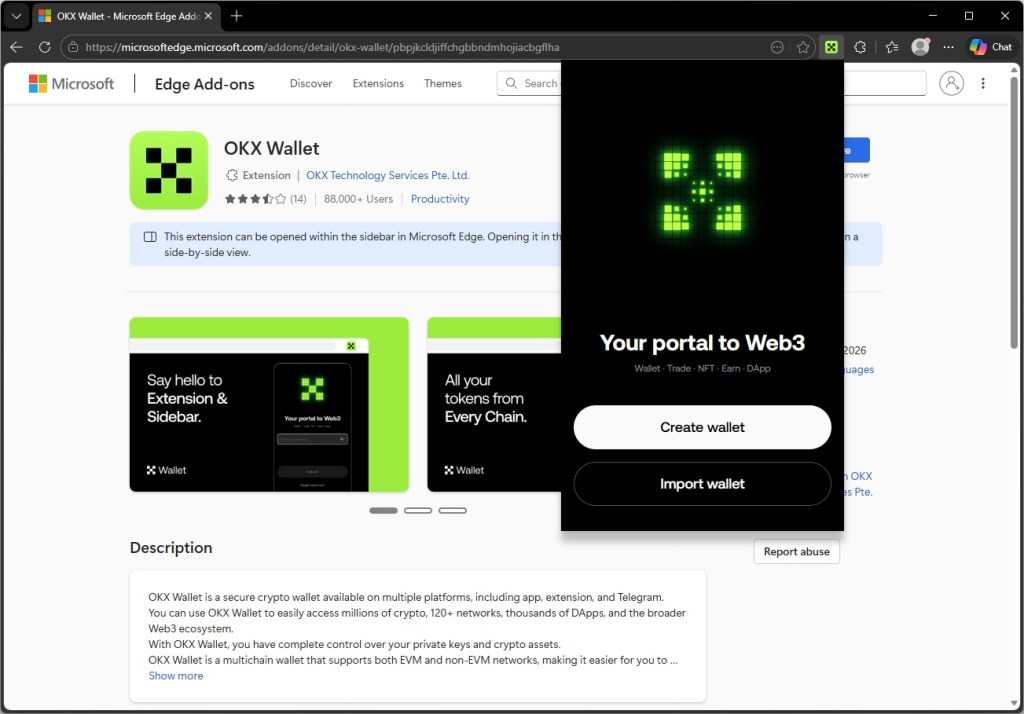

Pour chaque extension de navigateur figurant dans la liste, le site de hameçonnage affiche un écran de déverrouillage conçu pour reproduire fidèlement l'identité visuelle de l'extension authentique, avec le logo, la palette de couleurs, la disposition des boutons et le libellé appropriés.

Les captures d'écran ci-dessous montrent les contrefaçons à côté des extensions authentiques. Les différences ne sont pas perceptibles pour quelqu'un qui ne les cherche pas.

Les utilisateurs de portefeuilles matériels ne sont pas épargnés, et le fait que Trezor soit pris pour cible est particulièrement révélateur.

Les appareils Trezor sont généralement détenus par des personnes qui évoluent dans le monde des cryptomonnaies depuis suffisamment longtemps pour investir dans du matériel de sécurité dédié. En d'autres termes, il s'agit probablement d'utilisateurs disposant de comptes d'une valeur plus élevée.

Lorsque l'on sélectionne « Trezor Wallet » sur le site de phishing, une boîte de dialogue s'affiche, imitant fidèlement l'interface de Trezor Connect Bridge. Parallèlement, le navigateur affiche une demande d'autorisation native pour un périphérique USB — la boîte de dialogue propre au système d'exploitation, déclenchée par un appel à l'API WebUSB — indiquant : « pudgypengu-gamegifts.live souhaite se connecter. »

Le message « Aucun appareil compatible détecté » s'affiche si aucun Trezor n'est branché, mais la séquence est conçue pour ressembler à une véritable procédure d'authentification matérielle.

Un utilisateur qui branche son Trezor à ce stade et accepte l'autorisation USB a donné au site de phishing l'accès au pont de l'appareil.

Pour ceux qui n'ont pas d'appareil à portée de main, la boîte de dialogue propose une autre option : « Utiliser une autre méthode de connexion ». C'est probablement là que le mal se fait le plus. Un utilisateur qui ne parvient pas à faire fonctionner la procédure matérielle et qui se rabat sur une option manuelle est à deux doigts de se voir demander de saisir sa phrase de récupération, la clé principale donnant accès à tout le contenu de son portefeuille, directement dans un champ contrôlé par le pirate.

La page qui fait la morte devant les chercheurs

La page de phishing est plus sophistiquée qu'il n'y paraît à première vue.

Le site intègre un chargeur JavaScript obscurci, dont le contenu réel est compressé et dissimulé derrière plusieurs couches de codage, et qui effectue une série de vérifications avant d'exécuter toute action visible.

Tout d'abord, il vérifie si le navigateur est piloté par un outil automatisé du type de ceux utilisés par les chercheurs en sécurité et les boîtes de sable pour analyser en masse les pages suspectes. S'il en détecte un, il s'arrête discrètement et la page s'affiche comme étant sûre.

Ensuite, il lit l'identifiant du matériel graphique afin de déterminer s'il s'exécute au sein d'une machine virtuelle, qui constitue un autre environnement d'analyse courant.

Ce n'est qu'après s'être assuré de la présence d'un véritable utilisateur qu'il demande une deuxième charge utile, plus volumineuse, au serveur de l'attaquant. Cette charge utile contient le code chargé de voler les identifiants.

Même cette requête comporte une mesure de sécurité. Si la réponse du serveur fait moins de 500 Ko (le type de réponse factice qu'un fournisseur de solutions de sécurité pourrait envoyer à un domaine malveillant connu), le chargeur l'ignore et ne fait rien.

En pratique, cela signifie que les outils d'analyse automatisés sont susceptibles de considérer la page d'accueil comme inoffensive, car, sur leur infrastructure, elle se comporte comme telle. La fonctionnalité malveillante ne se charge jamais, à moins que le serveur de l'attaquant ne juge que le visiteur mérite d'être pris pour cible.

Pourquoi cette campagne cible les joueurs en surpoids

Le timing semble avoir été choisi délibérément. Pudgy World a été lancé le 10 mars 2026, et la campagne de phishing semble avoir été active à peu près à la même période. Les nouveaux joueurs qui découvrent le jeu pour la première fois suivent un processus d'intégration Web3 qu'ils n'ont jamais connu auparavant.

L'étape légitime « Connectez votre portefeuille » sur le site officiel laisse croire aux utilisateurs que ce comportement est normal. Le site de phishing exploite alors cette attente avant que l'expérience ne puisse la remettre en question.

La diversité des portefeuilles visés est également considérable. La campagne ne laisse pratiquement aucune faille de sécurité. Que la victime détienne des actifs Ethereum, Solana ou multi-chaînes, une contrefaçon convaincante l'attend. La création de 11 interfaces utilisateur spécifiques à chaque portefeuille n'est pas une mince affaire. Cela indique soit qu'il s'agit d'un acteur malveillant disposant de ressources importantes, soit, plus probablement, la réutilisation d'un kit de phishing commercial conçu précisément pour ce type d'attaque.

Que faire si vous pensez avoir été affecté

Les campagnes de phishing liées aux cryptomonnaies s'appuient depuis longtemps sur de faux airdrops et de fausses pages MetaMask. Cette campagne se distingue par la précision avec laquelle elle imite l'écran de déverrouillage d'un portefeuille, en plaçant l'invite exactement là où apparaîtrait une véritable fenêtre contextuelle d'extension et en tirant parti de la mémoire musculaire des utilisateurs.

Cette attaque profite également du lancement de Pudgy World. À mesure que les produits Web3 touchent un public plus large, ils attirent des pirates qui ciblent les utilisateurs peu familiarisés avec la sécurité des portefeuilles.

Une règle reste d'actualité : un site web ne peut en aucun cas afficher l'écran de déverrouillage de votre navigateur.

- Si vous avez saisi le mot de passe de votre MetaMask, Coinbase Wallet ou de tout autre portefeuille logiciel sur ce site, modifiez-le immédiatement en déverrouillant l'extension comme d'habitude, puis en accédant aux paramètres. Envisagez de transférer vos actifs vers une nouvelle adresse de portefeuille dont la phrase de récupération n'a jamais été utilisée sur aucun site web.

- Si vous avez accepté la demande d'autorisation pour le périphérique USB de Trezor, déconnectez votre appareil et consultez l'historique des connexions dans Trezor Suite. Une connexion WebUSB ne divulgue pas en soi votre phrase de récupération, mais elle peut permettre à une page malveillante de communiquer avec le pont. Révoquez immédiatement cette autorisation dans les paramètres du site de votre navigateur.

- Ajoutez le site officiel de Pudgy Penguins (pudgypenguins.com) et l'URL officielle du jeu à vos favoris. Accédez-y directement à partir de ce favori, et jamais via un lien sur Discord, Twitter ou un message privé.

- Installez une extension de navigateur qui signale les domaines de hameçonnage connus avant que vous n'interagissiez avec eux. Malwarebytes Browser Guard bloquera ce domaine.

- Gardez cette règle à l'esprit : l'écran de déverrouillage de votre portefeuille s'affiche toujours dans la barre située tout en haut de la fenêtre, et non à l'intérieur de la page elle-même. Toute page qui semble afficher la demande de mot de passe de votre portefeuille à l'intérieur du contenu de la page est un site de hameçonnage.

Indicateurs de compromis (IOC)

Domaines

pudgypengu-gamegifts[.]live