Microsoft rilascia importanti aggiornamenti di sicurezza il secondo martedì di ogni mese, noto come Patch Tuesday. L'aggiornamento di questo mese risolve 79 CVE Microsoft, tra cui due vulnerabilità zero-day.

Microsoft definisce uno zero-day come "un difetto nel software per il quale non è ancora disponibile alcuna patch ufficiale o aggiornamento di sicurezza". Quindi, dato che ora la patch è disponibile, questi due non sono più zero-day. Non c'è nemmeno motivo di credere che siano mai stati sfruttati attivamente.

Ma diamo un'occhiata alle possibili conseguenze se non installi l'aggiornamento.

La vulnerabilità identificata come CVE-2026-21262 (punteggio CVSS 8,8 su 10) è un bug in Microsoft SQL Server che consente a un utente che ha effettuato l'accesso di scalare silenziosamente la scala dei privilegi e diventare potenzialmente un amministratore di database completo (sysadmin). Con quel livello di controllo, può leggere, modificare o eliminare dati, creare nuovi account e manomettere le configurazioni o i processi del database. Laddove SQL Server dovrebbe verificare ciò che ogni utente è autorizzato a fare, in questo caso può essere indotto a concedere più potere di quanto previsto.

Una volta che l'autore dell'attacco ha ottenuto questo punto d'appoggio, non è necessaria alcuna interazione da parte dell'utente: lo sfruttamento può avvenire attraverso la rete utilizzando richieste SQL appositamente create che abusano dei controlli di autorizzazione difettosi. In uno scenario tipico del mondo reale, questo bug sarebbe il secondo atto di una catena di attacchi: prima si entra con privilegi bassi, poi si utilizza CVE-2026-21262 per promuovere silenziosamente se stessi a re del database e iniziare a riscrivere lo script.

CVE-2026-26127 (punteggio CVSS 7,5 su 10) è un bug nella piattaforma .NET di Microsoft che consente a un aggressore di bloccare in remoto le applicazioni .NET, rendendole effettivamente offline per un certo periodo di tempo. Il difetto è presente in Microsoft .NET 9.0 e 10.0, su Windows, macOS e Linux, nel runtime o nelle librerie .NET, non in un'applicazione specifica. In altre parole, si tratta di un bug nel motore che esegue il codice .NET, quindi qualsiasi applicazione creata con le versioni .NET interessate potrebbe essere a rischio fino all'applicazione della patch.

Il risultato principale è il denial of service: un aggressore può causare il crash o l'instabilità dei processi .NET mirati, con conseguenti tempi di inattività o prestazioni ridotte. Per un'API web pubblica, un servizio di pagamento o qualsiasi applicazione line-of-business basata su .NET, ciò può significare interruzioni reali e utenti insoddisfatti a causa del ripetuto blocco dei servizi.

Le vulnerabilità che interessano gli utenti di Microsoft Office sono due difetti di esecuzione di codice remoto in Microsoft Office (CVE-2026-26110 e CVE-2026-26113), entrambi sfruttabili tramite il riquadro di anteprima, e un difetto di divulgazione delle informazioni in Microsoft Excel (CVE-2026-26144), che potrebbe essere utilizzato per sottrarre dati tramite Microsoft Copilot. Le vulnerabilità di Office compaiono regolarmente nelle versioni Patch Tuesday e, in questo caso, nessuna è stata segnalata come attivamente sfruttata.

Come applicare le correzioni e verificare se sei protetto

Questi aggiornamenti risolvono i problemi di sicurezza e proteggono il PC Windows . Ecco come assicurarsi di essere aggiornati:

1. Aprire le impostazioni

- Fai clic sul pulsanteStart(il Windows nella parte inferiore sinistra dello schermo).

- Fare clic su Impostazioni (sembra un piccolo ingranaggio).

2. Andare a Windows Update

- Nella finestra Impostazioni, selezionate Windows Update (di solito in fondo al menu a sinistra).

3.Verifica la disponibilità di aggiornamenti

- Fare clic sul pulsante Verifica aggiornamenti.

- Windows gli ultimi aggiornamenti Patch Tuesday.

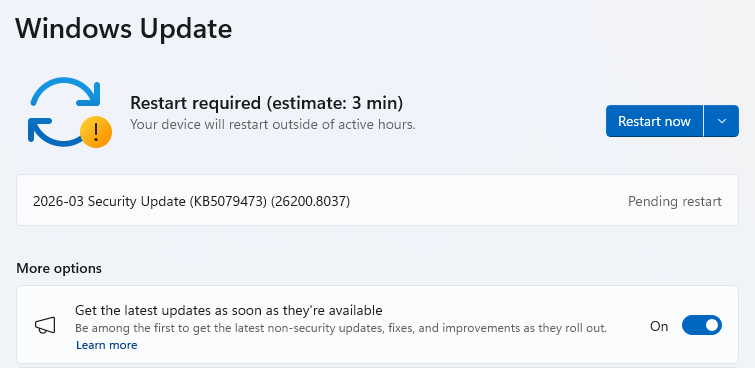

- Se hai scelto di ricevere gli ultimi aggiornamenti non appena disponibili, potresti visualizzare questa opzione inAltre opzioni.

- In tal caso potresti vedere un È necessario riavviare messaggio. Riavvia il sistema e l'aggiornamento sarà completato.

- In caso contrario, procedi con i passaggi seguenti.

4. Download e installare

- Se vengono trovati degli aggiornamenti, il download inizierà subito. Una volta completato, verrà visualizzato un pulsante con la dicitura Installa o riavvia ora.

- Clicca Installare se necessario e seguire le istruzioni. Di solito è necessario riavviare il computer per completare l'aggiornamento. In tal caso, fare clic su Riavvia ora.

5. Ricontrollate di essere aggiornati

- Dopo il riavvio, tornare a Windows Update e controllare di nuovo. Se viene visualizzato il messaggio Sei aggiornato, è tutto pronto!

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.