Un ricercatore ha pubblicato «Zombie ZIP», un metodo semplice per modificare la prima parte (l'intestazione) di un file ZIP in modo che indichi erroneamente che il suo contenuto non è compresso, mentre in realtà lo è.

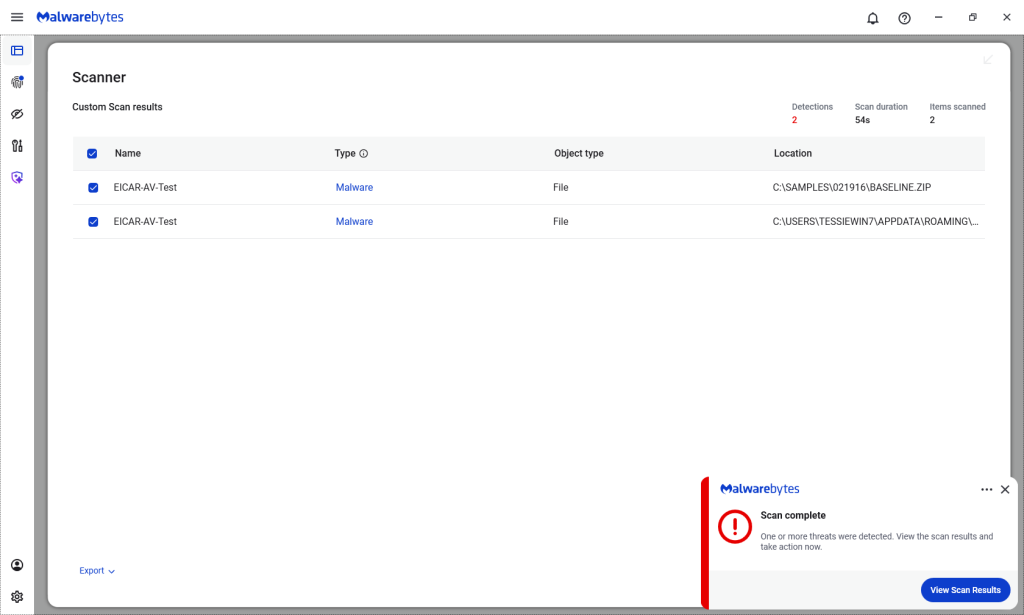

Molti prodotti antivirus si fidano di quell'intestazione e non decomprimono né analizzano mai correttamente il vero contenuto del payload. Nei test condotti circa una settimana dopo la divulgazione, circa 60 delle 63 suite antivirus più diffuse non sono riuscite a rilevare il malware nascosto in questo modo: circa il 95% dei motori lo ha lasciato passare.

Zombie ZIP è essenzialmente un metodo per creare un file ZIP danneggiato in grado di eludere il rilevamento da parte della maggior parte dei programmi antivirus. La tecnica presenta però un importante limite. Il file ZIP danneggiato richiede infatti un programma di caricamento personalizzato per essere aperto correttamente. Qualsiasi normale programma di gestione degli archivi, come lo Windows integrato Windows , 7-Zip, WinRAR e altri, segnalerà il file come danneggiato.

La vulnerabilità è stata catalogata con il codice CVE-2026-0866, anche se diversi ricercatori nel campo della sicurezza informatica contestano il fatto che debba essere classificata come vulnerabilità o che le debba essere assegnato un codice CVE. Il fatto che richieda un caricatore personalizzato rende quasi impossibile che questo metodo riesca a infettare un sistema che non sia già stato compromesso.

Ciò consente comunque alle soluzioni anti-malware di rilevare sia il caricatore personalizzato sia qualsiasi malware noto una volta che il payload è stato correttamente decompresso. In altre parole, l'aggiramento influisce solo sul controllo iniziale del file ZIP, non sull'effettiva esecuzione del malware già noto.

Malwarebytes/ThreatDown A proposito, entrambi i prodotti hanno rilevato entrambi i file.

Dettagli tecnici

Sulla loro pagina GitHub (attualmente bloccata da Malwarebytes Browser Guard di un modello rischioso), i ricercatori spiegano come funziona il metodo Zombie ZIP.

Modificando il file compressiontype a 0 (STORED), gli strumenti che tentano di leggere l'archivio presumono che il contenuto del file sia semplicemente memorizzato all'interno del file ZIP e non compresso.

«I motori AV si affidano al campo "Metodo ZIP". Quando

Method=0 (STORED), analizzano i dati come byte grezzi non compressi. Ma i dati sono in realtà compressi con DEFLATE — quindi lo scanner rileva solo rumore compresso e non individua alcuna firma.Il CRC viene impostato sul checksum del payload non compresso, creando un'ulteriore discrepanza che induce gli strumenti di estrazione standard (7-Zip, unzip, WinRAR) a segnalare errori o a estrarre file danneggiati.

Tuttavia, un programma di caricamento appositamente progettato, che ignora il metodo dichiarato e decomprime il file come DEFLATE, recupera perfettamente il contenuto.

La vulnerabilità consiste nell'elusione degli scanner: i controlli di sicurezza indicano che «non è presente alcun malware», mentre in realtà il malware è presente e può essere facilmente recuperato dagli strumenti degli hacker.

Il ricercatore nel campo della sicurezza Didier Stevens pubblicato un metodo per esaminare in modo sicuro il contenuto di un file ZIP "zombie" danneggiato. Un modo per individuare la manomissione consiste nel confrontare i campi dell'intestazione ZIP compressedsize e uncompressedsize. Se sono diversi, significa che il file ZIP non è effettivamente SALVATO, ma compresso.

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.