Un sito web progettato in modo da assomigliare alla pagina di sicurezza di un account Google sta distribuendo quello che potrebbe essere uno dei toolkit di sorveglianza basati su browser più completi che abbiamo mai osservato in circolazione.

Camuffato da normale controllo di sicurezza, guida le vittime attraverso un processo in quattro fasi che garantisce all'autore dell'attacco l'accesso alle notifiche push, alla rubrica del dispositivo, alla posizione GPS in tempo reale e al contenuto degli appunti, il tutto senza installare un'app tradizionale.

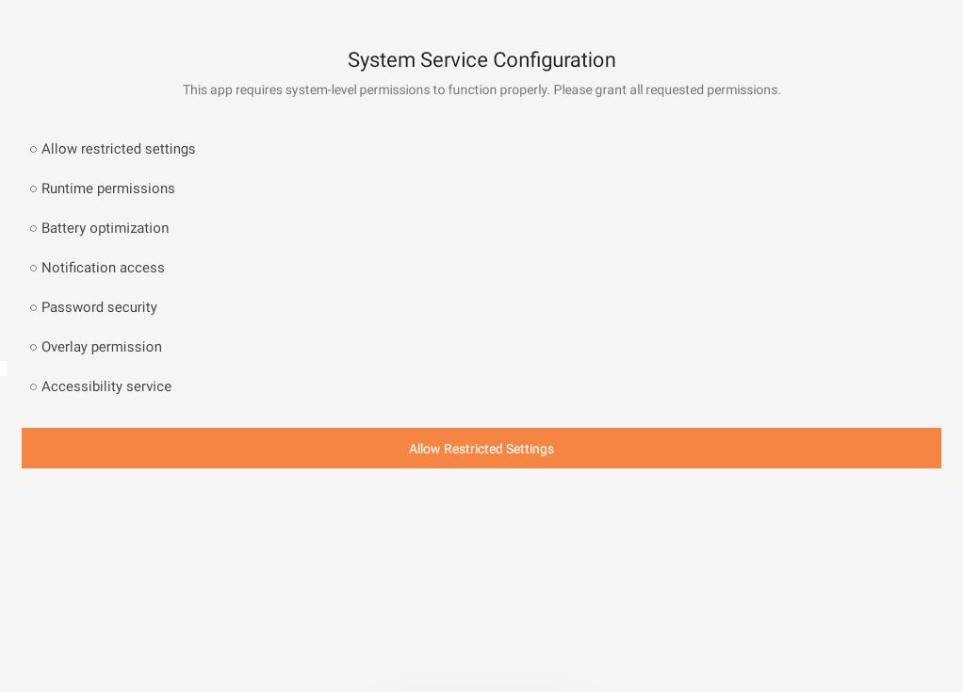

Per le vittime che seguono tutte le istruzioni, il sito fornisce anche un pacchetto Android che introduce un impianto nativo che include una tastiera personalizzata (che consente la cattura dei tasti premuti), funzionalità di lettura dello schermo basate sull'accessibilità e autorizzazioni coerenti con l'accesso al registro delle chiamate e la registrazione del microfono.

L'infrastruttura utilizza un unico dominio di comando e controllo, google-prism[.]com. Il dominio viene instradato attraverso la rete di distribuzione dei contenuti di Cloudflare, un servizio ampiamente utilizzato sia da siti legittimi che da siti dannosi.

Una pagina di sicurezza senza barra degli indirizzi

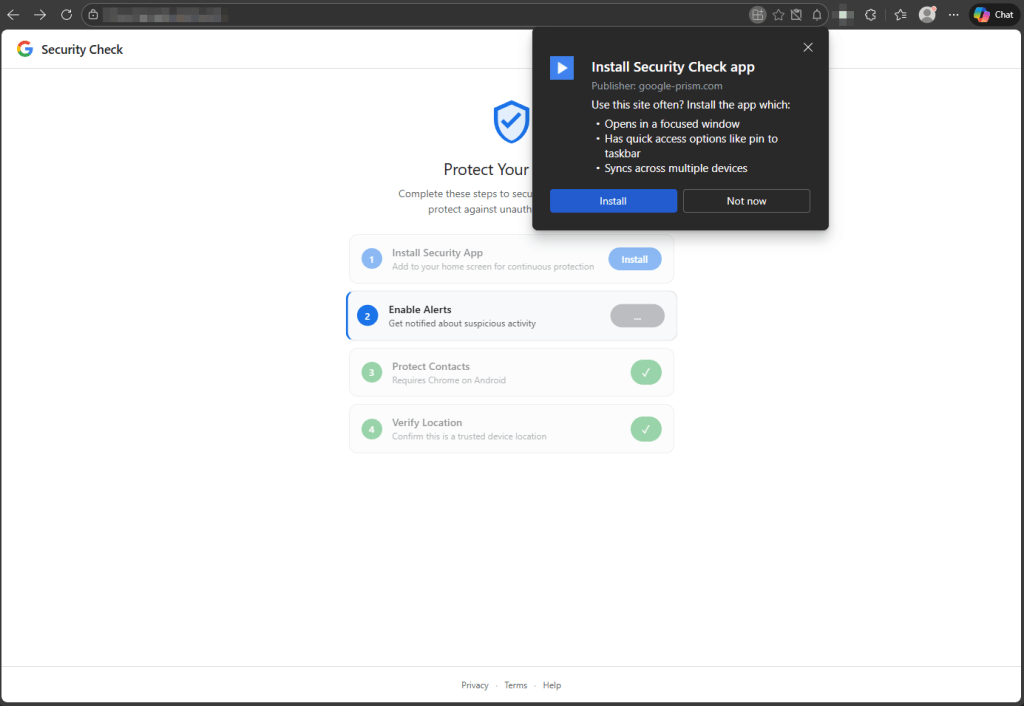

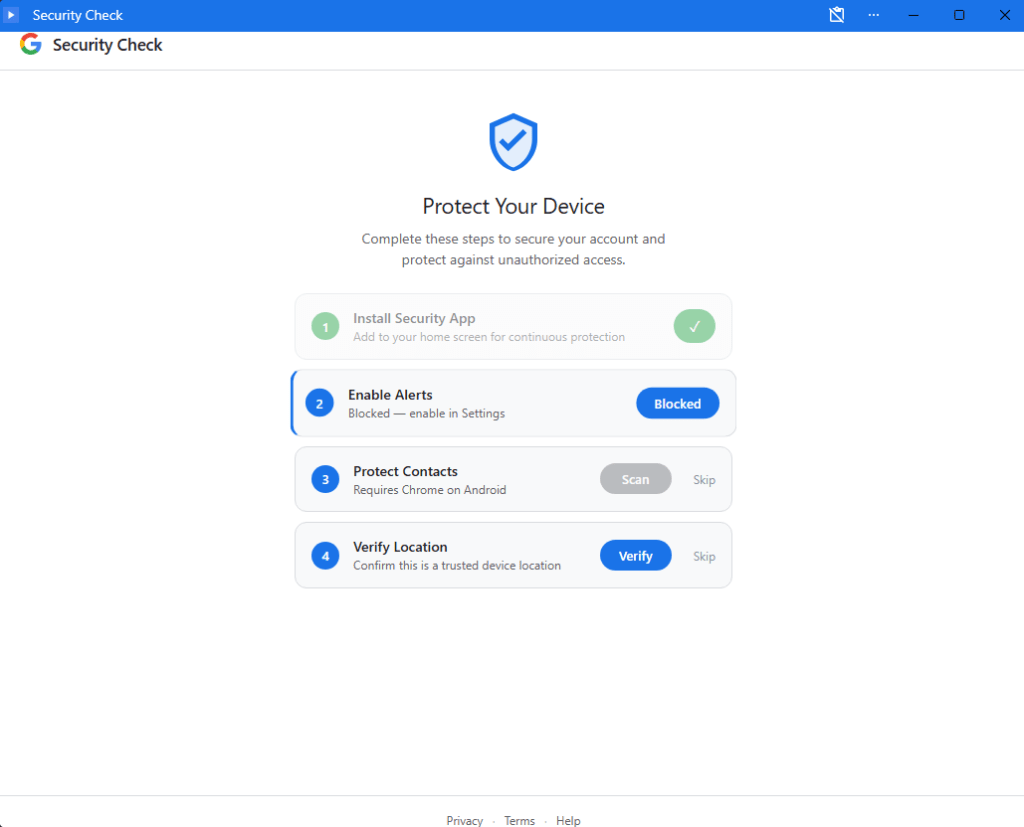

L'attacco inizia con quello che sembra essere un vero avviso di sicurezza dell'account Google. Non si basa su un exploit o su un bug del browser. Si basa sul fatto che l'utente crede di rispondere a Google.

Quando viene installata come PWA (una Progressive Web App, essenzialmente un sito web che si aggiunge alla schermata iniziale e viene eseguito in una finestra separata), la barra degli indirizzi del browser scompare. La vittima vede ciò che sembra un'app Google nativa.

Durante il test, siamo stati guidati attraverso quattro passaggi, ciascuno dei quali era concepito come un'azione protettiva.

- All'utente viene richiesto di "installare" lo strumento di sicurezza come PWA.

- Il sito richiede autorizzazioni di notifica, presentate come abilitazione degli "avvisi di sicurezza". Le notifiche push web forniscono all'autore dell'attacco un canale di comunicazione persistente che può funzionare anche quando la PWA non è attivamente aperta.

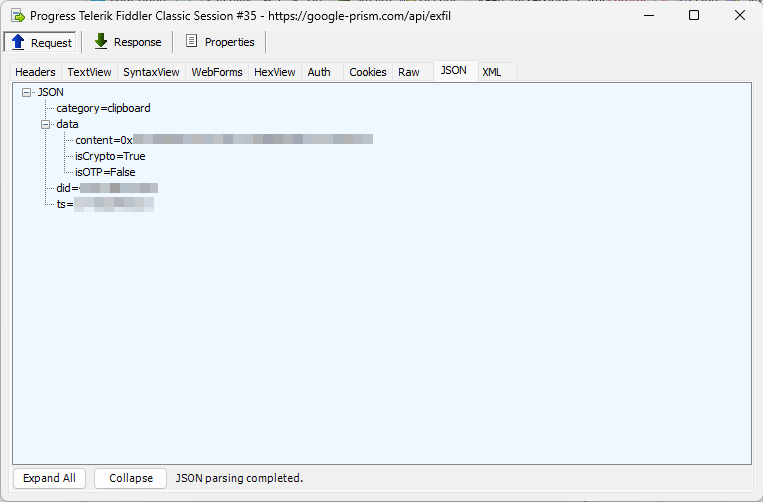

- Il sito utilizza l'API Contact Picker, una funzione legittima del browser progettata per condividere i contatti con le applicazioni web. Alla vittima viene richiesto di selezionare i contatti da condividere. Dopo la selezione, l'interfaccia visualizza un testo di conferma del tipoX protetti", presentando questa operazione come un controllo di sicurezza. Tuttavia, l'analisi della rete mostra che i contatti selezionati vengono inviati direttamente al dominio controllato dall'autore dell'attacco.

- Il sito richiede la posizione GPS con il pretesto di "verificare la tua identità da una posizione affidabile". Latitudine, longitudine, altitudine, direzione e velocità vengono tutte sottratte.

Cosa succede dopo aver chiuso la scheda

Quando la vittima installa la PWA e concede le autorizzazioni, entrano in funzione due codici distinti. Capire quale dei due fa cosa spiega perché chiudere la scheda non è sufficiente.

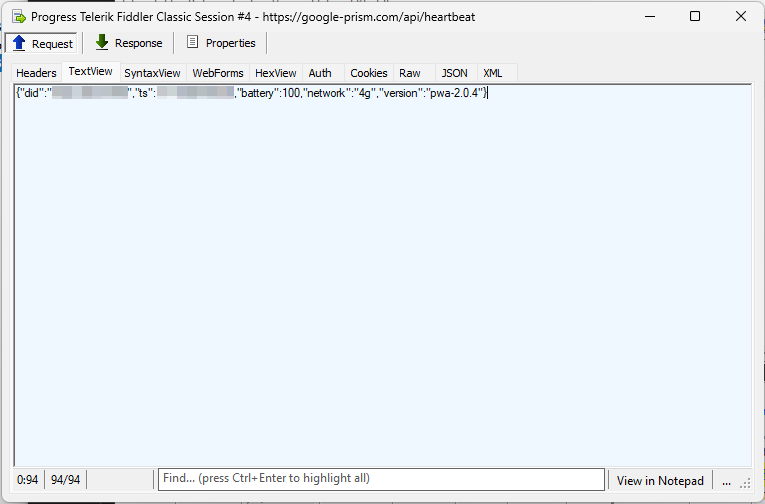

Lo script della pagina rimane in esecuzione finché l'app è aperta. Tenta di leggere gli appunti al momento della selezione e in caso di cambiamento di visibilità, cercando password monouso e indirizzi di portafogli di criptovalute. Cerca di intercettare i codici di verifica SMS tramite l'API WebOTP sui browser supportati, crea un'impronta digitale dettagliata del dispositivo e interroga /api/heartbeat ogni 30 secondi, in attesa che l'operatore invii i comandi.

Il service worker è la parte che rimane attiva anche se chiudi la scheda.

Si trova sotto la pagina, gestisce le notifiche push, esegue attività in background incorporate nei payload push e mette in coda i dati rubati localmente quando il dispositivo va offline, poi svuota quella coda nel momento in cui la connettività ritorna. Include gestori per eventi di sincronizzazione in background e periodici, consentendo di riattivare ed eseguire attività laddove tali funzionalità sono supportate e registrate.

Chiudi la scheda del browser e lo script della pagina si interrompe. Il monitoraggio degli appunti e l'intercettazione degli SMS terminano immediatamente.

Ma il service worker rimane registrato. Se la vittima ha concesso le autorizzazioni di notifica, l'autore dell'attacco può comunque riattivarlo silenziosamente, inviare un nuovo compito o avviare un caricamento di dati senza riaprire l'app.

E se la vittima lo riapre, la raccolta riprende immediatamente.

Il tuo browser, il loro proxy

La funzionalità forse più preoccupante è il relay WebSocket. Una volta connesso, l'autore dell'attacco può instradare richieste web arbitrarie attraverso il browser della vittima come se stesse navigando dalla rete della vittima stessa.

Il malware agisce come un proxy HTTP, eseguendo richieste di recupero con qualsiasi metodo, intestazione, credenziale e corpo specificati dall'autore dell'attacco, quindi restituisce la risposta completa, comprese le intestazioni.

Ciò significa:

- Se la vittima si trova su una rete aziendale, le risorse interne potrebbero diventare accessibili.

- I controlli di accesso basati su IP possono essere aggirati

- Il traffico dell'autore dell'attacco sembra provenire dall'indirizzo IP residenziale della vittima.

Il toolkit include anche uno scanner di porte che esegue la scansione degli intervalli di rete interni (per impostazione predefinita, tutti i 254 indirizzi sulla sottorete locale sulle porte 80, 443 e 8080) utilizzando una tecnica basata sul tempo per identificare gli host attivi all'interno della sandbox del browser.

Inoltre, l'autore dell'attacco può eseguire codice JavaScript arbitrario sul dispositivo della vittima tramite un comando eval remoto inviato tramite WebSocket.

I dati rubati non scompaiono mai

Il toolkit è progettato per tollerare una connettività scadente. Quando il dispositivo è offline, i dati acquisiti (acquisizioni degli appunti, aggiornamenti della posizione, OTP intercettati) vengono messi in coda nell'API della cache del browser e memorizzati come voci individuali sotto chiavi come /exfil/{timestamp}-{random}.

Quando la connettività viene ripristinata, un evento di sincronizzazione in background riproduce ogni elemento in coda sul server. Ogni voce viene eliminata solo dopo che il server ne ha confermato la ricezione.

Sui browser basati su Chromium, il service worker include un gestore per la sincronizzazione periodica in background sotto il tag c2-checkin, che consente riattivazioni programmate laddove la funzione è supportata e attivata. In combinazione con gli heartbeat attivati da push, ciò significa che l'autore dell'attacco può mantenere il contatto con un dispositivo compromesso fintanto che la PWA rimane installata, il che potrebbe significare settimane o mesi.

Quando il browser non basta: l'impianto nativo

Per le vittime che seguono tutte le istruzioni, il livello web fornisce un secondo payload: un Android camuffato da "aggiornamento di sicurezza critico".

La download afferma che si tratta della "Versione 2.1.0 · 2,3 MB · Verificata da Google".

Il file effettivo è un pacchetto da 122 KB denominato com.device.sync, etichettato come "Servizio di sistema" nel cassetto delle applicazioni.

L'APK richiede 33 Android , tra cui privilegi ad alto rischio quali accesso agli SMS, accesso al registro delle chiamate, accesso al microfono, accesso ai contatti e controllo dei servizi di accessibilità.

Comprende:

- Una tastiera personalizzata in grado di catturare i tasti premuti

- Un listener di notifiche in grado di leggere le notifiche in arrivo, compresi i potenziali codici a due fattori.

- Un servizio di accessibilità in grado di osservare il contenuto dello schermo ed eseguire azioni in altre app.

- Un servizio di compilazione automatica posizionato in modo da intercettare le richieste di inserimento delle credenziali

La schermata "Abilita compilazione automatica" del livello web è progettata per guidare la vittima nell'attivazione di questo servizio di compilazione automatica dannoso nelle Android .

Per migliorare la persistenza, l'APK si registra come amministratore del dispositivo (il che può complicare la disinstallazione), imposta un ricevitore di avvio da eseguire all'avvio e pianifica allarmi destinati a riavviare i componenti in caso di terminazione. L'applicazione include componenti coerenti con le funzionalità dell'interfaccia utente basata su overlay, suggerendo un potenziale utilizzo per overlay di phishing o intercettazione delle credenziali. È presente un componente FileProvider, coerente con la distribuzione di aggiornamenti graduali. La possibilità di installare gli aggiornamenti in modo silenzioso dipende dal livello di privilegio del dispositivo e dalla configurazione dei criteri.

Cosa fare se potresti essere stato colpito

Questa campagna mostra come gli hacker possano abusare delle funzionalità legittime dei browser attraverso tecniche di ingegneria sociale, piuttosto che sfruttando una vulnerabilità nei sistemi di Google.

Anziché utilizzare una pagina web semplicemente per fornire un eseguibile tradizionale, gli operatori trasformano il browser stesso in una piattaforma di sorveglianza. Il solo livello PWA, senza alcuna installazione nativa, è in grado di raccogliere contatti, intercettare password monouso, tracciare la posizione GPS, eseguire la scansione delle reti interne e instradare il traffico attraverso il dispositivo della vittima. Android estende tali funzionalità alla cattura dei tasti digitati, al monitoraggio dello schermo basato sull'accessibilità e a una più ampia sorveglianza a livello di dispositivo attraverso autorizzazioni con privilegi elevati.

Ciò che rende questa pratica pericolosa è che ogni richiesta di autorizzazione viene presentata come una misura di sicurezza. Le vittime rispondono a quello che sembra essere un avviso di sicurezza legittimo. Il social engineering è fondamentale per il funzionamento di questa attività.

Google non effettua controlli di sicurezza tramite pagine pop-up non richieste. Se ricevi un "avviso di sicurezza" inaspettato che ti chiede di installare software, abilitare le notifiche o condividere i contatti, chiudi la pagina. Gli strumenti di sicurezza dell'account legittimi sono accessibili direttamente tramite il tuo account Google all'indirizzo myaccount.google.com.

Segui i passaggi riportati di seguito per verificare le autorizzazioni e rimuovere il sito dannoso.

Su Android

- Controlla le app installate e la schermata iniziale per verificare la presenza di una PWA denominata "Security Check". Su Android, vai su Impostazioni > App e cercala. Disinstallala immediatamente.

- Verifica la presenza di un'app denominata"Servizio di sistema"con il nome del pacchetto com.device.sync. Se l'accesso come amministratore del dispositivo è abilitato, revocalo prima in Impostazioni > Sicurezza > App amministratore dispositivo prima di disinstallare.

- Modifica le password di tutti gli account per i quali hai utilizzato l'autenticazione a due fattori tramite SMS o copiato le password negli appunti mentre il malware era presente.

- Revoca le autorizzazioni di notifica per tutte le app web che non riconosci. In Chrome Android: Impostazioni > Impostazioni sito > Notifiche.

- Controlla le impostazioni di compilazione automatica. Se è stato attivato un servizio di compilazione automatica sconosciuto, rimuovilo in Impostazioni > Password e compilazione automatica > Servizio di compilazione automatica.

- Se l'APK nativo è stato installato, prendere in considerazione un ripristino delle impostazioni di fabbrica. Il malware si registra come amministratore del dispositivo e implementa diversi meccanismi di persistenza. Se la rimozione non va a buon fine o non è possibile revocare i privilegi di amministratore del dispositivo, potrebbe essere necessario un ripristino delle impostazioni di fabbrica.

- Esegui una scansione con un software di sicurezza mobile affidabile per rilevare eventuali componenti residui.

Su Windows Chrome, Edge e altri browser Chromium)

- Disinstalla la PWA. In Chrome, clicca sul menu con i tre puntini e vai su App installate (oppure visita chrome://apps). Clicca con il tasto destro sull'app "Security Check"e seleziona Rimuovi. In Edge, vai su edge://apps e fai lo stesso.

- Disattiva il service worker. Vai su chrome://serviceworker-internals (o edge://serviceworker-internals) e cerca eventuali voci associate al dominio dannoso. Fai clic su Disattiva per rimuoverlo. Se la PWA rimane installata o le autorizzazioni push sono ancora concesse, il service worker potrebbe continuare a ricevere eventi attivati da push in background.

- Revoca le autorizzazioni per le notifiche. Vai su chrome://settings/content/notifications (o edge://settings/content/notifications) e rimuovi tutti i siti che non riconosci dall'elenco dei siti autorizzati.

- Cancella i dati del sito per l'origine dannosa. In Chrome: Impostazioni > Privacy sicurezza > Impostazioni sito > Visualizza autorizzazioni e dati memorizzati nei siti. Cerca il dominio e fai clic su Elimina dati. In questo modo vengono rimossi i file memorizzati nella cache, la coda di esfiltrazione offline e qualsiasi configurazione memorizzata.

- Controlla se ci sono estensioni sospette nel browser. Anche se questo particolare toolkit non usa un'estensione, le vittime che hanno seguito le istruzioni dell'autore dell'attacco potrebbero aver installato componenti aggiuntivi. Controlla chrome://extensions o edge://extensions e rimuovi tutto ciò che non conosci.

- Reimposta la sincronizzazione del browser se i dati degli appunti o delle password potrebbero essere stati compromessi. Se sincronizzi le password su più dispositivi, modifica prima la password del tuo account Google o Microsoft, quindi controlla le password salvate per verificare se ce ne sono che non hai creato tu.

- Esegui una scansione completa del sistema. Sebbene questa minaccia risieda principalmente nel browser su Windows, la capacità di valutazione remota implica che durante la finestra di compromissione potrebbero essere stati consegnati ulteriori payload.

Su Firefox (desktop e Android)

Firefox non supporta l'installazione di PWA, l'API Contact Picker, WebOTP o Background Sync, quindi gran parte di questo toolkit semplicemente non funzionerà. Tuttavia, Firefox supporta i service worker e le notifiche push, il che significa che il canale C2 basato sulle notifiche potrebbe comunque funzionare se la vittima concedesse le autorizzazioni. Il monitoraggio degli appunti dipenderebbe dal contesto di esecuzione della pagina e dagli eventi di interazione dell'utente e non è garantito in scenari in background su Firefox.

- Revoca le autorizzazioni relative alle notifiche. Vai su Impostazioni > Privacy sicurezza > Autorizzazioni > Notifiche > Impostazioni e rimuovi tutte le voci che non conosci.

- Rimuovi il service worker. Vai su about:serviceworkers e clicca su Annulla registrazione accanto a qualsiasi voce che non riconosci.

- Cancella i dati del sito. Vai su Impostazioni > Privacy sicurezza > Cookie e dati dei siti > Gestisci dati, cerca il dominio e rimuovilo. In questo modo verranno cancellati i contenuti memorizzati nella cache e tutti i dati in coda di esfiltrazione.

- Su Firefox per Android, verifica anche che about:config non sia accessibile e controlla eventuali scorciatoie aggiunte manualmente alla schermata iniziale. Firefox su Android "Aggiungi alla schermata iniziale"anche senza il supporto completo PWA.

Su Safari (macOS e iOS)

Safari su iOS .4 e versioni successive supporta l'installazione di PWA ("Aggiungi alla schermata Home") e le notifiche push, quindi il flusso di phishing principale e il canale C2 basato sulle notifiche possono funzionare. Tuttavia, Safari non supporta l'API Contact Picker, WebOTP o Background Sync, il che limita le capacità di sorveglianza passiva del toolkit.

- Rimuovi la PWA dalla schermata iniziale. Tieni premuta l'icona Controllo di sicurezza e tocca Rimuovi app (o Elimina segnalibro nelle iOS precedenti).

- Revoca le autorizzazioni di notifica. Su iOS: Impostazioni > Safari > Notifiche (oppure Impostazioni > Notifiche e cerca la PWA per nome). Su macOS: Impostazioni di sistema > Notifiche > Safari.

- Cancella i dati del sito web. Su iOS: Impostazioni > Safari > Advanced > Dati dei siti web, cerca il dominio ed eliminalo. Su macOS: Safari > Impostazioni > Privacy > Gestisci dati dei siti web.

- Su macOS, controlla anche Safari > Impostazioni > Estensioni per verificare la presenza di elementi sconosciuti e controlla gli elementi di loginin Impostazioni di sistema > Generali >Elementi di login ed estensioni.

Indicatori di compromesso (IOC)

Hash dei file (SHA-256)

1fe2be4582c4cbce8013c3506bc8b46f850c23937a564d17e5e170d6f60d8c08 (sync.apk)

Domini

google-prism[.]com

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.