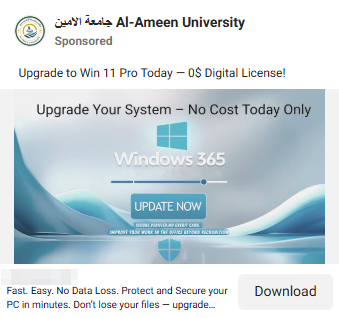

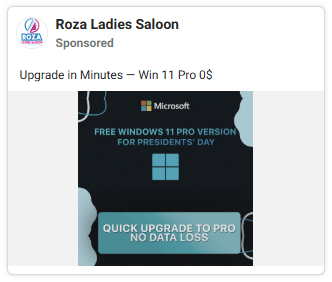

Gli hacker pubblicano Facebook a pagamento Facebook che sembrano promozioni ufficiali di Microsoft, per poi indirizzare gli utenti verso cloni quasi perfetti della download Windows . Cliccando su Download , invece di un Windows , si ottiene un programma di installazione dannoso che ruba silenziosamente le password salvate, le sessioni del browser e i dati del portafoglio di criptovalute.

"Volevo solo aggiornare Windows Windows

L'attacco inizia con qualcosa di assolutamente normale: un Facebook . Ha un aspetto professionale, utilizza il marchio Microsoft e promuove quello che sembra essere l'ultimo aggiornamento Windows . Se avete intenzione di mantenere aggiornato il vostro PC, sembra una scorciatoia conveniente.

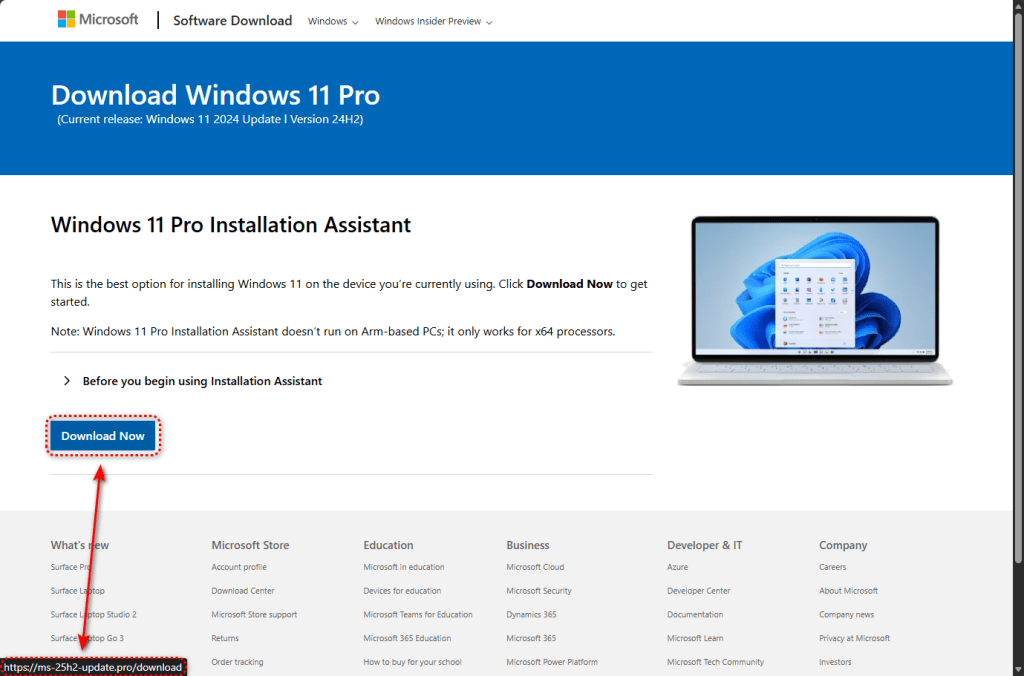

Cliccando sull'annuncio si viene reindirizzati a un sito che sembra quasi identico alla vera Download software di Microsoft. Il logo, il layout, i caratteri e persino il testo legale a piè di pagina sono stati copiati. L'unica differenza evidente è nella barra degli indirizzi. Invece di microsoft.com, vedrete uno di questi domini simili:

- download[.]pro

- ms-25h2-aggiornamento[.]pro

- download[.]pro

- ms25h2-aggiornamento[.]pro

Il "25H2" nei nomi di dominio è intenzionale. Imita la convenzione di denominazione utilizzata da Microsoft per Windows : 24H2, la versione attuale, era sulla bocca di tutti quando è stata lanciata questa campagna, rendendo i domini falsi plausibili a prima vista.

Geofencing: solo i destinatari giusti ricevono il payload

Questa campagna non infetta ciecamente tutti coloro che visitano il sito.

Prima di distribuire il malware, la pagina falsa verifica chi sei. Se ti connetti da un indirizzo IP di un data center, spesso utilizzato dai ricercatori di sicurezza e dagli scanner automatici, verrai reindirizzato a google.com. Il sito sembra innocuo.

Solo i visitatori che sembrano essere utenti regolari di casa o dell'ufficio ricevono il file dannoso.

Questa tecnica, nota come geofencing combinata con il rilevamento sandbox, è ciò che ha permesso a questa campagna di funzionare così a lungo senza essere individuata e bloccata dai sistemi automatizzati. L'infrastruttura è configurata per eludere l'analisi automatizzata della sicurezza.

Quando un utente mirato clicca su Download , il sito attiva un evento "Lead" Facebook , lo stesso metodo di tracciamento utilizzato dagli inserzionisti legittimi per misurare le conversioni. Gli aggressori monitorano quali vittime abboccano all'esca e ottimizzano la loro spesa pubblicitaria in tempo reale.

Un "programma di installazione" da 75 MB fornito direttamente da GitHub

Se superi i controlli, il sito scarica un file denominato ms-update32.exe. Con una dimensione di 75 MB, sembra un Windows legittimo.

Il file è ospitato su GitHub, una piattaforma affidabile utilizzata da milioni di sviluppatori. Ciò significa che il download tramite HTTPS con un certificato di sicurezza valido. Poiché proviene da un dominio affidabile, i browser non lo contrassegnano automaticamente come sospetto.

Il programma di installazione è stato creato utilizzando Inno Setup, uno strumento legittimo spesso utilizzato in modo improprio dagli autori di malware perché consente di creare pacchetti di installazione dall'aspetto professionale.

Cosa succede quando lo esegui

Prima di compiere qualsiasi azione dannosa, il programma di installazione verifica se è sotto osservazione. Cerca ambienti di macchine virtuali, software di debug e strumenti di analisi. Se ne trova uno, si interrompe. Si tratta della stessa logica di evasione che gli consente di eludere molte sandbox di sicurezza automatizzate, sistemi progettati per funzionare all'interno di macchine virtuali.

Sul computer di un utente reale, il programma di installazione procede all'estrazione e alla distribuzione dei suoi componenti.

Il componente più significativo è un'applicazione completa basata su Electron installata su C:\Users\<USER>\AppData\Roaming\LunarApplication\. Electron è un framework legittimo utilizzato da app come Slack e Visual Studio Code. Questo lo rende un utile travestimento.

La scelta del nome non è casuale. "Lunar" è un marchio associato agli strumenti per le criptovalute e l'applicazione viene fornita in bundle con librerie Node.js progettate specificamente per creare archivi ZIP, il che suggerisce che raccoglie dati, li impacchetta e li invia. I probabili obiettivi includono file di portafogli di criptovalute, frasi seed, archivi di credenziali del browser e cookie di sessione.

Allo stesso tempo, due script PowerShell offuscati con nomi di file casuali vengono scritti nella cartella %TEMP% ed eseguiti con una riga di comando che disabilita deliberatamente le protezioni Windows :

powershell.exe -NoProfile -NoLogo -InputFormat Text -NoExit -ExecutionPolicy Unrestricted -Command -

Nascosto nel registro, coprendo le sue tracce

Per sopravvivere ai riavvii, il malware scrive un grande blob binario nel Windows sotto: HKEY_LOCAL_MACHINE\SYSTEM\Software\Microsoft\TIP\AggregateResults.

Il percorso di registro TIP (Text Input Processor) è un Windows legittimo Windows , il che lo rende meno sospetto.

La telemetria mostra anche un comportamento coerente con l'iniezione di processi. Il malware crea Windows in stato sospeso, inietta codice al loro interno e riprende l'esecuzione. Ciò consente al codice dannoso di essere eseguito sotto l'identità di un processo legittimo, riducendo la possibilità di essere rilevato.

Una volta avviata l'esecuzione, il programma di installazione elimina i file temporanei per ridurre le tracce forensi. Può anche avviare operazioni di spegnimento o riavvio del sistema, potenzialmente per interferire con l'analisi.

Il malware utilizza diverse tecniche di crittografia e offuscamento, tra cui RC4, HC-128, codifica XOR e hashing FNV per la risoluzione delle API. Questi metodi rendono più difficile l'analisi statica.

Il punto di vista Facebook

Vale la pena soffermarsi sull'uso della Facebook a pagamento Facebook per diffondere malware. Non si tratta di un'e-mail di phishing che finisce nella cartella dello spam o di un risultato dannoso nascosto in una pagina di ricerca. Si tratta di Facebook a pagamento Facebook che compaiono accanto ai post di amici e familiari.

Gli aggressori hanno condotto due campagne pubblicitarie parallele, ciascuna delle quali rimandava a domini di phishing separati. Ogni campagna utilizzava il proprio ID Facebook e i propri parametri di tracciamento. Se un dominio o un account pubblicitario veniva chiuso, l'altro poteva continuare a funzionare.

L'uso di due domini paralleli e due campagne pubblicitarie separate suggerisce che gli operatori abbiano integrato una ridondanza: se un dominio viene chiuso o un account pubblicitario viene sospeso, l'altro continua a funzionare.

Cosa fare se pensi di essere stato colpito

Questa campagna è tecnicamente raffinata e operativamente consapevole. L'infrastruttura dimostra consapevolezza delle comuni tecniche di ricerca sulla sicurezza e di sandboxing. Gli autori comprendono come le persone download e hanno scelto Facebook come vettore di distribuzione proprio perché raggiunge utenti reali in un contesto in cui la fiducia è elevata.

Ricorda: Windows provengono da Windows all'interno delle impostazioni di sistema, non da un sito web e mai da un annuncio sui social media. Microsoft non pubblicizza Windows su Facebook.

E un consiglio da esperti: Malwarebytes rilevato e bloccato il payload identificato e l'infrastruttura associata.

Se avete scaricato ed eseguito un file da uno di questi siti, considerate il sistema compromesso e agite rapidamente.

- Non accedere ad alcun account da quel computer finché non è stato sottoposto a scansione e pulizia.

- Esegui immediatamente una scansione completa con Malwarebytes.

- Modifica le password degli account importanti come e-mail, banca e social media da un dispositivo diverso e pulito.

- Se utilizzi portafogli di criptovaluta su quel dispositivo, trasferisci i fondi su un nuovo portafoglio con una nuova frase seed generata su un dispositivo pulito.

- Se su quel dispositivo erano memorizzate o accessibili credenziali finanziarie, valuta la possibilità di avvisare la tua banca e di attivare il monitoraggio delle frodi.

Per i team IT e di sicurezza:

- Blocca i domini di phishing a livello di DNS e proxy web

- Avviso sull'esecuzione di PowerShell con

-ExecutionPolicy Unrestrictedin contesti non amministrativi - Cerca la directory LunarApplication e randomizzata

.yiz.ps1/.unx.ps1file in%TEMP%

Indicatori di compromesso (IOC)

Hash del file (SHA-256)

- c634838f255e0a691f8be3eab45f2015f7f3572fba2124142cf9fe1d227416aa (ms-update32.exe)

Domini

- download[.]pro

- ms-25h2-aggiornamento[.]pro

- download[.]pro

- ms25h2-aggiornamento[.]pro

- raw.githubusercontent.com/preconfigured/dl/refs/heads/main/ms-update32.exe (URL di consegna del payload)

Artefatti del file system

- C:\Users\<USER>\AppData\Roaming\LunarApplication\

- C:\Users\<USER>\AppData\Local\Temp\[random].yiz.ps1

- C:\Users\<USER>\AppData\Local\Temp\[random].unx.ps1

Registro

- HKEY_LOCAL_MACHINE\SYSTEM\Software\Microsoft\TIP\AggregateResults (dati binari di grandi dimensioni — persistenza)

Infrastruttura Facebook

- ID pixel: 1483936789828513

- ID pixel: 955896793066177

- ID campagna: 52530946232510

- ID campagna: 6984509026382