AGGIORNAMENTO (27 febbraio 2026): Abbiamo aggiunto ulteriori chiarimenti in merito all'uso improprio di prodotti commerciali legittimi.

AGGIORNAMENTO (25 febbraio 2026): Teramind ha dichiarato di non essere affiliata agli autori delle minacce descritti e di non aver autorizzato l'implementazione del software citato. Sono stati apportati ulteriori aggiornamenti per chiarire la situazione.

Un sito web falso dedicato alle riunioni Zoom sta installando silenziosamente un software di sorveglianza sui Windows . I visitatori si ritrovano su una convincente imitazione di una videochiamata Zoom. Pochi istanti dopo, un conto alla rovescia automatico con la scritta "Aggiornamento disponibile" scarica un programma di installazione dannoso, senza chiedere il permesso.

La campagna fraudolenta promuove un programma di installazione Teramind, che è un prodotto legittimo e una soluzione commerciale di monitoraggio della forza lavoro utilizzata dalle aziende per registrare ciò che i dipendenti fanno sui computer di lavoro, a vittime ignare. In questa campagna cybercriminale, tuttavia, con cui Teramind non ha alcuna affiliazione, il programma abusato e alterato viene silenziosamente installato sui computer di persone comuni che pensavano di partecipare a una riunione.

Hai cliccato su un link Zoom ma non c'era nessuna riunione

L'intera operazione ha inizio su uswebzoomus[.]com/zoom/, un sito web che si apre come una sala d'attesa di Zoom. Nel momento in cui viene caricato, invia silenziosamente un messaggio agli aggressori per informarli che qualcuno è arrivato.

Tre partecipanti fittizi con copione prestabilito – "Matthew Karlsson", "James Whitmore" e "Sarah Chen" – sembrano partecipare alla chiamata uno dopo l'altro, ciascuno annunciato da un segnale acustico di Zoom che sembra autentico. L'audio della loro conversazione viene riprodotto in loop in sottofondo.

La pagina si comporta in modo diverso se nessuno interagisce con essa. L'audio e la sequenza della riunione iniziano solo quando una persona reale clicca o digita. Gli strumenti di sicurezza automatizzati che scansionano le pagine sospette senza interagire potrebbero non rilevare nulla di insolito.

Un avviso permanente "Problema di rete" viene visualizzato sopra il riquadro video principale. Non si tratta di un errore: la pagina è programmata per mostrarlo sempre. L'audio intermittente e il video in ritardo sono del tutto intenzionali e hanno uno scopo psicologico specifico. Un visitatore che assiste a una chiamata interrotta penserà naturalmente che ci sia qualcosa che non va nell'app. Quando pochi istanti dopo compare il messaggio "Aggiornamento disponibile", sembra che il problema sia stato risolto.

Il conto alla rovescia che nessuno ha chiesto

Dieci secondi dopo la comparsa della schermata della riunione, compare un pop-up: "Aggiornamento disponibile - È disponibile una nuova versione per download". Una rotellina gira e un contatore scorre da cinque a zero. Non c'è alcun pulsante per chiudere la finestra.

A questo punto il visitatore ha già dovuto sopportare una chiamata frustrante e piena di problemi tecnici, e un aggiornamento del software è esattamente ciò che desidera. Il pop-up non arriva come una sorpresa, ma come una risposta.

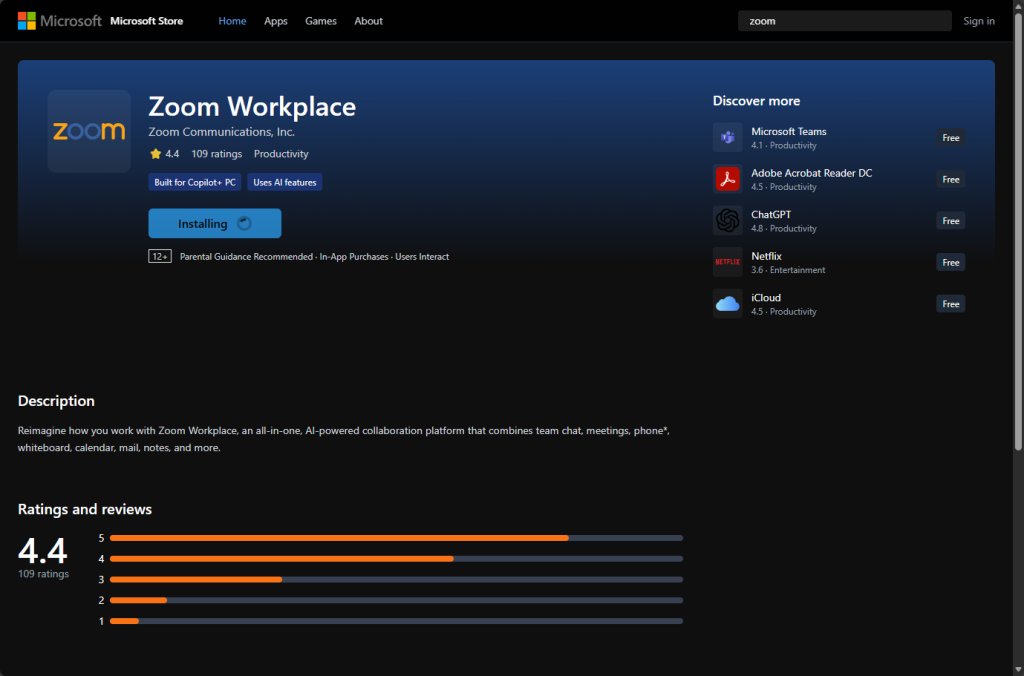

Quando il contatore raggiunge lo zero, il browser riceve l'istruzione di download silenziosamente download file. Nello stesso istante, la pagina passa a quella che sembra essere la Microsoft Store che mostra "Zoom Workplace" durante l'installazione, con la rotellina che gira e tutto il resto. Mentre il visitatore osserva quella che sembra essere un'installazione legittima che risolve il problema, il vero programma di installazione è già atterrato nella cartella Download, senza aver chiesto il permesso in nessun momento.

Un aggiornamento Zoom con Teramind integrato

Il file scaricato si chiama zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced) (1).msi. È un formato Windows standard Windows . La sua impronta digitale unica è 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa.

Il nome del file stesso è eloquente: la stringa s-i(__) copia la convenzione di denominazione propria di Teramind per un programma di installazione di istanze invisibili, con l'hash che segue che identifica l'account Teramind specifico controllato dall'autore dell'attacco a cui l'agente invierà il rapporto.

L'analisi di sicurezza del contenuto del file ha rivelato due elementi particolarmente significativi nascosti al suo interno: la versione dell'agente 26.3.3403 e un campo denominato "Server IP " o "nome host". Questi campi confermano che il programma di installazione era preconfigurato per connettersi a un server Teramind controllato dall'autore dell'attacco.

Il programma di installazione viene eseguito tramite Windows senza presentare una tipica interfaccia di installazione interattiva per l'utente. Il bersaglio che viene configurato come obiettivo di sorveglianza non ha alcuna idea di ciò che sta accadendo.

Costruito per essere invisibile

All'interno dei file di compilazione interni dell'installatore, note residue del processo di sviluppo che normalmente sono visibili solo agli autori del software, il nome della cartella out stealth appare nel percorso di compilazione. Ciò indica che gli aggressori hanno configurato il programma di installazione utilizzando l'opzione di distribuzione "modalità invisibile" di Teramind, una funzione aziendale legittima progettata per distribuzioni IT autorizzate in cui è richiesto un agente invisibile. Tuttavia, in questa campagna criminale, tale funzione viene utilizzata in modo improprio per evitare il rilevamento sui dispositivi personali delle vittime.

In questa versione Windows , l'MSI di Teramind assegna automaticamente il nome al file binario dell'agente. dwm.exe e lo installa sotto un ProgramData\{GUID} directory. Questo comportamento è documentato dal fornitore e può essere modificato utilizzando il comando TMAGENTEXE parametro di installazione.

Durante l'installazione, il software si assembla in più fasi. Diversi componenti di Teramind vengono decompressi in directory temporanee durante l'installazione. Questi file intermedi non sono firmati singolarmente, il che a volte può attivare strumenti di sicurezza durante l'analisi. La catena di installazione verifica innanzitutto se Teramind è già presente sul computer, quindi raccoglie il nome del computer, l'account utente corrente, la lingua della tastiera e le impostazioni locali del sistema. Questi sono i dettagli necessari a Teramind per identificare il dispositivo e iniziare a segnalare l'attività a chi lo ha distribuito.

L'agente è configurato per comunicare con un'istanza remota del server Teramind, in linea con le implementazioni di monitoraggio aziendale.

Progettato per ingannare gli strumenti che lo avrebbero individuato

Uno degli aspetti più deliberati di questo programma di installazione è il modo in cui lavora duramente per evitare di essere analizzato. I ricercatori di sicurezza esaminano i software sospetti in ambienti "sandbox" controllati (essenzialmente macchine virtuali isolate in cui il software può essere eseguito in modo sicuro mentre viene monitorato). Questo programma di installazione è progettato per rilevare esattamente questa situazione e comportarsi in modo diverso.

I flag dell'analisi runtime indicano la presenza di logica di debug e rilevamento dell'ambiente (DETECT_DEBUG_ENVIRONMENT). Il programma di installazione esegue controlli coerenti con l'identificazione di ambienti di analisi o sandbox e può modificare il proprio comportamento in tali condizioni.

Una volta completata l'installazione, il programma di installazione rimuove i file temporanei e le cartelle di staging. Ciò significa che quando qualcuno controlla il computer, le tracce evidenti del programma di installazione potrebbero già essere scomparse. L'agente di monitoraggio, tuttavia, continua a funzionare in background.

Cosa rende questa campagna criminale informatica particolarmente pericolosa

Teramind è un fornitore di software legittimo che svolge una funzione specifica. Le aziende lo acquistano per monitorare il personale sui dispositivi di proprietà dell'azienda: registra ogni battitura, acquisisce screenshot a intervalli regolari, registra quali siti web sono stati visitati e quali applicazioni sono state aperte, cattura il contenuto degli appunti e tiene traccia delle attività relative alle e-mail e ai file.

In un contesto aziendale, dove i dipendenti sono informati e ci sono delle politiche, questo è legale. Ma qui, i cybercriminali usano in modo improprio lo strumento Teramind e installano di nascosto il software sui computer personali senza autorizzazione.

Gli aggressori non hanno scritto malware personalizzato. Hanno utilizzato un prodotto commerciale sviluppato professionalmente, progettato per funzionare in modo affidabile e persistere anche dopo il riavvio del sistema. Ciò lo rende più resistente rispetto a molte truffe tradizionali.

Poiché i file appartengono a software legittimi, non vi è alcun codice dannoso che possa essere rilevato dai tradizionali strumenti antivirus. Si tratta piuttosto di una situazione in cui il contesto è importante. In questo caso, i truffatori stanno utilizzando in modo improprio il software di monitoraggio legittimo di Teramind installandolo senza consenso su un dispositivo personale della vittima a sua insaputa.

Cosa fare se potresti essere stato colpito

Se hai visitato uswebzoomus[.]com/zoom/ e hai scaricato un file con il nome sopra indicato:

Non aprirlo.

Se l'hai già eseguito, considera il tuo dispositivo compromesso.

Controlla la cartella di installazione:

- Apri Esplora file.

- Vai a

C:\ProgramData. - Cerca una cartella denominata

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}.

ProgramData è nascosto per impostazione predefinita. In Esplora file, seleziona Visualizza e abilita "Elementi nascosti".

Verifica se il servizio è in esecuzione:

- Apri il prompt dei comandi come amministratore.

- Tipo: query sc tsvchst

- Premere Invio.

Se viene visualizzato STATE: 4 RUNNING, l'agente è attivo. Se il servizio non esiste, non è stato installato utilizzando la configurazione predefinita.

Modifica le password degli account importanti (e-mail, banca e lavoro) da un dispositivo diverso e pulito.

Se ciò è accaduto su un computer aziendale, contatta immediatamente il tuo team IT o di sicurezza.

Per evitare attacchi simili in futuro:

- Apri Zoom direttamente dall'app sul tuo dispositivo.

- Digita zoom.us nel tuo browser invece di cliccare su link inaspettati.

- Presta attenzione ai link che non ti aspettavi specificatamente.

Considerazioni finali

C'è una tendenza silenziosa ma in crescita di hacker che abusano e usano in modo scorretto software commerciali legittimi. Strumenti come Teramind arrivano su un computer e non vengono rilevati dai tradizionali antivirus perché sono legittimi e affidabili, e proprio questa affidabilità li rende utili a chi li usa senza permesso.

Questa campagna cybercriminale non si basa su sofisticate tecniche tecnologiche. Non è stata utilizzata alcuna nuova tecnica di hacking. L'autore dell'attacco ha creato una pagina Zoom falsa ma convincente, ha impostato un download automatico download avvia prima che il visitatore abbia motivo di insospettirsi e ha utilizzato una schermata falsa del Microsoft Store per giustificare il tutto. Dal clic all'installazione occorrono meno di trenta secondi. Chiunque fosse in attesa di un invito Zoom e vedesse quella che sembrava un'installazione Microsoft in corso avrebbe potuto facilmente allontanarsi convinto che non fosse successo nulla di insolito.

Zoom è spesso oggetto di furti d'identità perché le persone ricevono link per partecipare alle riunioni tramite e-mail, SMS, Slack e inviti di calendario e cliccano rapidamente. Prendersi cinque secondi per confermare che un link rimanda effettivamente a zoom.us è una semplice abitudine che può prevenire un grave problema.

Indicatori di compromesso (IOC)

Hash dei file (SHA-256)

644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

Domini

uswebzoomus[.]com

ID istanza Teramind

941afee582cc71135202939296679e229dd7cced