Un sito web falso del supporto tecnico Microsoft induce gli utenti a scaricare quello che sembra un normale Windows . In realtà, il file installa un malware progettato per rubare password, dati di pagamento e credenziali di accesso agli account. Poiché il file sembra autentico ed elude i sistemi di rilevamento, riesce a sfuggire sia agli utenti che agli strumenti di sicurezza.

Windows davvero convincente

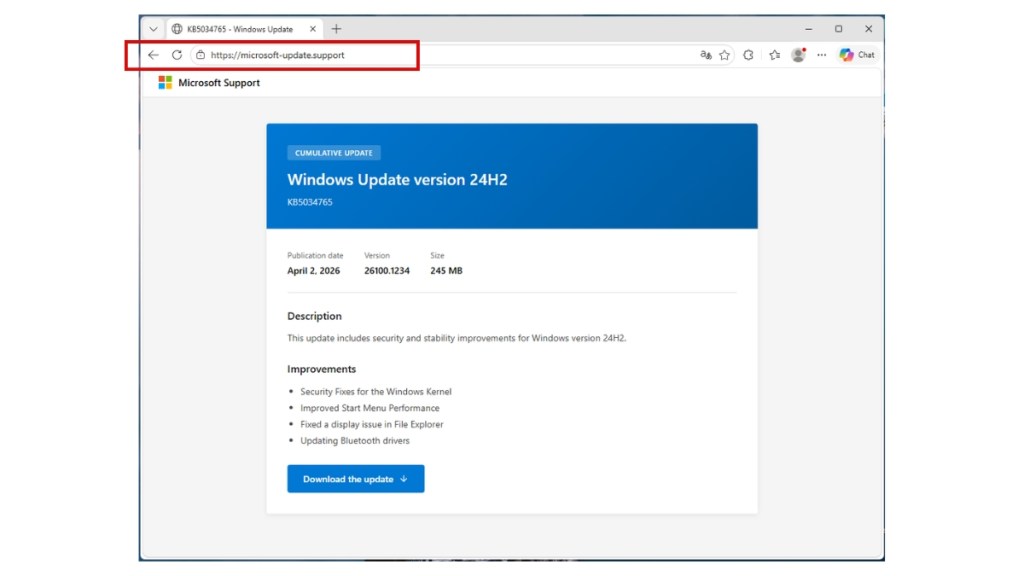

Abbiamo notato la campagna su microsoft-update[.]support, un dominio ottenuto tramite typosquatting e camuffato da pagina ufficiale dell'assistenza Microsoft. Il sito è interamente in francese (ma queste campagne tendono a diffondersi rapidamente) e presenta un falso aggiornamento cumulativo per Windows 24H2, completo di un numero di articolo KB plausibile. Un grande download blu download invita gli utenti a installare l'aggiornamento.

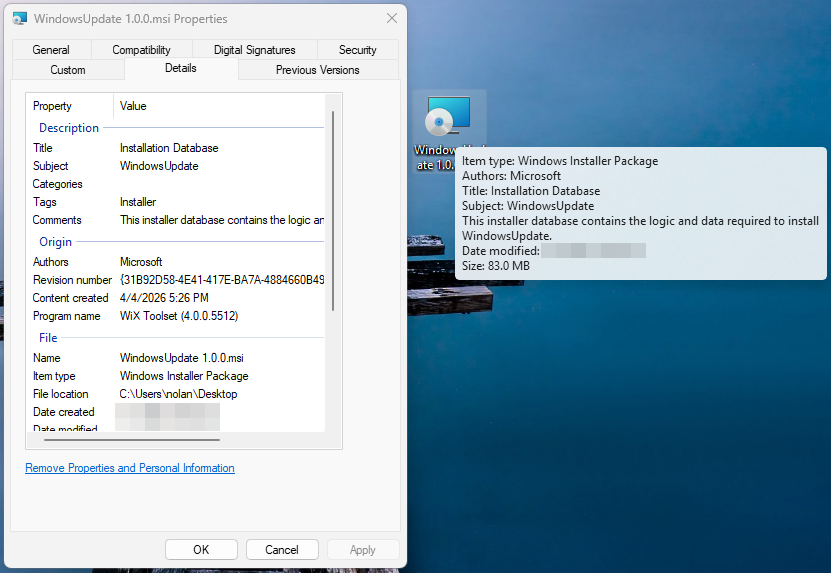

Ciò che viene scaricato è WindowsUpdate 1.0.0.msi, un pacchetto Windows da 83 MB. A prima vista, tutto sembra regolare. Le proprietà del file sono state accuratamente falsificate: il campo "Autore" riporta "Microsoft", il titolo recita "Database di installazione" e il campo "Commenti" indica che contiene "la logica e i dati necessari per installare Windows Update".

Il pacchetto è stato creato con WiX Toolset 4.0.0.5512, un framework di installazione open source ufficiale, ed è stato generato il 4 aprile 2026.

Perché questa campagna è rivolta alla Francia

La scelta di rivolgersi agli utenti francofoni non è casuale. Negli ultimi due anni la Francia ha subito una serie senza precedenti di violazioni dei dati, che ha portato alla diffusione di una quantità impressionante di informazioni personali sui mercati del crimine organizzato. Queste violazioni forniscono i dati grezzi, mentre campagne come questa li trasformano in truffe estremamente credibili.

Nell'ottobre 2024, Free, il secondo operatore di servizi Internet in Francia, ha confermato che un hacker era riuscito ad accedere ai dati personali relativi a circa 19 milioni di contratti di abbonamento, compresi i dati bancari. Solo poche settimane prima, la Société Française du Radiotéléphone (SFR) aveva reso nota una propria violazione che aveva portato alla divulgazione di nomi, indirizzi, numeri di telefono e dati bancari dei clienti.

All'inizio del 2024, France Travail, il servizio pubblico nazionale per l'impiego, è stato vittima di un attacco informatico che ha compromesso i dati di 43 milioni di persone, tra persone in cerca di lavoro attuali e passate, in un arco temporale di vent'anni. I ricercatori hanno inoltre scoperto un server Elasticsearch non protetto che raggruppava in un unico database 90 milioni di record provenienti da almeno 17 diverse violazioni avvenute in Francia.

Questa valanga di dati trapelati ha reso la Francia un bersaglio appetibile per il furto di credenziali. Lo studio condotto da KELA nel 2025 sugli infostealer ha individuato la Francia tra i paesi con il maggior numero di vittime, insieme a Brasile, India, Stati Uniti, Spagna, Regno Unito e Indonesia.

Quando gli hacker dispongono già del nome, dell’indirizzo e dell’ISP della vittima grazie a una precedente fuga di dati, una paginaWindows in lingua francese risulta un’esca molto più convincente rispetto a una generica in inglese.

Electron all'esterno, Python all'interno

Quando il file MSI viene eseguito, installa un'applicazione Electron (che è essenzialmente una versione ridotta del browser Chromium integrata con codice JavaScript personalizzato) per C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\.

Il file binario principale, WindowsUpdate.exe, è una copia rinominata della shell standard di Electron; i metadati di VirusTotal la identificano come electron.exe. Su 69 motori antivirus non è stato rilevato alcun codice dannoso, poiché il file eseguibile è pulito. Ciò suggerisce che il codice dannoso sia contenuto nel codice JavaScript integrato nell'app Electron (generalmente incluso come app.asar).

Accanto al guscio di elettroni si trova AppLauncher.vbs, uno Basic Visual Basic che funge da programma di avvio iniziale. Il sistema integrato cscript.exe L'interprete esegue il VBS, che a sua volta avvia l'app Electron: una classica tecnica "living-off-the-land" che evita di lanciare direttamente il payload e fa sì che la catena di esecuzione appaia come un'operazione di routine nei registri dei processi.

Ma il wrapper Electron è solo lo strato esterno. Una volta avviato, WindowsUpdate.exe genera _winhost.exe, un interprete Python 3.10 rinominato e camuffato per sembrare un Windows legittimo. Questo processo decomprime un runtime Python completo inC:\Users<USER>\AppData\Local\Temp\WinGet\tools, tra cui python.exe e le librerie di supporto.

Successivamente installa una serie di pacchetti Python comunemente presenti negli strumenti per il furto di dati:

- pycryptodome, utilizzato per crittografare i dati rubati

- psutil, utilizzato per esaminare i processi in esecuzione e individuare gli ambienti sandbox

- pywin32, che consente un accesso approfondito alle Windows

- PythonForWindows, utilizzato per interagire con componenti interni del sistema quali processi e privilegi

L'analisi del codice JavaScript dell'app Electron lo conferma. Due file fortemente offuscati, elaborati utilizzando tecniche quali l'appiattimento del flusso di controllo e i predicati opachi, contengono le funzionalità principali.

Il file più grande (~7 MB) è il payload principale dello stealer e contiene riferimenti a pbkdf2, sha256 e alle routine di decrittografia AES, oltre a un controllo della scadenza della campagna. Il file più piccolo (~1 MB) prende di mira Discord: poiché Discord funziona su Electron, lo script modifica il suo codice per intercettare i token di accesso, i dati di pagamento e le modifiche all'autenticazione a due fattori all'apertura dell'app.

Entrambi i file non hanno dato luogo ad alcun rilevamento da parte dei principali motori antivirus: ciò è dovuto al fatto che il malware si nasconde all'interno di software legittimo e presenta un codice fortemente offuscato.

Due modi in cui sopravvive al riavvio

Il malware implementa due meccanismi di persistenza indipendenti.

Innanzitutto, reg.exe scrive un valore denominato SecurityHealth nella chiave di registro CurrentVersion\Run dell'utente, che punta a WindowsUpdate.exe. Il nome del valore imita quello di " Windows Health", il servizio responsabile delle notifiche di Defender. È un nome che la maggior parte degli utenti, e persino il personale IT, ignorerebbe senza insospettirsi.

In secondo luogo, cscript.exe crea un file di collegamento denominato Spotify.lnk nella cartella "Avvio" dell'utente. Chiunque lo notasse penserebbe probabilmente che Spotify si sia impostato per avviarsi all'accesso al sistema.

Due meccanismi di persistenza, due diverse forme di camuffamento, ciascuno progettato per apparire come qualcosa che l'utente si aspetterebbe di vedere.

Rilevare le impronte digitali della vittima, avvisare la base, caricare il bottino

Pochi secondi dopo l'avvio, WindowsUpdate.exe si rivolge a www.myexternalip.com e ip-api.com per individuare l'indirizzo IP pubblico e la geolocalizzazione della vittima. Questo tipo di ricognizione è una caratteristica quasi universale degli infostealer: indica all'operatore dove si trova la vittima e può determinare quali dati vengono raccolti.

Il malware entra quindi in contatto con la propria infrastruttura di comando e controllo (C2). Raggiunge datawebsync-lvmv.onrender[.]com, un endpoint C2 ospitato su Render, e sync-service.system-telemetry.workers[.]dev, un relay in esecuzione su Cloudflare Workers. Quel secondo dominio è particolarmente ingegnoso: «system-telemetry» è esattamente il tipo di sottodominio che un analista di rete potrebbe liquidare come traffico di monitoraggio legittimo durante una rapida analisi dei log.

Per l'esfiltrazione, il malware ricorre a store8.gofile[.]io, un servizio di condivisione file che consente di caricare contenuti in modo anonimo. Gofile è diventato uno dei preferiti dai ladri di merci perché è gratuito, effimero e non lascia tracce cartacee per chi lo utilizza.

Centinaia di processi terminati prima di colazione

La telemetria di Sandbox ha rilevato più di duecento chiamate distinte di taskkill.exe, ciascuno avviato come processo a sé stante. Sebbene i processi specifici presi di mira non fossero registrati nei dati di telemetria sintetizzati, l’enorme volume e lo schema osservato sono compatibili con il comportamento dei programmi di furto di informazioni che, prima di avviare la loro routine di raccolta, terminano sistematicamente gli strumenti di sicurezza, i processi del browser (per sbloccare i database delle credenziali) e il malware concorrente. Eliminare tutto ciò che potrebbe interferire, poi mettersi al lavoro.

Perché i sistemi di difesa automatici l'hanno lasciata passare

Al momento dell'analisi, VirusTotal non ha rilevato alcuna minaccia su 69 motori per l'eseguibile principale e su 62 per il programma di avvio VBS. Non sono state trovate regole YARA corrispondenti e la valutazione comportamentale ha classificato l'attività come a basso rischio.

Non si tratta di un malfunzionamento di un singolo strumento. È il risultato previsto dall'architettura del malware.

Electron Shell è un file binario legittimo utilizzato da milioni di applicazioni. Il codice dannoso è nascosto all'interno di codice JavaScript offuscato, che gli strumenti antivirus tradizionali non analizzano in profondità. Il payload Python viene eseguito con un nome di processo fuorviante e scarica componenti in fase di esecuzione da quelle che sembrano essere fonti normali.

Presa singolarmente, ogni parte sembra innocua. È solo quando si segue l’intera catena — dal launcher VBS all’app Electron, passando per il processo Python rinominato, fino alla raccolta e all’esfiltrazione dei dati — che l’attività si rivela chiaramente dannosa.

A seguito della nostra analisi, abbiamo aggiunto dei meccanismi di rilevamento per proteggere gli utenti da questa minaccia.

Cosa significa e quali sono i prossimi passi da compiere

La combinazione di un'esca di phishing localizzata, un programma di installazione MSI creato in modo legittimo, un wrapper Electron e un payload Python distribuito in fase di esecuzione dimostra come si stiano evolvendo i programmi di furto di dati generici. Ogni livello ha una sua funzione: l'MSI offre un'esperienza di installazione familiare, il wrapper Electron contribuisce a far apparire il file come innocuo e il runtime Python garantisce un accesso flessibile al sistema operativo. L'intera catena è costituita da componenti legittimi disponibili in commercio.

Il fatto che gli utenti francesi siano presi di mira segue uno schema ben preciso. Quando circolano già decine di milioni di dati personali, il costo per creare un'esca localizzata e convincente si riduce notevolmente. Un hacker che sa già quale provider utilizza la vittima può personalizzare una pagina di phishing in modo che corrisponda a ciò che la vittima si aspetta di vedere, che si tratti del proprio ISP o, in questo caso, di Microsoft.

La conclusione più importante è che un risultato di rilevamento pari a zero su VirusTotal non significa che un file sia sicuro. Spesso significa che il codice dannoso è nascosto, ad esempio all'interno di script offuscati o attivato in fase di esecuzione, lasciando ben poco che i metodi di rilevamento tradizionali possano segnalare.

Se pensi di aver installato questo aggiornamento, ecco cosa fare:

- Controlla la chiave di registro. Per farlo, premi Windows R, digita

regedit, quindi premi Invio. Vai aHKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. Cerca una voce denominataSecurityHealthindicandoWindowsUpdate.exenella cartella AppData, quindi eliminarla. - Cerca un

Spotify.lnkcerca nella cartella "Avvio" un file che non hai creato e cancellalo; elimina la cartellaC:\Users<USER>\AppData\Local\Programs\WindowsUpdate\ - Elimina i file temporanei in

C:\Users<USER>\AppData\Local\Temp\WinGet\tools\ - Cambia tutte le password salvate nel browser: considera che le credenziali salvate, i cookie e i token di sessione potrebbero essere stati compromessi

- Attiva l'autenticazione a due fattori, dando priorità agli account di posta elettronica e a quelli finanziari

- Esegui una scansione completa del sistema con uno strumento antimalware aggiornato (preferibilmente dotato di rilevamento comportamentale)

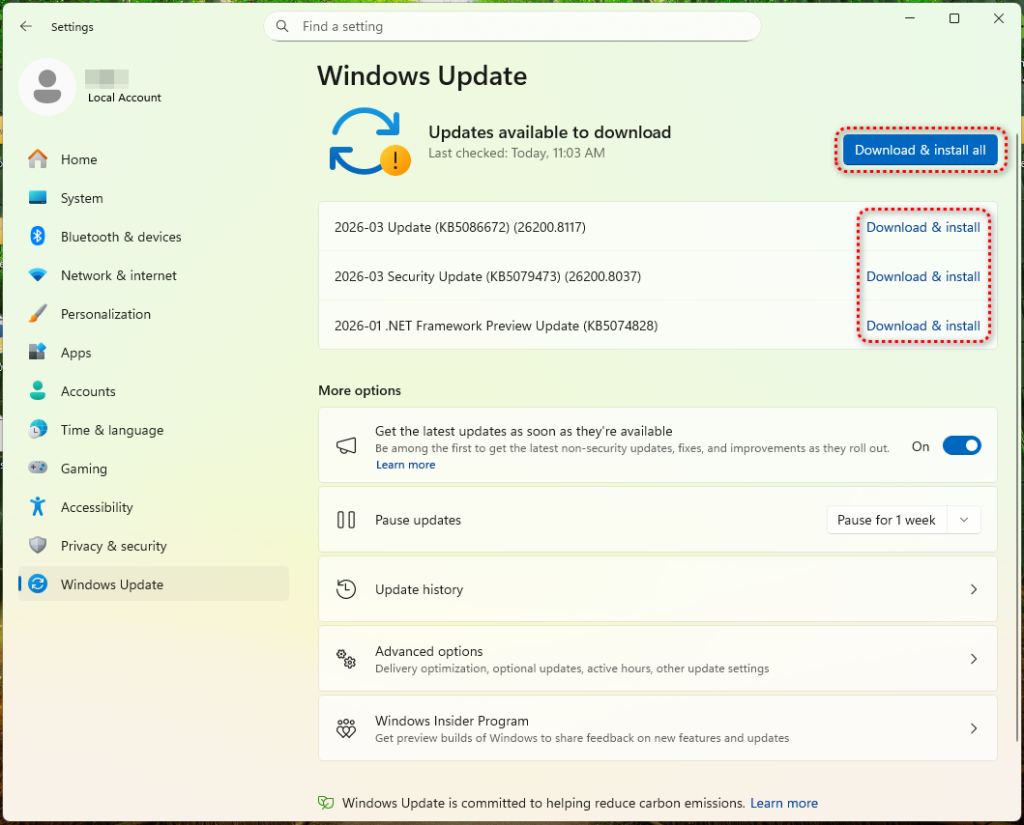

Come aggiornare Windows

Il modo più sicuro per aggiornare Windows utilizzare la funzione di aggiornamento integrata. Apri il menu Start, vai su Impostazioni > Windows e fai clic su «Verifica disponibilità aggiornamenti». Questa dovrebbe sempre essere la tua prima opzione.

Microsoft mette a disposizione pacchetti di aggiornamento autonomi tramite il Catalogo di Microsoft Update (catalog.update.microsoft.com), ma questa è l'unica fonte attendibile per il download manuale. Qualsiasi altro sito web che offra un Windows sotto forma di file dovrebbe essere considerato sospetto.

Diffidate delle pagine che imitano il Supporto Microsoft o Windows . Possono sembrare convincenti, ma è l'URL che conta. Le pagine Microsoft autentiche sono ospitate esclusivamente su domini che terminano con microsoft.com. Un dominio come microsoft-update[.]support potrebbe sembrare plausibile, ma non ha nulla a che vedere con Microsoft.

Se ricevi un'e-mail, un SMS o una notifica che ti invita a installare un aggiornamento urgente, non cliccare sul link. Apri invece Impostazioni > Windows e controlla direttamente.

Infine, valuta la possibilità di attivare gli aggiornamenti automatici. In questo modo non dovrai più download manualmente e ridurrai il rischio di farti indurre con l'inganno a installarne uno falso.

Indicatori di compromesso (IOC)

Hash dei file (SHA-256)

13c97012b0df84e6491c1d8c4c5dc85f35ab110d067c05ea503a75488d63be60(WindowsUpdate.exe)c94de13f548ce39911a1c55a5e0f43cddd681deb5a5a9c4de8a0dfe5b082f650(AppLauncher.vbs)

Domini

microsoft-update[.]support(esca per il phishing)datawebsync-lvmv[.]onrender[.]com(C2)sync-service[.]system-telemetry[.]workers[.]dev(Relè C2)store8[.]gofile[.]io(esfiltrazione)www[.]myexternalip[.]com(Ricognizione IP)ip-api[.]com(geolocalizzazione)

Elementi del file system

C:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\WindowsUpdate.exeC:\Users\<USER>\AppData\Local\Programs\WindowsUpdate\AppLauncher.vbsC:\Users\<USER>\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\Spotify.lnk