AGGIORNAMENTO (27 febbraio 2026): Abbiamo aggiunto ulteriori chiarimenti sull'uso improprio di prodotti commerciali legittimi e sulla modalità invisibile di Teramind.

Nota importante: Teramind, il fornitore del software citato in questo articolo, ha dichiarato di non essere affiliato agli autori delle minacce descritte, di non aver distribuito il software citato e di condannare qualsiasi uso improprio non autorizzato delle tecnologie di monitoraggio commerciali. Teramind è un prodotto commerciale legittimo con casi d'uso aziendali legittimi.

Il 24 febbraio 2026 abbiamo pubblicato un articolo su come unfalso "aggiornamento" di Zoom installi silenziosamente un software di monitoraggio, documentando una campagna che utilizzava una convincente sala d'attesa Zoom falsa per spingere un installatore Teramind legittimo abusato per la sorveglianza non autorizzata su Windows .

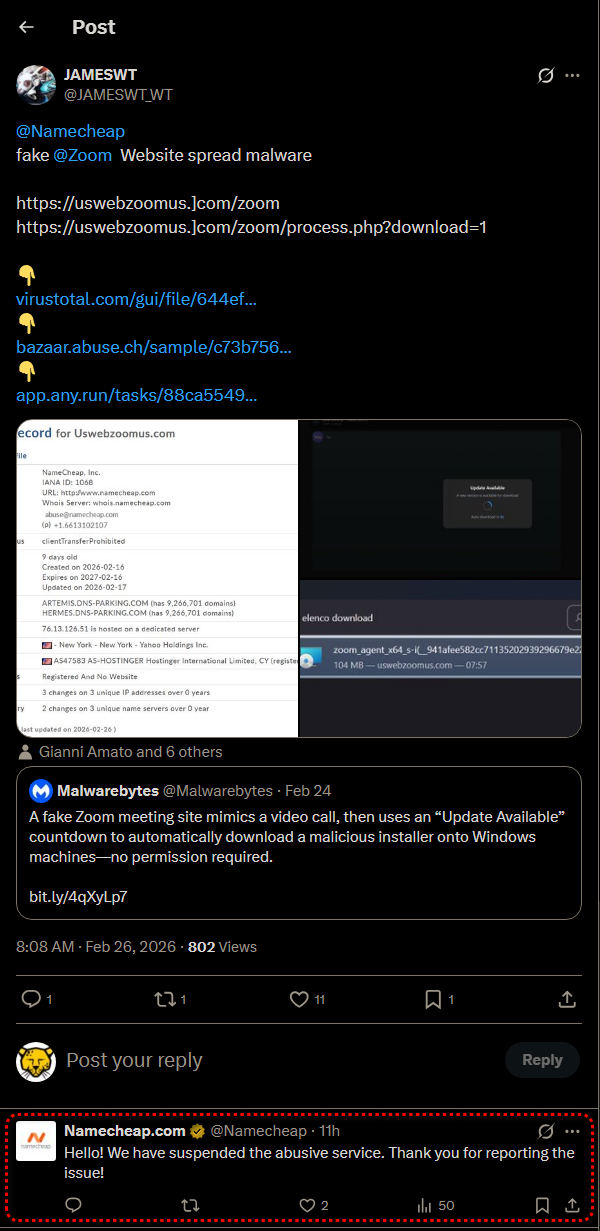

Dopo la pubblicazione dei nostri risultati, il dominio dannoso è stato segnalato al suo registrar di nomi di dominio, Namecheap, che ha confermato la sospensione del servizio. Nonostante la rimozione, il nostro monitoraggio continuo mostra che la campagna non solo è ancora attiva, ma è anche in crescita: abbiamo ora identificato un'operazione parallela che impersona Google Meet, gestita da un dominio e un'infrastruttura diversi.

In questo articolo forniremo un'analisi tecnica approfondita di entrambe le varianti, catalogando l'uso degli ID delle istanze Teramind da parte dei truffatori che abbiamo osservato direttamente o raccolto dai repository sandbox, documentando la nostra detonazione pratica dell'installer in un ambiente controllato e rispondendo a una domanda emersa durante la nostra ricerca: come può un unico pacchetto Windows identico servire diversi account di aggressori?

La campagna si espande su Google Meet

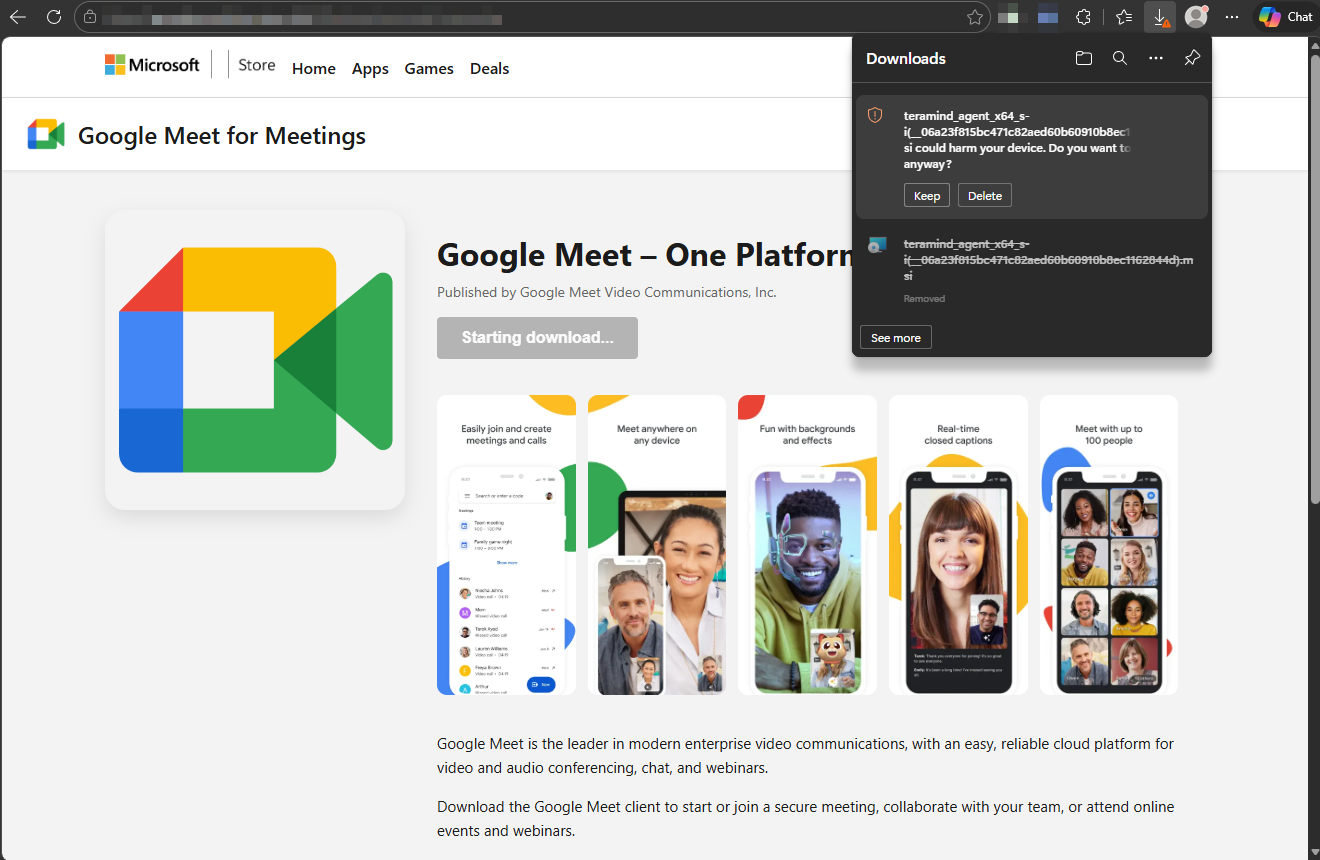

Mentre il sito originale dedicato a Zoom all'indirizzo uswebzoomus[.]com è stato rimosso da Namecheap in seguito alla segnalazione della comunità, un secondo sito all'indirizzo googlemeetinterview[.]click sta implementando attivamente lo stesso payload utilizzando un playbook identico adattato per Google Meet.

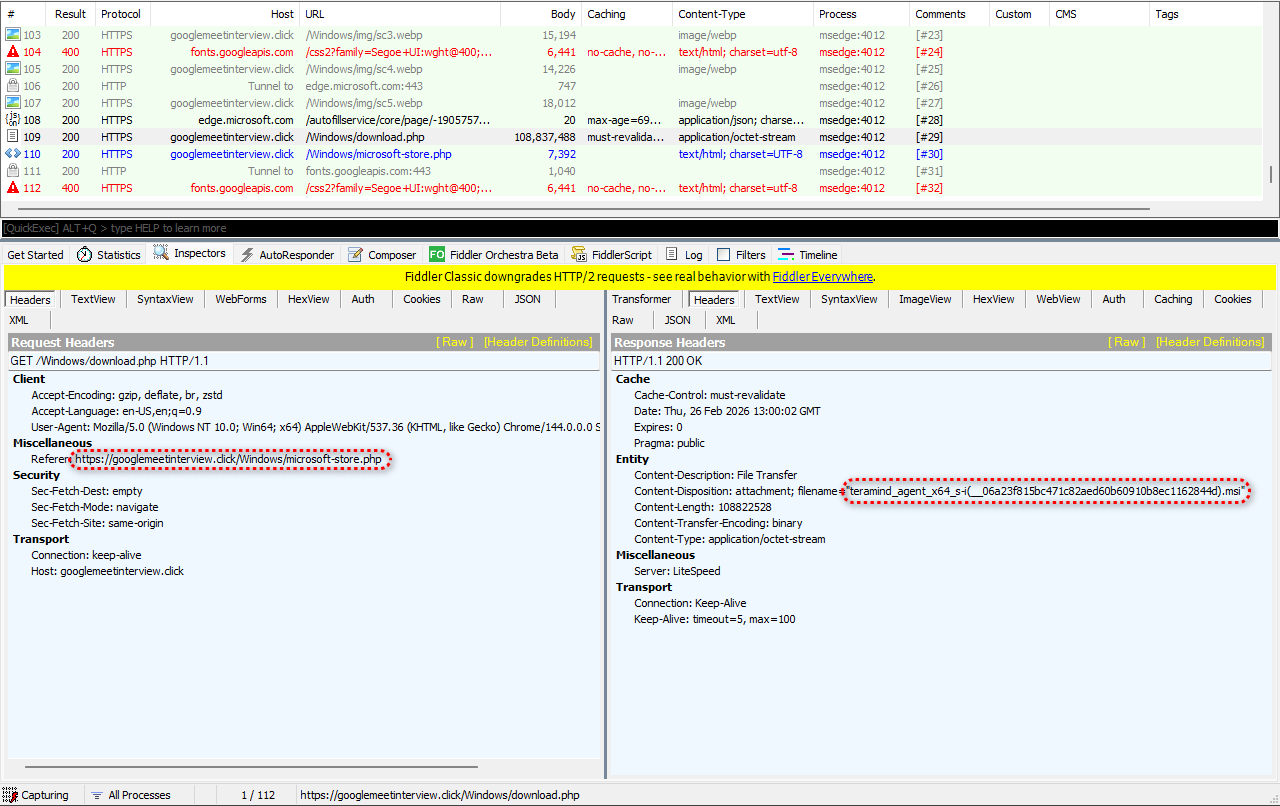

La variante Google Meet presenta una pagina Microsoft Store contraffatta denominata "Google Meet for Meetings" pubblicata da "Google Meet Video Communications, Inc", un'entità fittizia. Viene visualizzato un pulsante "Avvio download downloadmentre il file MSI viene consegnato silenziosamente tramite il percorso /Windows/download.php. La pagina di riferimento è /Windows/microsoft-store.php, confermando che la schermata falsa del Microsoft Store è fornita dall'infrastruttura dell'autore dell'attacco, non da Microsoft.

La nostra acquisizione del traffico Fiddler della variante Google Meet mostra l'intestazione della risposta:

Content-Disposition: attachment; filename="teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi".

A differenza della variante Zoom, in cui il nome del file era camuffato come componente Zoom, questa variante non tenta nemmeno di nascondere l'uso improprio di Teramind da parte del truffatore nel nome del file. Abbiamo verificato che entrambi i file sono identici byte per byte (MD5: AD0A22E393E9289DEAC0D8D95D8118B5), confermando che un unico file binario viene utilizzato in entrambe le campagne con la sola modifica del nome del file.

Differenze infrastrutturali tra le varianti

Nonostante utilizzino lo stesso payload, le due varianti sono ospitate su infrastrutture diverse. La variante Zoom su uswebzoomus[.]com funzionava su Apache/2.4.58 (Ubuntu) ed era stato registrato tramite Namecheap il 16/02/2026. La variante Google Meet all'indirizzo googlemeetinterview[.]click funziona su un server LiteSpeed.

Entrambi servono il download script PHP e utilizzano lo stesso modello di reindirizzamento falso del Microsoft Store, ma il cambio di server web e di registrar di domini suggerisce che l'operatore avesse previsto la rimozione e avesse predisposto un'infrastruttura di riserva.

Un unico file binario, molte identità. Come l'installatore legge il proprio nome file

Durante la nostra indagine, abbiamo identificato 14 nomi di file MSI distinti che condividevano lo stesso hash SHA-256. Di questi, due sono stati acquisiti direttamente da infrastrutture dannose attraverso la nostra analisi dei domini malware: la variante Zoom da uswebzoomus[.]com e la variante Google Meet da googlemeetinterview[.]click. I restanti nomi di file provenivano da repository sandbox.

È importante notare che alcuni di questi nomi di file provenienti dalla sandbox potrebbero rappresentare distribuzioni aziendali legittime di Teramind piuttosto che attività dannose. Teramind è un prodotto commerciale con casi d'uso aziendali legittimi e i file inviati ai servizi sandbox non indicano necessariamente un abuso. Tuttavia, tutti condividono lo stesso binario e dimostrano lo stesso meccanismo di configurazione basato sul nome del file.

Ogni file condivide lo stesso hash SHA-256: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425faCiò ha sollevato una domanda immediata: se l'ID dell'istanza Teramind cambia con ogni nome di file, ma il binario è identico byte per byte, dove viene effettivamente memorizzato l'ID?

La risposta sta in un'azione personalizzata .NET incorporata nell'MSI. La nostra analisi comportamentale rivela la seguente sequenza:

Calling custom action Teramind.Setup.Actions!Teramind.Setup.Actions.CustomActions.ReadPropertiesFromMsiName

PROPERTY CHANGE: Modifying TMINSTANCE property. Its current value is 'onsite'. Its new value: '__941afee582cc71135202939296679e229dd7cced'.

PROPERTY CHANGE: Adding TMROUTER property. Its value is 'rt.teramind.co'.

MSI viene fornito con un valore predefinito TMINSTANCE valore di onsite. Questa è l'impostazione predefinita standard di Teramind on-premise. Al momento dell'installazione, il ReadPropertiesFromMsiName L'azione personalizzata analizza il nome del file dell'installatore, estrae la stringa esadecimale di 40 caratteri dal s-i(__) porzione e sovrascrive l'impostazione predefinita con l'ID istanza specifico dell'autore dell'attacco.

Il log mostra anche il messaggio Failed to get router from msi name. Il programma di installazione ha tentato di estrarre un indirizzo server C2 dal nome del file, ma non ci è riuscito. In questo caso, ricorre al valore predefinito. rt.teramind.co, che è preconfigurato all'interno dell'MSI. Tuttavia, TMROUTER è una proprietà MSI esposta, quindi potrebbe essere sovrascritta al momento dell'installazione o modificata in una build diversa. Il nome del file in questa campagna contiene solo l'ID dell'istanza; la destinazione C2 è determinata dalla configurazione predefinita dell'MSI.

Detonazione dal vivo: cosa fa effettivamente l'installatore su un sistema reale

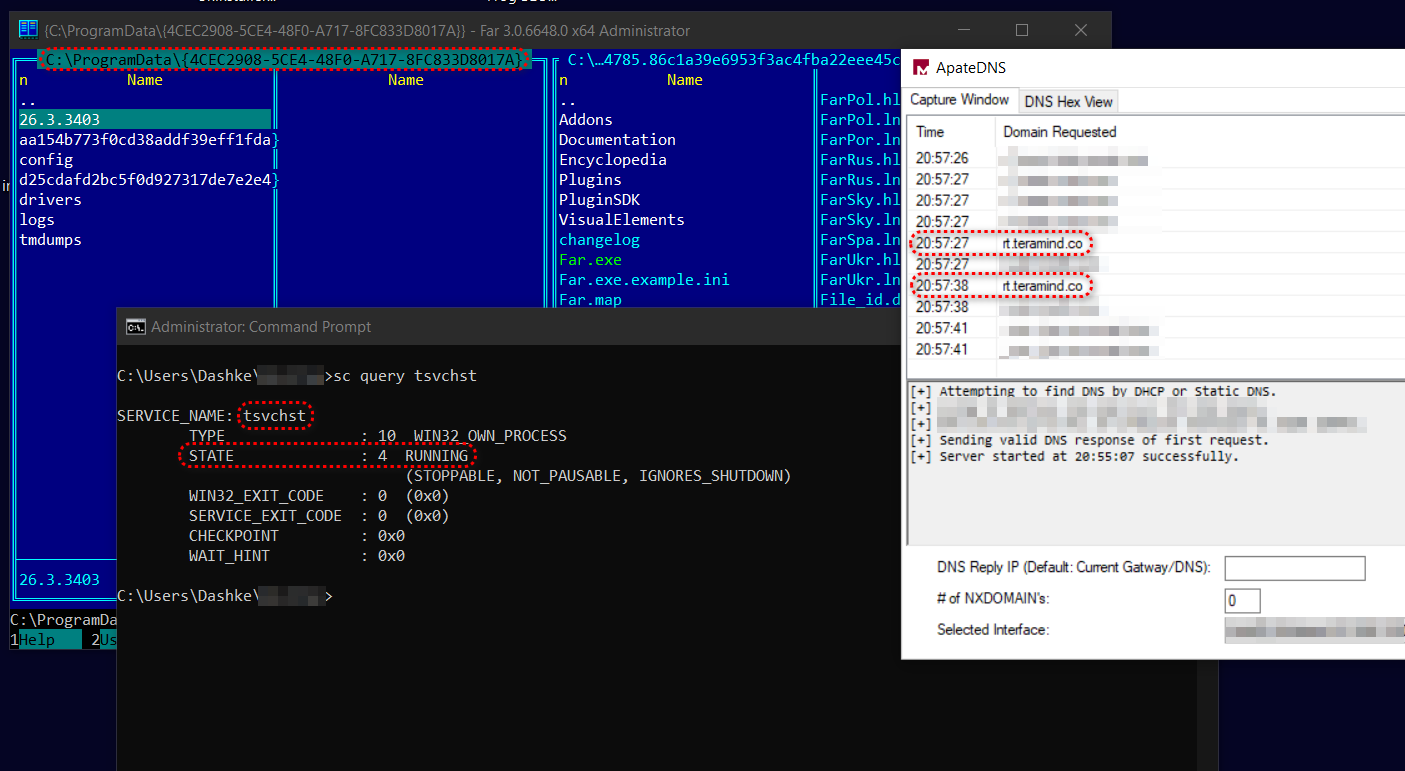

Per andare oltre l'analisi comportamentale basata su sandbox, abbiamo attivato il programma di installazione MSI in una macchina virtuale Windows isolata con registrazione MSI dettagliata abilitata, ApateDNS per l'intercettazione DNS e Fiddler per il monitoraggio della rete. Questa analisi pratica ha rivelato diversi comportamenti critici non visibili nei report automatici della sandbox.

Catena di installazione e gate CheckHosts

Il programma di installazione MSI procede attraverso quattro azioni personalizzate .NET in sequenza, tutte eseguite tramite il WiX Toolset. zzzzInvokeManagedCustomActionOutOfProc meccanismo:

- LeggiProprietàDaNomeMsi: Analizza il nome del file MSI per estrarre l'ID dell'istanza Teramind e sovrascrive il valore predefinito.

onsitevalore - CheckAgent:determina se un agente Teramind è già installato sul computer.

- ValidateParams:convalida i parametri di configurazione estratti

- ControllaHost: Esegue un controllo di connettività pre-volo rispetto al server C2.

rt.teramind.co

Il CheckHosts L'azione è un ostacolo difficile da superare: se il programma di installazione non riesce a raggiungere il server Teramind, l'installazione viene interrotta con il codice di errore 1603. Il nostro primo tentativo di detonazione in una VM isolata dalla rete è fallito proprio a questo punto:

TM: TMINSTANCE = __941afee582cc71135202939296679e229dd7cced

TM: TMROUTER = rt.teramind.co

CustomAction CheckHosts returned actual error code 1603

Questo comportamento è significativo per due motivi. Innanzitutto, rivela l'indirizzo del server C2: rt.teramind.co. In secondo luogo, significa che le vittime su reti aziendali con DNS restrittivo o filtraggio in uscita potrebbero essere protette inavvertitamente. Il programma di installazione fallirà silenziosamente se non riesce a comunicare con il server durante l'installazione. Tuttavia, l'MSI supporta un TMSKIPSRVCHECK proprietà che può bypassare questo controllo, e il suo valore predefinito è no.

Per completare la nostra analisi, abbiamo aggiunto rt.teramind.co al file Windows che punta a localhost, consentendo la risoluzione DNS e il superamento dell'azione CheckHosts. L'installazione è stata quindi completata con successo.

Modalità invisibile confermata

Il log di installazione riuscita conferma quanto ipotizzato nell'articolo originale: la modalità invisibile di Teramind (chiamata Hidden Agent, un'opzione di distribuzione che funziona silenziosamente in background) è abilitata di default in questa build. Le modalità di distribuzione nascoste o invisibili sono caratteristiche standard dei prodotti legittimi di monitoraggio degli endpoint aziendali, tipicamente utilizzate per il rilevamento delle minacce interne o il monitoraggio della conformità con adeguata notifica e consenso dei dipendenti. In questa campagna, tuttavia, gli autori delle minacce possono abusare di questa funzione per distribuire l'agente all'insaputa delle vittime. Il dump delle proprietà MSI mostra:

Property(S): TMSTEALTH = 1

Ciò conferma che l'agente viene installato senza icona sulla barra delle applicazioni, senza voce nel vassoio di sistema e senza voce visibile nell'elenco Windows . La vittima non ha alcuna indicazione visiva che il software di monitoraggio sia in esecuzione.

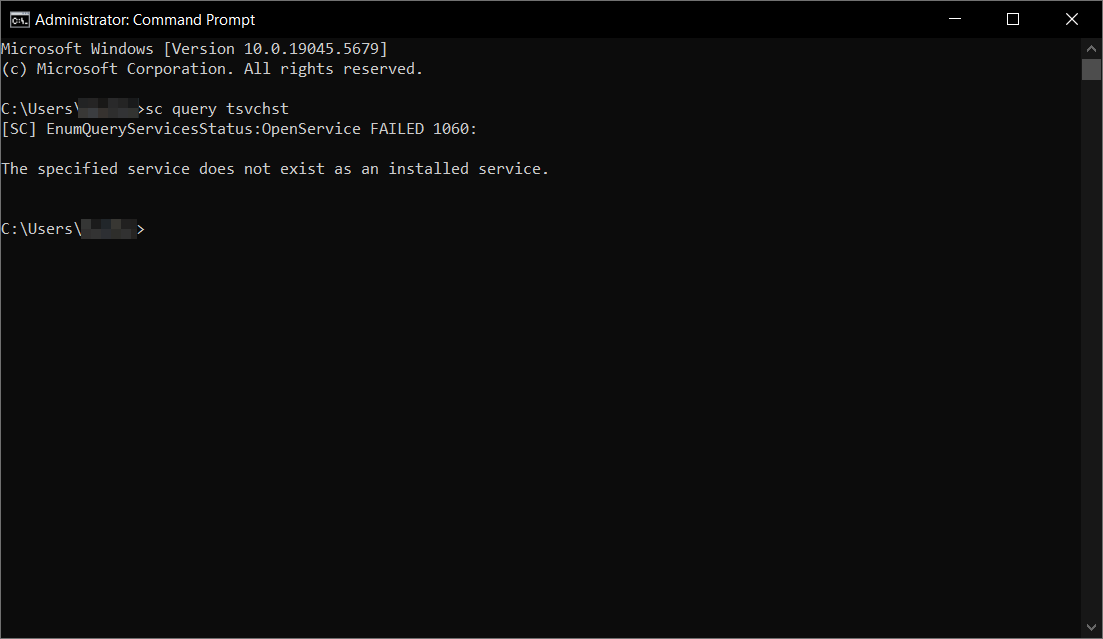

Due servizi, non uno solo

Il log di installazione rivela che la campagna distribuisce due servizi persistenti, non solo quello documentato nel nostro articolo originale:

| Nome del servizio | Nome visualizzato | Binario | Tipo di avvio |

|---|---|---|---|

| tsvchst | Host di servizio | svc.exe –servizio | Automatico (avvio) |

| pmon | Monitoraggio delle prestazioni | pmon.exe | Manuale (su richiesta) |

Entrambi i nomi dei servizi sono stati scelti per integrarsi: tsvchst imita il legittimo Windows svchost.exe modello di denominazione, mentre pmon con il nome visualizzato "Performance Monitor" imita il Windows Monitor integrato Windows . Entrambi funzionano come LocalSystem, il livello di privilegio più elevato su un Windows .

Entrambi i servizi sono configurati con un ripristino aggressivo in caso di guasto: riavvio al primo guasto, riavvio al secondo guasto e riavvio ai guasti successivi, con ritardi di 160 secondi (tsvchst) e 130 secondi (pmon). Ciò significa che anche se un utente o uno strumento di sicurezza interrompe il servizio, questo si riavvia automaticamente nel giro di pochi minuti.

Callback C2 live osservato

Subito dopo l'installazione, ApateDNS ha rilevato l'agente che comunicava con il server centrale. Le query DNS per rt.teramind.co è apparso pochi secondi dopo l'avvio del servizio, confermando che l'agente avvia immediatamente il ciclo di richiamata. Le query si sono ripetute a intervalli di circa 11 secondi, mostrando un modello di polling persistente.

In uno scenario reale in cui la vittima dispone di una connessione Internet, questi verrebbero risolti nell'infrastruttura di Teramind e l'agente inizierebbe a trasmettere i dati acquisiti.

Superficie di configurazione MSI completa

Il log di installazione dettagliato espone tutti i parametri configurabili supportati dall'MSI tramite il suo SecureCustomProperties elenco. Questo rivela l'intera superficie di configurazione del programma di installazione:

TMSTEALTH— Modalità invisibile (impostata su 1 in questa versione)TMINSTANCE— Identificatore dell'account (estratto dal nome del file)TMROUTER— Indirizzo server C2 (hardcoded su rt.teramind.co)TMENCRYPTION— Attivazione/disattivazione della crittografia delle comunicazioni C2TMSOCKSHOST / TMSOCKSPORT / TMSOCKSUSER / TMSOCKSPASSWORD— Supporto proxy SOCKS5 integrato per il tunneling del traffico C2 attraverso proxyTMHTTPPROXY— HTTP supporto proxyTMSKIPSRVCHECK— Salta il controllo preliminare della connettività C2TMNODRV / TMNOFSDRV— Disabilita i driver del filtro del kernelTMNOIPCCLIPBOARD— Attivazione/disattivazione del monitoraggio degli appuntiTMNOREMOTETS— Attivazione/disattivazione del monitoraggio dei servizi terminal remotiTMHASHUSERNAMES— Anonimizzare/hashare i nomi utente acquisitiTMDISABLESCREEN— Disattiva la cattura di screenshotTMADDENTRYTOARP— Aggiungi/rimuovi voce da Aggiungi/Rimuovi programmi (disattivato in modalità invisibile)TMCRASHUPLOADURL— Endpoint di caricamento dei dati telemetrici relativi agli incidentiTMREVEALEDPASSWORDLESS— Attiva/disattiva la funzione di visualizzazione senza password

Il supporto del proxy SOCKS5 è particolarmente degno di nota dal punto di vista delle minacce. Sebbene la configurazione del proxy sia una funzionalità standard delle aziende, che consente alle organizzazioni di instradare il traffico degli agenti attraverso l'infrastruttura aziendale, in questo contesto significa che l'agente potrebbe essere configurato per instradare i dati acquisiti attraverso un proxy controllato dall'autore dell'attacco, rendendo significativamente più difficile il rilevamento a livello di rete, poiché il traffico C2 viene mascherato come traffico proxy legittimo.

ID delle istanze Teramind osservate

La tabella seguente elenca tutti i nomi dei file MSI e i corrispondenti ID delle istanze Teramind che abbiamo raccolto. Di questi, due sono stati osservati direttamente in natura attraverso la nostra analisi dei domini malware: la variante Zoom (941afee…7cced, catturata da uswebzoomus[.]com) e la variante Google Meet (06a23f8…2844d, catturata da googlemeetinterview[.]click). I restanti nomi di file provengono da repository sandbox.

Come indicato sopra, alcuni di questi potrebbero rappresentare implementazioni aziendali legittime piuttosto che un uso dannoso. Tutti i file condividono lo stesso hash SHA-256. Due nomi di file condividono lo stesso ID istanza c0cea71…0a6d7, indicando che lo stesso account dell'autore dell'attacco è stato utilizzato per più varianti di nomi di file.

| Nome file MSI | ID istanza |

|---|---|

zoom_agent_x64_s-i(__941afee582cc71135202939296679e229dd7cced).msi | 941afee582cc71135202939296679e229dd7cced |

ZoomApp_agent_x64_s-i(__fca21db2bb0230ee251a503b021fe02d2114d1f0).msi | fca21db2bb0230ee251a503b021fe02d2114d1f0 |

945bd48ad7552716f4583_s-i(__d72c88943945bd48ad7552716f4583ada0b7c2a6).msi | d72c88943945bd48ad7552716f4583ada0b7c2a6 |

teramind_agent_x64_s-i(__572d85bb94f4f59ef947c3faf42677f9adb223c3).msi | 572d85bb94f4f59ef947c3faf42677f9adb223c3 |

file_agent_x64_s-i(__f76fee1df21e19d93d5842f50c375286477b3f6c).msi | f76fee1df21e19d93d5842f50c375286477b3f6c |

teramind_agent_x64_s-i(__653d105a51cc886dede8101d1b0cd02e20329546).msi | 653d105a51cc886dede8101d1b0cd02e20329546 |

e411293f92e8730f717_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

0154299765aa7b198bce97d8361_s-i(__c0cea713de411293f92e8730f71759aa1890a6d7).msi | c0cea713de411293f92e8730f71759aa1890a6d7 |

GoogleMeet_agent_x64_s-i(__ab28818c0806ce7996c10c59b0e4e5d102783461).msi | ab28818c0806ce7996c10c59b0e4e5d102783461 |

teramind_agent_x64_s-i(__5ca3d9dd35249200363946b1f007b59f88dbde39).msi | 5ca3d9dd35249200363946b1f007b59f88dbde39 |

file_agent_x64_s-i(__81c39bed817fc9989834c81352cb7f69b94342da).msi | 81c39bed817fc9989834c81352cb7f69b94342da |

GoogleMeet_agent_x64_s_i_94120be3942474019852c62041d2f373fdb11a0e.msi | 94120be3942474019852c62041d2f373fdb11a0e |

AdobeReader_agent_x64_s-i(__d57d34e76cc8c2c883cbdcb42a14c47d00be03c0).msi | d57d34e76cc8c2c883cbdcb42a14c47d00be03c0 |

teramind_agent_x64_s-i(__06a23f815bc471c82aed60b60910b8ec1162844d).msi | 06a23f815bc471c82aed60b60910b8ec1162844d |

La varietà dei prefissi dei nomi dei file è notevole: zoom_agent, ZoomApp_agent, GoogleMeet_agent, AdobeReader_agent, teramind_agent, e file_agentCiò suggerisce che la campagna vada oltre l'usurpazione di identità nelle videoconferenze.

Tuttavia, la variante con marchio AdobeReader è stata trovata solo nei repository sandbox e potrebbe rappresentare una fase di test o un'espansione pianificata piuttosto che un'implementazione attiva. Anche i nomi dei file con prefissi generici come teramind_agent e file_agent sembrano essere invii sandbox che hanno mantenuto la denominazione predefinita piuttosto che un'esca di ingegneria sociale specifica del marchio.

Indicatori di compromissione

Hash dei file

SHA-256: 644ef9f5eea1d6a2bc39a62627ee3c7114a14e7050bafab8a76b9aa8069425fa

MD5: AD0A22E393E9289DEAC0D8D95D8118B5

Domini

- uswebzoomus[.]com (Variante Zoom: rimossa da Namecheap)

- googlemeetinterview[.]click (Variante Google Meet: attiva dal 26/02/2026)

Raccomandazioni per il rilevamento e la difesa

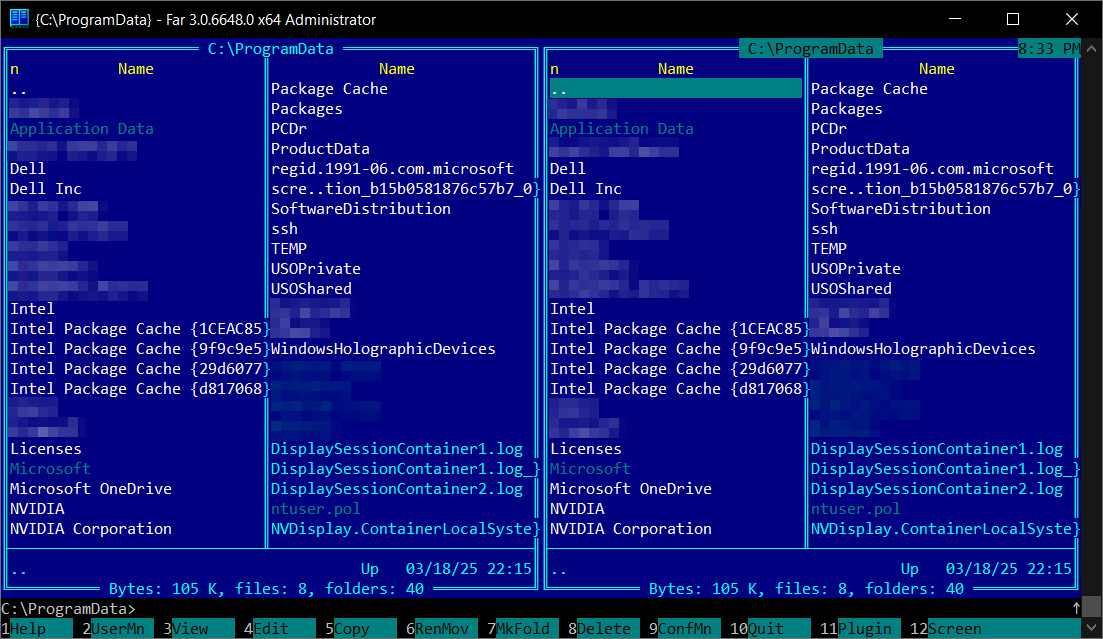

- Avviso sulla directory GUID ProgramData

{4CEC2908-5CE4-48F0-A717-8FC833D8017A}Questo GUID è fisso in tutte le varianti osservate. - Richiesta per entrambi i servizi:

sc query tsvchstesc query pmon. L'esecuzione su un computer non aziendale conferma la sorveglianza attiva. - Controllare il caricamento dei driver del kernel:

tm_filter.sysetmfsdrv2.sysIl caricamento su macchine personali dovrebbe attivare avvisi di gravità elevata. - Bloccare l'esecuzione dei file MSI download del browser. Entrambe le varianti si basano sull'esecuzione di un file MSI da parte dell'utente dalla cartella Download. Le politiche di controllo delle applicazioni che impediscono l'esecuzione dei file MSI da percorsi scrivibili dall'utente bloccherebbero questa catena di attacchi.

- Istruire i dipendenti: non aggiornare mai le applicazioni cliccando sui link contenuti nei messaggi. Utilizzare il meccanismo di aggiornamento integrato nell'applicazione o navigare manualmente sul sito web ufficiale del fornitore.

- Implementa criteri del browserche avvisano o bloccano il download automatico di file da domini non riconosciuti.

Rimozione

Per disinstallare l'agente, eseguire il seguente comando come amministratore: msiexec /x {4600BEDB-F484-411C-9861-1B4DD6070A23} /qb. Questo rimuove i servizi, i driver del kernel e la maggior parte dei file installati. Tuttavia, i nostri test hanno confermato che il programma di disinstallazione non riesce a eliminare completamente la directory ProgramData a causa dei file generati durante l'esecuzione. Dopo la disinstallazione, rimuovere manualmente eventuali residui con rmdir /s /q "C:\ProgramData\{4CEC2908-5CE4-48F0-A717-8FC833D8017A}" e riavviare per scaricare completamente i driver del kernel dalla memoria.

Conclusione

Questa campagna dimostra una tendenza in crescita: l'uso improprio di software commerciali legittimi per scopi dannosi. Gli aggressori non hanno scritto malware personalizzato. Hanno invece utilizzato un prodotto di monitoraggio disponibile in commercio, progettato per un uso aziendale legittimo, e ne hanno sfruttato la modalità invisibile integrata e il sistema di configurazione basato sui nomi dei file, integrandolo in un'operazione di ingegneria sociale volta a sfruttare la fiducia in marchi come Zoom e Google Meet. Questo tipo di abuso può colpire qualsiasi fornitore di software legittimo e sottolinea l'importanza di educare gli utenti sulle tattiche di ingegneria sociale.

L'espansione a Google Meet, oltre alle ulteriori varianti provenienti dalla sandbox, tra cui un nome file con marchio AdobeReader, suggerisce che si tratti di un'operazione in evoluzione che potrebbe espandersi fino a impersonare altre applicazioni.

La nostra detonazione pratica ha rivelato dettagli invisibili alle sandbox automatizzate: il CheckHosts Gate pre-volo C2, il rt.teramind.co indirizzo del router, il secondo pmon servizio mascherato da Performance Monitor, il confermato TMSTEALTH = 1 flag e la piena funzionalità proxy SOCKS5 per l'evasione C2. Il fatto che un singolo file binario serva un numero illimitato di account di aggressori semplicemente rinominando il nome del file rende questa campagna facilmente scalabile.

Ringraziamenti

Vorremmo ringraziare il ricercatore di sicurezza @JAMESWT_WT per aver segnalato tempestivamente il dominio dannoso originale a Namecheap, portando alla rimozione di uswebzoomus[.]com.

Teramind ha confermato che la società non è stata coinvolta in questa campagna e non era a conoscenza né aveva alcun legame con gli autori della minaccia. Come molti prodotti software commerciali legittimi, Teramind può essere utilizzato in modo improprio da malintenzionati, un rischio che esiste in tutto l'ecosistema del software aziendale. Poiché Teramind è un prodotto commerciale legittimo, non viene segnalato in modo intrinseco dal software di sicurezza, il che significa che non abbiamo alcuna visibilità sul fatto che questa campagna abbia provocato infezioni nel mondo reale. Quello che possiamo confermare è che l'infrastruttura che abbiamo documentato, inclusi domini di phishing appositamente creati che si spacciano per Zoom e Google Meet, pagine Microsoft Store false e un agente Teramind configurato in modalità invisibile, è coerente con una campagna progettata per distribuire software di monitoraggio sui computer dei bersagli a loro insaputa e senza il loro consenso.