Abbiamo scoperto diverse campagne che diffondono un malware di furto di dati che abbiamo identificato come NWHStealer, utilizzando ogni tipo di stratagemma, dai falsi VPN alle utility hardware e alle mod per videogiochi. Ciò che contraddistingue questa campagna non è solo il malware in sé, ma anche la portata e l'efficacia con cui viene diffuso.

Una volta installato, può raccogliere dati del browser, password salvate e informazioni sui portafogli di criptovalute, che gli hacker potrebbero utilizzare per accedere agli account, sottrarre fondi o sferrare ulteriori attacchi.

Abbiamo individuato diverse campagne che utilizzano piattaforme e esche diverse per diffondere NWHStealer. Il programma di furto viene caricato ed eseguito in vari modi, ad esempio tramite autoiniezione o iniezione in altri processi come RegAsm (Strumento di registrazione dell'assembly di Microsoft). Spesso, come caricatore iniziale vengono utilizzati wrapper aggiuntivi quali MSI o Node.js.

Il malware viene diffuso tramite file esca (cioè file che fingono di essere qualcos'altro), come ad esempio:

- VPN

- Utilità hardware (ad es.

OhmGraphite,Pachtop,HardwareVisualizer,Sidebar Diagnostics) - Software per l'estrazione mineraria

- Giochi, trucchi e mod (ad es.

Xeno)

È ospitato o condiviso su diversi canali di distribuzione, tra cui:

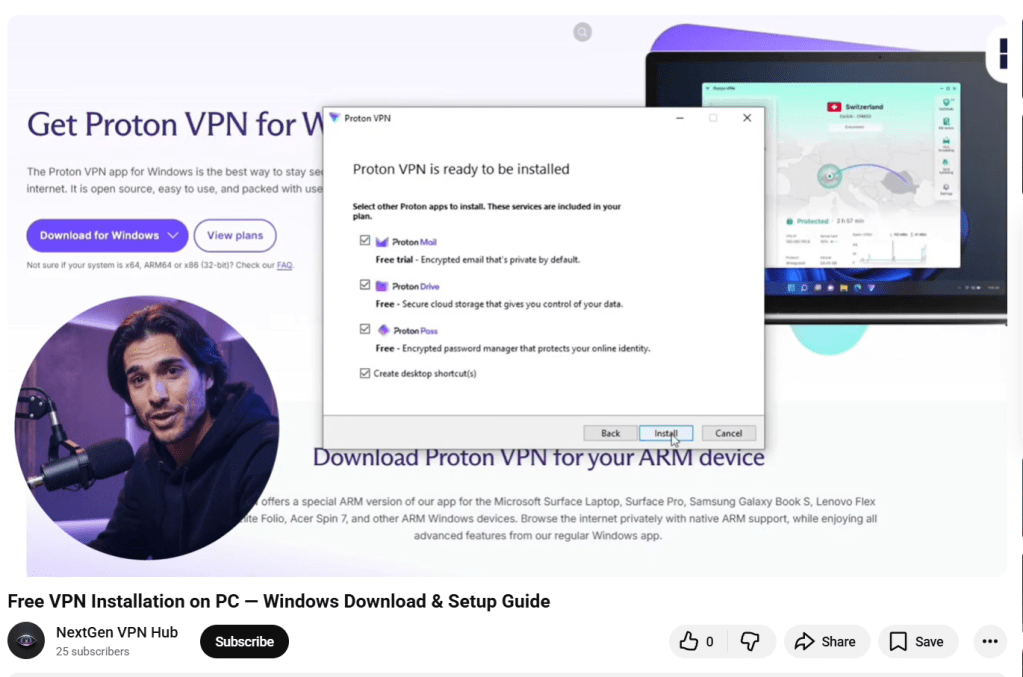

- Siti web fasulli che si spacciano per servizi legittimi, come Proton VPN

- Piattaforme di hosting di codice come GitHub e GitLab

- Servizi di hosting di file come MediaFire e SourceForge

- Link e reindirizzamenti da YouTube relativi ai videogiochi e alla sicurezza

Sebbene esistano molti metodi di distribuzione, in questo blog esamineremo due casi:

- Caso 1: Un provider di hosting web gratuito che distribuisce un file ZIP dannoso che carica il programma di furto tramite auto-iniezione

- Caso 2: Siti web fasulli che caricano il programma di furto tramite dirottamento di DLL e iniezione nel processo RegAsm

Caso 1: Un provider di hosting web gratuito distribuisce il programma di furto di dati

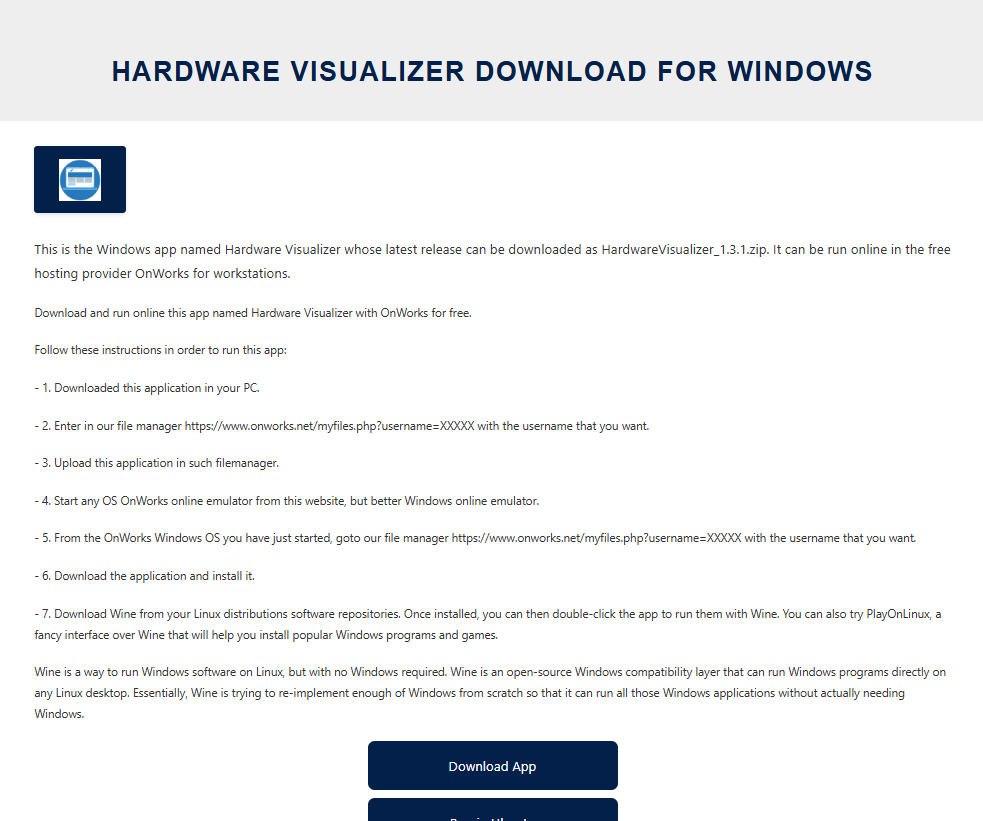

Il primo caso è quello più inaspettato. Abbiamo scoperto che un provider di hosting web gratuito, onworks[.]net, ospita nella sua download dei file ZIP che, in definitiva, diffondono il programma di furto di dati.

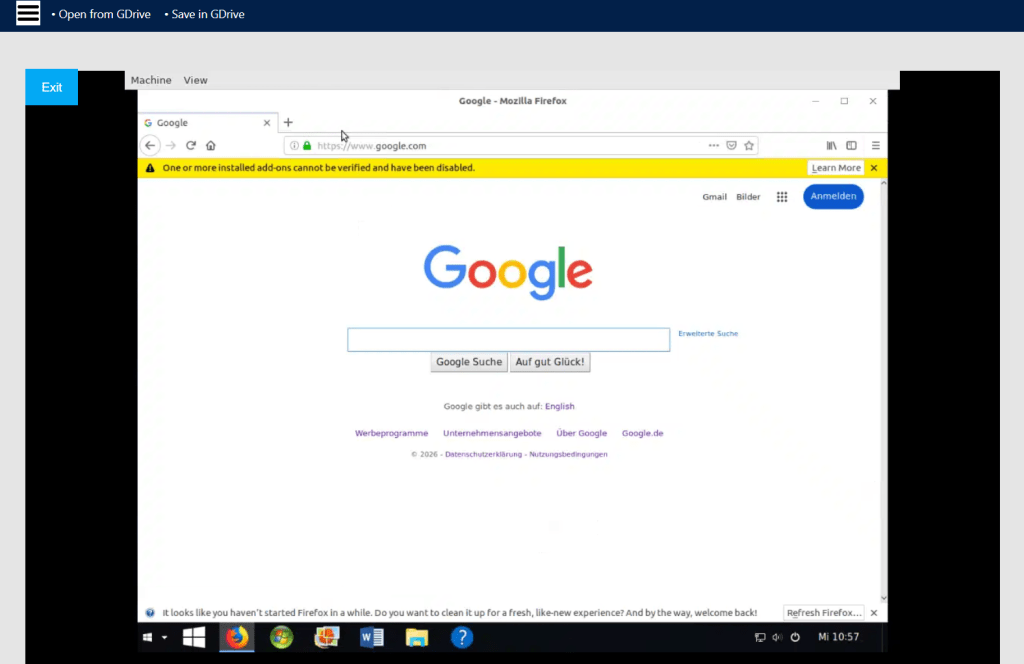

Il sito web, classificato tra i primi 100.000, consente agli utenti di eseguire macchine virtuali interamente all'interno del browser.

Tramite questo sito, gli utenti download ZIP dannoso con nomi del tipo:

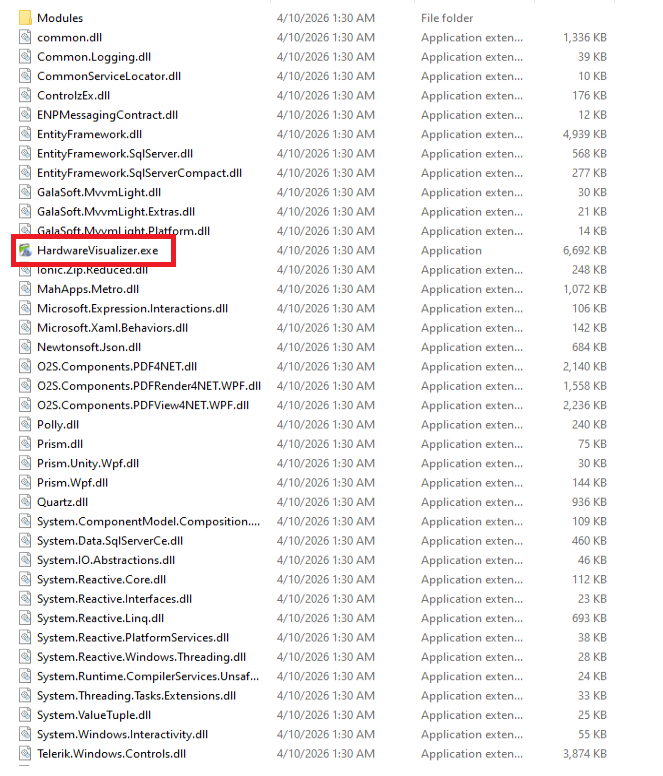

OhmGraphite-0.36.1.zipSidebar Diagnostics-3.6.5.zipPachtop_1.2.2.zipHardwareVisualizer_1.3.1.zip

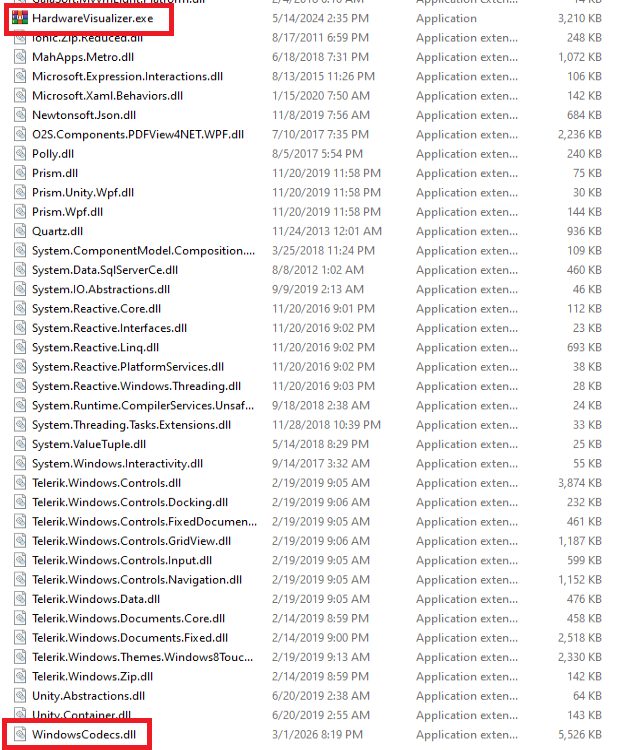

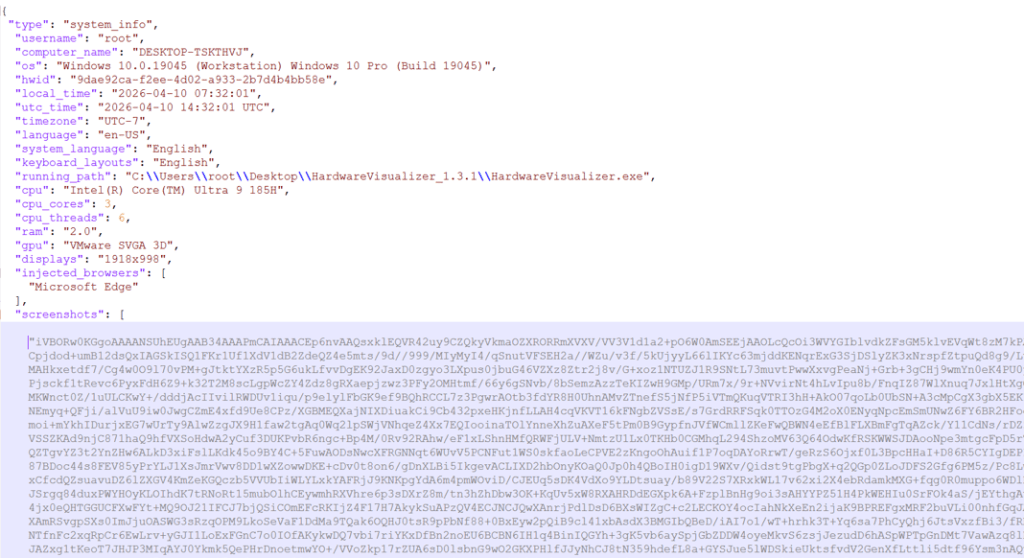

In questo caso, il codice dannoso responsabile del caricamento dello stealer è incorporato nell'eseguibile, ad esempio HardwareVisualizer.exe.

Il programma contiene codice superfluo per rendere più difficile l'analisi ed esegue diverse operazioni, tra cui:

- Verifica della presenza di strumenti di analisi nell'ambiente e interruzione dell'operazione in caso di rilevamento

- Implementazione di una funzione di decodifica personalizzata per le stringhe

- Risoluzione delle funzioni utilizzando

LoadLibraryAeGetProcAddress - Decrittografia e caricamento della fase successiva utilizzando AES-CBC tramite le API BCrypt

Questo non è l'unico modo in cui viene diffuso il programma di furto. Abbiamo individuato esche simili, con gli stessi nomi di file ZIP, che invece diffondono il programma di furto tramite dirottamento delle DLL.

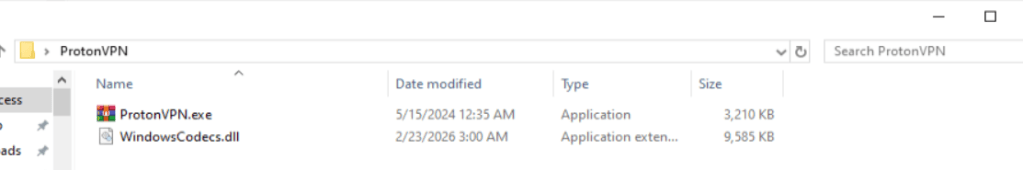

In questo caso, HardwareVisualizer.exe è in realtà l'eseguibile di WinRAR, e il codice dannoso si trova in WindowsCodecs.dll.

Durante il monitoraggio del caricatore DLL, abbiamo riscontrato che veniva distribuito anche in altre campagne con esche diverse. Ad esempio, nel secondo caso analizzato, questa DLL dannosa viene diffusa tramite siti web fasulli.

Caso 2: VPN falso di Proton VPN e caricatore DLL

Nel secondo caso, abbiamo individuato un sito web VPN si spacciava per Proton VPN distribuiva un file ZIP dannoso. Questo archivio esegue il programma di furto di dati tramite il dirottamento di DLL o un file MSI. Per chiarezza, precisiamo che ciò non ha alcun legame con Proton VPN, e li abbiamo contattati per informarli di quanto abbiamo scoperto.

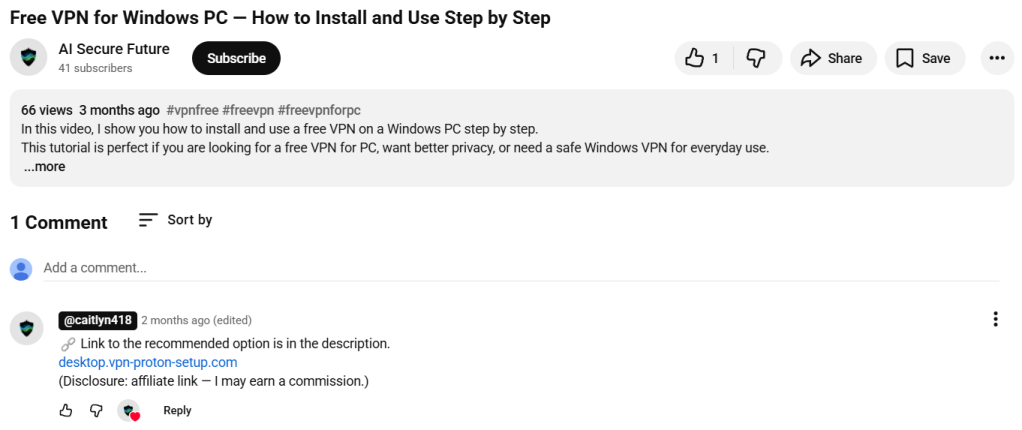

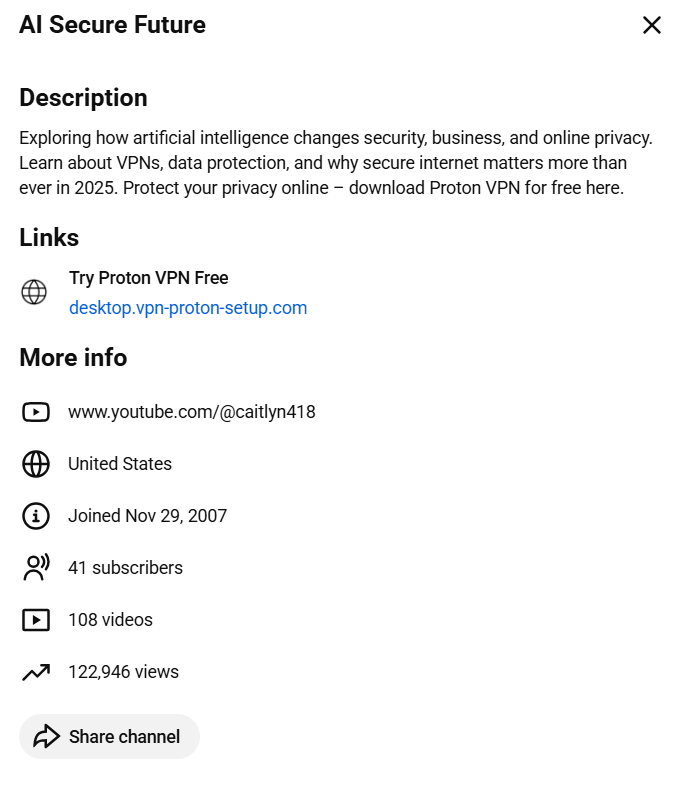

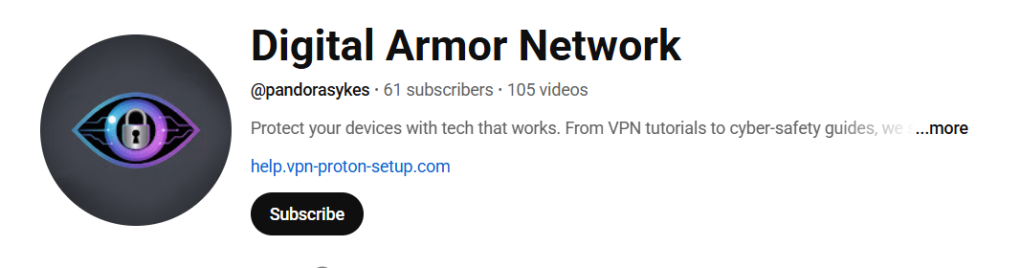

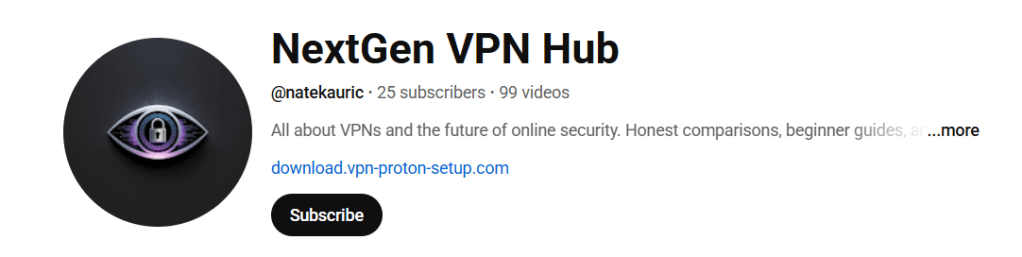

Su diversi YouTube compromessi compaiono link al sito web, insieme a video generati dall'intelligenza artificiale che mostrano la procedura di installazione:

In altre catene di infezione, questa DLL compare con nomi diversi, quali:

iviewers.dllTextShaping.dllCrashRpt1403.dll

Questa DLL decrittografa due risorse incorporate. Il metodo di decrittografia varia a seconda dei campioni: alcuni utilizzano implementazioni AES personalizzate, mentre altri si basano sulla libreria OpenSSL.

Una delle risorse decodificate è una DLL di secondo livello, runpeNew.dll, che viene caricato ed eseguito tramite il GetGet metodo.

La DLL di secondo livello avvia un processo (ad esempio RegAsm) ed esegue l'hollowing dei processi utilizzando API di basso livello, tra cui:

NtProtectVirtualMemoryNtCreateUserProcessNtUnmapViewOfSectionNtAllocateVirtualMemoryNtResumeThread

Il payload finale: NWHStealer

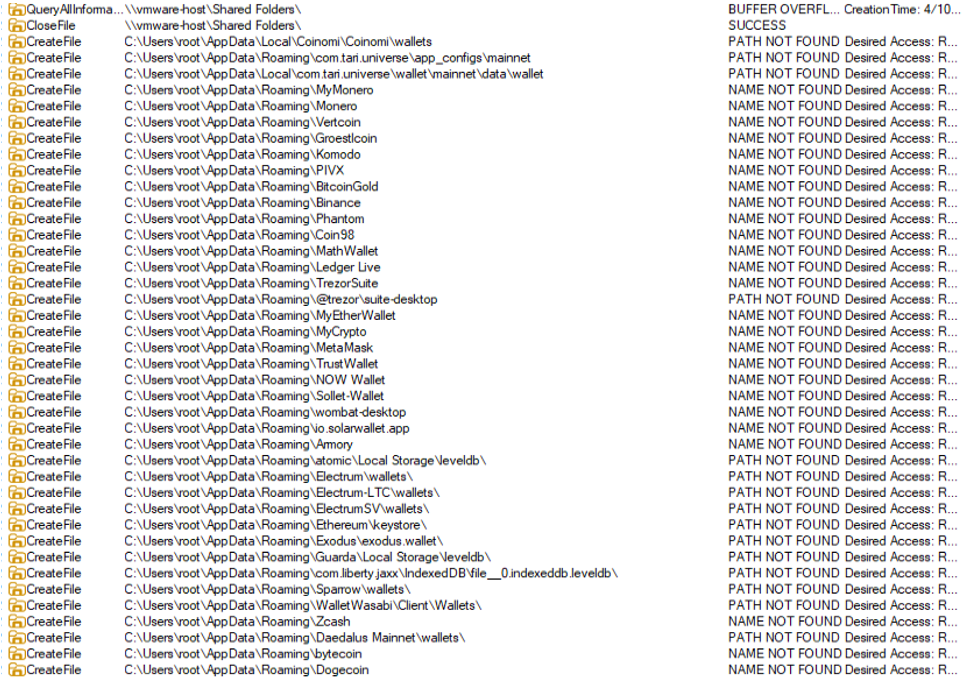

Al termine di queste catene di infezione, l'autore dell'attacco distribuisce NWHStealer. Il programma di furto di dati viene eseguito direttamente in memoria oppure si inserisce in altri processi quali RegAsm.exe.

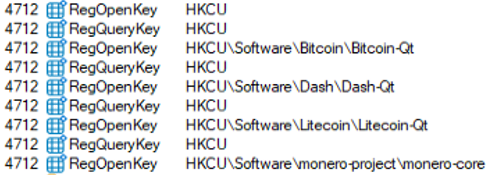

Elenca oltre 25 cartelle e chiavi di registro associate ai portafogli di criptovalute.

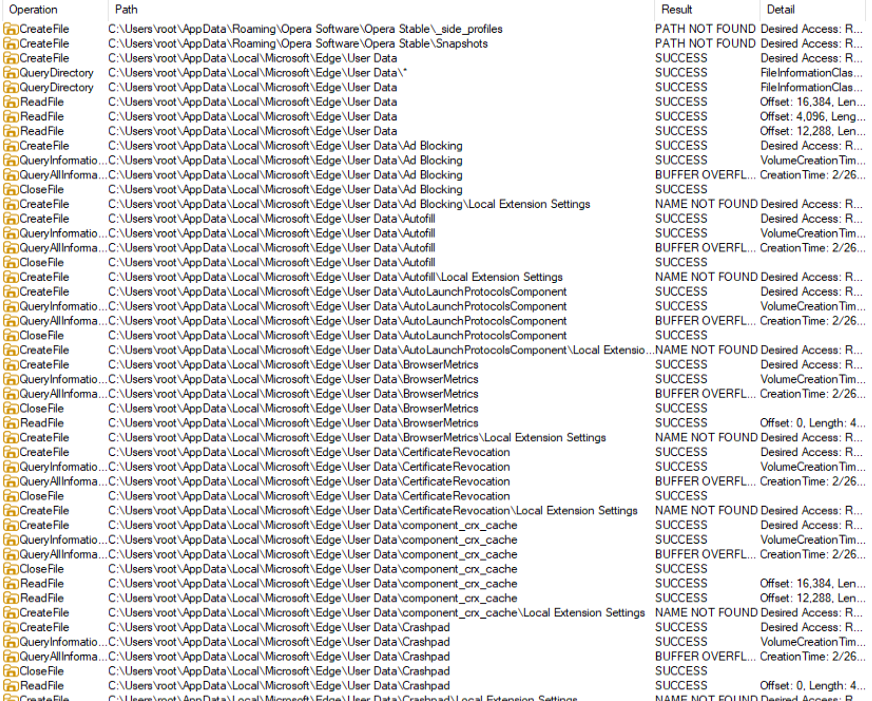

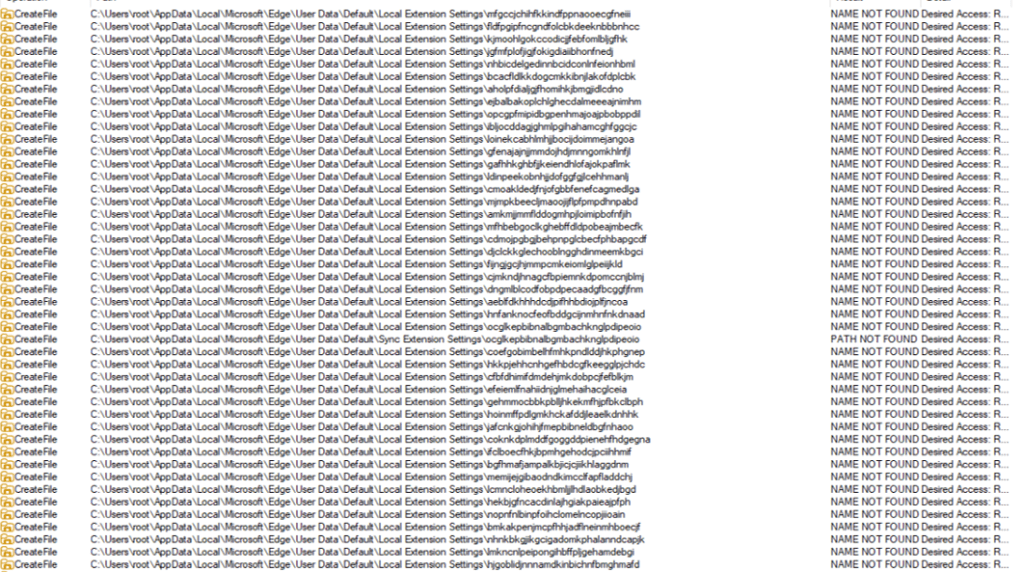

Il malware raccoglie ed esfiltra dati anche da diversi browser, tra cui Edge, Chrome, Opera, 360 Browser, K-Melon, Brave, Chromium e Chromodo.

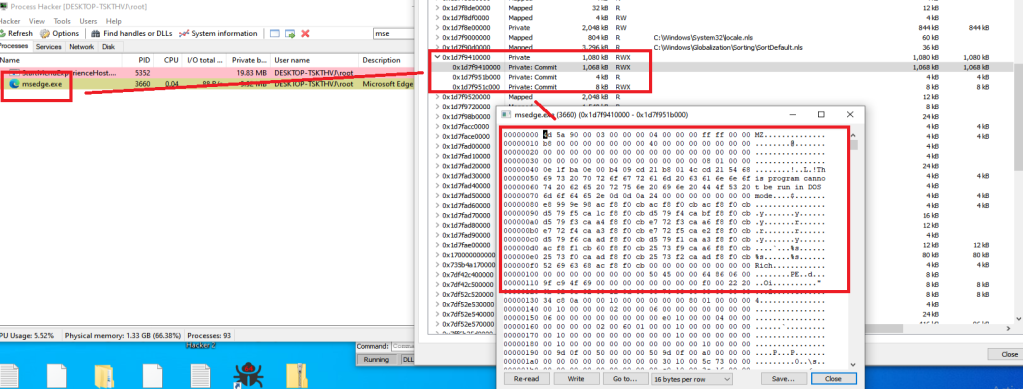

Inoltre, inietta una DLL nei processi del browser, come ad esempio msedge.exe, firefox.exe, o chrome.exe. Questa DLL estrae e decrittografa i dati del browser prima di inviarli al server di comando e controllo (C2).

La DLL iniettata esegue inoltre un comando PowerShell che:

- Crea directory nascoste in

LOCALAPPDATA - Aggiunge tali directory alle esclusioni Windows

- Forza l'aggiornamento di una politica di gruppo

- Crittografa un

getPayloadrichiesta e la invia al C2 - Riceve ed esegue payload aggiuntivi camuffati da processi di sistema (ad es.,

svchost.exe,RuntimeBroker.exe) - Crea attività pianificate per eseguire il payload all'accesso dell'utente con privilegi elevati

I dati inviati al C2 vengono crittografati utilizzando l'algoritmo AES-CBC. Se il server principale non è disponibile, il malware può recuperare un nuovo dominio C2 tramite un dead drop basato su Telegram.

Il malware utilizza inoltre una tecnica nota di bypass del Controllo account utente (UAC) CMSTP per eseguire comandi PowerShell:

- Genera un numero casuale

.inffile nella cartella temporanea - Usi

cmstp.exeper aumentare i privilegi - Conferma automaticamente la richiesta utilizzando Windows

Come stare al sicuro

Anziché ricorrere a e-mail di phishing o a truffe palesi, gli autori di questa campagna nascondono il malware all'interno di strumenti che gli utenti cercano attivamente e di cui si fidano. Diffondendosi attraverso piattaforme come GitHub, SourceForge e YouTube, aumentano le probabilità che gli utenti abbassino la guardia.

Una volta installato, il danno può essere grave. Il furto di dati del browser, delle password salvate e delle informazioni relative ai portafogli di criptovalute può portare all'appropriazione indebita degli account, a perdite finanziarie e a ulteriori violazioni della sicurezza.

Ecco i nostri consigli per non farsi cogliere alla sprovvista:

- Download solo dai siti web ufficiali

- Presta attenzione ai download da GitHub, SourceForge o piattaforme di condivisione file, a meno che tu non ti fidi della fonte

- Controlla le firme dei file e i dettagli dell'editore prima di eseguire qualsiasi programma

- Evita di scaricare strumenti dai link presenti nelle YouTube

- Consiglio da esperto: installa Malwarebytes Browser Guard sul tuo browser per bloccare gli URL dannosi.

Indicatori di compromesso (IOC)

Controlla la firma e la versione del software contenuto negli archivi sospetti.

Hash

e97cb6cbcf2583fe4d8dcabd70d3f67f6cc977fc9a8cbb42f8a2284efe24a1e3

2494709b8a2646640b08b1d5d75b6bfb3167540ed4acdb55ded050f6df9c53b3

Domini

vpn-proton-setup[.]com (sito web fasullo)

get-proton-vpn[.]com (sito web fasullo)

newworld-helloworld[.]icu (dominio C2)

https://t[.]me/gerj_threuh (Punto di consegna segreto su Telegram)

URL

https://www.onworks[.]net/software/windows/app-hardware-visualizer

https://sourceforge[.]net/projects/sidebar-diagnostics/files/Sidebar%20Diagnostics-3.6.5.zip

https://github[.]com/PieceHydromancer/Lossless-Scaling-v3.22-Windows-Edition/releases/download/Fps/Lossless.Scaling.v3.22.zip

Questo è solo un elenco parziale di URL dannosi. Download Browser Guard Malwarebytes Browser Guard per una protezione completa e per bloccare gli altri URL dannosi.