Mentre i licenziamenti aumentano e il mercato viene invaso da chi cerca lavoro, le campagne di phishing che si spacciano per grandi marchi, tra cui Coca-Cola e Ferrari, stanno intensificandosi e sono più sofisticate che mai.

La prima truffa che abbiamo individuato utilizza una pagina di prenotazione dall’aspetto convincente per raccogliere dati personali, per poi indurre le vittime a fornire le credenziali del proprio account Google Work tramite una pagina di accesso fasulla nascosta all’interno di quella che sembra una vera finestra Chrome . Ciò che rende questa campagna particolarmente pericolosa è che va oltre il solito trucco della finestra falsa: il kit non si limita a rubare una password e basta; il codice sorgente mostra che inoltra l'input dell'utente a un backend controllato dall'autore dell'attacco e presenta dinamicamente diverse richieste di autenticazione a due fattori in base alla risposta del server, in linea con i framework di phishing in tempo reale progettati per aggirare l'autenticazione multifattoriale (MFA).

Se hai ricevuto un'offerta di lavoro inaspettata in cui ti viene chiesto di «fissare una chiamata», ecco a cosa devi prestare attenzione.

Una tempesta perfetta per le truffe nel mondo del lavoro

Queste truffe non nascono dal nulla. Il mercato del lavoro statunitense è stato sottoposto a pressioni costanti, con i datori di lavoro che nel 2025 hanno licenziato oltre 1,17 milioni di lavoratori – il numero più alto dall’inizio della pandemia – a causa di una combinazione di tagli alla forza lavoro a livello federale, misure di riduzione dei costi aziendali e un più generale rallentamento delle assunzioni. Il tasso di disoccupazione ha raggiunto il 4,5% nel novembre 2025, il livello più alto degli ultimi quattro anni, e la disoccupazione di lunga durata, che comprende coloro che sono senza lavoro da 27 settimane o più, è aumentata di 322.000 unità nell'ultimo anno.

In un'intervista alla CNBC, Heather Long, capo economista della Navy Federal Credit Union, ha descritto la situazione senza mezzi termini: «Probabilmente sarà una primavera difficile per chi cerca lavoro».

In questo clima di instabilità, i truffatori non si fermano un attimo. Secondo la FTC, le perdite causate dalle truffe legate al lavoro e all’occupazione sono passate da 90 milioni di dollari nel 2020 a oltre 501 milioni di dollari nel 2024, con un triplicarsi delle segnalazioni in questo settore nello stesso periodo. Come ha affermato Melanie McGovern del Better Business Bureau (BBB): «Le truffe legate all’occupazione stanno tornando alla ribalta».

Recentemente abbiamo individuato due campagne che dimostrano quanto siano diventate sofisticate queste esche: una che si spaccia per Coca-Cola, l'altra per Ferrari. Entrambe sfruttano la disperazione e la fiducia tipiche di un mercato del lavoro competitivo, e entrambe utilizzano kit di phishing che vanno ben oltre una semplice pagina di accesso contraffatta.

Truffa n. 1: Il colloquio di lavoro alla Coca-Cola che ti ruba l'account Google

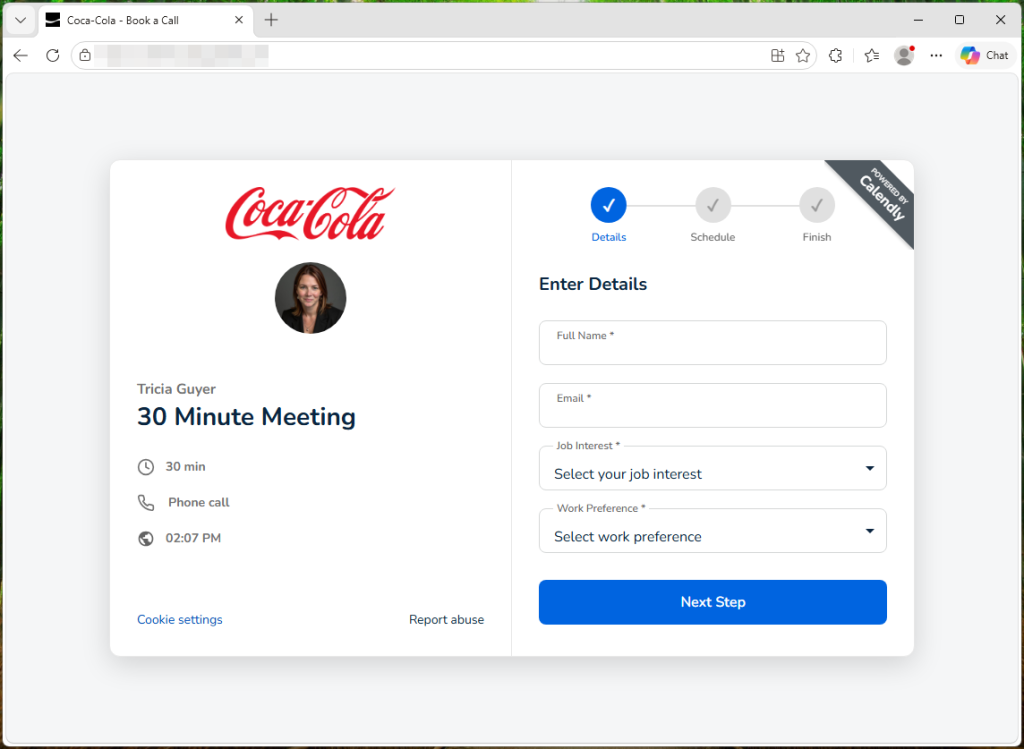

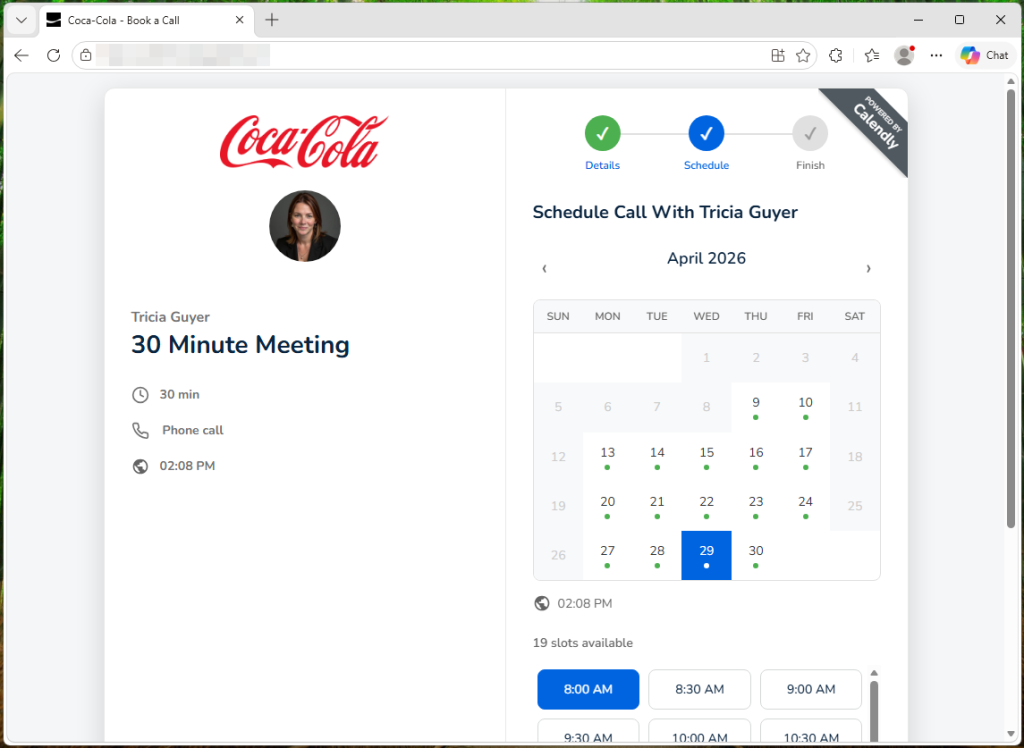

L'attacco inizia con un link a quella che sembra essere una pagina di Calendly per la prenotazione di un appuntamento con una reclutatrice della Coca-Cola di nome «Tricia Guyer». Ti viene chiesto di inserire il tuo nome, l'indirizzo e-mail, il tipo di lavoro che ti interessa e le tue preferenze lavorative: nulla che desterebbe sospetti durante una normale ricerca di lavoro.

Il primo campanello d'allarme, però, è il modo in cui sei arrivato a quel punto. I reclutatori seri di solito non inviano link per fissare un colloquio senza aver prima contattato il candidato o aver ricevuto una candidatura. Tutto ciò significa che, se non hai presentato la tua candidatura per una posizione presso Coca-Cola e non hai mai parlato con questa persona, devi considerare il link con estrema diffidenza, indipendentemente dall'aspetto professionale della pagina.

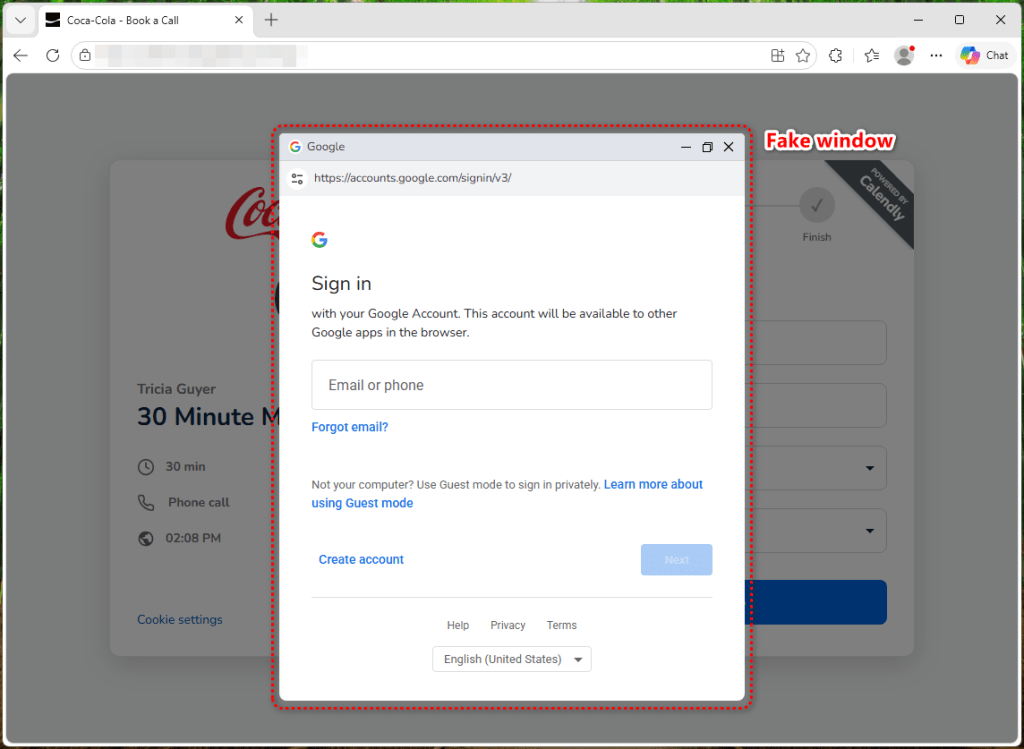

La finestra del browser fasulla che inganna anche gli utenti più attenti

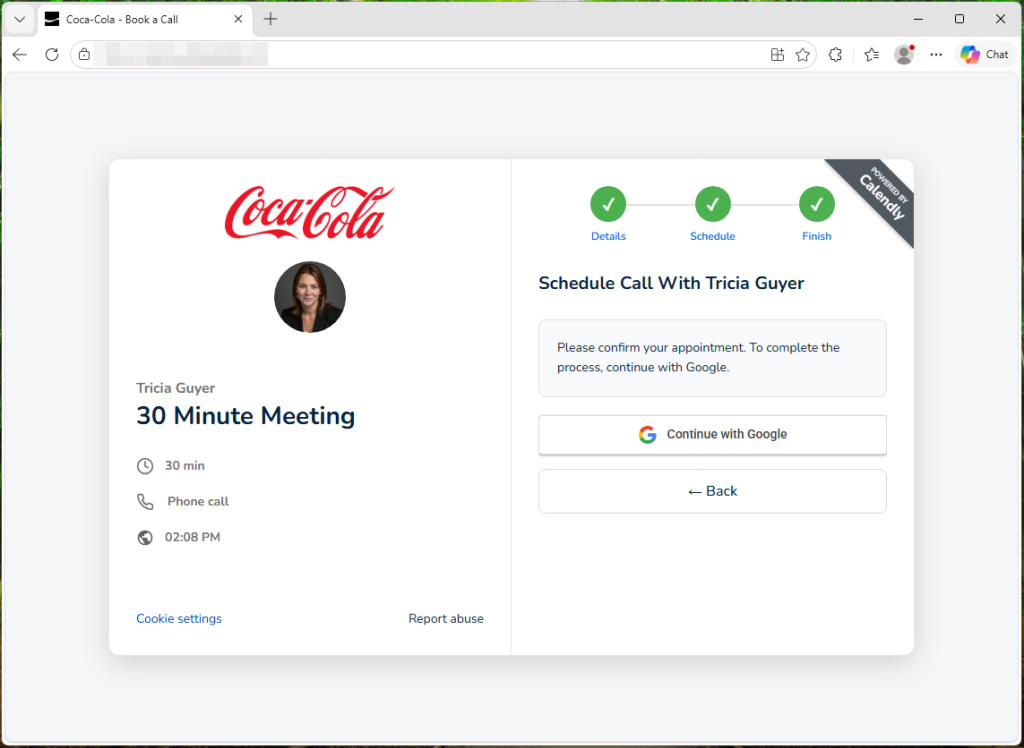

Dopo aver compilato il modulo di prenotazione, ti verrà chiesto di selezionare una data e di cliccare su «Continua con Google». A questo punto succede qualcosa di subdolo. Anziché aprire una vera pagina di accesso di Google, il sito disegna una finestra simulata Chrome all’interno della pagina web stessa, invece di aprire una vera finestra pop-up del browser. Presenta persino una barra del titolo con i pulsanti di riduzione a icona, ingrandimento e chiusura. Ha anche una barra degli indirizzi che recita https://accounts.google.com/signin/v3/.

Per molti versi sembra proprio una finestra pop-up di Google, ma non lo è. È solo l'immagine di una finestra del genere, con dei campi di un modulo sovrapposti.

Non vogliono solo la tua password: vogliono anche il tuo codice di verifica

La maggior parte degli attacchi basati su finestre del browser contraffatte è relativamente semplice: ti mostrano un modulo di accesso convincente, rubano la tua e-mail e la tua password e si fermano lì. Se hai attivato l'autenticazione a due fattori, quelle credenziali rubate da sole non bastano per accedere al tuo account, poiché l'autore dell'attacco si scontra con un ostacolo durante la fase di verifica.

Questo kit non si scontra con quel muro.

Una volta inseriti l'indirizzo e-mail e la password, la pagina inizia a interrogare il server backend dell'autore dell'attacco ogni tre secondi — un intervallo visibile nel codice sorgente — in attesa di istruzioni su cosa mostrare all'utente. Dall'altra parte, le credenziali inserite vengono inviate al server dell'autore dell'attacco tramite un endpoint di accesso dedicato. Il comportamento del kit — che richiede immediatamente un tipo di richiesta di autenticazione dopo l'invio — è coerente con il fatto che l'autore dell'attacco stia utilizzando quelle credenziali in parallelo per accedere al vero servizio di Google. Il kit contiene quattro schermate di verifica separate: per i codici e-mail, i codici dell'autenticatore, i codici SMS e i prompt telefonici di Google. Quando Google richiede all'autore dell'attacco una seconda fase di verifica, il backend indica alla pagina quale schermata visualizzare e il codice sorgente indirizza la vittima al prompt corrispondente in base al valore authType nella risposta del server. Si vede ciò che sembra un normale prompt di Google e si fornisce il codice senza pensarci due volte.

Poiché questo scambio avviene ogni pochi secondi, l'autore dell'attacco può inoltrare ogni richiesta e inserire la tua risposta nella pagina di accesso reale di Google quasi istantaneamente. Il backend può anche visualizzare messaggi di errore personalizzati sul tuo schermo. Il codice verifica la presenza di un campo di errore nella risposta del server e lo visualizza direttamente — ad esempio «Password errata, riprova» — per costringerti a riprovare se qualcosa non funziona dalla loro parte. Questo trasforma quello che normalmente sarebbe un semplice furto di credenziali in una potenziale appropriazione completa dell'account, anche con l'autenticazione a due fattori abilitata. Nel momento in cui vedi la pagina "Riunione confermata", le tue credenziali e qualsiasi codice di verifica che hai inserito sono già stati inviati al server dell'autore dell'attacco.

Un account Gmail personale? Non lo vogliono

Un dettaglio significativo: il modulo rifiuta gli indirizzi @gmail.com con il messaggio «Si prega di utilizzare l'indirizzo e-mail aziendale o di lavoro», un filtro integrato direttamente nel codice sorgente. Ciò mira specificatamente agli account aziendali di Google Workspace. Il motivo è semplice: un account aziendale compromesso ha un valore molto maggiore, poiché può consentire l'accesso alle e-mail aziendali, ai documenti condivisi e ai calendari interni, oltre a poter essere utilizzato per sferrare ulteriori attacchi contro i colleghi.

Truffa n. 2: la pagina "Carriere" di Ferrari che ruba Facebook tue Facebook

Il kit della Coca-Cola non è un caso isolato. Abbiamo individuato una seconda campagna di phishing — questa volta a nome della Ferrari — che adotta un approccio diverso ma altrettanto efficace.

La pagina si presenta come il portale ufficiale dedicato alle opportunità di carriera della Ferrari. Include la barra di navigazione dell’azienda, il marchio e le sezioni tipiche della pagina dedicata alle assunzioni di un vero datore di lavoro, con titoli quali «Opportunità di carriera», «L’attenzione alle persone», «La passione al centro» ed «Eccellenza».

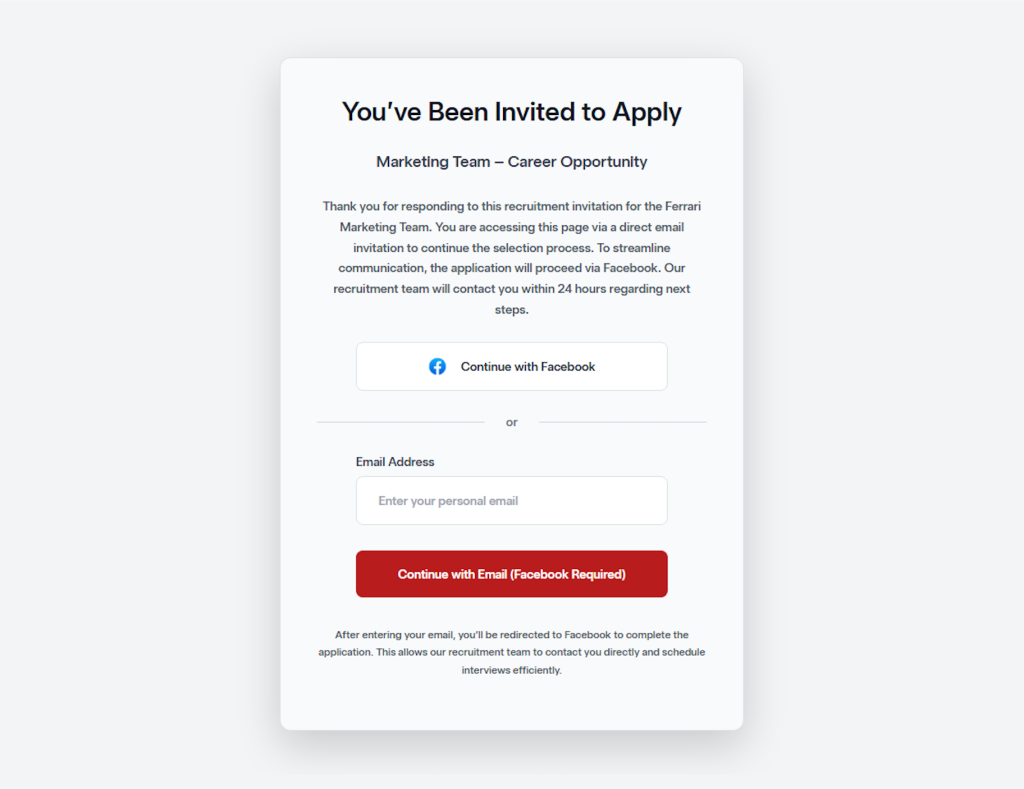

Ma la trappola è proprio lì in alto. Sulla pagina compare un pop-up che recita: «Sei stato invitato a candidarti» per una posizione nel settore marketing. Il messaggio spiega che stai accedendo alla pagina tramite un «invito diretto via e-mail per accelerare il processo di selezione». Ti chiede quindi di scegliere se «Continuare con Facebookoppure di inserire il tuo indirizzo e-mail e un codice di accesso.

Questo è l'esca del phishing. Sia che clicchiate sul Facebook o che inseriate la vostra e-mail, verrete reindirizzati a una pagina Facebook contraffatta, creata appositamente per sottrarvi le credenziali. L'approccio rispecchia una tecnica di phishing OAuth molto diffusa: molti portali legittimi per la candidatura a posti di lavoro consentono infatti l'accesso tramite account dei social media, ed è proprio questo che rende questo stratagemma così convincente. Alla vittima non viene chiesto di fare nulla di insolito: basta semplicemente «accedere con Facebookper completare una candidatura.

A differenza della campagna Coca-Cola — che prendeva di mira gli account aziendali di Google Workspace e prevedeva un sofisticato kit per aggirare l'autenticazione a più fattori (MFA) — la truffa della Ferrari ha un raggio d'azione più ampio, poiché punta alle Facebook . Un Facebook compromesso può consentire agli hacker di accedere ai servizi collegati, ai messaggi personali e alle informazioni sull'identità, alimentando ulteriori attacchi di ingegneria sociale. Inoltre, funge da trampolino di lancio per diffondere truffe ai contatti della vittima.

Il filo conduttore di entrambe le campagne è l'esca: il nome di un'azienda prestigiosa e la promessa di un'opportunità di carriera. In un mercato del lavoro in cui milioni di persone sono alla ricerca attiva di un impiego, questa combinazione si rivela incredibilmente efficace.

Come proteggersi

- Diffidate delle offerte di lavoro non richieste. Se non avete presentato la vostra candidatura per quella posizione e non conoscete il reclutatore, non cliccate sul link. Visitate direttamente la pagina "Carriere" dell'azienda e verificate se la posizione e il reclutatore sono reali.

- Come riconoscere una finestra del browser falsa:

- Prova a trascinare il "pop-up": un vero pop-up si sposta liberamente al di fuori della finestra principale del browser, mentre uno falso rimane bloccato ai bordi perché fa parte della pagina.

- Prova a ridurre a icona il browser: un vero pop-up rimane sul desktop come finestra a sé stante, mentre uno falso scompare insieme alla pagina.

- Controlla la barra degli indirizzi all'interno della finestra: potrebbe sembrare corretta, ma è solo un'immagine. Non puoi cliccarci sopra, selezionare il testo o digitare un nuovo indirizzo come faresti in un vero browser.

- Anche se la finestra pop-up supera i test sopra indicati, controlla sempre l'URL prima di inserire qualsiasi credenziale.

- Non inserire mai le tue password in una pagina di pianificazione. I servizi affidabili come Calendly non richiedono la password della tua e-mail per prenotare una riunione.

- Se hai già inserito le tue credenziali, cambia immediatamente la tua password di Google e revoca tutte le sessioni su myaccount.google.com > Sicurezza > I tuoi dispositivi.

Il mercato del lavoro è terreno fertile per i truffatori

Chi è alla ricerca di un lavoro è particolarmente esposto al rischio di phishing. Ti aspetti di ricevere e-mail da sconosciuti, sei abituato a compilare moduli e sei così motivato dall'opportunità che non ti poni domande su un passaggio di accesso in più. Con il tasso di disoccupazione negli Stati Uniti che si aggira tra il 4,3 e il 4,4% fino all'inizio del 2026, centinaia di migliaia di dipendenti federali recentemente licenziati in competizione per ruoli nel settore privato e le assunzioni al ritmo più basso degli ultimi anni, il bacino di potenziali vittime non è mai stato così ampio. I truffatori lo sanno e stanno investendo molto per far sembrare legittime le loro esche, complete di loghi aziendali reali, interfacce di prenotazione professionali e pagine di accesso false perfette nei minimi dettagli. Questi kit stanno migliorando più rapidamente di quanto l'istinto della maggior parte delle persone riesca ad adattarsi.

La migliore protezione non è riconoscere i siti falsi, ma sapere che nessun processo di assunzione legittimo ti chiederà mai di autenticarti tramite una pagina sconosciuta, che si tratti di un sito che si spaccia per Google, Facebook o qualsiasi altra piattaforma. In caso di dubbio, chiudi la scheda, vai direttamente sul sito web dell'azienda e invia la candidatura alla vecchia maniera.

Indicatori di compromesso (IOC)

Dominio

- hrguxhellito281[.]onrender[.]com (server backend)

Non ci limitiamo a segnalare le minacce, ma le eliminiamo.

I rischi per la sicurezza informatica non dovrebbero mai diffondersi al di là di un titolo di giornale. Tenete le minacce lontane dai vostri dispositivi scaricando Malwarebytes oggi stesso.