Het komt maar zelden voor dat iemand aandacht besteedt aan het dankwoord in een melding van een kwetsbaarheid.

Maar voor degene die de bug heeft gevonden, is het vaak de bekroning van urenlang werk, vallen en opstaan, het zoeken naar erkenning, en uiteindelijk het moment waarop de kwetsbaarheid wordt verholpen. Bugjagers bewijzen ons allemaal een enorme dienst wanneer ze een kwetsbaarheid op verantwoorde wijze aan de leverancier melden.

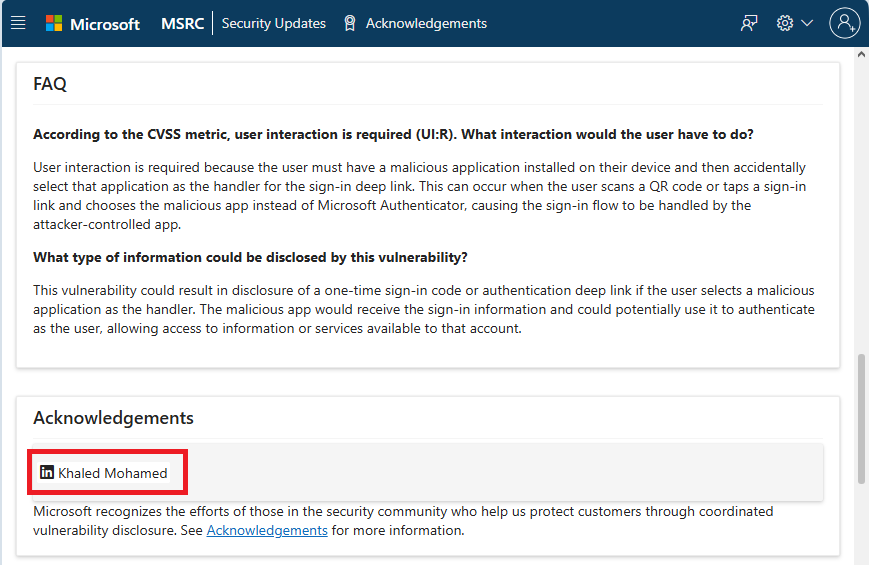

Deze week spraken we met Khaled Mohamed, de bugbountyjager die CVE-2026-26123 ontdekte, een kwetsbaarheid in Microsoft Authenticator voor zowel iOS Android, waardoor in sommige gevallen een andere app op je telefoon je aanmeldcodes kon stelen of misbruiken.

V: Vertel eens iets over jezelf. Hoe ben je in de cyberbeveiliging terechtgekomen?

A: Ik ben Khaled Mohamed, een 23-jarige beveiligingsingenieur en daarnaast een actieve bugbounty-jager. Ik sta vermeld in de Hall of Fame van verschillende grote bedrijven, waaronder Google, GitHub, LinkedIn, Mastercard, Starbucks en Vimeo. Ik vind het ongelooflijk bevredigend om belangrijke beveiligingsproblemen op te sporen bij enkele van de meest gerenommeerde organisaties ter wereld. Het geeft een geweldig gevoel om een kwetsbaarheid te verhelpen die ernstige gevolgen had kunnen hebben voor talloze gebruikers.

Mijn carrière in de cyberbeveiliging begon op een moeilijke en ongebruikelijke manier.

Ik was zo’n kind dat dol was op ontdekken en dingen kapotmaken. Uiteindelijk werd ik een ‘scriptkiddie’. Ik herinner me nog steeds de kick die ik voelde toen ik met een simpel script de wifi van mijn buurman platlegde en dacht dat ik de baas over de wereld was.

Vanaf dat moment ben ik me gaan verdiepen in cyberbeveiliging, met name webbeveiliging: hoe websites kunnen worden gehackt en hoe je ze kunt beveiligen.

Toen ik 15 was, kreeg ik mijn eerste freelanceopdracht: penetratietesten voor webapplicaties. Het lukte me totaal niet om echte kwetsbaarheden te vinden, maar die ervaring was een keerpunt. Het zette me ertoe aan om de echte wetenschap achter cyberbeveiliging te ontdekken. Ik ben vervolgens een studie informatica gaan volgen en ik leer nog steeds elke dag bij. Er komt echt geen einde aan.

Ik denk dat veel mensen in deze branche een soortgelijk verhaal hebben. In wezen is het onze nieuwsgierigheid die ons vooruit helpt.

V: Was je op zoek naar een kwetsbaarheid in Authenticator, of viel je oog op iets ongewoons?

A: Zoals ik al eerder zei, ben ik een bugbounty-jager, hoewel ik me op dat moment niet specifiek op Microsoft Authenticator richtte. Het viel me toevallig op dat er iets ongewoons was aan de manier waarop de app omging met deep links en aanmeldingsprocessen op mobiele apparaten. Wanneer je op een aanmeldingslink tikt of een QR-code scant, vraagt het besturingssysteem je om de link te openen.

Dat maakte me nieuwsgierig. Wat zou er gebeuren als een andere app die actie zou onderscheppen? Hoe meer ik het onderzocht en ermee experimenteerde, hoe duidelijker het werd dat er sprake was van een echt beveiligingsprobleem. Door die draad verder uit te zoeken, ontdekte ik uiteindelijk CVE-2026-26123 en heb ik dit gemeld.

V: Wat heeft je het meest verrast aan het beveiligingslek in de Authenticator?

A: CVE-2026-26123 kan op verrassend eenvoudige wijze leiden tot een volledige overname van een account. Als er een kwaadaardige app op het apparaat is geïnstalleerd en de gebruiker een QR-code voor het inloggen scant met de ingebouwde scanner van de telefoon, kan zijn of haar account in feite worden overgenomen. Zelfs geavanceerde beveiligingsmaatregelen zoals tweefactorauthenticatie (2FA) kunnen worden omzeild, waardoor alle gekoppelde Microsoft-accounts volledig gecompromitteerd raken.

De mogelijke gevolgen in de praktijk voor meervoudige authenticatie en wachtwoordloze aanmeldingsprocedures waren aanzienlijk, en dat heeft me echt verrast.

V: Welk advies zou je geven aan beginnende bug hunters of aan iedereen die zijn eerste stappen zet in de cyberbeveiliging?

A: Denk altijd als een aanvaller en train jezelf om bij elke actie de mogelijke gevolgen in te schatten. Je technische kennis is slechts een hulpmiddel: gebruik die om het door jou beoogde resultaat te bereiken.

Test alles zelf. Ga er niet zomaar vanuit dat iets veilig is, alleen omdat anderen het al eerder hebben getest. Denk goed na over mogelijke kwetsbaarheden en probeer vervolgens je veronderstellingen te bevestigen of te weerleggen door middel van praktische tests.

V: Wat is volgens jou de meest voorkomende fout op het gebied van cyberbeveiliging?

A: Een van de meest voorkomende – en gevaarlijkste – fouten op het gebied van cyberbeveiliging is het onderschatten van de werkelijke dreiging. Veel organisaties denken nog steeds dat cyberaanvallen zelden voorkomen of dat aanvallers zich vooral richten op grote, bekende bedrijven. In werkelijkheid kan elk bedrijf, ongeacht de omvang of reputatie, het doelwit worden.

V: Is er nog iets anders dat u met ons publiek wilt delen?

A: Ik wil dat mensen weten dat verantwoorde openbaarmaking werkt. Microsoft heeft gereageerd via hun programma voor gecoördineerde openbaarmaking van kwetsbaarheden, en de patch is uitgebracht als onderdeel van de beveiligingsupdate van 10 maart 2026, wat betekent dat gebruikers nu beschermd zijn.

Dit proces – waarbij een onderzoeker een probleem ontdekt, dit op verantwoorde wijze meldt en de leverancier het vervolgens verhelpt – zorgt ervoor dat het hele ecosysteem op de lange termijn veiliger blijft. Als je een kwetsbaarheid ontdekt, meld deze dan. Houd het niet voor jezelf.

We willen Khaled Mohamed bedanken voor zijn tijd en wensen hem veel succes met zijn toekomstige projecten.

Oplichters weten meer over je dan je denkt.

Malwarebytes Mobile Security je tegen phishing, oplichtings-sms’jes, schadelijke websites en nog veel meer. Met de ingebouwde, door AI aangestuurde Scam Guard die in realtime werkt.