Wist je dat er op basis van de browserextensies die je gebruikt een profiel van je kan worden opgesteld? Adverteerders kunnen zien welke extensies je hebt geïnstalleerd en gebruiken die informatie om een beeld te krijgen van wat voor soort gebruiker je bent.

Ben je er bijvoorbeeld trots op dat je een slimme online shopper bent die nooit de volle prijs betaalt? Misschien gebruik je een extensie het internet afspeurt naar geldige kortingscodes. Ben je een ontwikkelaar die online tools bouwt? Dan gebruik je wellicht extensies om de prestaties van websites te controleren, de toegankelijkheid te testen of pagina-elementen te inspecteren. Of ben je misschien een productief persoon? Dan gebruik je waarschijnlijk extensies voor tabbladbeheer, inhoudssamenvattingen of zelfs het bijhouden van getimede taken.

Adverteerders zijn geïnteresseerd in je browserextensies omdat die laten zien tot welke doelgroep je behoort en wat je waarschijnlijk koopt. Maar het zijn niet alleen adverteerders. Hoe meer gegevens er over jou in omloop zijn, hoe meer oplichters, identiteitsdieven en stalkers daar misbruik van kunnen maken.

Als een website kan vaststellen welke programma’s je hebt geïnstalleerd, kan die meer over je te weten komen dan je misschien zou verwachten.

Dit is geen hypothetisch probleem. Uit recente rapporten LinkedIn gebleken dat LinkedIn scripts LinkedIn om de browsers van bezoekers te scannen op meer dan 6.000 Chrome , en die gegevens vervolgens koppelde aan gebruikersprofielen.

En eerder dit jaar hebben cybercriminelen een inbreuk gepleegd op Gravy Analytics, een grote gegevensmakelaar. Het is een weinig bekend bedrijf dat enorme hoeveelheden locatiegegevens van smartphones verzamelt. Hoewel het bedrijf deze gegevens legaal verzamelt, kwam door de inbreuk zeer gevoelige informatie op straat te liggen en kwamen miljoenen mensen in gevaar.

Welke extensies kunnen worden geprofileerd?

Vorig jaar heeft een groep promovendi onderzocht hoe bepaalde websites gebruikers volgen via de browser-extensies die ze gebruiken. Een van de studenten stelde een indrukwekkende lijst samen van meer dan 10.000 extensies. Uit hun bevindingen bleek dat het voor een extensie niet mogelijk is extensie zichzelf volledig extensie verbergen zonder dat er wijzigingen worden aangebracht in de onderliggende technologie van de browser.

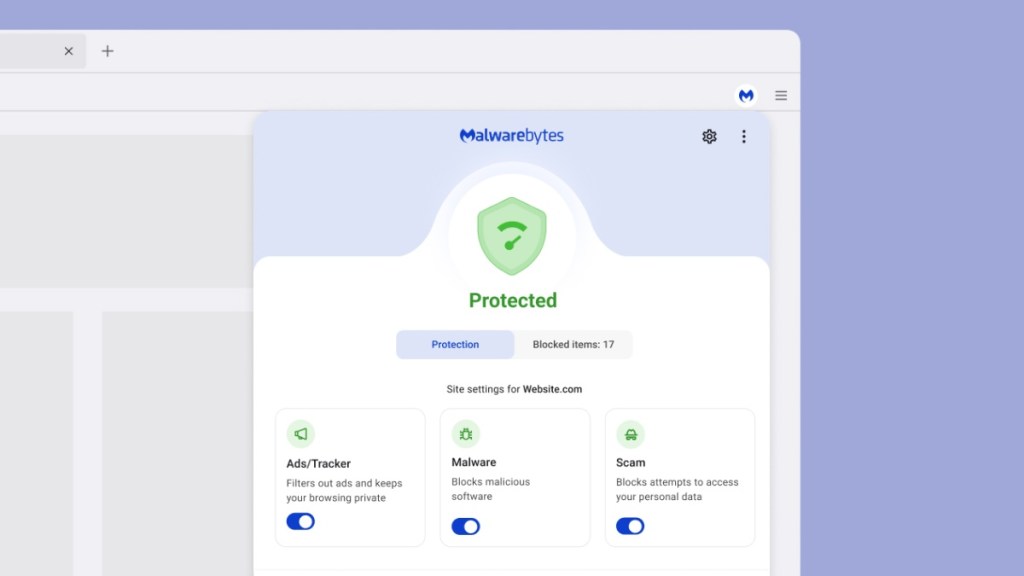

NeemBrowser Guard Malwarebytes Browser Guard . Dit programma moet intern communiceren om zaken te controleren als: „Staat deze site op de lijst met toegestane sites?“ of „Is er een beveiligingsincident waarover we de gebruiker moeten informeren?“ Vanwege de manier waarop browsers werken, is dit berichtensysteem niet volledig afgeschermd van de webpagina, wat betekent dat het kan worden afgeluisterd.

Je zou kunnen denken dat versleuteling dit probleem zou oplossen, maar zo eenvoudig is het niet. Als slechts één extensie zijn gegevens op een specifieke manier extensie , wordt dat gedrag zelf een unieke vingerafdruk.

Hoe we Browser Guard hebben gemaakt

Dat gezegd hebbende, hebben we meer technieken in Browser Guard geïntegreerd Browser Guard het voor adverteerders en oplichters moeilijker te maken om te zien dat je het hebt geïnstalleerd. Door verborgen te blijven, Browser Guard anderen Browser Guard informatie over je kunnen verzamelen en beperkt het hun reactiemogelijkheden.

API’s voor browseropslag gebruiken

Gegevens die op de pagina achterblijven, kunnen worden gebruikt om te achterhalen welke extensies zijn geïnstalleerd.Browser Guard extensie beschikbare extensie van browserleveranciers om te voorkomen dat dit soort sporen achterblijven.

Dynamische URL's gebruiken

use_dynamic_url is een optie die je kunt inschakelen in het manifestbestand extensiebrowserextensie.

- Deze instelling is standaard uitgeschakeld in Chrome Edge.

- Firefox heeft deze functie standaard ingeschakeld en er is geen manier om deze uit te schakelen.

Wat betekent dit dan voor het nemen van vingerafdrukken?

Vroeger kon een website alleen controleren op specifieke bestanden, zoals een afbeelding die door een extensie werd geladen. Als die bestand werd gevonden, wist de website dat de extensie geïnstalleerd.

Maar dynamische URL’s genereren voor elke browsersessie een nieuwe, unieke ID, dus als een website dezelfde truc probeert, lijkt het alsof de extensie bestaat.

We hebben zelfs ontdekt dat deze techniek ook door sommige anti-adblockers wordt gebruikt om te detecteren welke adblocker op de computer actief is.

Wat anderen kunnen zien van je extensies (Chrome )

Als je dit in Chrome leest, klik dan op de onderstaande knop om te zien welke geïnstalleerde extensies kunnen worden opgespoord met behulp van openbaar toegankelijke bronnen – dezelfde techniek die in dit artikel wordt beschreven.

Installeer vervolgens Browser Guard Chrome en ontdek hoe je privacy gewaarborgd blijft.