Update 16 maart 2026

Eerder deze week meldde Google ten onrechte dat een actief misbruikte kwetsbaarheid in Chrome verholpen, en heeft het bedrijf nu aangekondigd dat het een nieuwe update zal uitbrengen om gebruikers te beschermen tegen de kwetsbaarheid die wordt aangeduid als CVE-2026-3909.

Oorspronkelijke inhoud:

Google heeft een buitengewone beveiligingsupdate voor Chrome uitgebracht, waarmee twee zero-day-kwetsbaarheden met een hoge ernstgraad worden verholpen.

Beide kwetsbaarheden kunnen op afstand worden misbruikt en vereisen slechts dat een gebruiker een kwaadaardige website bezoekt. Omdat de aanval relatief eenvoudig is, vormen deze kwetsbaarheden een groter risico in de praktijk.

Hoe Chrome bijwerken

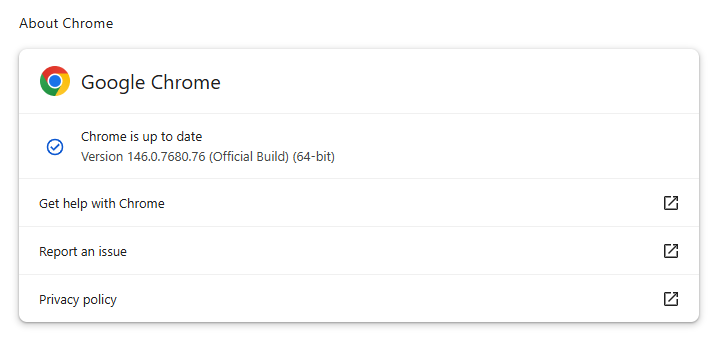

De nieuwste versienummers zijn146.0.7680.75/76 voor Windows macOS en146.0.7680.75 voor Linux. Als je Chrome versie146.0.7680.75 of hogerheeft,ben je beschermd tegen deze kwetsbaarheden.

De eenvoudigste manier om up-to-date te blijven, is door Chrome automatisch Chrome laten updaten. Updates kunnen echter vertraging oplopen als je je browser zelden sluit, of als er iets het updateproces verstoort.

Handmatig bijwerken:

- Klik op het menu‘Meer’(drie puntjes)

- Ga naarInstellingen>Over Chrome.

- Als er een update beschikbaar is, Chrome deze te downloaden.

- Start Chrome opnieuw op Chrome de update te voltooien, zodat je beschermd bent tegen deze kwetsbaarheden.

Je vindt ook stapsgewijze instructies in onze handleiding voorhet updaten van Chrome elk besturingssysteem, inclusief instructies voor het controleren van je versienummer.

Technische details

Google meldt dat het beide bugs intern heeft ontdekt en verholpen, waarbij de patches binnen ongeveer twee dagen na de melding werden uitgerold.

CVE-2026-3909 is een kwetsbaarheid voor schrijven buiten het toegestane bereik in Skia, de 2D-grafische bibliotheek Chromedie wordt gebruikt voor het weergeven van webcontent en UI-elementen. Een aanvaller op afstand kan een gebruiker naar een kwaadaardige webpagina lokken die de kwetsbaarheid activeert, het geheugen beschadigt en mogelijk code-uitvoering binnen de browsercontext mogelijk maakt. Skia is een open-source 2D-grafische bibliotheek die niet alleen in Google Chrome ook in tal van andere producten wordt gebruikt.

CVE-2026-3910 is een fout in de implementatie van de V8 JavaScript- en WebAssembly-engine. Via een speciaal vervaardigde HTML-pagina zou een aanvaller op afstand willekeurige code kunnen uitvoeren binnen de V8-sandbox. V8 is de engine die Google heeft ontwikkeld voor het verwerken van JavaScript, en deze engine heeft al meer dan genoeg bugs gekend.

De Skia- en V8-componenten Chromevormen een belangrijk doelwit omdat ze zich precies op het pad bevinden tussen onbetrouwbare webcontent en het onderliggende systeem.

In Skia is het mogelijk om een out-of-bounds-schrijfbewerking te combineren met andere bugs om uit de sandbox van de renderer te ontsnappen, terwijl implementatiefouten in V8 vaak voorkomen in exploitketens die worden gebruikt door kwaadwillende actoren en leveranciers van spyware.

Hoe blijf ik veilig

Werk Chrome snel mogelijk bij om je apparaat te beschermen. Hier volgen nog enkele tips om te voorkomen dat je slachtoffer wordt, zelfs voordat een zero-day-kwetsbaarheid is verholpen:

- Klik niet op ongevraagde links in e-mails, berichten, onbekende websites of op sociale media.

- Schakel automatische updates in en start regelmatig opnieuw op. Veel gebruikers laten hun browser dagenlang openstaan, waardoor de bescherming vertraging oploopt, zelfs als de update op de achtergrond wordt gedownload.

- Gebruik een up-to-date, realtimeanti-malwareprogrammadat een component voor webbeveiliging bevat.

Gebruikers van andere op Chromium gebaseerde browsers kunnen binnenkort een soortgelijke update verwachten.

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.