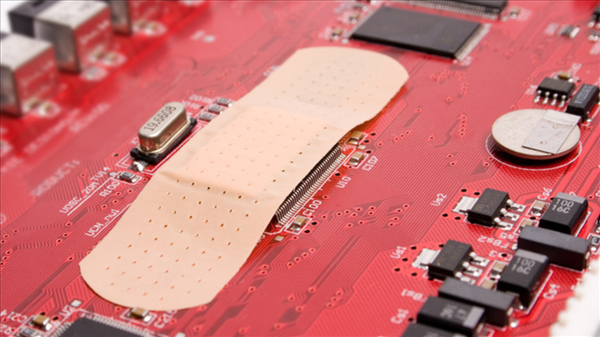

Google heeft 129 kwetsbaarheden in Android in zijn Android van maart 2026, waaronder een kwetsbaarheid in Qualcomm-schermen waarvan bekend is dat deze actief wordt misbruikt.

Je kunt Android , het beveiligingsupdateniveau en de Google Play-systeemupdate van je apparaat controleren inInstellingen. Je ontvangt een melding wanneer er updates beschikbaar zijn, maar je kunt ook zelf controleren of er updates zijn.

Ga op de meeste telefoons naarInstellingen > Over de telefoon(ofOver het apparaat) en tik vervolgens opSoftware-updatesom te zien of er iets nieuws beschikbaar is. De exacte stappen kunnen enigszins verschillen, afhankelijk van het merk en Android die u gebruikt.

Als uw Android een patchniveau van2026-03-05of later weergeeft, zijn deze problemen opgelost.

Door uw apparaat up-to-date te houden, bent u beschermd tegen bekende kwetsbaarheden en blijft u veilig. We weten dat sommige gebruikers deze updates mogelijk niet ontvangen vanwege hiaten in patches en cycli waarin ondersteuning wordt beëindigd. Daarom is extra bescherming voor uw Android belangrijk.

Technische details

De Android , bijgehouden als CVE-2026-21385, is een zeer ernstige bug in een grafische/beeldschermcomponent van Qualcomm die aanvallers al misbruiken in beperkte, gerichte aanvallen.

De kwetsbaarheid zit in een open-source grafische/beeldschermcomponent van Qualcomm die door een groot aantal Android wordt gebruikt. Qualcomm geeft aan dat ruim 230 verschillende chipsetmodellen hierdoor worden getroffen. Op basis van recent gepubliceerde marktaandeelpercentages Android chipsets is het redelijk om aan te nemen dat het probleem wereldwijd honderden miljoenen apparaten treft, ook al is het exacte aantal moeilijk vast te stellen.

Op de meeste Android kunt u het processormodel bekijken in Instellingen > Over de telefoon (of Over het apparaat) > Gedetailleerde informatie en specificaties, en zoeken naar vermeldingen zoals 'Processor', 'Chipset' of 'SoC'. Namen als 'Snapdragon 8 Gen 2', 'Snapdragon 778G' of 'Qualcomm SM8xxx/SM7xxx' duiden op een Qualcomm-chipset en dat het apparaat mogelijk tot de getroffen familie behoort.

Google zegt dat er aanwijzingen zijn dat CVE-2026-21385 al wordt gebruikt in "beperkte, gerichte exploitatie", wat meestal betekent dat het om een klein aantal hoogwaardige doelwitten gaat in plaats van om brede, drive-by-aanvallen op het grote publiek. De huidige beschrijvingen wijzen op een scenario van geheugenbeschadiging in de grafische component. De officiële beschrijving luidt:

"Geheugenbeschadiging bij het gebruik van uitlijningen voor geheugentoewijzing."

Dit betekent dat als een aanvaller een kwaadaardige app of lokale code op het apparaat kan krijgen, hij speciaal vervaardigde gegevens in het stuurprogramma van de grafische component kan invoeren en het geheugen op een gecontroleerde manier kan beschadigen. In de praktijk is een bug als deze een goede kandidaat om de beperkte toegang van een normale app om te zetten in iets veel krachtigers, zoals het gebruik ervan als bouwsteen in een reeks exploits om privileges te escaleren of om uit een sandbox te ontsnappen.

Zoals u kunt zien, heeft de aanvaller eerst een soort lokale voet aan de grond nodig, bijvoorbeeld door u een kwaadaardige app te laten installeren, een andere kwetsbaarheid te misbruiken of een gecompromitteerde app te misbruiken die al op het apparaat staat.

Hoe blijf ik veilig

Uit de beschikbare informatie blijkt dat aanvallers een gebruiker moeten misleiden om een kwaadaardige app te installeren die vervolgens het apparaat kan compromitteren. Daarom is het een goed idee om deze veiligheidsmaatregelen te nemen:

- Installeer apps indien mogelijk alleen vanuit officiële app stores en vermijd het installeren van apps die worden gepromoot in links in sms-berichten, e-mails of berichtenapps.

- Controleer voordat u financiële of retail-apps installeert de naam van de ontwikkelaar, het aantal downloads en gebruikersrecensies, in plaats van te vertrouwen op één enkele promotielink.

- Bescherm uw apparaten. Gebruik een up-to-date, realtime anti-malwareoplossing zoalsMalwarebytes Android.

- Controleer de machtigingen. Heeft een app echt de machtigingen nodig die hij vraagt om de taak uit te voeren die u wilt? Vooral als hij vraagt om toegang tot toegankelijkheid, sms of camera.

- Houd Android, Google Play-services en alle andere belangrijke apps up-to-date, zodat u de nieuwste beveiligingsupdates ontvangt.

Oplichters weten meer over je dan je denkt.

Malwarebytes Mobile Security je tegen phishing, oplichtings-sms’jes, schadelijke websites en nog veel meer. Met de ingebouwde, door AI aangestuurde Scam Guard die in realtime werkt.