Microsoft brengt elke tweede dinsdag van de maand belangrijke beveiligingsupdates uit, ook wel bekend als Patch Tuesday. De update van deze maand verhelpt 79 Microsoft CVE's, waaronder twee zero-day-kwetsbaarheden.

Microsoft definieert een zero-day als "een fout in software waarvoor nog geen officiële patch of beveiligingsupdate beschikbaar is". Aangezien de patch nu beschikbaar is, zijn deze twee dus geen zero-days meer. Er is ook geen reden om aan te nemen dat ze ooit actief zijn misbruikt.

Maar laten we eens kijken naar de mogelijke gevolgen als u de update niet installeert.

De kwetsbaarheid die wordt bijgehouden als CVE-2026-21262 (CVSS-score 8,8 op 10) is een bug in Microsoft SQL Server waardoor een aangemelde gebruiker ongemerkt meer rechten kan krijgen en mogelijk een volledige databasebeheerder (sysadmin) kan worden. Met dat niveau van controle kunnen ze gegevens lezen, wijzigen of verwijderen, nieuwe accounts aanmaken en knoeien met databaseconfiguraties of taken. Waar SQL Server zou moeten controleren wat elke gebruiker mag doen, kan het in dit geval worden misleid om meer macht te verlenen dan de bedoeling is.

Zodra de aanvaller die voet aan de grond heeft, is er geen interactie van de gebruiker meer nodig: misbruik kan plaatsvinden via het netwerk met behulp van speciaal vervaardigde SQL-verzoeken die misbruik maken van de gebrekkige toestemmingscontroles. In een typisch scenario uit de praktijk zou deze bug de tweede stap zijn in een reeks aanvallen: eerst binnenkomen met beperkte rechten, vervolgens CVE-2026-21262 gebruiken om jezelf stilletjes te promoveren tot databasekoning en beginnen met het herschrijven van het script.

CVE-2026-26127 (CVSS-score 7,5 op 10) is een bug in het .NET-platform van Microsoft waarmee een aanvaller op afstand .NET-applicaties kan laten crashen, waardoor ze tijdelijk offline worden gezet. De fout zit in Microsoft .NET 9.0 en 10.0, in Windows, macOS en Linux, in de .NET-runtime of -bibliotheken, niet in een specifieke app. Met andere woorden, het is een bug in de engine die .NET-code uitvoert, dus elke app die met de betreffende .NET-versies is gemaakt, kan risico lopen totdat er een patch is geïnstalleerd.

Het belangrijkste gevolg is denial-of-service: een aanvaller kan ervoor zorgen dat bepaalde .NET-processen crashen of instabiel worden, wat leidt tot downtime of verminderde prestaties. Voor een openbare web-API, een betalingsdienst of een bedrijfsapplicatie die op .NET is gebouwd, kan dit leiden tot echte storingen en boze gebruikers terwijl diensten herhaaldelijk worden platgelegd.

Kwetsbaarheden die Microsoft Office-gebruikers treffen, zijn twee fouten in Microsoft Office (CVE-2026-26110 en CVE-2026-26113) waardoor op afstand code kan worden uitgevoerd. Beide fouten kunnen worden misbruikt via het voorbeeldvenster. Daarnaast is er een fout in Microsoft Excel (CVE-2026-26144) waardoor informatie kan worden onthuld. Deze fout kan worden gebruikt om gegevens te exfiltreren via Microsoft Copilot. Kwetsbaarheden in Office komen regelmatig voor in Patch Tuesday-releases, en in dit geval zijn er geen meldingen dat er actief misbruik van is gemaakt.

Hoe u oplossingen toepast en controleert of u beschermd bent

Deze updates lossen beveiligingsproblemen op en zorgen ervoor dat je Windows beschermd blijft. Hier lees je hoe je ervoor zorgt dat je up-to-date bent:

1. Instellingen openen

- Klik opde Start-knop(het Windows linksonder in uw scherm).

- Klik op Instellingen (het ziet eruit als een tandwieltje).

2. Ga naar Windows Update

- Selecteer in het venster Instellingen Windows Update ( meestal onderaan in het menu aan de linkerkant).

3.Controleer op updates

- Klik op de knop Check for updates (Controleren op updates).

- Windows naar de nieuwste Patch Tuesday-updates.

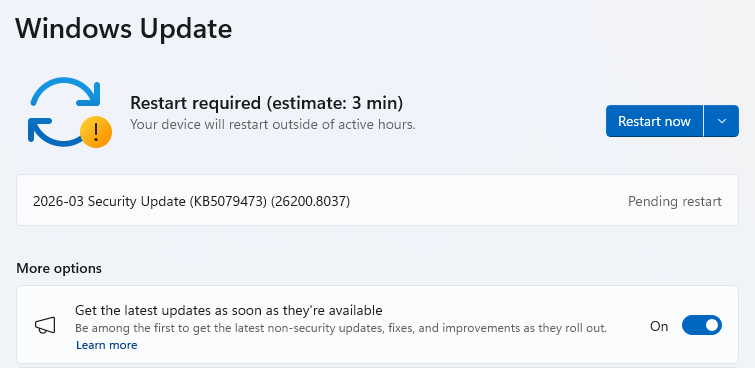

- Als je ervoor hebt gekozen om de nieuwste updates te ontvangen zodra ze beschikbaar zijn, kun je dit zien onderMeer opties.

- In dat geval kunt u een Herstart vereist bericht. Start uw systeem opnieuw op en de update wordt voltooid.

- Zo niet, ga dan verder met de onderstaande stappen.

4. Downloaden en installeren

- Als er updates worden gevonden, beginnen ze meteen te downloaden. Zodra ze klaar zijn, zie je een knop met de tekst Nu installeren of opnieuw opstarten.

- Klik Installeren indien nodig en volg de instructies. Uw computer moet meestal opnieuw worden opgestart om de update te voltooien. Als dat het geval is, klik dan op Nu opnieuw starten.

5. Dubbelcheck of je up-to-date bent

- Ga na het opnieuw opstarten terug naar Windows Update en controleer opnieuw. Als er staat dat je up-to-date bent, ben je helemaal klaar!

We rapporteren niet alleen over bedreigingen - we verwijderen ze ook

Cyberbeveiligingsrisico's mogen zich nooit verder verspreiden dan een krantenkop. Houd bedreigingen van uw apparaten door Malwarebytes vandaag nog te downloaden.